Durante la década de 2010, los medios de comunicación internacionales revelaron nuevos detalles operativos sobre la vigilancia global de las agencias criptográficas anglófonas [1] de ciudadanos tanto extranjeros como nacionales. Los informes se relacionan principalmente con documentos de alto secreto filtrados por el ex contratista de la NSA Edward Snowden . Los documentos consisten en archivos de inteligencia relacionados con los EE. UU. y otros países del grupo Five Eyes [2] . En junio de 2013, se publicaron los primeros documentos de Snowden, y a lo largo del año se publicaron otros documentos seleccionados en varios medios de comunicación.

Estos informes de prensa revelaron varios tratados secretos firmados por miembros de la comunidad UKUSA en sus esfuerzos por implementar la vigilancia global . Por ejemplo, Der Spiegel reveló cómo el Servicio Federal de Inteligencia Alemán ( ‹Ver Tfd› Alemán : Bundesnachrichtendienst ; BND) transfiere "cantidades masivas de datos interceptados a la NSA", [3] mientras que la Televisión Sueca reveló que el National Defence Radio Establishment (FRA) proporcionó a la NSA datos de su colección de cables , en virtud de un acuerdo secreto firmado en 1954 para la cooperación bilateral en materia de vigilancia. [4] Otras agencias de seguridad e inteligencia involucradas en la práctica de la vigilancia global incluyen aquellas en Australia ( ASD ), Gran Bretaña ( GCHQ ), Canadá ( CSE ), Dinamarca ( PET ), Francia ( DGSE ), Alemania ( BND ), Italia ( AISE ), Países Bajos ( AIVD ), Noruega ( NIS ), España ( CNI ), Suiza ( NDB ), Singapur ( SID ), así como Israel ( ISNU ), que recibe datos crudos y sin filtrar de ciudadanos estadounidenses de la NSA. [5] [6] [7] [8] [9] [10] [11] [12]

El 14 de junio de 2013, los fiscales de Estados Unidos acusaron a Edward Snowden de espionaje y robo de propiedad gubernamental . A fines de julio de 2013, el gobierno ruso le concedió asilo temporal por un año, [13] lo que contribuyó a deteriorar las relaciones entre Rusia y Estados Unidos . [14] [15] Hacia fines de octubre de 2013, el primer ministro británico David Cameron advirtió a The Guardian que no publicara más filtraciones o recibiría una DA-Notice . [16] En noviembre de 2013, el Servicio de Policía Metropolitana de Gran Bretaña emprendió una investigación criminal de la divulgación . [17] En diciembre de 2013, el editor de The Guardian, Alan Rusbridger , dijo: "Hemos publicado creo que hasta ahora 26 documentos de los 58.000 que hemos visto". [18]

Se discute hasta qué punto los medios de comunicación informaron responsablemente al público. En enero de 2014, Obama dijo que "la forma sensacionalista en que se han hecho públicas estas revelaciones ha arrojado a menudo más calor que luz" [19] y críticos como Sean Wilentz han señalado que muchos de los documentos de Snowden no se refieren a la vigilancia interna. [20] El establishment de Defensa de Estados Unidos y Gran Bretaña pondera más el daño estratégico en el período posterior a las revelaciones que su beneficio público cívico. En su primera evaluación de estas revelaciones, el Pentágono concluyó que Snowden cometió el mayor "robo" de secretos estadounidenses en la historia de Estados Unidos . [21] Sir David Omand , ex director del GCHQ , describió la revelación de Snowden como la "pérdida más catastrófica para la inteligencia británica de la historia". [22]

Snowden obtuvo los documentos mientras trabajaba para Booz Allen Hamilton , uno de los mayores contratistas de defensa e inteligencia de los Estados Unidos. [2] La publicación simultánea inicial en junio de 2013 por parte de The Washington Post y The Guardian [23] continuó durante todo 2013. Una pequeña parte del estimado total de documentos fue publicada posteriormente por otros medios de comunicación de todo el mundo, en particular The New York Times (Estados Unidos), la Canadian Broadcasting Corporation , la Australian Broadcasting Corporation , Der Spiegel (Alemania), O Globo (Brasil), Le Monde (Francia), L'espresso (Italia), NRC Handelsblad (Países Bajos), Dagbladet (Noruega), El País (España) y Sveriges Television (Suecia). [24]

Barton Gellman , periodista ganador del premio Pulitzer que dirigió la cobertura de las revelaciones de Snowden por parte del Washington Post, resumió las filtraciones de la siguiente manera :

En conjunto, las revelaciones han sacado a la luz un sistema de vigilancia global que se deshizo de muchas de sus restricciones históricas después de los ataques del 11 de septiembre de 2001. Autoridades legales secretas autorizaron a la NSA a rastrear los registros telefónicos, de Internet y de ubicación de poblaciones enteras.

— El Washington Post [25]

La revelación reveló detalles específicos de la estrecha cooperación de la NSA con agencias federales estadounidenses como el Buró Federal de Investigaciones (FBI) [26] [27] y la Agencia Central de Inteligencia (CIA), [28] [29] además de los pagos financieros previamente no revelados de la agencia a numerosos socios comerciales y compañías de telecomunicaciones, [30] [31] [32] así como sus relaciones previamente no reveladas con socios internacionales como Gran Bretaña, [33] [34] Francia, [10] [35] Alemania, [3] [36] y sus tratados secretos con gobiernos extranjeros que se establecieron recientemente para compartir datos interceptados de los ciudadanos de cada uno. [5] [37] [38] [39] Las revelaciones se hicieron públicas en el transcurso de varios meses desde junio de 2013, por la prensa en varias naciones a partir del tesoro filtrado por el ex contratista de la NSA Edward J. Snowden, [40] quien obtuvo el tesoro mientras trabajaba para Booz Allen Hamilton . [2]

George Brandis , el fiscal general de Australia , afirmó que la revelación de Snowden es "el revés más grave para la inteligencia occidental desde la Segunda Guerra Mundial ". [41]

A diciembre de 2013 [update], los programas de vigilancia mundial incluyen:

La NSA también estaba obteniendo datos directamente de las compañías de telecomunicaciones con nombres en código Artifice (Verizon), Lithium (AT&T), Serenade, SteelKnight y X. Las identidades reales de las compañías detrás de estos nombres en código no fueron incluidas en el volcado de documentos de Snowden porque estaban protegidas como Información Excepcionalmente Controlada que impide su amplia circulación incluso a aquellos (como Snowden) que de otra manera tienen la autorización de seguridad necesaria. [64] [65]

Aunque el tamaño exacto de la revelación de Snowden sigue siendo desconocido, varios funcionarios gubernamentales han hecho las siguientes estimaciones:

Como contratista de la NSA, a Snowden se le concedió acceso a documentos del gobierno de Estados Unidos junto con documentos de alto secreto de varios gobiernos aliados , a través de la red exclusiva Five Eyes . [68] Snowden afirma que actualmente no posee físicamente ninguno de estos documentos, habiendo entregado todas las copias a los periodistas que conoció en Hong Kong . [69]

Según su abogado, Snowden se ha comprometido a no publicar ningún documento mientras esté en Rusia, dejando la responsabilidad de futuras revelaciones únicamente a los periodistas. [70] Hasta 2014, los siguientes medios de comunicación han accedido a algunos de los documentos proporcionados por Snowden: Australian Broadcasting Corporation , Canadian Broadcasting Corporation , Channel 4 , Der Spiegel , El País , El Mundo , L'espresso , Le Monde , NBC , NRC Handelsblad , Dagbladet , O Globo , South China Morning Post , Süddeutsche Zeitung , Sveriges Television , The Guardian , The New York Times y The Washington Post .

En la década de 1970, el analista de la NSA Perry Fellwock (bajo el seudónimo de "Winslow Peck") reveló la existencia del Acuerdo UKUSA , que forma la base de la red ECHELON , cuya existencia fue revelada en 1988 por la empleada de Lockheed Margaret Newsham. [71] [72] Meses antes de los ataques del 11 de septiembre y durante sus secuelas, más detalles del aparato de vigilancia global fueron proporcionados por varias personas como el ex funcionario del MI5 David Shayler y el periodista James Bamford , [73] [74] a quienes siguieron:

Tras las revelaciones de Snowden, el Pentágono concluyó que Snowden cometió el mayor robo de secretos estadounidenses en la historia de Estados Unidos . [21] En Australia, el gobierno de coalición describió las filtraciones como el golpe más dañino asestado a la inteligencia australiana en la historia. [41] Sir David Omand , ex director del GCHQ, describió la revelación de Snowden como la "pérdida más catastrófica para la inteligencia británica de la historia". [22]

En abril de 2012, el contratista de la NSA Edward Snowden comenzó a descargar documentos. [86] Ese año, Snowden había hecho su primer contacto con el periodista Glenn Greenwald , entonces empleado por The Guardian , y se puso en contacto con la documentalista Laura Poitras en enero de 2013. [87] [88]

En mayo de 2013, Snowden se ausentó temporalmente de su puesto en la NSA, con el pretexto de recibir tratamiento para su epilepsia . A finales de mayo, viajó a Hong Kong. [89] [90] Greenwald, Poitras y el corresponsal de defensa e inteligencia de The Guardian, Ewen MacAskill, volaron a Hong Kong para reunirse con Snowden.

Después de que la editora estadounidense de The Guardian , Janine Gibson , mantuviera varias reuniones en la ciudad de Nueva York, decidió que Greenwald, Poitras y el corresponsal de defensa e inteligencia de The Guardian , Ewen MacAskill, volarían a Hong Kong para reunirse con Snowden. El 5 de junio, en el primer informe de los medios basado en el material filtrado, [91] The Guardian expuso una orden judicial de alto secreto que mostraba que la NSA había recopilado registros telefónicos de más de 120 millones de suscriptores de Verizon . [92] Según la orden, los números de ambas partes en una llamada, así como los datos de ubicación, identificadores únicos, hora de la llamada y duración de la llamada fueron entregados al FBI, que entregó los registros a la NSA. [92] Según The Wall Street Journal , la orden de Verizon es parte de un controvertido programa de datos, que busca almacenar registros de todas las llamadas realizadas en los EE. UU., pero no recopila información directamente de T-Mobile US y Verizon Wireless , en parte debido a sus vínculos de propiedad extranjera. [93]

El 6 de junio de 2013, la segunda revelación mediática, la revelación del programa de vigilancia PRISM (que recoge el correo electrónico, los chats de voz, texto y vídeo de extranjeros y de un número desconocido de estadounidenses de Microsoft, Google, Facebook, Yahoo, Apple y otros gigantes tecnológicos), [94] [95] [96] [97] fue publicada simultáneamente por The Guardian y The Washington Post . [85] [98]

Der Spiegel reveló el espionaje de la NSA a múltiples misiones diplomáticas de la Unión Europea y la sede de las Naciones Unidas en Nueva York. [99] [100] Durante episodios específicos dentro de un período de cuatro años, la NSA hackeó varias compañías chinas de telefonía móvil, [101] la Universidad China de Hong Kong y la Universidad Tsinghua en Beijing, [102] y el operador de red de fibra óptica asiático Pacnet . [103] Solo Australia, Canadá, Nueva Zelanda y el Reino Unido están explícitamente exentos de los ataques de la NSA, cuyo principal objetivo en la Unión Europea es Alemania. [104] Un método para pinchar máquinas de fax encriptadas utilizadas en una embajada de la UE tiene el nombre en código Dropmire . [105]

Durante la cumbre del G-20 de Londres de 2009 , la agencia de inteligencia británica Government Communications Headquarters (GCHQ) interceptó las comunicaciones de diplomáticos extranjeros. [106] Además, GCHQ ha estado interceptando y almacenando cantidades masivas de tráfico de fibra óptica a través de Tempora . [107] Dos componentes principales de Tempora se denominan " Mastering the Internet " (MTI) y " Global Telecoms Exploitation ". [108] Los datos se conservan durante tres días, mientras que los metadatos se mantienen durante treinta días. [109] Los datos recopilados por GCHQ bajo Tempora se comparten con la Agencia de Seguridad Nacional (NSA) de los Estados Unidos. [108]

Entre 2001 y 2011, la NSA recopiló grandes cantidades de registros de metadatos que detallaban el uso de Internet y correo electrónico de los estadounidenses a través de Stellar Wind [110] , que luego fue cancelado debido a limitaciones operativas y de recursos. Posteriormente fue reemplazado por programas de vigilancia más nuevos como ShellTrumpet, que " procesó su billonésimo registro de metadatos " a fines de diciembre de 2012. [111]

La NSA sigue procedimientos específicos para identificar a personas no estadounidenses [112] y minimizar la recopilación de datos de personas estadounidenses. [113] Estas políticas aprobadas por los tribunales permiten a la NSA: [114] [115]

Según Boundless Informant , se recopilaron más de 97 mil millones de piezas de inteligencia durante un período de 30 días que finalizó en marzo de 2013. De los 97 mil millones de conjuntos de información, alrededor de 3 mil millones de conjuntos de datos se originaron en redes informáticas estadounidenses [116] y alrededor de 500 millones de registros de metadatos se recopilaron de redes alemanas. [117]

En agosto de 2013, se reveló que el Bundesnachrichtendienst (BND) de Alemania transfiere cantidades masivas de registros de metadatos a la NSA. [118]

Según Der Spiegel , de los 27 Estados miembros de la Unión Europea, Alemania es el país más atacado por la NSA, que vigila y almacena sistemáticamente los datos de conexión telefónica y de Internet de ese país. Según la revista, la NSA almacena cada mes datos de unos 500 millones de conexiones de comunicaciones en Alemania, entre los que se incluyen llamadas telefónicas, correos electrónicos, mensajes de texto de teléfonos móviles y transcripciones de chats. [119]

La NSA obtuvo cantidades masivas de información obtenida del tráfico de datos monitoreado en Europa. Por ejemplo, en diciembre de 2012, la NSA recopiló en un día promedio metadatos de unos 15 millones de conexiones telefónicas y 10 millones de conjuntos de datos de Internet. La NSA también vigiló a la Comisión Europea en Bruselas y vigiló las instalaciones diplomáticas de la UE en Washington y en las Naciones Unidas colocando micrófonos ocultos en las oficinas e infiltrándose en las redes informáticas. [120]

El gobierno de Estados Unidos, como parte de su programa de recolección de datos UPSTREAM, hizo acuerdos con empresas para asegurarse de tener acceso y, por lo tanto, la capacidad de vigilar los cables submarinos de fibra óptica que envían correos electrónicos, páginas web, otras comunicaciones electrónicas y llamadas telefónicas de un continente a otro a la velocidad de la luz. [121] [122]

Según el periódico brasileño O Globo , la NSA espió millones de correos electrónicos y llamadas de ciudadanos brasileños, [123] [124] mientras que Australia y Nueva Zelanda han estado involucrados en la operación conjunta del sistema analítico global de la NSA XKeyscore . [125] [126] Entre las numerosas instalaciones aliadas que contribuyen a XKeyscore hay cuatro instalaciones en Australia y una en Nueva Zelanda:

O Globo publicó un documento de la NSA titulado " Operaciones primarias de recopilación de FORNSAT ", que reveló las ubicaciones específicas y los nombres en código de lasestaciones de interceptación de FORNSAT en 2002. [127]

Según Edward Snowden, la NSA ha establecido alianzas secretas de inteligencia con muchos gobiernos occidentales . [126] La Dirección de Asuntos Exteriores (FAD) de la NSA es responsable de estas alianzas, que, según Snowden, están organizadas de tal manera que los gobiernos extranjeros puedan "aislar a sus líderes políticos" de la indignación pública en caso de que se filtren estas alianzas de vigilancia global . [128]

En una entrevista publicada por Der Spiegel , Snowden acusó a la NSA de estar "en la cama con los alemanes". [129] La NSA concedió a las agencias de inteligencia alemanas BND (inteligencia exterior) y BfV (inteligencia nacional) acceso a su controvertido sistema XKeyscore . [130] A cambio, la BND entregó copias de dos sistemas llamados Mira4 y Veras, que se informó que superan las capacidades SIGINT de la NSA en ciertas áreas. [3] Cada día, la BND recopila cantidades masivas de registros de metadatos y los transfiere a la NSA a través de la estación de Bad Aibling cerca de Múnich , Alemania. [3] Solo en diciembre de 2012, la BND entregó más de 500 millones de registros de metadatos a la NSA. [131] [132]

En un documento de enero de 2013, la NSA reconoció los esfuerzos del BND para socavar las leyes de privacidad :

La BND ha estado trabajando para influir en el gobierno alemán para que flexibilice la interpretación de las leyes de privacidad y así ofrecer mayores oportunidades de compartir información de inteligencia. [132]

Según un documento de la NSA de abril de 2013, Alemania se ha convertido en el "socio más prolífico" de la NSA. [132] En una sección de un documento separado filtrado por Snowden titulado "Historias de éxito", la NSA reconoció los esfuerzos del gobierno alemán por ampliar el intercambio internacional de datos de la BND con sus socios:

El gobierno alemán modifica su interpretación de la ley de privacidad del G-10 ... para otorgarle al BND más flexibilidad a la hora de compartir información protegida con socios extranjeros. [49]

Además, el gobierno alemán conocía perfectamente el programa de vigilancia PRISM mucho antes de que Edward Snowden hiciera públicos los detalles. Según el portavoz de Angela Merkel, Steffen Seibert , existen dos programas PRISM independientes: uno es utilizado por la NSA y el otro por las fuerzas de la OTAN en Afganistán . [133] Los dos programas "no son idénticos". [133]

The Guardian reveló más detalles de la herramienta XKeyscore de la NSA , que permite a los analistas del gobierno buscar en vastas bases de datos que contienen correos electrónicos, chats en línea e historiales de navegación de millones de personas sin autorización previa. [134] [135] [136] Microsoft "desarrolló una capacidad de vigilancia para lidiar" con la interceptación de chats cifrados en Outlook.com , dentro de los cinco meses posteriores a que el servicio comenzara a probarse. La NSA tuvo acceso a los correos electrónicos de Outlook.com porque "Prism recopila estos datos antes del cifrado". [45]

Además, Microsoft colaboró con el FBI para permitir a la NSA acceder a su servicio de almacenamiento en la nube SkyDrive . Un documento interno de la NSA del 3 de agosto de 2012 describía el programa de vigilancia PRISM como un " deporte de equipo ". [45]

El Centro Nacional Antiterrorista de la CIA puede examinar archivos del gobierno federal en busca de posibles conductas delictivas, incluso si no hay motivos para sospechar que ciudadanos estadounidenses hayan cometido algún delito. Anteriormente, el CNT tenía prohibido hacerlo, a menos que una persona fuera sospechosa de terrorismo o estuviera relacionada con una investigación. [137]

Snowden también confirmó que Stuxnet fue desarrollado en cooperación entre Estados Unidos e Israel. [138] En un informe no relacionado con Edward Snowden, el periódico francés Le Monde reveló que la DGSE de Francia también estaba llevando a cabo una vigilancia masiva, que describió como "ilegal y fuera de cualquier control serio". [139] [140]

Los documentos filtrados por Edward Snowden a los que tuvo acceso Süddeutsche Zeitung (SZ) y Norddeutscher Rundfunk revelaron que varios operadores de telecomunicaciones han desempeñado un papel clave para ayudar a la agencia de inteligencia británica Government Communications Headquarters (GCHQ) a interceptar las comunicaciones de fibra óptica en todo el mundo . Los operadores de telecomunicaciones son:

A cada uno de ellos se le asignó un área particular de la red internacional de fibra óptica de la que eran individualmente responsables. Las siguientes redes han sido infiltradas por el GCHQ: TAT-14 (UE-Reino Unido-EE. UU.), Atlantic Crossing 1 (UE-Reino Unido-EE. UU.), Circe South (Francia-Reino Unido) , Circe North (Países Bajos-Reino Unido), Flag Atlantic-1 , Flag Europa-Asia , SEA-ME-WE 3 (Sudeste Asiático-Oriente Medio-Europa Occidental), SEA-ME-WE 4 (Sudeste Asiático-Oriente Medio-Europa Occidental), Solas (Irlanda-Reino Unido), Reino Unido-Francia 3, Reino Unido-Países Bajos 14, ULYSSES (UE-Reino Unido), Yellow (Reino Unido-EE. UU.) y Pan European Crossing (UE-Reino Unido). [142]

Las compañías de telecomunicaciones que participaron se vieron "obligadas" a hacerlo y "no tuvieron otra opción" en el asunto. [142] Algunas de las compañías recibieron posteriormente pagos del GCHQ por su participación en la infiltración de los cables. [142] Según el SZ, el GCHQ tiene acceso a la mayoría de las comunicaciones telefónicas y por Internet que circulan por toda Europa, puede escuchar llamadas telefónicas, leer correos electrónicos y mensajes de texto, ver qué sitios web visitan los usuarios de Internet de todo el mundo. También puede retener y analizar casi todo el tráfico de Internet europeo. [142]

El GCHQ está recopilando todos los datos transmitidos hacia y desde el Reino Unido y el norte de Europa a través del cable submarino de telecomunicaciones de fibra óptica SEA-ME-WE-3 . La División de Seguridad e Inteligencia (SID) de Singapur coopera con Australia para acceder y compartir las comunicaciones transmitidas por el cable SEA-ME-WE-3. La Dirección de Señales de Australia (ASD) también colabora con agencias de inteligencia británicas, estadounidenses y singapurenses para interceptar los cables submarinos de telecomunicaciones de fibra óptica que unen Asia, Oriente Medio y Europa y transportan gran parte del tráfico telefónico e Internet internacional de Australia. [143]

Estados Unidos tiene un programa de vigilancia de alto secreto conocido como el Servicio de Recopilación Especial (SCS), que tiene su base en más de 80 consulados y embajadas estadounidenses en todo el mundo. [144] [145] La NSA hackeó el sistema de videoconferencia de las Naciones Unidas en el verano de 2012, violando un acuerdo de la ONU. [144] [145]

La NSA no sólo intercepta las comunicaciones de los estadounidenses que están en contacto directo con extranjeros que son objeto de vigilancia en el extranjero, sino que también busca el contenido de grandes cantidades de mensajes de correo electrónico y de mensajes de texto que entran y salen del país y que son enviados por estadounidenses que mencionan información sobre extranjeros bajo vigilancia. [146] También espió a Al Jazeera y obtuvo acceso a sus sistemas de comunicaciones internas. [147]

La NSA ha construido una red de vigilancia que tiene la capacidad de alcanzar aproximadamente el 75% de todo el tráfico de Internet de los EE. UU. [148] [149] [150] Las agencias de aplicación de la ley de los EE. UU. utilizan herramientas utilizadas por piratas informáticos para recopilar información sobre sospechosos. [151] [152] Una auditoría interna de la NSA de mayo de 2012 identificó 2776 incidentes, es decir, violaciones de las reglas u órdenes judiciales para la vigilancia de estadounidenses y objetivos extranjeros en los EE. UU. en el período de abril de 2011 a marzo de 2012, mientras que los funcionarios estadounidenses enfatizaron que cualquier error no es intencional. [153] [154] [155] [156]

El Tribunal FISA, que se supone que debe supervisar de forma crítica los vastos programas de espionaje del gobierno estadounidense, tiene una capacidad limitada para hacerlo y debe confiar en que el gobierno informe cuando espía indebidamente a los estadounidenses. [157] Una opinión legal desclasificada el 21 de agosto de 2013 reveló que la NSA interceptó durante tres años hasta 56.000 comunicaciones electrónicas al año de estadounidenses que no eran sospechosos de tener vínculos con el terrorismo, antes de que el tribunal FISA que supervisa la vigilancia declarara inconstitucional la operación en 2011. [158] [159] [160] [161] En el marco del proyecto Corporate Partner Access, los principales proveedores de telecomunicaciones de Estados Unidos reciben cientos de millones de dólares cada año de la NSA. [162] La cooperación voluntaria entre la NSA y los proveedores de comunicaciones globales despegó durante la década de 1970 bajo el nombre encubierto de BLARNEY . [162]

Una carta redactada por la administración Obama específicamente para informar al Congreso sobre la recopilación masiva de datos de comunicaciones telefónicas de los estadounidenses por parte del gobierno fue ocultada a los legisladores por los líderes del Comité de Inteligencia de la Cámara de Representantes en los meses previos a una votación clave que afectaba el futuro del programa. [163] [164]

La NSA pagó al GCHQ más de 100 millones de libras entre 2009 y 2012, a cambio de estos fondos el GCHQ "debe hacer su parte y demostrar que lo hace". Los documentos a los que se hace referencia en el artículo explican que las leyes británicas más laxas en materia de espionaje son "un argumento de venta" para la NSA. El GCHQ también está desarrollando la tecnología para "explotar cualquier teléfono móvil en cualquier momento". [165] La NSA tiene bajo autoridad legal una puerta trasera secreta en sus bases de datos recopiladas de grandes empresas de Internet que le permite buscar correos electrónicos y llamadas telefónicas de ciudadanos estadounidenses sin una orden judicial. [166] [167]

La Junta de Supervisión de Privacidad y Libertades Civiles instó a los jefes de inteligencia de Estados Unidos a elaborar directrices de vigilancia más estrictas sobre el espionaje interno después de descubrir que varias de esas directrices no se habían actualizado en los últimos 30 años. [168] [169] Los analistas de inteligencia de Estados Unidos han infringido deliberadamente las normas diseñadas para impedirles espiar a los estadounidenses al optar por ignorar los llamados "procedimientos de minimización" destinados a proteger la privacidad [170] [171] y han utilizado el enorme poder de espionaje de la agencia de la NSA para espiar a los intereses amorosos. [172]

Después de que el Tribunal de Inteligencia Secreta Exterior de Estados Unidos dictaminara en octubre de 2011 que algunas de las actividades de la NSA eran inconstitucionales, la agencia pagó millones de dólares a importantes empresas de Internet para cubrir los costos adicionales en que incurrieron por su participación en el programa de vigilancia PRISM. [173]

" Mastering the Internet " (MTI) es parte del Programa de Modernización de Interceptación (IMP) del gobierno británico que implica la inserción de miles de "cajas negras" DPI ( inspección profunda de paquetes ) en varios proveedores de servicios de Internet , según revelaron los medios británicos en 2009. [174]

En 2013, se reveló además que la NSA había hecho una contribución financiera de 17,2 millones de libras al proyecto, que es capaz de absorber señales de hasta 200 cables de fibra óptica en todos los puntos físicos de entrada a Gran Bretaña. [175]

The Guardian y The New York Times informaron sobre documentos secretos filtrados por Snowden que muestran que la NSA ha estado en "colaboración con empresas de tecnología" como parte de "un esfuerzo agresivo y multifacético" para debilitar el cifrado utilizado en el software comercial, y GCHQ tiene un equipo dedicado a descifrar el tráfico de "Hotmail, Google, Yahoo y Facebook". [182]

La agencia de seguridad interior alemana, Bundesverfassungsschutz (BfV), transfiere sistemáticamente los datos personales de los residentes alemanes a la NSA, la CIA y otros siete miembros de la Comunidad de Inteligencia de los Estados Unidos , a cambio de información y software de espionaje. [183] [184] [185] Israel, Suecia e Italia también están cooperando con las agencias de inteligencia estadounidenses y británicas. En virtud de un tratado secreto con el nombre en código " Lustre ", las agencias de inteligencia francesas transfirieron millones de registros de metadatos a la NSA. [62] [63] [186] [187]

En 2011, la administración Obama obtuvo en secreto permiso del Tribunal de Vigilancia de Inteligencia Extranjera para revocar las restricciones al uso por parte de la Agencia de Seguridad Nacional de llamadas telefónicas y correos electrónicos interceptados, lo que le permite buscar deliberadamente comunicaciones de estadounidenses en sus enormes bases de datos. Las búsquedas se llevan a cabo en el marco de un programa de vigilancia que el Congreso autorizó en 2008 en virtud de la Sección 702 de la Ley de Vigilancia de Inteligencia Extranjera. Según esa ley, el objetivo debe ser un extranjero del que se "cree razonablemente" que está fuera de Estados Unidos, y el tribunal debe aprobar los procedimientos de selección en una orden válida por un año. Pero, por lo tanto, ya no se requeriría una orden judicial para cada objetivo. Esto significa que las comunicaciones con estadounidenses podrían ser interceptadas sin que un tribunal determine primero que existe una causa probable de que las personas con las que estaban hablando fueran terroristas, espías o "potencias extranjeras". El FISC amplió el período durante el cual la NSA puede retener comunicaciones estadounidenses interceptadas de cinco a seis años, con una posible extensión para fines de inteligencia o contrainteligencia extranjera. Ambas medidas se llevaron a cabo sin debate público ni ninguna autorización específica del Congreso. [188]

Una rama especial de la NSA llamada "Follow the Money" (FTM) monitorea pagos internacionales, transacciones bancarias y de tarjetas de crédito y luego almacena los datos recopilados en el banco de datos financieros de la propia NSA, "Tracfin". [189] La NSA monitoreó las comunicaciones de la presidenta de Brasil, Dilma Rousseff, y sus principales asesores. [190] La agencia también espió a la petrolera brasileña Petrobras , así como a diplomáticos franceses, y obtuvo acceso a la red privada del Ministerio de Asuntos Exteriores de Francia y a la red SWIFT . [191]

En Estados Unidos, la NSA utiliza el análisis de los registros de llamadas telefónicas y correos electrónicos de los ciudadanos estadounidenses para crear sofisticados gráficos de sus conexiones sociales que pueden identificar a sus asociados, sus ubicaciones en determinados momentos, sus compañeros de viaje y otra información personal. [192] La NSA comparte rutinariamente datos de inteligencia sin procesar con Israel sin filtrarlos primero para eliminar la información sobre los ciudadanos estadounidenses. [5] [193]

En un esfuerzo denominado GENIE, los especialistas en informática pueden controlar redes informáticas extranjeras utilizando "implantes encubiertos", una forma de malware transmitido de forma remota en decenas de miles de dispositivos al año. [194] [195] [196] [197] A medida que las ventas mundiales de teléfonos inteligentes comenzaron a superar las de los teléfonos con funciones básicas , la NSA decidió aprovechar el auge de los teléfonos inteligentes. Esto es particularmente ventajoso porque el teléfono inteligente combina una gran cantidad de datos que interesarían a una agencia de inteligencia, como contactos sociales, comportamiento del usuario, intereses, ubicación, fotos y números de tarjetas de crédito y contraseñas. [198]

Un informe interno de la NSA de 2010 afirmaba que la difusión de los teléfonos inteligentes se ha producido "de forma extremadamente rápida", lo que "ciertamente complica el análisis tradicional de los objetivos". [198] Según el documento, la NSA ha creado grupos de trabajo asignados a varios fabricantes de teléfonos inteligentes y sistemas operativos , incluidos el sistema operativo iPhone y iOS de Apple Inc. , así como el sistema operativo móvil Android de Google . [198] De manera similar, el GCHQ de Gran Bretaña asignó un equipo para estudiar y descifrar el BlackBerry . [198]

Bajo el título "capacidad del iPhone", el documento señala que existen programas más pequeños de la NSA, conocidos como "scripts", que pueden realizar vigilancia sobre 38 funciones diferentes de los sistemas operativos iOS 3 y iOS 4. Estas incluyen la función de mapas , el buzón de voz y las fotos, así como Google Earth , Facebook y Yahoo! Messenger . [198]

El 9 de septiembre de 2013, Der Spiegel publicó una presentación interna de la NSA sobre los servicios de localización del iPhone . Una diapositiva muestra escenas del anuncio de televisión de Apple de 1984 junto con las palabras "Quién hubiera dicho en 1984..."; otra muestra a Steve Jobs sosteniendo un iPhone, con el texto "...que esto sería el Gran Hermano..."; y una tercera muestra a consumidores felices con sus iPhones, completando la pregunta con "...y los zombis serían clientes que pagan?" [199]

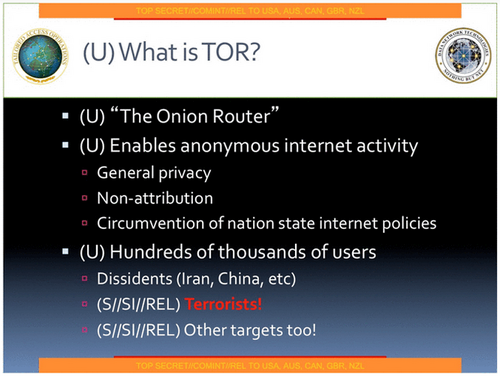

El 4 de octubre de 2013, The Washington Post y The Guardian informaron conjuntamente que la NSA y el GCHQ habían intentado repetidamente espiar a usuarios anónimos de Internet que se comunicaban en secreto a través de la red anónima Tor . Varias de estas operaciones de vigilancia implicaban la implantación de código malicioso en las computadoras de los usuarios de Tor que visitaban determinados sitios web. La NSA y el GCHQ habían logrado en parte bloquear el acceso a la red anónima, desviando a los usuarios de Tor a canales inseguros. Las agencias gubernamentales también pudieron descubrir la identidad de algunos usuarios anónimos de Internet. [200] [201] [202] [203]

El Centro de Seguridad de las Comunicaciones (CSE) ha estado utilizando un programa llamado Olympia para mapear las comunicaciones del Ministerio de Minas y Energía de Brasil , apuntando a los metadatos de las llamadas telefónicas y correos electrónicos enviados y recibidos por el ministerio. [204] [205]

El Gobierno Federal Australiano conocía el programa de vigilancia PRISM meses antes de que Edward Snowden hiciera públicos los detalles. [206] [207]

La NSA recopiló cientos de millones de listas de contactos de cuentas personales de correo electrónico y mensajería instantánea de todo el mundo. La agencia no se centró en individuos concretos, sino que recopiló listas de contactos en grandes cantidades que representan una fracción considerable de las cuentas de correo electrónico y mensajería instantánea del mundo. El análisis de esos datos permite a la agencia buscar conexiones ocultas y trazar un mapa de las relaciones dentro de un universo mucho más pequeño de objetivos de inteligencia extranjeros. [208] [209] [210] [211]

La NSA monitoreó la cuenta de correo electrónico pública del expresidente mexicano Felipe Calderón (obteniendo así acceso a las comunicaciones de miembros de alto rango del gabinete), los correos electrónicos de varios miembros de alto rango de las fuerzas de seguridad de México y los mensajes de texto y las comunicaciones por teléfono móvil del actual presidente mexicano Enrique Peña Nieto . [212] [213] La NSA intenta reunir números de teléfono fijo y celular (a menudo obtenidos de diplomáticos estadounidenses) de tantos funcionarios extranjeros como sea posible. El contenido de las llamadas telefónicas se almacena en bases de datos informáticas que pueden buscarse regularmente utilizando palabras clave. [214] [215]

La NSA ha estado monitoreando las conversaciones telefónicas de 35 líderes mundiales. [216] El primer reconocimiento público del gobierno de los EE. UU. de que había intervenido los teléfonos de líderes mundiales fue publicado el 28 de octubre de 2013 por el Wall Street Journal, después de que una revisión interna del gobierno de los EE. UU. revelara que la NSA estaba monitoreando a unos 35 líderes mundiales. [217] El GCHQ ha tratado de mantener en secreto su programa de vigilancia masiva porque temía un "debate público perjudicial" sobre la escala de sus actividades, que podría conducir a demandas legales contra ellas. [218]

El periódico The Guardian reveló que la NSA había estado monitoreando las conversaciones telefónicas de 35 líderes mundiales después de que un funcionario de otro departamento del gobierno estadounidense le diera los números. Un memorando confidencial reveló que la NSA alentó a altos funcionarios de departamentos como la Casa Blanca , el Departamento de Estado y el Pentágono a compartir sus "Rolodex" para que la agencia pudiera agregar los números de teléfono de los principales políticos extranjeros a sus sistemas de vigilancia. En reacción a la noticia, la líder alemana Angela Merkel , que llegó a Bruselas para una cumbre de la UE , acusó a los EE. UU. de abuso de confianza, diciendo: "Necesitamos tener confianza en nuestros aliados y socios, y esto debe restablecerse ahora una vez más. Repito que el espionaje entre amigos no es en absoluto aceptable contra nadie, y eso se aplica a todos los ciudadanos de Alemania". [216] La NSA recopiló en 2010 datos sobre la ubicación de los teléfonos celulares de los estadounidenses comunes, pero luego lo suspendió porque no tenía "valor operativo". [219]

En el marco del programa británico MUSCULAR , la NSA y el GCHQ han irrumpido secretamente en los principales enlaces de comunicaciones que conectan los centros de datos de Yahoo y Google en todo el mundo y, de ese modo, han obtenido la capacidad de recopilar metadatos y contenidos a voluntad de cientos de millones de cuentas de usuarios. [220] [221] [222] [223]

El teléfono móvil de la canciller alemana Angela Merkel podría haber sido intervenido por la inteligencia estadounidense. [224] [225] [226] [227] Según el Spiegel, este monitoreo se remonta a 2002 [228] [229] y terminó en el verano de 2013, [217] mientras que The New York Times informó que Alemania tiene evidencia de que la vigilancia de la NSA a Merkel comenzó durante el mandato de George W. Bush . [230] Después de enterarse por la revista Der Spiegel de que la NSA había estado escuchando su teléfono móvil personal, Merkel comparó las prácticas de espionaje de la NSA con las de la Stasi . [231] En marzo de 2014, Der Spiegel informó que Merkel también había sido incluida en una lista de vigilancia de la NSA junto con otros 122 líderes mundiales. [232]

El 31 de octubre de 2013, Hans-Christian Ströbele , un miembro del Bundestag alemán que visitó a Snowden en Rusia, informó sobre la voluntad de Snowden de proporcionar detalles del programa de espionaje de la NSA. [233]

Un programa de recopilación de señales de inteligencia altamente sensible conocido como Stateroom implica la interceptación de tráfico de radio, telecomunicaciones e Internet. Se lleva a cabo desde las misiones diplomáticas de los Cinco Ojos (Australia, Gran Bretaña, Canadá, Nueva Zelanda, Estados Unidos) en numerosos lugares del mundo. El programa, que se lleva a cabo en las misiones diplomáticas de los Estados Unidos, es administrado en conjunto por las agencias de inteligencia estadounidenses NSA y CIA en un grupo de empresas conjuntas llamado " Special Collection Service " (SCS), cuyos miembros trabajan de forma encubierta en áreas protegidas de las embajadas y consulados estadounidenses, donde están oficialmente acreditados como diplomáticos y como tales disfrutan de privilegios especiales. Bajo protección diplomática, pueden mirar y escuchar sin obstáculos. El SCS, por ejemplo, utilizó la embajada estadounidense cerca de la Puerta de Brandeburgo en Berlín para monitorear las comunicaciones en el distrito gubernamental de Alemania con su parlamento y la sede del gobierno. [227] [234] [235] [236]

En el marco del programa de vigilancia de Stateroom, Australia opera instalaciones de vigilancia clandestinas para interceptar llamadas telefónicas y datos en gran parte de Asia. [235] [237]

En Francia, la NSA tenía como objetivo a personas pertenecientes al mundo de los negocios, la política o la administración estatal francesa. La NSA monitoreaba y registraba el contenido de las comunicaciones telefónicas y el historial de las conexiones de cada objetivo, es decir, los metadatos. [238] [239] La operación de vigilancia real fue realizada por agencias de inteligencia francesas en nombre de la NSA. [62] [240] La cooperación entre Francia y la NSA fue confirmada por el director de la NSA, Keith B. Alexander , quien afirmó que los servicios de inteligencia extranjeros recogieron registros telefónicos en "zonas de guerra" y "otras áreas fuera de sus fronteras" y los proporcionaron a la NSA. [241]

El periódico francés Le Monde también reveló nuevas diapositivas de PRISM y Upstream (ver páginas 4, 7 y 8) provenientes de la presentación "Descripción general de PRISM/US-984XN". [242]

En España, la NSA interceptó las conversaciones telefónicas, mensajes de texto y correos electrónicos de millones de españoles, y espió a miembros del gobierno español. [243] Entre el 10 de diciembre de 2012 y el 8 de enero de 2013, la NSA recopiló metadatos de 60 millones de llamadas telefónicas en España. [244]

Según documentos filtrados por Snowden, la vigilancia de ciudadanos españoles fue realizada conjuntamente por la NSA y las agencias de inteligencia de España. [245] [246]

El New York Times informó que la NSA lleva a cabo una operación de espionaje, denominada Operación Dreadnought, contra el líder iraní, el ayatolá Ali Khamenei . Durante su visita de 2009 al Kurdistán iraní , la agencia colaboró con el GCHQ y la Agencia Nacional de Inteligencia Geoespacial de los Estados Unidos , recopilando transmisiones de radio entre aeronaves y aeropuertos, examinando el convoy de Khamenei con imágenes satelitales y enumerando estaciones de radar militares. Según la historia, un objetivo de la operación es la "huella digital de las comunicaciones": la capacidad de distinguir las comunicaciones de Khamenei de las de otras personas en Irán . [247]

La misma historia reveló una operación con el nombre en código Ironavenger, en la que la NSA interceptó correos electrónicos enviados entre un país aliado de los Estados Unidos y el gobierno de "un adversario". El aliado estaba llevando a cabo un ataque de phishing : sus correos electrónicos contenían malware . La NSA reunió documentos y credenciales de inicio de sesión pertenecientes al país enemigo, junto con el conocimiento de las capacidades del aliado para atacar computadoras . [247]

Según el periódico británico The Independent , la agencia de inteligencia británica GCHQ mantiene un puesto de escucha en el tejado de la embajada británica en Berlín que es capaz de interceptar llamadas de teléfonos móviles, datos wifi y comunicaciones de larga distancia en toda la capital alemana, incluidos edificios gubernamentales adyacentes como el Reichstag (sede del parlamento alemán) y la Cancillería (sede del jefe de gobierno de Alemania) agrupados alrededor de la Puerta de Brandeburgo . [248]

Operando bajo el nombre clave "Quantum Insert", GCHQ creó un sitio web falso haciéndose pasar por LinkedIn , un sitio web social utilizado para redes profesionales , como parte de sus esfuerzos para instalar software de vigilancia en las computadoras del operador de telecomunicaciones Belgacom . [249] [250] [251] Además, la sede del cártel petrolero OPEP fue infiltrada por GCHQ y la NSA, que pinchó las computadoras de nueve empleados de la OPEP y vigiló al Secretario General de la OPEP . [249]

Durante más de tres años, el GCHQ ha estado utilizando un sistema de vigilancia automatizado, cuyo nombre en código es "Royal Concierge", para infiltrarse en los sistemas de reservas de al menos 350 prestigiosos hoteles en muchas partes diferentes del mundo con el fin de localizar, buscar y analizar reservas para detectar diplomáticos y funcionarios gubernamentales. [252] El "Royal Concierge", que se puso a prueba por primera vez en 2010, tiene como objetivo rastrear los planes de viaje de los diplomáticos y a menudo se complementa con métodos de vigilancia relacionados con la inteligencia humana (HUMINT). Otras operaciones encubiertas incluyen la intervención de teléfonos y máquinas de fax de habitaciones utilizadas en hoteles seleccionados, así como la vigilancia de computadoras conectadas a la red del hotel. [252]

En noviembre de 2013, la Australian Broadcasting Corporation y The Guardian revelaron que la Dirección de Señales de Australia (DSD) había intentado escuchar las llamadas telefónicas privadas del presidente de Indonesia y su esposa. El ministro de Asuntos Exteriores de Indonesia, Marty Natalegawa , confirmó que él y el presidente se habían puesto en contacto con el embajador en Canberra. Natalegawa dijo que cualquier intervención de los teléfonos personales de los políticos indonesios "viola todos los instrumentos decentes y legales que se me ocurren, tanto nacionales en Indonesia como en Australia e internacionales". [253]

Otros políticos indonesios de alto rango que están en la mira del DSD incluyen:

Una presentación clasificada filtrada por Snowden, titulada " El impacto y la actualización de la tecnología 3G ", revela los intentos de la ASD/DSD de seguir el ritmo de la implantación de la tecnología 3G en Indonesia y en todo el sudeste asiático. El lema de la ASD/DSD, colocado al pie de cada página, dice: "Revelemos sus secretos, protejamos los nuestros". [254]

En virtud de un acuerdo secreto aprobado por funcionarios de inteligencia británicos, la NSA ha estado almacenando y analizando los registros de Internet y correo electrónico de ciudadanos británicos desde 2007. La NSA también propuso en 2005 un procedimiento para espiar a los ciudadanos del Reino Unido y otras naciones de la alianza de los Cinco Ojos , incluso cuando el gobierno socio ha negado explícitamente a los EE.UU. permiso para hacerlo. Según la propuesta, los países socios no deben ser informados sobre este tipo particular de vigilancia, ni sobre el procedimiento para hacerlo. [37]

A finales de noviembre, The New York Times publicó un informe interno de la NSA que describe los esfuerzos de la agencia para ampliar sus capacidades de vigilancia. [255] El documento de cinco páginas afirma que la ley de los Estados Unidos no ha estado a la altura de las necesidades de la NSA de realizar una vigilancia masiva en la "edad de oro" de la inteligencia de señales , pero hay motivos para el optimismo porque, en las propias palabras de la NSA:

La cultura de cumplimiento, que ha permitido al pueblo estadounidense confiar a la NSA autoridades extraordinarias, no se verá comprometida ante tantas demandas, incluso mientras buscamos agresivamente autoridades legales... [256]

El informe, titulado " Estrategia SIGINT 2012-2016", también afirma que Estados Unidos intentará influir en el "mercado global de cifrado comercial" a través de "relaciones comerciales", y enfatizó la necesidad de "revolucionar" el análisis de su vasta recopilación de datos para "aumentar radicalmente el impacto operativo". [255]

El 23 de noviembre de 2013, el periódico holandés NRC Handelsblad informó que los Países Bajos fueron objeto de vigilancia por parte de las agencias de inteligencia estadounidenses inmediatamente después de la Segunda Guerra Mundial . Este período de vigilancia duró desde 1946 hasta 1968, e incluyó también la interceptación de las comunicaciones de otros países europeos, entre ellos Bélgica, Francia, Alemania Occidental y Noruega. [257] El periódico holandés también informó que la NSA infectó más de 50.000 redes informáticas en todo el mundo, a menudo de forma encubierta, con software espía malicioso, a veces en cooperación con las autoridades locales, diseñado para robar información confidencial. [40] [258]

Según los documentos clasificados filtrados por Snowden, la Dirección de Señales de Australia (ASD), anteriormente conocida como Dirección de Señales de Defensa, había ofrecido compartir la información de inteligencia que había recopilado con las demás agencias de inteligencia del Acuerdo UKUSA . Los datos compartidos con países extranjeros incluyen "metadatos masivos, no seleccionados y no minimizados" que había recopilado. La ASD proporcionó dicha información con la condición de que no se atacara a ningún ciudadano australiano. En ese momento, la ASD evaluó que "la recopilación involuntaria [de metadatos de ciudadanos australianos] no se considera un problema importante". Si más tarde se identificaba que un objetivo era un ciudadano australiano, se exigía que se contactara a la ASD para garantizar que se pudiera solicitar una orden judicial. Se consideró si la "información médica, legal o religiosa" se trataría automáticamente de manera diferente a otros tipos de datos, sin embargo, se tomó la decisión de que cada agencia tomaría tales determinaciones caso por caso. [259] El material filtrado no especifica de dónde la ASD había recopilado la información de inteligencia, sin embargo, la Sección 7(a) de la Ley de Servicios de Inteligencia de 2001 (Commonwealth) establece que el papel de la ASD es "...obtener inteligencia sobre las capacidades, intenciones o actividades de personas u organizaciones fuera de Australia...". [260] Como tal, es posible que los metadatos de inteligencia de la ASD se centraran en la recopilación de inteligencia extranjera y estuvieran dentro de los límites de la ley australiana.

El Washington Post reveló que la NSA ha estado rastreando la ubicación de teléfonos móviles de todo el mundo interceptando los cables que conectan las redes móviles a nivel mundial y que sirven a los teléfonos celulares estadounidenses y extranjeros. En el proceso, la NSA recopila más de cinco mil millones de registros de ubicaciones de teléfonos diariamente. Esto permite a los analistas de la NSA trazar un mapa de las relaciones de los propietarios de teléfonos celulares al correlacionar sus patrones de movimiento a lo largo del tiempo con miles o millones de otros usuarios de teléfonos que se cruzan en su camino. [261] [262] [263] [264]

El Washington Post también informó que tanto el GCHQ como la NSA utilizan datos de ubicación y archivos de seguimiento de publicidad generados a través de la navegación normal por Internet (con cookies operadas por Google, conocidas como "Pref") para identificar objetivos de piratería informática del gobierno y reforzar la vigilancia. [265] [266] [267]

El Servicio de Inteligencia Noruego (NIS), que coopera con la NSA, ha obtenido acceso a objetivos rusos en la península de Kola y otros objetivos civiles. En general, el NIS proporciona información a la NSA sobre "políticos", "energía" y "armamento". [268] Un memorando de alto secreto de la NSA enumera los siguientes años como hitos del acuerdo SIGINT entre Noruega y los Estados Unidos de América, o Acuerdo NORUS:

La NSA considera al NIS uno de sus socios más fiables. Ambas agencias también cooperan para descifrar los sistemas de cifrado de objetivos mutuos. Según la NSA, Noruega no ha puesto objeciones a sus solicitudes del NIS. [269]

El 5 de diciembre, Sveriges Television informó que el National Defense Radio Establishment (FRA) ha estado llevando a cabo una operación de vigilancia clandestina en Suecia, dirigida a la política interna de Rusia. La operación se llevó a cabo en nombre de la NSA, recibiendo datos entregados por el FRA. [270] [271] La operación de vigilancia sueco-estadounidense también tuvo como objetivo los intereses energéticos rusos, así como los estados bálticos . [272] Como parte del Acuerdo UKUSA , se firmó un tratado secreto en 1954 por Suecia con los Estados Unidos, el Reino Unido, Canadá, Australia y Nueva Zelanda, sobre colaboración e intercambio de inteligencia. [273]

Como resultado de las revelaciones de Snowden, la noción de neutralidad sueca en la política internacional fue puesta en tela de juicio. [274] En un documento interno que data del año 2006, la NSA reconoció que su "relación" con Suecia está "protegida a nivel TOP SECRET debido a la neutralidad política de esa nación ". [275] Los detalles específicos de la cooperación de Suecia con los miembros del Acuerdo UKUSA incluyen:

Según documentos filtrados por Snowden, las Operaciones de Fuentes Especiales de la NSA han estado compartiendo información que contiene "inicios de sesión, cookies y GooglePREFID" con la división de Operaciones de Acceso Personalizado de la NSA, así como con la agencia GCHQ de Gran Bretaña. [283]

Durante la cumbre del G-20 de Toronto de 2010 , la embajada de Estados Unidos en Ottawa se transformó en un puesto de mando de seguridad durante una operación de espionaje de seis días llevada a cabo por la NSA y coordinada estrechamente con el Communications Security Establishment Canada (CSEC). El objetivo de la operación de espionaje era, entre otros, obtener información sobre el desarrollo internacional, la reforma bancaria y contrarrestar el proteccionismo comercial para apoyar los "objetivos de la política estadounidense". [284] En nombre de la NSA, el CSEC ha establecido puestos de espionaje encubiertos en 20 países de todo el mundo. [8]

En Italia, el Servicio de Recopilación Especial de la NSA mantiene dos puestos de vigilancia separados en Roma y Milán . [285] Según un memorando secreto de la NSA fechado en septiembre de 2010, la embajada italiana en Washington, DC ha sido objeto de dos operaciones de espionaje de la NSA:

Debido a las preocupaciones de que redes terroristas o criminales puedan estar comunicándose secretamente a través de juegos de computadora, la NSA, el GCHQ, la CIA y el FBI han estado realizando vigilancia y recopilando datos de las redes de muchos juegos en línea, incluidos juegos de rol multijugador masivos en línea (MMORPG) como World of Warcraft , así como mundos virtuales como Second Life y la consola de juegos Xbox . [286] [287] [288] [289]

La NSA ha descifrado la tecnología de cifrado de teléfonos móviles más utilizada, la A5/1 . Según un documento clasificado filtrado por Snowden, la agencia puede "procesar la tecnología de cifrado A5/1" incluso cuando no ha obtenido una clave de cifrado. [290] Además, la NSA utiliza varios tipos de infraestructura de telefonía móvil, como los enlaces entre redes de operadores, para determinar la ubicación de un usuario de teléfono móvil rastreado por los registros de ubicación de visitantes . [291]

El juez de distrito de Estados Unidos para el Distrito de Columbia, Richard Leon, declaró [292] [293] [294] [295] el 16 de diciembre de 2013 que la recopilación masiva de metadatos de los registros telefónicos de los estadounidenses por parte de la Agencia de Seguridad Nacional probablemente viola la prohibición de registros e incautaciones irrazonables de la cuarta enmienda . [296] Leon aceptó la solicitud de una orden judicial preliminar que bloquea la recopilación de datos telefónicos de dos demandantes privados (Larry Klayman, un abogado conservador, y Charles Strange, padre de un criptólogo asesinado en Afganistán cuando su helicóptero fue derribado en 2011) [297] y ordenó al gobierno destruir todos los registros que se hayan recopilado. Pero el juez suspendió la acción sobre su decisión a la espera de una apelación del gobierno, reconociendo en su opinión de 68 páginas los "significativos intereses de seguridad nacional en juego en este caso y la novedad de las cuestiones constitucionales". [296]

Sin embargo, el juez federal William H. Pauley III de la ciudad de Nueva York dictaminó [298] que el sistema global de recopilación de datos telefónicos del gobierno de los EE. UU. es necesario para frustrar posibles ataques terroristas, y que sólo puede funcionar si se interceptan las llamadas de todos. El juez de distrito estadounidense Pauley también dictaminó que el Congreso estableció legalmente el programa y que no viola los derechos constitucionales de nadie. El juez también concluyó que los datos telefónicos que estaba recopilando la NSA no pertenecían a los usuarios de teléfonos, sino a las compañías telefónicas. Además, dictaminó que cuando la NSA obtiene dichos datos de las compañías telefónicas y luego los investiga para encontrar vínculos entre los que llaman y los terroristas potenciales, este uso posterior de los datos ni siquiera era una búsqueda según la Cuarta Enmienda. También concluyó que el precedente dominante es Smith v. Maryland : "La decisión fundamental de Smith es que un individuo no tiene ninguna expectativa legítima de privacidad en la información proporcionada a terceros", escribió el juez Pauley. [299] [300] [301] [302] La Unión Estadounidense por las Libertades Civiles (ACLU) declaró el 2 de enero de 2012 que apelará la decisión del juez Pauley de que la recopilación masiva de registros telefónicos por parte de la NSA es legal. "El gobierno tiene un interés legítimo en rastrear las asociaciones de presuntos terroristas, pero rastrear esas asociaciones no requiere que el gobierno someta a cada ciudadano a una vigilancia permanente", dijo en una declaración el subdirector jurídico de la ACLU, Jameel Jaffer. [303]

En los últimos años, las agencias de inteligencia estadounidenses y británicas llevaron a cabo vigilancia sobre más de 1.100 objetivos, incluida la oficina de un primer ministro israelí, jefes de organizaciones de ayuda internacional, empresas energéticas extranjeras y un funcionario de la Unión Europea involucrado en batallas antimonopolio con empresas tecnológicas estadounidenses. [304]

Un catálogo de aparatos y software de alta tecnología desarrollado por las Operaciones de Acceso a Medida (TAO) de la NSA fue filtrado por la revista de noticias alemana Der Spiegel . [305] El catálogo, que data de 2008, reveló la existencia de aparatos especiales modificados para capturar capturas de pantalla de computadoras y unidades flash USB equipadas secretamente con transmisores de radio para transmitir datos robados por las ondas de radio, y estaciones base falsas destinadas a interceptar señales de teléfonos móviles, así como muchos otros dispositivos secretos e implantes de software enumerados aquí:

La división de Operaciones de Acceso a Medida (TAO) de la NSA interceptó los envíos de ordenadores y portátiles para instalar programas espía e implantes físicos en aparatos electrónicos. Esto se hizo en estrecha colaboración con el FBI y la CIA. [305] [306] [307] [308] Los funcionarios de la NSA respondieron a los informes de Spiegel con una declaración que decía: "Las Operaciones de Acceso a Medida son un activo nacional único que está en primera línea para permitir a la NSA defender a la nación y a sus aliados. El trabajo [de la TAO] se centra en la explotación de redes informáticas en apoyo de la recopilación de inteligencia extranjera". [309]

En una revelación separada no relacionada con Snowden, se descubrió que el Tesoro Público francés , que administra una autoridad de certificación , había emitido certificados falsos haciéndose pasar por Google para facilitar el espionaje a empleados del gobierno francés a través de ataques de intermediario . [310]

La NSA está trabajando para construir una poderosa computadora cuántica capaz de romper todo tipo de cifrado. [313] [314] [315] [316] [317] El esfuerzo es parte de un programa de investigación de US$79,7 millones conocido como "Penetrating Hard Targets". Implica una extensa investigación llevada a cabo en grandes salas blindadas conocidas como jaulas de Faraday , que están diseñadas para evitar que la radiación electromagnética entre o salga. [314] Actualmente, la NSA está cerca de producir bloques de construcción básicos que permitirán a la agencia obtener "control cuántico completo sobre dos qubits semiconductores ". [314] Una vez que se construya con éxito una computadora cuántica, permitiría a la NSA desbloquear el cifrado que protege los datos en poder de bancos, compañías de tarjetas de crédito, minoristas, corredores, gobiernos y proveedores de atención médica. [313]

According to The New York Times, the NSA is monitoring approximately 100,000 computers worldwide with spy software named Quantum. Quantum enables the NSA to conduct surveillance on those computers on the one hand, and can also create a digital highway for launching cyberattacks on the other hand. Among the targets are the Chinese and Russian military, but also trade institutions within the European Union. The NYT also reported that the NSA can access and alter computers which are not connected with the internet by a secret technology in use by the NSA since 2008. The prerequisite is the physical insertion of the radio frequency hardware by a spy, a manufacturer or an unwitting user. The technology relies on a covert channel of radio waves that can be transmitted from tiny circuit boards and USB cards inserted surreptitiously into the computers. In some cases, they are sent to a briefcase-size relay station that intelligence agencies can set up miles away from the target. The technology can also transmit malware back to the infected computer.[40]

Channel 4 and The Guardian revealed the existence of Dishfire, a massive database of the NSA that collects hundreds of millions of text messages on a daily basis.[318] GCHQ has been given full access to the database, which it uses to obtain personal information of Britons by exploiting a legal loophole.[319]

Each day, the database receives and stores the following amounts of data:

The database is supplemented with an analytical tool known as the Prefer program, which processes SMS messages to extract other types of information including contacts from missed call alerts.[320]

The Privacy and Civil Liberties Oversight Board report on mass surveillance was released on January 23, 2014. It recommends to end the bulk telephone metadata, i.e., bulk phone records – phone numbers dialed, call times and durations, but not call content collection – collection program, to create a "Special Advocate" to be involved in some cases before the FISA court judge and to release future and past FISC decisions "that involve novel interpretations of FISA or other significant questions of law, technology or compliance."[321][322][323]

According to a joint disclosure by The New York Times, The Guardian, and ProPublica,[324][325][326][327] the NSA and GCHQ have begun working together to collect and store data from dozens of smartphone application software by 2007 at the latest. A 2008 GCHQ report, leaked by Snowden asserts that "anyone using Google Maps on a smartphone is working in support of a GCHQ system". The NSA and GCHQ have traded recipes for various purposes such as grabbing location data and journey plans that are made when a target uses Google Maps, and vacuuming up address books, buddy lists, phone logs and geographic data embedded in photos posted on the mobile versions of numerous social networks such as Facebook, Flickr, LinkedIn, Twitter, and other services. In a separate 20-page report dated 2012, GCHQ cited the popular smartphone game "Angry Birds" as an example of how an application could be used to extract user data. Taken together, such forms of data collection would allow the agencies to collect vital information about a user's life, including his or her home country, current location (through geolocation), age, gender, ZIP code, marital status, income, ethnicity, sexual orientation, education level, number of children, etc.[328][329]

A GCHQ document dated August 2012 provided details of the Squeaky Dolphin surveillance program, which enables GCHQ to conduct broad, real-time monitoring of various social media features and social media traffic such as YouTube video views, the Like button on Facebook, and Blogspot/Blogger visits without the knowledge or consent of the companies providing those social media features. The agency's "Squeaky Dolphin" program can collect, analyze and utilize YouTube, Facebook and Blogger data in specific situations in real time for analysis purposes. The program also collects the addresses from the billions of videos watched daily as well as some user information for analysis purposes.[330][331][332]

During the 2009 United Nations Climate Change Conference in Copenhagen, the NSA and its Five Eyes partners monitored the communications of delegates of numerous countries. This was done to give their own policymakers a negotiating advantage.[333][334]

The Communications Security Establishment Canada (CSEC) has been tracking Canadian air passengers via free Wi-Fi services at a major Canadian airport. Passengers who exited the airport terminal continued to be tracked as they showed up at other Wi-Fi locations across Canada. In a CSEC document dated May 2012, the agency described how it had gained access to two communications systems with over 300,000 users in order to pinpoint a specific imaginary target. The operation was executed on behalf of the NSA as a trial run to test a new technology capable of tracking down "any target that makes occasional forays into other cities/regions." This technology was subsequently shared with Canada's Five Eyes partners – Australia, New Zealand, Britain, and the United States.[335][336][337][338]

According to research by Süddeutsche Zeitung and TV network NDR the mobile phone of former German chancellor Gerhard Schröder was monitored from 2002 onward, reportedly because of his government's opposition to military intervention in Iraq. The source of the latest information is a document leaked by Edward Snowden. The document, containing information about the National Sigint Requirement List (NSRL), had previously been interpreted as referring only to Angela Merkel's mobile. However, Süddeutsche Zeitung and NDR claim to have confirmation from NSA insiders that the surveillance authorisation pertains not to the individual, but the political post – which in 2002 was still held by Schröder. According to research by the two media outlets, Schröder was placed as number 388 on the list, which contains the names of persons and institutions to be put under surveillance by the NSA.[339][340][341][342]

GCHQ launched a cyber-attack on the activist network "Anonymous", using denial-of-service attack (DoS) to shut down a chatroom frequented by the network's members and to spy on them. The attack, dubbed Rolling Thunder, was conducted by a GCHQ unit known as the Joint Threat Research Intelligence Group (JTRIG). The unit successfully uncovered the true identities of several Anonymous members.[343][344][345][346]

The NSA Section 215 bulk telephony metadata program which seeks to stockpile records on all calls made in the U.S. is collecting less than 30 percent of all Americans' call records because of an inability to keep pace with the explosion in cellphone use, according to The Washington Post. The controversial program permits the NSA after a warrant granted by the secret Foreign Intelligence Surveillance Court to record numbers, length and location of every call from the participating carriers.[347][348]

The Intercept reported that the U.S. government is using primarily NSA surveillance to target people for drone strikes overseas. In its report The Intercept author detail the flawed methods which are used to locate targets for lethal drone strikes, resulting in the deaths of innocent people.[349] According to the Washington Post NSA analysts and collectors i.e. NSA personnel which controls electronic surveillance equipment use the NSA's sophisticated surveillance capabilities to track individual targets geographically and in real time, while drones and tactical units aimed their weaponry against those targets to take them out.[350]

An unnamed US law firm, reported to be Mayer Brown, was targeted by Australia's ASD. According to Snowden's documents, the ASD had offered to hand over these intercepted communications to the NSA. This allowed government authorities to be "able to continue to cover the talks, providing highly useful intelligence for interested US customers".[351][352]

NSA and GCHQ documents revealed that the anti-secrecy organization WikiLeaks and other activist groups were targeted for government surveillance and criminal prosecution. In particular, the IP addresses of visitors to WikiLeaks were collected in real time, and the US government urged its allies to file criminal charges against the founder of WikiLeaks, Julian Assange, due to his organization's publication of the Afghanistan war logs. The WikiLeaks organization was designated as a "malicious foreign actor".[353]

Quoting an unnamed NSA official in Germany, Bild am Sonntag reported that while President Obama's order to stop spying on Merkel was being obeyed, the focus had shifted to bugging other leading government and business figures including Interior Minister Thomas de Maiziere, a close confidant of Merkel. Caitlin Hayden, a security adviser to President Obama, was quoted in the newspaper report as saying, "The US has made clear it gathers intelligence in exactly the same way as any other states."[354][355]

The Intercept reveals that government agencies are infiltrating online communities and engaging in "false flag operations" to discredit targets among them people who have nothing to do with terrorism or national security threats. The two main tactics that are currently used are the injection of all sorts of false material onto the internet in order to destroy the reputation of its targets; and the use of social sciences and other techniques to manipulate online discourse and activism to generate outcomes it considers desirable.[356][357][358][359]

The Guardian reported that Britain's surveillance agency GCHQ, with aid from the National Security Agency, intercepted and stored the webcam images of millions of internet users not suspected of wrongdoing. The surveillance program codenamed Optic Nerve collected still images of Yahoo webcam chats (one image every five minutes) in bulk and saved them to agency databases. The agency discovered "that a surprising number of people use webcam conversations to show intimate parts of their body to the other person", estimating that between 3% and 11% of the Yahoo webcam imagery harvested by GCHQ contains "undesirable nudity".[360]

The NSA has built an infrastructure which enables it to covertly hack into computers on a mass scale by using automated systems that reduce the level of human oversight in the process. The NSA relies on an automated system codenamed TURBINE which in essence enables the automated management and control of a large network of implants (a form of remotely transmitted malware on selected individual computer devices or in bulk on tens of thousands of devices). As quoted by The Intercept, TURBINE is designed to "allow the current implant network to scale to large size (millions of implants) by creating a system that does automated control implants by groups instead of individually."[361] The NSA has shared many of its files on the use of implants with its counterparts in the so-called Five Eyes surveillance alliance – the United Kingdom, Canada, New Zealand, and Australia.

Among other things due to TURBINE and its control over the implants the NSA is capable of:

The TURBINE implants are linked to, and relies upon, a large network of clandestine surveillance "sensors" that the NSA has installed at locations across the world, including the agency's headquarters in Maryland and eavesdropping bases used by the agency in Misawa, Japan and Menwith Hill, England. Codenamed as TURMOIL, the sensors operate as a sort of high-tech surveillance dragnet, monitoring packets of data as they are sent across the Internet. When TURBINE implants exfiltrate data from infected computer systems, the TURMOIL sensors automatically identify the data and return it to the NSA for analysis. And when targets are communicating, the TURMOIL system can be used to send alerts or "tips" to TURBINE, enabling the initiation of a malware attack. To identify surveillance targets, the NSA uses a series of data "selectors" as they flow across Internet cables. These selectors can include email addresses, IP addresses, or the unique "cookies" containing a username or other identifying information that are sent to a user's computer by websites such as Google, Facebook, Hotmail, Yahoo, and Twitter, unique Google advertising cookies that track browsing habits, unique encryption key fingerprints that can be traced to a specific user, and computer IDs that are sent across the Internet when a Windows computer crashes or updates.[362][363][364][365]

The CIA was accused by U.S. Senate Intelligence Committee Chairwoman Dianne Feinstein of spying on a stand-alone computer network established for the committee in its investigation of allegations of CIA abuse in a George W. Bush-era detention and interrogation program.[366]

A voice interception program codenamed MYSTIC began in 2009. Along with RETRO, short for "retrospective retrieval" (RETRO is voice audio recording buffer that allows retrieval of captured content up to 30 days into the past), the MYSTIC program is capable of recording "100 percent" of a foreign country's telephone calls, enabling the NSA to rewind and review conversations up to 30 days and the relating metadata. With the capability to store up to 30 days of recorded conversations MYSTIC enables the NSA to pull an instant history of the person's movements, associates and plans.[367][368][369][370][371][372]

On March 21, Le Monde published slides from an internal presentation of the Communications Security Establishment Canada, which attributed a piece of malicious software to French intelligence. The CSEC presentation concluded that the list of malware victims matched French intelligence priorities and found French cultural reference in the malware's code, including the name Babar, a popular French children's character, and the developer name "Titi".[373]

The French telecommunications corporation Orange S.A. shares its call data with the French intelligence agency DGSE, which hands over the intercepted data to GCHQ.[374]

The NSA has spied on the Chinese technology company Huawei.[375][376][377] Huawei is a leading manufacturer of smartphones, tablets, mobile phone infrastructure, and WLAN routers and installs fiber optic cable. According to Der Spiegel this "kind of technology ... is decisive in the NSA's battle for data supremacy."[378] The NSA, in an operation named "Shotgiant", was able to access Huawei's email archive and the source code for Huawei's communications products.[378] The US government has had longstanding concerns that Huawei may not be independent of the People's Liberation Army and that the Chinese government might use equipment manufactured by Huawei to conduct cyberespionage or cyberwarfare. The goals of the NSA operation were to assess the relationship between Huawei and the PLA, to learn more the Chinese government's plans and to use information from Huawei to spy on Huawei's customers, including Iran, Afghanistan, Pakistan, Kenya, and Cuba. Former Chinese President Hu Jintao, the Chinese Trade Ministry, banks, as well as telecommunications companies were also targeted by the NSA.[375][378]

The Intercept published a document of an NSA employee discussing how to build a database of IP addresses, webmail, and Facebook accounts associated with system administrators so that the NSA can gain access to the networks and systems they administer.[379][380]

At the end of March 2014, Der Spiegel and The Intercept published, based on a series of classified files from the archive provided to reporters by NSA whistleblower Edward Snowden, articles related to espionage efforts by GCHQ and NSA in Germany.[381][382] The British GCHQ targeted three German internet firms for information about Internet traffic passing through internet exchange points, important customers of the German internet providers, their technology suppliers as well as future technical trends in their business sector and company employees.[381][382] The NSA was granted by the Foreign Intelligence Surveillance Court the authority for blanket surveillance of Germany, its people and institutions, regardless whether those affected are suspected of having committed an offense or not, without an individualized court order specifying on March 7, 2013.[382] In addition Germany's chancellor Angela Merkel was listed in a surveillance search machine and database named Nymrod along with 121 others foreign leaders.[381][382] As The Intercept wrote: "The NSA uses the Nymrod system to 'find information relating to targets that would otherwise be tough to track down,' according to internal NSA documents. Nymrod sifts through secret reports based on intercepted communications as well as full transcripts of faxes, phone calls, and communications collected from computer systems. More than 300 'cites' for Merkel are listed as available in intelligence reports and transcripts for NSA operatives to read."[381]

Toward the end of April, Edward Snowden said that the United States surveillance agencies spy on Americans more than anyone else in the world, contrary to anything that has been said by the government up until this point.[383]

An article published by Ars Technica shows NSA's Tailored Access Operations (TAO) employees intercepting a Cisco router.[384]

The Intercept and WikiLeaks revealed information about which countries were having their communications collected as part of the MYSTIC surveillance program. On May 19, The Intercept reported that the NSA is recording and archiving nearly every cell phone conversation in the Bahamas with a system called SOMALGET, a subprogram of MYSTIC. The mass surveillance has been occurring without the Bahamian government's permission.[385] Aside from the Bahamas, The Intercept reported NSA interception of cell phone metadata in Kenya, the Philippines, Mexico, and a fifth country it did not name due to "credible concerns that doing so could lead to increased violence." WikiLeaks released a statement on May 23 claiming that Afghanistan was the unnamed nation.[386]

In a statement responding to the revelations, the NSA said "the implication that NSA's foreign intelligence collection is arbitrary and unconstrained is false."[385]

Through its global surveillance operations the NSA exploits the flood of images included in emails, text messages, social media, videoconferences and other communications to harvest millions of images. These images are then used by the NSA in sophisticated facial recognition programs to track suspected terrorists and other intelligence targets.[387]