La Agencia de Seguridad Nacional ( NSA ) es una agencia de inteligencia del Departamento de Defensa de los Estados Unidos , bajo la autoridad del Director de Inteligencia Nacional (DNI). La NSA es responsable de la vigilancia global, la recopilación y el procesamiento de información y datos para fines de inteligencia y contrainteligencia extranjera , especializándose en una disciplina conocida como inteligencia de señales (SIGINT). La NSA también se encarga de la protección de las redes de comunicaciones y los sistemas de información de los Estados Unidos . [8] [9] La NSA se basa en una variedad de medidas para cumplir su misión, la mayoría de las cuales son clandestinas . [10] La NSA tiene aproximadamente 32.000 empleados. [11]

Originariamente como una unidad para descifrar comunicaciones codificadas en la Segunda Guerra Mundial , fue formada oficialmente como la NSA por el presidente Harry S. Truman en 1952. Entre entonces y el final de la Guerra Fría, se convirtió en la mayor de las organizaciones de inteligencia de Estados Unidos en términos de personal y presupuesto, pero la información disponible a partir de 2013 indica que la Agencia Central de Inteligencia (CIA) se adelantó en este sentido, con un presupuesto de $ 14.7 mil millones. [6] [12] La NSA actualmente lleva a cabo una recopilación masiva de datos en todo el mundo y se sabe que ha instalado micrófonos físicos en sistemas electrónicos como un método para este fin. [13] También se alega que la NSA ha estado detrás de software de ataque como Stuxnet , que dañó gravemente el programa nuclear de Irán . [14] [15] La NSA, junto con la CIA, mantiene una presencia física en muchos países de todo el mundo; el Servicio de Recopilación Especial conjunto CIA/NSA (un equipo de inteligencia altamente clasificado) inserta dispositivos de escucha en objetivos de alto valor (como palacios presidenciales o embajadas). Las tácticas de recolección de datos de la SCS supuestamente incluyen "vigilancia estrecha, robo, escuchas telefónicas y allanamiento de morada". [16]

A diferencia de la CIA y la Agencia de Inteligencia de Defensa (DIA), ambas especializadas principalmente en espionaje humano extranjero , la NSA no realiza públicamente la recopilación de inteligencia humana . La NSA está encargada de proporcionar asistencia y la coordinación de los elementos SIGINT para otras organizaciones gubernamentales, a las que la Orden Ejecutiva les impide participar en tales actividades por su cuenta. [17] Como parte de estas responsabilidades, la agencia tiene una organización ubicada en el mismo lugar llamada el Servicio Central de Seguridad (CSS), que facilita la cooperación entre la NSA y otros componentes de criptoanálisis de defensa de los EE. UU . Para garantizar aún más la comunicación optimizada entre las divisiones de la comunidad de inteligencia de señales, el Director de la NSA actúa simultáneamente como Comandante del Comando Cibernético de los Estados Unidos y como Jefe del Servicio Central de Seguridad.

Las acciones de la NSA han sido motivo de controversia política en varias ocasiones, incluyendo su espionaje a los líderes que se oponían a la guerra de Vietnam y la participación de la agencia en el espionaje económico . En 2013, Edward Snowden , un ex contratista de la NSA, reveló al público muchos de sus programas secretos de vigilancia . Según los documentos filtrados, la NSA intercepta y almacena las comunicaciones de más de mil millones de personas en todo el mundo, incluidos ciudadanos de los Estados Unidos. Los documentos también revelaron que la NSA rastrea los movimientos de cientos de millones de personas utilizando metadatos de teléfonos celulares . A nivel internacional, la investigación ha señalado la capacidad de la NSA para vigilar el tráfico de Internet interno de países extranjeros a través del " enrutamiento bumerán ". [18]

Los orígenes de la Agencia de Seguridad Nacional se remontan al 28 de abril de 1917, tres semanas después de que el Congreso de los Estados Unidos declarara la guerra a Alemania en la Primera Guerra Mundial . Se estableció una unidad de descifrado de códigos y cifras llamada Sección de Cable y Telégrafo, que también se conocía como Oficina de Cifrado. [19] Tenía su sede en Washington, DC, y era parte del esfuerzo de guerra bajo el poder ejecutivo sin autorización directa del Congreso. Durante el curso de la guerra, fue reubicada en el organigrama del ejército varias veces. El 5 de julio de 1917, Herbert O. Yardley fue asignado para dirigir la unidad. En ese momento, la unidad estaba compuesta por Yardley y dos empleados civiles . Absorbió las funciones de criptoanálisis de la Armada en julio de 1918. La Primera Guerra Mundial terminó el 11 de noviembre de 1918 , y la sección criptográfica del ejército de Inteligencia Militar (MI-8) se trasladó a la ciudad de Nueva York el 20 de mayo de 1919, donde continuó las actividades de inteligencia como la Compañía de Compilación de Códigos bajo la dirección de Yardley. [20] [21]

Después de la disolución de la sección criptográfica del ejército estadounidense de inteligencia militar conocida como MI-8, el gobierno estadounidense creó la Oficina de Cifrado, también conocida como Cámara Negra , en 1919. La Cámara Negra fue la primera organización criptoanalítica en tiempos de paz de los Estados Unidos. [22] Financiada conjuntamente por el ejército y el Departamento de Estado, la Oficina de Cifrado se disfrazó como una empresa de códigos comerciales de la ciudad de Nueva York ; en realidad produjo y vendió dichos códigos para uso comercial. Sin embargo, su verdadera misión era romper las comunicaciones (principalmente diplomáticas) de otras naciones. En la Conferencia Naval de Washington , ayudó a los negociadores estadounidenses proporcionándoles el tráfico descifrado de muchas de las delegaciones de la conferencia, incluida la japonesa . La Cámara Negra persuadió con éxito a Western Union , la compañía de telegramas estadounidense más grande en ese momento, así como a varias otras compañías de comunicaciones, para que le dieran acceso ilegal a la Cámara Negra al tráfico de cables de embajadas y consulados extranjeros. [23] Pronto, estas empresas interrumpieron públicamente su colaboración.

A pesar de los éxitos iniciales de la Cámara, fue clausurada en 1929 por el Secretario de Estado de los EE. UU. Henry L. Stimson , quien defendió su decisión afirmando: "Los caballeros no leen el correo de los demás". [24]

Durante la Segunda Guerra Mundial , se creó el Servicio de Inteligencia de Señales (SIS) para interceptar y descifrar las comunicaciones de las potencias del Eje . [25] Cuando terminó la guerra, el SIS se reorganizó como la Agencia de Seguridad del Ejército (ASA), y quedó bajo el liderazgo del Director de Inteligencia Militar. [25]

El 20 de mayo de 1949, todas las actividades criptológicas se centralizaron bajo una organización nacional llamada Agencia de Seguridad de las Fuerzas Armadas (AFSA). [25] Esta organización se estableció originalmente dentro del Departamento de Defensa de los EE. UU. bajo el mando del Estado Mayor Conjunto . [26] La AFSA tenía la tarea de dirigir las comunicaciones del Departamento de Defensa y las actividades de inteligencia electrónica, excepto las de las unidades de inteligencia militar de los EE. UU . [26] Sin embargo, la AFSA no pudo centralizar la inteligencia de las comunicaciones y no logró coordinarse con las agencias civiles que compartían sus intereses, como el Departamento de Estado , la Agencia Central de Inteligencia (CIA) y el Buró Federal de Investigaciones (FBI). [26] En diciembre de 1951, el presidente Harry S. Truman ordenó a un panel que investigara cómo la AFSA no había logrado sus objetivos. Los resultados de la investigación llevaron a mejoras y a su redesignación como Agencia de Seguridad Nacional. [27]

El Consejo de Seguridad Nacional emitió un memorando el 24 de octubre de 1952 que revisaba la Directiva de Inteligencia del Consejo de Seguridad Nacional (NSCID) 9 . El mismo día, Truman emitió un segundo memorando que exigía la creación de la NSA. [28] La creación real de la NSA se realizó mediante un memorando del 4 de noviembre de Robert A. Lovett , el Secretario de Defensa , cambiando el nombre de la AFSA a NSA y haciendo que la nueva agencia fuera responsable de toda la inteligencia de las comunicaciones. [29] Dado que el memorando del presidente Truman era un documento clasificado , [28] la existencia de la NSA no era conocida por el público en ese momento. Debido a su ultrasecreto, la comunidad de inteligencia estadounidense se refirió a la NSA como "No Such Agency" (No existe tal agencia). [30]

En la década de 1960, la NSA jugó un papel clave en la expansión del compromiso de Estados Unidos con la Guerra de Vietnam al proporcionar evidencia de un ataque norvietnamita al destructor estadounidense USS Maddox durante el incidente del Golfo de Tonkín . [31]

Una operación secreta, llamada en código " MINARET ", fue creada por la NSA para monitorear las comunicaciones telefónicas de los senadores Frank Church y Howard Baker , así como de líderes clave del movimiento por los derechos civiles , incluido Martin Luther King Jr. , y destacados periodistas y atletas estadounidenses que criticaron la guerra de Vietnam . [32] Sin embargo, el proyecto resultó ser controvertido, y una revisión interna de la NSA concluyó que su programa Minaret era "deshonroso, si no directamente ilegal". [32]

La NSA realizó un gran esfuerzo para asegurar las comunicaciones tácticas entre las fuerzas estadounidenses durante la guerra, con resultados dispares. La familia NESTOR de sistemas de voz seguros compatibles que desarrolló se implementó ampliamente durante la guerra de Vietnam , con aproximadamente 30.000 equipos NESTOR producidos. Sin embargo, una variedad de problemas técnicos y operativos limitaron su uso, lo que permitió a los norvietnamitas explotar e interceptar las comunicaciones estadounidenses. [33] : Vol I, p.79

A raíz del escándalo Watergate , una audiencia del Congreso en 1975 dirigida por el senador Frank Church [34] reveló que la NSA, en colaboración con la agencia de inteligencia SIGINT de Gran Bretaña, Government Communications Headquarters (GCHQ), había interceptado rutinariamente las comunicaciones internacionales de destacados líderes anti-guerra de Vietnam como Jane Fonda y el Dr. Benjamin Spock . [35] La NSA rastreó a estos individuos en un sistema de archivo secreto que fue destruido en 1974. [36] Después de la renuncia del presidente Richard Nixon , hubo varias investigaciones sobre presunto mal uso de las instalaciones del FBI, la CIA y la NSA. [37] El senador Frank Church descubrió actividad previamente desconocida, [37] como un complot de la CIA (ordenado por la administración del presidente John F. Kennedy ) para asesinar a Fidel Castro . [38] La investigación también descubrió las escuchas telefónicas de la NSA a ciudadanos estadounidenses seleccionados. [39]

Después de las audiencias del Comité Church, se aprobó la Ley de Vigilancia de Inteligencia Extranjera de 1978, diseñada para limitar la práctica de la vigilancia masiva en los Estados Unidos . [37]

En 1986, la NSA interceptó las comunicaciones del gobierno libio inmediatamente después del atentado en la discoteca de Berlín . La Casa Blanca afirmó que la interceptación de la NSA había proporcionado pruebas "irrefutables" de que Libia estaba detrás del atentado, lo que el presidente estadounidense Ronald Reagan citó como justificación del bombardeo estadounidense de Libia en 1986. [ 40] [41]

En 1999, una investigación de varios años del Parlamento Europeo destacó el papel de la NSA en el espionaje económico en un informe titulado 'Desarrollo de la tecnología de vigilancia y riesgo de abuso de la información económica'. [42] Ese año, la NSA fundó el Salón de Honor de la NSA , un monumento en el Museo Criptológico Nacional en Fort Meade, Maryland. [43] El monumento es un "tributo a los pioneros y héroes que han hecho contribuciones significativas y duraderas a la criptología estadounidense". [43] Los empleados de la NSA deben estar jubilados durante más de quince años para calificar para el monumento. [43]

La infraestructura de la NSA se deterioró en los años 90, ya que los recortes del presupuesto de defensa dieron lugar a aplazamientos de tareas de mantenimiento. El 24 de enero de 2000, la sede de la NSA sufrió una interrupción total de la red durante tres días debido a una sobrecarga de la misma. El tráfico entrante se almacenaba con éxito en los servidores de la agencia, pero no se podía dirigir ni procesar. La agencia llevó a cabo reparaciones de emergencia con un coste de 3 millones de dólares para que el sistema volviera a funcionar (algo del tráfico entrante también se dirigía al GCHQ británico por el momento). El director Michael Hayden calificó la interrupción como una "llamada de atención" sobre la necesidad de invertir en la infraestructura de la agencia. [44]

En la década de 1990, el brazo defensivo de la NSA, la Dirección de Seguridad de la Información (IAD), comenzó a trabajar de manera más abierta; la primera charla técnica pública de un científico de la NSA en una conferencia importante sobre criptografía fue la presentación de J. Solinas sobre algoritmos eficientes de criptografía de curva elíptica en Crypto 1997. [45] El enfoque cooperativo de la IAD con la academia y la industria culminó en su apoyo a un proceso transparente para reemplazar el obsoleto Estándar de cifrado de datos (DES) por un Estándar de cifrado avanzado (AES). La experta en políticas de ciberseguridad Susan Landau atribuye la colaboración armoniosa de la NSA con la industria y la academia en la selección del AES en 2000, y el apoyo de la Agencia a la elección de un algoritmo de cifrado fuerte diseñado por europeos en lugar de estadounidenses, a Brian Snow , quien era el Director Técnico de la IAD y representó a la NSA como copresidente del Grupo de Trabajo Técnico para la competencia AES, y a Michael Jacobs, quien dirigió la IAD en ese momento. [46] : 75

Después de los ataques terroristas del 11 de septiembre de 2001 , la NSA creyó que tenía apoyo público para una expansión dramática de sus actividades de vigilancia. [47] Según Neal Koblitz y Alfred Menezes , el período en el que la NSA era un socio de confianza de la academia y la industria en el desarrollo de estándares criptográficos comenzó a llegar a su fin cuando, como parte del cambio en la NSA en la era posterior al 11 de septiembre, Snow fue reemplazado como Director Técnico, Jacobs se retiró y la IAD ya no pudo oponerse eficazmente a las acciones propuestas por el brazo ofensivo de la NSA. [48]

Tras los ataques del 11 de septiembre , la NSA creó nuevos sistemas informáticos para hacer frente a la avalancha de información procedente de nuevas tecnologías, como Internet y los teléfonos móviles. ThinThread contenía capacidades avanzadas de extracción de datos . También tenía un "mecanismo de privacidad"; la vigilancia se almacenaba cifrada; para descifrarla se necesitaba una orden judicial. La investigación realizada en el marco de este programa puede haber contribuido a la tecnología utilizada en sistemas posteriores. ThinThread se canceló cuando Michael Hayden eligió Trailblazer , que no incluía el sistema de privacidad de ThinThread. [49]

El proyecto Trailblazer se puso en marcha en 2002 y en él trabajaron Science Applications International Corporation (SAIC), Boeing , Computer Sciences Corporation , IBM y Litton Industries . Algunos denunciantes de la NSA se quejaron internamente de los grandes problemas que rodeaban a Trailblazer. Esto dio lugar a investigaciones por parte del Congreso y de los inspectores generales de la NSA y del Departamento de Defensa . El proyecto se canceló a principios de 2004.

Turbulence comenzó en 2005. Se desarrolló en pequeñas y económicas piezas de "prueba", en lugar de un gran plan como Trailblazer. También incluía capacidades ofensivas de guerra cibernética, como la inyección de malware en computadoras remotas. El Congreso criticó a Turbulence en 2007 por tener problemas burocráticos similares a los de Trailblazer. [50] Se suponía que sería la realización de un procesamiento de información a mayor velocidad en el ciberespacio. [51]

El enorme alcance del espionaje de la NSA, tanto en el extranjero como en el país, se reveló al público en una serie de divulgaciones detalladas de documentos internos de la NSA a partir de junio de 2013. La mayoría de las revelaciones fueron filtradas por el ex contratista de la NSA Edward Snowden . El 4 de septiembre de 2020, el programa de vigilancia de la NSA fue declarado ilegal por el Tribunal de Apelaciones de Estados Unidos . El tribunal también añadió que los líderes de inteligencia estadounidenses, que lo defendieron públicamente, no estaban diciendo la verdad. [52]

La misión de espionaje de la NSA incluye transmisiones de radio, tanto de organizaciones como de individuos, Internet, llamadas telefónicas y otras formas de comunicación interceptadas. Su misión de comunicaciones seguras incluye comunicaciones militares, diplomáticas y todas las demás comunicaciones gubernamentales sensibles, confidenciales o secretas. [53]

Según un artículo de 2010 publicado en The Washington Post , "cada día, los sistemas de recopilación de datos de la Agencia de Seguridad Nacional interceptan y almacenan 1.700 millones de correos electrónicos, llamadas telefónicas y otros tipos de comunicaciones. La NSA clasifica una fracción de ellos en 70 bases de datos independientes". [54]

Debido a su tarea de escucha, la NSA/CSS ha estado muy involucrada en la investigación criptoanalítica , continuando el trabajo de agencias predecesoras que habían descifrado muchos códigos y cifras de la Segunda Guerra Mundial (ver, por ejemplo, Purple , el proyecto Venona y JN-25 ).

En 2004, el Servicio de Seguridad Central de la NSA y la División Nacional de Seguridad Cibernética del Departamento de Seguridad Nacional (DHS) acordaron ampliar el Programa de Educación en Garantía de la Información de los Centros de Excelencia Académica de la NSA. [55]

Como parte de la Directiva Presidencial de Seguridad Nacional 54/Directiva Presidencial de Seguridad Nacional 23 (NSPD 54), firmada el 8 de enero de 2008 por el Presidente Bush, la NSA se convirtió en la agencia líder para monitorear y proteger todas las redes informáticas del gobierno federal del ciberterrorismo . [9]

Una parte de la misión de la NSA es servir como agencia de apoyo de combate para el Departamento de Defensa. [56]

Las operaciones de la Agencia de Seguridad Nacional se pueden dividir en tres tipos:

"Echelon" fue creado en la incubadora de la Guerra Fría . [57] Hoy es un sistema heredado , y varias estaciones de la NSA están cerrando. [58]

Se informó que la NSA/CSS, en combinación con las agencias equivalentes en el Reino Unido ( Government Communications Headquarters ), Canadá ( Communications Security Establishment ), Australia ( Australian Signals Directorate ) y Nueva Zelanda ( Government Communications Security Bureau ), también conocida como el grupo UKUSA , [59] estaba al mando de la operación del llamado sistema ECHELON . Se sospechaba que sus capacidades incluían la capacidad de monitorear una gran proporción del tráfico de teléfono, fax y datos civiles transmitidos en el mundo. [60]

A principios de los años 1970, se instaló en Menwith Hill la primera de las más de ocho grandes antenas parabólicas de comunicaciones por satélite. [61] El periodista de investigación Duncan Campbell informó en 1988 sobre el programa de vigilancia " ECHELON ", una extensión del Acuerdo UKUSA sobre inteligencia de señales globales (SIGINT) , y detalló cómo funcionaban las operaciones de espionaje. [62] El 3 de noviembre de 1999, la BBC informó que tenían confirmación del Gobierno australiano de la existencia de una poderosa "red de espionaje global" con el nombre en código Echelon, que podía "espiar cada llamada telefónica, fax o correo electrónico, en cualquier lugar del planeta" con Gran Bretaña y Estados Unidos como principales protagonistas. Confirmaron que Menwith Hill estaba "vinculado directamente a la sede de la Agencia de Seguridad Nacional de Estados Unidos (NSA) en Fort Meade en Maryland". [63]

La Directiva de Inteligencia de Señales de los Estados Unidos 18 (USSID 18) de la NSA prohibía estrictamente la interceptación o recopilación de información sobre "... personas , entidades, corporaciones u organizaciones estadounidenses..." sin el permiso legal explícito por escrito del Fiscal General de los Estados Unidos cuando el sujeto se encuentra en el extranjero, o del Tribunal de Vigilancia de Inteligencia Extranjera cuando se encuentra dentro de las fronteras de los Estados Unidos. Las supuestas actividades relacionadas con Echelon, incluido su uso por motivos distintos a la seguridad nacional, incluido el espionaje político e industrial , recibieron críticas de países fuera de la alianza UKUSA. [64]

La NSA también participó en la planificación de chantajear a personas con " SEXINT ", información obtenida sobre la actividad y preferencias sexuales de un objetivo potencial. Los objetivos no habían cometido ningún delito aparente ni estaban acusados de ninguno. [65]

Para apoyar su programa de reconocimiento facial , la NSA está interceptando "millones de imágenes por día". [66]

El Real Time Regional Gateway es un programa de recopilación de datos introducido en 2005 en Irak por la NSA durante la guerra de Irak que consistía en reunir todas las comunicaciones electrónicas, almacenarlas, buscarlas y analizarlas. Resultó eficaz para proporcionar información sobre los insurgentes iraquíes que habían eludido técnicas menos exhaustivas. [67] Glenn Greenwald de The Guardian cree que esta estrategia de "recopilarlo todo" introducida por el director de la NSA, Keith B. Alexander , es el modelo para el archivo masivo y exhaustivo de comunicaciones a nivel mundial en el que participa la NSA desde 2013. [68]

Una unidad especializada de la NSA localiza objetivos para la CIA con fines de asesinato extrajudicial en Oriente Medio. [69] La NSA también ha espiado ampliamente a la Unión Europea, las Naciones Unidas y numerosos gobiernos, incluidos aliados y socios comerciales en Europa, Sudamérica y Asia. [70] [71]

En junio de 2015, WikiLeaks publicó documentos que mostraban que la NSA espiaba a empresas francesas . [72]

En julio de 2015, WikiLeaks publicó documentos que mostraban que la NSA había espiado a los ministerios federales alemanes desde los años 1990. [73] [74] Incluso los teléfonos móviles de la canciller alemana, Angela Merkel, y los de sus predecesores habían sido interceptados. [75]

Edward Snowden reveló en junio de 2013 que entre el 8 de febrero y el 8 de marzo de 2013, la NSA recopiló alrededor de 124.800 millones de elementos de datos telefónicos y 97.100 millones de elementos de datos informáticos en todo el mundo, como se muestra en los gráficos de una herramienta interna de la NSA con el nombre en código Boundless Informant . Inicialmente, se informó de que algunos de estos datos reflejaban escuchas clandestinas a ciudadanos de países como Alemania, España y Francia, [76] pero más tarde, quedó claro que esos datos fueron recopilados por agencias europeas durante misiones militares en el extranjero y posteriormente fueron compartidos con la NSA.

En 2013, los periodistas descubrieron un memorando secreto que afirma que la NSA creó e impulsó la adopción del estándar de cifrado Dual EC DRBG que contenía vulnerabilidades integradas en 2006 ante el Instituto Nacional de Estándares y Tecnología de los Estados Unidos (NIST) y la Organización Internacional de Normalización (también conocida como ISO). [77] [78] Este memorando parece dar crédito a especulaciones previas de los criptógrafos de Microsoft Research . [79] Edward Snowden afirma que la NSA a menudo elude el cifrado por completo al levantar información antes de que se cifre o después de que se descifre. [78]

Las reglas de XKeyscore (como se especifica en un archivo xkeyscorerules100.txt, obtenido por las estaciones de televisión alemanas NDR y WDR , que afirman tener extractos de su código fuente) revelan que la NSA rastrea a los usuarios de herramientas de software que mejoran la privacidad, incluido Tor ; un servicio de correo electrónico anónimo proporcionado por el Laboratorio de Ciencias de la Computación e Inteligencia Artificial del MIT (CSAIL) en Cambridge, Massachusetts; y los lectores del Linux Journal . [80] [81]

Linus Torvalds , el fundador del kernel de Linux , bromeó durante una conferencia de LinuxCon el 18 de septiembre de 2013, diciendo que la NSA, que es la fundadora de SELinux , quería una puerta trasera en el kernel. [82] Sin embargo, más tarde, el padre de Linus, un miembro del Parlamento Europeo (MEP), reveló que la NSA en realidad hizo esto. [83]

Cuando a mi hijo mayor le hicieron la misma pregunta: "¿Ha sido contactado por la NSA para hablar de puertas traseras?", dijo "No", pero al mismo tiempo asintió. Entonces se encontró en una especie de libertad legal. Había dado la respuesta correcta, todo el mundo comprendió que la NSA se había puesto en contacto con él.

— Nils Torvalds , Comisión de Investigación de la LIBE sobre vigilancia electrónica masiva de ciudadanos de la UE – 11.ª audiencia, 11 de noviembre de 2013 [84]

IBM Notes fue el primer producto de software ampliamente adoptado que utiliza criptografía de clave pública para la autenticación cliente-servidor y servidor-servidor y para el cifrado de datos. Hasta que las leyes estadounidenses que regulaban el cifrado se cambiaron en 2000, IBM y Lotus tenían prohibido exportar versiones de Notes que admitieran claves de cifrado simétrico de más de 40 bits. En 1997, Lotus negoció un acuerdo con la NSA que permitía la exportación de una versión que admitiera claves más fuertes con 64 bits, pero 24 de los bits estaban cifrados con una clave especial e incluidos en el mensaje para proporcionar un "factor de reducción de carga de trabajo" para la NSA. Esto reforzó la protección de los usuarios de Notes fuera de los EE. UU. contra el espionaje industrial del sector privado , pero no contra el espionaje del gobierno estadounidense. [85] [86]

Aunque se supone que las transmisiones extranjeras que terminan en los EE. UU. (como un ciudadano no estadounidense que accede a un sitio web estadounidense) someten a los ciudadanos no estadounidenses a la vigilancia de la NSA, investigaciones recientes sobre el enrutamiento boomerang han suscitado nuevas preocupaciones sobre la capacidad de la NSA para vigilar el tráfico de Internet interno de países extranjeros. [18] El enrutamiento boomerang se produce cuando una transmisión de Internet que se origina y termina en un solo país transita por otro. Las investigaciones de la Universidad de Toronto han sugerido que aproximadamente el 25% del tráfico interno canadiense puede estar sujeto a actividades de vigilancia de la NSA como resultado del enrutamiento boomerang de los proveedores de servicios de Internet canadienses . [18]

Un documento incluido en los archivos de la NSA publicados con el libro No Place to Hide de Glenn Greenwald detalla cómo las Operaciones de Acceso a Medida (TAO, por sus siglas en inglés) de la agencia y otras unidades de la NSA obtienen acceso al hardware. Interceptan enrutadores , servidores y otro hardware de red que se envía a organizaciones que son objeto de vigilancia e instalan en ellos un firmware de implante encubierto antes de que se entreguen. Esto fue descrito por un gerente de la NSA como "una de las operaciones más productivas en TAO porque preposicionan puntos de acceso en redes de objetivos difíciles en todo el mundo". [87]

Los ordenadores que la NSA incauta para fines de interceptación suelen estar modificados con un dispositivo físico conocido como Cottonmouth. [88] Cottonmouth es un dispositivo que se puede insertar en el puerto USB de un ordenador para establecer acceso remoto al equipo en cuestión. Según el catálogo de implantes del grupo Tailored Access Operations (TAO) de la NSA, después de implantar Cottonmouth, la NSA puede establecer un puente de red "que le permite cargar software de explotación en ordenadores modificados, así como transmitir comandos y datos entre implantes de hardware y software". [89]

La misión de la NSA, tal como se establece en la Orden Ejecutiva 12333 de 1981, es recopilar información que constituya "inteligencia o contrainteligencia extranjera", pero no "obtener información sobre las actividades internas de personas de los Estados Unidos ". La NSA ha declarado que confía en el FBI para recopilar información sobre actividades de inteligencia extranjera dentro de las fronteras de los Estados Unidos, mientras que limita sus propias actividades dentro de los Estados Unidos a las embajadas y misiones de naciones extranjeras. [90]

La aparición de una "Dirección de Vigilancia Nacional" de la NSA pronto fue expuesta como un engaño en 2013. [91] [92]

Las actividades de vigilancia interna de la NSA están limitadas por los requisitos impuestos por la Cuarta Enmienda de la Constitución de los Estados Unidos . Por ejemplo, el Tribunal de Vigilancia de Inteligencia Extranjera sostuvo en octubre de 2011, citando múltiples precedentes de la Corte Suprema, que las prohibiciones de la Cuarta Enmienda contra registros e incautaciones irrazonables se aplican al contenido de todas las comunicaciones, cualquiera sea el medio, porque "las comunicaciones privadas de una persona son similares a los documentos personales". [93] Sin embargo, estas protecciones no se aplican a las personas no estadounidenses ubicadas fuera de las fronteras de los Estados Unidos, por lo que las iniciativas de vigilancia extranjera de la NSA están sujetas a muchas menos limitaciones bajo la ley estadounidense. [94] Los requisitos específicos para las operaciones de vigilancia interna están contenidos en la Ley de Vigilancia de Inteligencia Extranjera de 1978 (FISA), que no extiende la protección a los ciudadanos no estadounidenses ubicados fuera del territorio estadounidense . [94]

George W. Bush , presidente durante los ataques terroristas del 11 de septiembre , aprobó la Ley Patriota poco después de los ataques para tomar medidas de seguridad antiterroristas. Los títulos 1 , 2 y 9 autorizaban específicamente las medidas que tomaría la NSA. Estos títulos otorgaban una mayor seguridad interna contra el terrorismo, procedimientos de vigilancia y una mejor inteligencia, respectivamente. El 10 de marzo de 2004, hubo un debate entre el presidente Bush y el abogado de la Casa Blanca Alberto Gonzales , el fiscal general John Ashcroft y el fiscal general interino James Comey . Los fiscales generales no estaban seguros de si los programas de la NSA podían considerarse constitucionales. Amenazaron con dimitir por el asunto, pero finalmente los programas de la NSA continuaron. [95] El 11 de marzo de 2004, el presidente Bush firmó una nueva autorización para la vigilancia masiva de registros de Internet, además de la vigilancia de registros telefónicos. Esto permitió al presidente poder anular leyes como la Ley de Vigilancia de Inteligencia Extranjera , que protegía a los civiles de la vigilancia masiva. Además de esto, el presidente Bush también firmó que las medidas de vigilancia masiva también entrarían en vigor de forma retroactiva. [96] [97]

Uno de esos programas de vigilancia, autorizado por la Directiva de Inteligencia de Señales de los Estados Unidos 18 del presidente George Bush, fue el Proyecto Highlander llevado a cabo para la Agencia de Seguridad Nacional por la 513.ª Brigada de Inteligencia Militar del Ejército de los Estados Unidos . La NSA transmitió conversaciones telefónicas (incluso de teléfonos celulares) obtenidas desde estaciones de monitoreo terrestres, aéreas y satelitales a varios Oficiales de Inteligencia de Señales del Ejército de los Estados Unidos, incluido el 201.º Batallón de Inteligencia Militar . Se interceptaron conversaciones de ciudadanos de los Estados Unidos, junto con las de otras naciones. [98]

Los defensores del programa de vigilancia sostienen que el Presidente tiene autoridad ejecutiva para ordenar tales acciones [ cita requerida ] , argumentando que leyes como la FISA quedan anuladas por los poderes constitucionales del Presidente. Además, algunos argumentaron que la FISA fue implícitamente anulada por una ley posterior, la Autorización para el Uso de la Fuerza Militar , aunque el fallo de la Corte Suprema en Hamdan v. Rumsfeld desaprueba esta opinión. [99]

En el marco del programa PRISM , que comenzó en 2007, [100] [101] la NSA recopila comunicaciones de Internet de objetivos extranjeros de nueve importantes proveedores de servicios de comunicación basados en Internet de Estados Unidos: Microsoft , [102] Yahoo , Google , Facebook , PalTalk , AOL , Skype , YouTube y Apple . Los datos recopilados incluyen correo electrónico, vídeos, fotos, chats de VoIP como Skype y transferencias de archivos.

El ex director de la NSA, el general Keith Alexander, afirmó que en septiembre de 2009 la NSA impidió que Najibullah Zazi y sus amigos llevaran a cabo un ataque terrorista. [103] Sin embargo, no se ha presentado ninguna prueba que demuestre que la NSA haya contribuido alguna vez a prevenir un ataque terrorista. [104] [105] [106] [107]

FASCIA es una base de datos creada y utilizada por la Agencia de Seguridad Nacional de los Estados Unidos que contiene billones de registros de ubicación de dispositivos que se recopilan de una variedad de fuentes. [108] Su existencia fue revelada durante la divulgación de vigilancia global de 2013 por Edward Snowden . [109]

La base de datos FASCIA almacena varios tipos de información, incluidos códigos de área de ubicación (LAC), identificadores de torres de telefonía celular (CeLLID), registros de ubicación de visitantes (VLR), identidad de equipo de estación móvil internacional (IMEI) y MSISDN (números de red digital de servicios integrados de abonado móvil). [108] [109]

Durante un período de aproximadamente siete meses, se recopilaron y almacenaron en la base de datos más de 27 terabytes de datos de ubicación. [110]

Además de las formas más tradicionales de espionaje para recopilar señales de inteligencia, la NSA también participa en el pirateo de ordenadores, teléfonos inteligentes y sus redes. Una división que lleva a cabo este tipo de operaciones es la división Tailored Access Operations (TAO), que lleva activa al menos desde 1998. [111]

Según la revista Foreign Policy , "... la Oficina de Operaciones de Acceso Personalizado, u OAT, ha penetrado con éxito los sistemas informáticos y de telecomunicaciones chinos durante casi 15 años, generando parte de la mejor y más fiable información de inteligencia sobre lo que está sucediendo dentro de la República Popular China". [112] [113]

En una entrevista con la revista Wired , Edward Snowden dijo que la división Tailored Access Operations causó accidentalmente el apagón de Internet en Siria en 2012. [114]

La NSA está dirigida por el Director de la Agencia de Seguridad Nacional (DIRNSA), que también se desempeña como Jefe del Servicio Central de Seguridad (CHCSS) y Comandante del Comando Cibernético de los Estados Unidos (USCYBERCOM) y es el oficial militar de mayor rango de estas organizaciones. Cuenta con la asistencia de un Director Adjunto , que es el civil de mayor rango dentro de la NSA/CSS.

La NSA también tiene un Inspector General , jefe de la Oficina del Inspector General (OIG); [115] un Asesor General , jefe de la Oficina del Asesor General (OGC); y un Director de Cumplimiento, jefe de la Oficina del Director de Cumplimiento (ODOC). [116]

A diferencia de otras organizaciones de inteligencia como la CIA o la DIA , la NSA siempre ha sido particularmente reticente respecto de su estructura organizativa interna. [ cita requerida ]

A mediados de la década de 1990, la Agencia de Seguridad Nacional estaba organizada en cinco Direcciones:

Cada una de estas direcciones estaba formada por varios grupos o elementos, designados con una letra. Por ejemplo, existía el Grupo A, que era responsable de todas las operaciones SIGINT contra la Unión Soviética y Europa del Este, y el Grupo G, que era responsable de la SIGINT relacionada con todos los países no comunistas. Estos grupos se dividían en unidades designadas con un número adicional, como la unidad A5 para descifrar códigos soviéticos, y la G6, que era la oficina para Oriente Medio, el norte de África, Cuba, América Central y del Sur. [118] [119]

A partir de 2013 [update], la NSA tiene alrededor de una docena de direcciones, que se designan mediante una carta, aunque no todas son conocidas públicamente. [120]

En el año 2000 se formó un equipo de liderazgo integrado por el director, el subdirector y los directores de Inteligencia de Señales (SID), Garantía de Información (IAD) y Dirección Técnica (TD). Los jefes de otras divisiones principales de la NSA se convirtieron en directores asociados del equipo de liderazgo superior. [121]

Después de que el presidente George W. Bush iniciara el Programa de Vigilancia Presidencial (PSP) en 2001, la NSA creó un Centro de Análisis de Metadatos (MAC) de 24 horas, seguido en 2004 por la División de Análisis Avanzado (AAD), con la misión de analizar contenido, metadatos de Internet y metadatos telefónicos. Ambas unidades formaban parte de la Dirección de Inteligencia de Señales. [122]

Una propuesta de 2016 combinaría la Dirección de Inteligencia de Señales con la Dirección de Garantía de la Información en una Dirección de Operaciones. [123]

NSANet son las siglas de National Security Agency Network y es la intranet oficial de la NSA. [124] Es una red clasificada, [125] para información hasta el nivel de TS / SCI [126] para apoyar el uso y el intercambio de datos de inteligencia entre la NSA y las agencias de inteligencia de señales de las otras cuatro naciones de la asociación Five Eyes . La gestión de NSANet ha sido delegada al Servicio Central de Seguridad de Texas (CSSTEXAS). [127]

La NSANet es una red informática de alta seguridad que consta de canales de comunicación por fibra óptica y satélite que están casi completamente separados de la red pública de Internet. La red permite que el personal de la NSA y los analistas de inteligencia civiles y militares de cualquier parte del mundo tengan acceso a los sistemas y bases de datos de la agencia. Este acceso está estrictamente controlado y vigilado. Por ejemplo, se registra cada pulsación de tecla, se auditan las actividades de forma aleatoria y se registran las descargas e impresiones de documentos de la NSANet. [128]

En 1998, NSANet, junto con NIPRNet y SIPRNet , tuvo "problemas significativos con capacidades de búsqueda deficientes, datos desorganizados e información antigua". [129] En 2004, se informó que la red había utilizado más de veinte sistemas operativos comerciales listos para usar . [130] Algunas universidades que realizan investigaciones altamente sensibles pueden conectarse a ella. [131]

Los miles de documentos internos de alto secreto de la NSA que Edward Snowden tomó en 2013 se almacenaron en "un lugar de intercambio de archivos en el sitio de intranet de la NSA"; por lo tanto, el personal de la NSA podía leerlos fácilmente en línea. Cualquiera con una autorización TS/SCI tenía acceso a estos documentos. Como administrador de sistemas, Snowden era responsable de trasladar documentos altamente sensibles extraviados accidentalmente a lugares de almacenamiento más seguros. [132]

La NSA mantiene al menos dos centros de vigilancia:

La NSA tiene su propia fuerza policial, conocida como Policía de la NSA (y anteriormente como Fuerza de Protección de Seguridad de la NSA ), que proporciona servicios de aplicación de la ley, respuesta de emergencia y seguridad física al personal y la propiedad de la NSA. [134]

La policía de la NSA está formada por agentes federales armados. La policía de la NSA tiene una división K9, que generalmente realiza controles de detección de explosivos en el correo, los vehículos y la carga que ingresan a las instalaciones de la NSA. [135]

La policía de la NSA utiliza vehículos marcados para realizar patrullas. [136]

El número de empleados de la NSA está clasificado oficialmente [4], pero hay varias fuentes que proporcionan estimaciones. En 1961, la NSA tenía 59.000 empleados militares y civiles, que aumentaron a 93.067 en 1969, de los cuales 19.300 trabajaban en la sede de Fort Meade. A principios de los años 1980, la NSA tenía aproximadamente 50.000 empleados militares y civiles. En 1989, esta cifra había vuelto a aumentar a 75.000, de los cuales 25.000 trabajaban en la sede de la NSA. Entre 1990 y 1995, el presupuesto y la plantilla de la NSA se redujeron en un tercio, lo que provocó una pérdida sustancial de experiencia. [137]

En 2012, la NSA dijo que más de 30.000 empleados trabajaban en Fort Meade y otras instalaciones. [2] En 2012, John C. Inglis , el subdirector, dijo que el número total de empleados de la NSA está "en algún lugar entre 37.000 y mil millones" como una broma, [4] y afirmó que la agencia es "probablemente el mayor empleador de introvertidos ". [4] En 2013, Der Spiegel afirmó que la NSA tenía 40.000 empleados. [5] De manera más amplia, se la ha descrito como el empleador individual más grande del mundo de matemáticos . [138] Algunos empleados de la NSA forman parte de la fuerza laboral de la Oficina Nacional de Reconocimiento (NRO), la agencia que proporciona a la NSA inteligencia de señales satelitales .

En 2013, aproximadamente 1.000 administradores de sistemas trabajaban para la NSA. [139]

La NSA recibió críticas a principios de 1960 después de que dos agentes desertaran a la Unión Soviética . Las investigaciones del Comité de Actividades Antiamericanas de la Cámara de Representantes y un subcomité especial del Comité de Servicios Armados de la Cámara de Representantes de los Estados Unidos revelaron graves casos de ignorancia en las normas de seguridad del personal, lo que llevó al ex director de personal y al director de seguridad a dimitir y condujo a la adopción de prácticas de seguridad más estrictas. [140] No obstante, las violaciones de seguridad volvieron a ocurrir solo un año después, cuando en un número de Izvestia del 23 de julio de 1963, un ex empleado de la NSA publicó varios secretos criptológicos.

Ese mismo día, un empleado-mensajero de la NSA se suicidó cuando las investigaciones en curso revelaron que había vendido información secreta a los soviéticos de manera regular. La renuencia de las cámaras del Congreso a investigar estos asuntos había llevado a un periodista a escribir: "Si una serie similar de trágicos errores ocurriera en cualquier agencia ordinaria del gobierno, un público alerta insistiría en que los responsables fueran censurados oficialmente, degradados o despedidos". David Kahn criticó las tácticas de la NSA de ocultar sus actividades como arrogantes y la fe ciega del Congreso en la buena acción de la agencia como miope, y señaló la necesidad de vigilancia por parte del Congreso para prevenir el abuso de poder. [140]

La filtración de la existencia de PRISM por parte de Edward Snowden en 2013 provocó que la NSA instituyera una " regla de dos hombres ", según la cual deben estar presentes dos administradores de sistemas cuando uno accede a cierta información sensible. [139] Snowden afirma que sugirió dicha regla en 2009. [141]

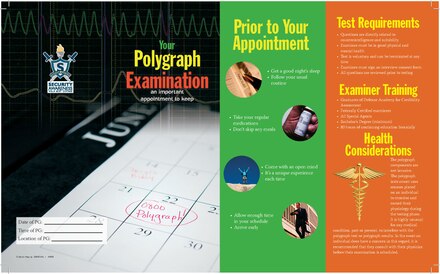

La NSA realiza pruebas de polígrafo a sus empleados. En el caso de los nuevos empleados, estas pruebas tienen como objetivo descubrir a los espías enemigos que se postulan para trabajar en la NSA y descubrir cualquier información que pueda hacer que un solicitante sea dócil a la coerción. [142] Como parte de esto último, históricamente se habían incluido en el polígrafo de la NSA las EPQ o "preguntas personales embarazosas" sobre el comportamiento sexual. [142] La NSA también realiza pruebas de polígrafo periódicas de cinco años a sus empleados, centrándose en los programas de contrainteligencia. Además, la NSA realiza investigaciones periódicas con polígrafo para encontrar espías y filtradores; aquellos que se nieguen a someterse a ellas pueden recibir la "terminación de su empleo", según un memorando de 1982 del director de la NSA. [143]

También existen polígrafos de "examen de acceso especial" para empleados que desean trabajar en áreas altamente sensibles, y esos polígrafos cubren preguntas de contrainteligencia y algunas preguntas sobre comportamiento. [143] El folleto de la NSA afirma que la duración media de la prueba es de entre dos y cuatro horas. [144] Un informe de 1983 de la Oficina de Evaluación de Tecnología afirmó que "parece que la NSA [Agencia de Seguridad Nacional] (y posiblemente la CIA) utilizan el polígrafo no para determinar el engaño o la veracidad per se, sino como una técnica de interrogatorio para alentar las admisiones". [145] A veces, los solicitantes en el proceso del polígrafo confiesan haber cometido delitos graves como asesinato, violación y venta de drogas ilegales. Entre 1974 y 1979, de los 20.511 solicitantes de empleo que se sometieron a pruebas de polígrafo, 695 (3,4%) confesaron haber cometido delitos graves anteriores; casi todos esos delitos habían pasado desapercibidos. [142]

En 2010, la NSA produjo un vídeo explicando su proceso de polígrafo. [146] El vídeo, de diez minutos de duración, se titula "La verdad sobre el polígrafo" y fue publicado en el sitio web del Servicio de Seguridad de Defensa . Jeff Stein del Washington Post dijo que el vídeo retrata a "varios solicitantes, o actores que los interpretan -no está claro- describiendo todo lo malo que habían oído sobre la prueba, lo que implica que nada de eso es cierto". [147] AntiPolygraph.org sostiene que el vídeo producido por la NSA omite cierta información sobre el proceso del polígrafo; produjo un vídeo en respuesta al vídeo de la NSA. [146] [148] George Maschke, el fundador del sitio web, acusó al vídeo del polígrafo de la NSA de ser " orwelliano ". [147]

Un artículo de 2013 indicó que después de que Edward Snowden revelara su identidad en 2013, la NSA comenzó a exigir la prueba del polígrafo a sus empleados una vez por trimestre. [149]

Se ha criticado el número de exenciones a los requisitos legales. Cuando en 1964 el Congreso estaba examinando un proyecto de ley que otorgaba al director de la NSA el poder de despedir a voluntad a cualquier empleado, The Washington Post escribió: "Esta es la definición misma de arbitrariedad. Significa que un empleado podría ser despedido y deshonrado sobre la base de acusaciones anónimas sin la más mínima oportunidad de defenderse". Sin embargo, el proyecto de ley fue aceptado por una abrumadora mayoría. [140] Además, toda persona contratada para un trabajo en los EE. UU. después de 2007, en cualquier organización privada, agencia del gobierno estatal o federal, debe ser reportada al Registro de Nuevas Contrataciones , aparentemente para buscar evasores de la manutención infantil , excepto que los empleados de una agencia de inteligencia pueden ser excluidos de la presentación de informes si el director lo considera necesario por razones de seguridad nacional. [150]

Cuando se estableció la agencia, su sede y centro criptográfico estaban en la Estación de Seguridad Naval en Washington, DC. Las funciones de COMINT estaban ubicadas en Arlington Hall en el norte de Virginia , que servía como sede de las operaciones criptográficas del ejército de los EE. UU . [151] Debido a que la Unión Soviética había detonado una bomba nuclear y debido a que las instalaciones estaban abarrotadas, el gobierno federal quería trasladar varias agencias, incluida la AFSA/NSA. Un comité de planificación consideró Fort Knox , pero Fort Meade , Maryland , fue finalmente elegido como sede de la NSA porque estaba lo suficientemente lejos de Washington, DC en caso de un ataque nuclear y estaba lo suficientemente cerca para que sus empleados no tuvieran que trasladar a sus familias. [152]

La construcción de edificios adicionales comenzó después de que la agencia ocupara edificios en Fort Meade a fines de la década de 1950, que pronto se quedaron pequeños. [152] En 1963, se inauguró el nuevo edificio de la sede, de nueve pisos de altura. Los trabajadores de la NSA se referían al edificio como el "Edificio de la Sede" y, dado que la gerencia de la NSA ocupaba el piso superior, los trabajadores usaban "Noveno piso" para referirse a sus líderes. [153] COMSEC permaneció en Washington, DC, hasta que se completó su nuevo edificio en 1968. [152] En septiembre de 1986, los edificios de Operaciones 2A y 2B, ambos blindados con cobre para evitar escuchas clandestinas , se abrieron con una dedicación del presidente Ronald Reagan . [154] Los cuatro edificios de la NSA se conocieron como los "Cuatro Grandes". [154] El director de la NSA se mudó al 2B cuando se inauguró. [154]

La sede de la Agencia de Seguridad Nacional (NSA) se encuentra en 39°6′32″N 76°46′17″O / 39.10889, -76.77139 en Fort George G. Meade , Maryland , aunque está separada de otros complejos y agencias que tienen su base dentro de esta misma instalación militar. Fort Meade está a unas 20 mi (32 km) al suroeste de Baltimore , [155] y a 25 mi (40 km) al noreste de Washington, DC [156] La NSA tiene dos salidas exclusivas en Baltimore–Washington Parkway . La salida en dirección este de la Parkway (en dirección a Baltimore) está abierta al público y brinda acceso a los empleados a su campus principal y acceso público al Museo Nacional de Criptología. La salida del lado oeste (en dirección a Washington) está etiquetada como "Solo empleados de la NSA". [157] [158] La salida sólo puede ser utilizada por personas con las autorizaciones adecuadas y los vehículos de seguridad estacionados a lo largo de la carretera custodian la entrada. [159]

La NSA es el empleador más grande del estado de Maryland, y dos tercios de su personal trabaja en Fort Meade. [160] Construido en 350 acres (140 ha; 0,55 millas cuadradas) [161] de los 5000 acres (2000 ha; 7,8 millas cuadradas) de Fort Meade, [162] el sitio tiene 1300 edificios y aproximadamente 18 000 espacios de estacionamiento. [156] [163]

El edificio principal de la sede y operaciones de la NSA es lo que James Bamford , autor de Body of Secrets , describe como "una estructura cuadrada moderna" que parece similar a "cualquier edificio de oficinas con estilo". [164] El edificio está cubierto con vidrio oscuro unidireccional, que está revestido con blindaje de cobre para evitar el espionaje atrapando señales y sonidos. [164] Contiene 3.000.000 pies cuadrados (280.000 m 2 ), o más de 68 acres (28 ha), de espacio de piso; Bamford dijo que el Capitolio de los EE. UU. "podría caber fácilmente dentro de él cuatro veces". [164]

La instalación cuenta con más de 100 puestos de vigilancia, [165] uno de ellos es el centro de control de visitantes, un área de dos pisos que sirve como entrada. [164] En la entrada, una estructura pentagonal blanca, [166] se entregan credenciales de visitante a los visitantes y se verifican las autorizaciones de seguridad de los empleados. [167] El centro de visitantes incluye una pintura del sello de la NSA. [166]

El edificio OPS2A, el edificio más alto del complejo de la NSA y donde se encuentra gran parte de la dirección de operaciones de la agencia, es accesible desde el centro de visitantes. Bamford lo describió como un " cubo de Rubik de cristal oscuro ". [168] El "corredor rojo" de la instalación alberga operaciones no relacionadas con la seguridad, como concesiones y la farmacia. El nombre hace referencia a la "placa roja" que lleva alguien sin autorización de seguridad. La sede de la NSA incluye una cafetería, una cooperativa de crédito, mostradores de venta de billetes para aerolíneas y entretenimiento, una barbería y un banco. [166] La sede de la NSA tiene su propia oficina de correos, departamento de bomberos y fuerza policial. [169] [170] [171]

Los empleados de la sede de la NSA residen en varios lugares del área de Baltimore-Washington , incluidos Annapolis , Baltimore y Columbia en Maryland y el Distrito de Columbia, incluida la comunidad de Georgetown . [172] La NSA mantiene un servicio de transporte desde la estación Odenton de MARC hasta su Centro de Control de Visitantes y lo ha hecho desde 2005. [173]

Tras un gran corte de electricidad en 2000, en 2003 y en posteriores informes hasta 2007, The Baltimore Sun informó de que la NSA corría el riesgo de sufrir una sobrecarga eléctrica debido a que la infraestructura eléctrica interna de Fort Meade era insuficiente para soportar la cantidad de equipos que se estaban instalando. Este problema aparentemente se reconoció en los años 90, pero no se le dio prioridad, y "ahora la capacidad de la agencia para mantener sus operaciones en marcha está amenazada". [174]

El 6 de agosto de 2006, The Baltimore Sun informó que la NSA había saturado por completo la red y que Baltimore Gas & Electric (BGE, ahora Constellation Energy ) no podía venderles más energía. [175] La NSA decidió trasladar algunas de sus operaciones a una nueva instalación satélite.

BGE proporcionó a la NSA entre 65 y 75 megavatios en Fort Meade en 2007, y esperaba que se necesitaría un aumento de entre 10 y 15 megavatios más adelante ese año. [176] En 2011, la NSA fue el mayor consumidor de energía de Maryland. [160] En 2007, como el mayor cliente de BGE, la NSA compró tanta electricidad como Annapolis , la capital de Maryland. [174]

Una estimación estima que el potencial de consumo de energía del nuevo Centro de Datos de Utah sería de 40 millones de dólares al año. [177]

En 1995, The Baltimore Sun informó que la NSA es propietaria del mayor grupo de supercomputadoras del mundo . [178]

En mayo de 2013, la NSA celebró en Fort Meade una ceremonia inaugural para su Centro de Computación de Alto Rendimiento 2, cuya inauguración está prevista para 2016. [179] El centro, denominado Site M, cuenta con una subestación eléctrica de 150 megavatios, 14 edificios administrativos y 10 aparcamientos. [169] Su coste fue de 3200 millones de dólares y cubre 92 ha (227 acres; 0,355 millas cuadradas). [169] El centro tiene una superficie de 17 ha (1.800.000 pies cuadrados; 0,065 millas cuadradas) [169] y utiliza inicialmente 60 megavatios de electricidad. [180]

Se espera que los incrementos II y III se completen en 2030 y cuadriplicarían el espacio, cubriendo 5.800.000 pies cuadrados (54 ha; 0,21 millas cuadradas) con 60 edificios y 40 estacionamientos. [169] Los contratistas de defensa también están estableciendo o expandiendo instalaciones de ciberseguridad cerca de la NSA y alrededor del área metropolitana de Washington . [169]

El Centro de Seguridad Informática del Departamento de Defensa fue fundado en 1981 y renombrado Centro Nacional de Seguridad Informática (NCSC) en 1985. El NCSC era responsable de la seguridad informática en todo el gobierno federal. [181] El NCSC era parte de la NSA, [182] y durante finales de los años 1980 y los años 1990, la NSA y el NCSC publicaron Criterios de Evaluación de Sistemas Informáticos Confiables en una Serie Arcoíris de libros de seis pies de alto que detallaban especificaciones de plataformas de red y computación confiables. [183] Sin embargo, los libros Arcoíris fueron reemplazados por los Criterios Comunes a principios de la década de 2000. [183]

.jpg/440px-Utah_Data_Center_Panorama_(cropped).jpg)

En 2012, la NSA recopiló información de inteligencia de cuatro satélites geoestacionarios . [177] Los receptores de satélite estaban en la estación Roaring Creek en Catawissa, Pensilvania y en la estación Salt Creek en Arbuckle, California . [177] Operaba entre diez y veinte tomas en los conmutadores de telecomunicaciones de EE. UU. La NSA tenía instalaciones en varios estados de EE. UU. y desde ellas observaba intercepciones procedentes de Europa, Oriente Medio, el norte de África, América Latina y Asia. [177]

La NSA tenía instalaciones en Friendship Annex (FANX) en Linthicum, Maryland , que está a 20 a 25 minutos en auto desde Fort Meade; [184] la Instalación de Datos Aeroespaciales en la Base de la Fuerza Espacial Buckley en Aurora , Colorado; NSA Texas en el Centro de Criptología de Texas en la Base de la Fuerza Aérea Lackland en San Antonio , Texas; NSA Georgia, Centro Criptológico de Georgia , Fort Gordon (ahora Fort Eisenhower ), Augusta, Georgia ; NSA Hawaii, Centro Criptológico de Hawaii en Honolulu ; la Instalación de Investigación Multiprograma en Oak Ridge, Tennessee , y en otros lugares. [172] [177]

El 6 de enero de 2011 se celebró una ceremonia inaugural para iniciar la construcción del primer Centro de Datos de la Iniciativa Nacional Integral de Ciberseguridad (CNCI) de la NSA, conocido como el " Centro de Datos de Utah " para abreviar. El centro de datos de 1.500 millones de dólares se está construyendo en Camp Williams , Utah , ubicado a 40 km al sur de Salt Lake City , y ayudará a respaldar la Iniciativa Nacional de Ciberseguridad de la agencia. [185] Se espera que esté operativo en septiembre de 2013. [177] La construcción del Centro de Datos de Utah finalizó en mayo de 2019. [186]

En 2009, para proteger sus activos y acceder a más electricidad, la NSA buscó descentralizar y expandir sus instalaciones existentes en Fort Meade y Menwith Hill, [187] se espera que esta última expansión esté completada en 2015. [188]

El Yakima Herald-Republic citó a Bamford, diciendo que muchas de las bases de la NSA para su programa Echelon eran un sistema heredado , que utilizaba tecnología obsoleta de la década de 1990. [58] En 2004, la NSA cerró sus operaciones en la estación Bad Aibling (estación de campo 81) en Bad Aibling , Alemania. [189] En 2012, la NSA comenzó a trasladar algunas de sus operaciones en la estación de investigación Yakima, el centro de entrenamiento Yakima , en el estado de Washington a Colorado, planeando dejar Yakima cerrado. [190] A partir de 2013, la NSA también tenía la intención de cerrar las operaciones en Sugar Grove, Virginia Occidental . [58]

Tras la firma en 1946-1956 [191] del Acuerdo UKUSA entre Estados Unidos, Reino Unido, Canadá, Australia y Nueva Zelanda, que entonces cooperaban en inteligencia de señales y ECHELON , [192] se construyeron estaciones de la NSA en GCHQ Bude en Morwenstow , Reino Unido; Geraldton , Pine Gap y Shoal Bay , Australia; Leitrim y Ottawa , Ontario, Canadá; Misawa , Japón; y Waihopai y Tangimoana , [193] Nueva Zelanda. [194]

La NSA opera la RAF Menwith Hill en North Yorkshire, Reino Unido, que era, según BBC News en 2007, la estación de monitoreo electrónico más grande del mundo. [195] Planificada en 1954 e inaugurada en 1960, la base cubría 562 acres (227 ha; 0,878 millas cuadradas) en 1999. [196]

El Centro Criptológico Europeo (ECC) de la agencia , con 240 empleados en 2011, tiene su sede en un complejo militar estadounidense en Griesheim , cerca de Frankfurt , en Alemania. Un informe de la NSA de 2011 indica que el ECC es responsable del "mayor análisis y productividad en Europa" y se centra en varias prioridades, entre ellas África, Europa, Oriente Medio y operaciones antiterroristas. [197]

En 2013, se está construyendo un nuevo Centro de Inteligencia Consolidado, que también será utilizado por la NSA, en la sede del Ejército de los Estados Unidos en Europa en Wiesbaden , Alemania. [198] La asociación de la NSA con Bundesnachrichtendienst (BND), el servicio de inteligencia exterior alemán, fue confirmada por el presidente de la BND, Gerhard Schindler . [198]

Tailandia es un "socio tercero" de la NSA junto con otras nueve naciones. [199] Se trata de países que no hablan inglés y que han celebrado acuerdos de seguridad para el intercambio de materias primas SIGINT e informes de productos finales.

Tailandia es el lugar donde se encuentran al menos dos estaciones de recolección de información SIGINT de Estados Unidos. Una de ellas se encuentra en la embajada de Estados Unidos en Bangkok , una unidad conjunta del Servicio de Recopilación Especial (SCS) de la NSA y la CIA . Se presume que espía a embajadas extranjeras, comunicaciones gubernamentales y otros objetivos potenciales. [200]

La segunda instalación es una estación FORNSAT (interceptación de satélites extranjeros) en la ciudad tailandesa de Khon Kaen . Su nombre en código es INDRA, pero también se la conoce como LEMONWOOD. [200] La estación tiene un tamaño aproximado de 40 hectáreas (99 acres) y consta de un gran edificio de operaciones de 3.700 a 4.600 m2 ( 40.000 a 50.000 pies2 ) en el lado oeste del complejo de operaciones y cuatro antenas parabólicas encerradas en un radomo . Es posible que dos de las antenas encerradas en el radomo se utilicen para interceptar SATCOM y dos antenas para retransmitir el material interceptado a la NSA. También hay un conjunto de antenas dispuestas circularmente (CDAA) de tipo PUSHER justo al norte del complejo de operaciones. [201] [202]

La NSA activó Khon Kaen en octubre de 1979. Su misión era espiar el tráfico de radio de las unidades del ejército y la fuerza aérea chinas en el sur de China, especialmente en la ciudad de Kunming , en la provincia de Yunnan , y sus alrededores . A finales de los años 1970, la base consistía únicamente en un pequeño conjunto de antenas CDAA que se controlaba de forma remota vía satélite desde el puesto de escucha de la NSA en Kunia, Hawái , y una pequeña fuerza de contratistas civiles de Bendix Field Engineering Corp. cuyo trabajo era mantener el conjunto de antenas y las instalaciones de retransmisión por satélite en funcionamiento las 24 horas del día, los 7 días de la semana. [201]

Según los documentos del difunto general William Odom, las instalaciones de INDRA fueron modernizadas en 1986 con una nueva antena PUSHER CDAA de fabricación británica como parte de una modernización general de las instalaciones SIGINT de la NSA y Tailandia cuyo objetivo era espiar a las naciones comunistas vecinas de Vietnam, Laos y Camboya. [201]

La base aparentemente cayó en desuso en la década de 1990, cuando China y Vietnam se volvieron más amistosos con los EE. UU., y en 2002 las imágenes satelitales archivadas mostraron que la antena PUSHER CDAA había sido derribada, lo que quizás indicaba que la base había sido cerrada. En algún momento del período desde el 11 de septiembre , la base de Khon Kaen fue reactivada y ampliada para incluir una importante misión de intercepción de SATCOM. Es probable que la presencia de la NSA en Khon Kaen sea relativamente pequeña y que la mayor parte del trabajo lo realicen contratistas civiles. [201]

La NSA ha estado involucrada en debates sobre políticas públicas, tanto indirectamente como asesora tras bastidores de otros departamentos, como directamente durante y después de la dirección del vicealmirante Bobby Ray Inman . La NSA fue un actor importante en los debates de la década de 1990 sobre la exportación de criptografía en los Estados Unidos . Las restricciones a la exportación se redujeron, pero no se eliminaron, en 1996.

La labor de la NSA en materia de comunicaciones gubernamentales seguras ha involucrado a la NSA en numerosas áreas tecnológicas, incluido el diseño de hardware y software de comunicaciones especializadas, la producción de semiconductores dedicados (en la planta de fabricación de chips de Ft. Meade ) y la investigación criptográfica avanzada . Durante 50 años, la NSA diseñó y construyó la mayor parte de su equipo informático internamente, pero desde la década de 1990 hasta aproximadamente 2003 (cuando el Congreso de los EE. UU. restringió la práctica), la agencia contrató al sector privado en los campos de investigación y equipamiento. [203]

La NSA se vio envuelta en cierta controversia por su participación en la creación del Estándar de cifrado de datos (DES), un algoritmo de cifrado de bloques estándar y público utilizado por el gobierno y la comunidad bancaria de los EE. UU. [204] Durante el desarrollo de DES por IBM en la década de 1970, la NSA recomendó cambios en algunos detalles del diseño. Se sospechaba que estos cambios habían debilitado el algoritmo lo suficiente como para permitir a la agencia espiar si era necesario, incluida la especulación de que un componente crítico, las llamadas cajas S , se habían alterado para insertar una " puerta trasera " y que la reducción en la longitud de la clave podría haber hecho posible que la NSA descubriera las claves DES utilizando una potencia de cálculo masiva. Desde entonces se ha observado que las cajas S en DES son particularmente resistentes al criptoanálisis diferencial , una técnica que no se descubrió públicamente hasta fines de la década de 1980, pero que el equipo DES de IBM conocía.

La participación de la NSA en la selección de un sucesor del Estándar de cifrado de datos (DES), el Estándar de cifrado avanzado (AES), se limitó a las pruebas de rendimiento del hardware (véase la competencia AES ). [205] Posteriormente, la NSA certificó el AES para la protección de información clasificada cuando se utiliza en sistemas aprobados por la NSA. [206]

La NSA es responsable de los componentes relacionados con el cifrado en estos sistemas heredados:

La NSA supervisa el cifrado en los siguientes sistemas que se utilizan actualmente:

La NSA ha especificado los conjuntos de algoritmos criptográficos Suite A y Suite B que se utilizarán en los sistemas del gobierno de los EE. UU.; los algoritmos Suite B son un subconjunto de los especificados previamente por el NIST y se espera que sirvan para la mayoría de los propósitos de protección de la información, mientras que los algoritmos Suite A son secretos y están destinados a niveles especialmente altos de protección. [206]

Las funciones hash SHA-1 y SHA-2, ampliamente utilizadas, fueron diseñadas por la NSA. SHA-1 es una ligera modificación del algoritmo SHA-0 , más débil , también diseñado por la NSA en 1993. Esta pequeña modificación fue sugerida por la NSA dos años después, sin otra justificación que el hecho de que proporciona seguridad adicional. De hecho, entre 1998 y 2005, criptógrafos académicos encontraron un ataque a SHA-0 que no se aplica al algoritmo revisado. Debido a las debilidades y las restricciones de longitud de clave en SHA-1, el NIST desaprueba su uso para firmas digitales y aprueba solo los algoritmos SHA-2 más nuevos para tales aplicaciones a partir de 2013. [216]

Recientemente se ha seleccionado un nuevo estándar hash, SHA-3 , a través de la competición que concluyó el 2 de octubre de 2012 con la elección de Keccak como algoritmo. El proceso para seleccionar SHA-3 fue similar al llevado a cabo para elegir AES, pero se han generado algunas dudas sobre él, [217] [218] ya que se han realizado modificaciones fundamentales a Keccak para convertirlo en un estándar. [219] Estos cambios potencialmente socavan el criptoanálisis realizado durante la competición y reducen los niveles de seguridad del algoritmo. [217]

Debido a las preocupaciones de que el uso generalizado de criptografía fuerte obstaculizaría el uso gubernamental de escuchas telefónicas , la NSA propuso el concepto de depósito de claves en 1993 e introdujo el chip Clipper que ofrecería una protección más fuerte que el DES pero permitiría el acceso a datos cifrados por parte de funcionarios encargados de hacer cumplir la ley autorizados. [220] La propuesta fue fuertemente rechazada y los requisitos de depósito de claves finalmente no llegaron a ninguna parte. [221] Sin embargo, las tarjetas de cifrado basadas en hardware Fortezza de la NSA , creadas para el proyecto Clipper, todavía se utilizan dentro del gobierno, y la NSA finalmente desclasificó y publicó el diseño del cifrado Skipjack utilizado en las tarjetas. [222] [223]

La NSA promovió la inclusión de un generador de números aleatorios llamado Dual EC DRBG en las directrices de 2007 del Instituto Nacional de Estándares y Tecnología de Estados Unidos. Esto llevó a especular sobre una puerta trasera que permitiría a la NSA acceder a datos cifrados por sistemas que utilizan ese generador de números pseudoaleatorios (PRNG). [224]

Ahora se considera que esto es plausible basándose en el hecho de que el resultado de las próximas iteraciones del PRNG se puede determinar de manera demostrable si se conoce la relación entre dos puntos de la curva elíptica interna. [225] [226] Tanto el NIST como la RSA ahora recomiendan oficialmente no utilizar este PRNG. [227] [228]

Perfect Citizen es un programa para realizar evaluaciones de vulnerabilidad por parte de la NSA en infraestructura crítica de EE. UU . [229] [230 ] Originalmente se informó que era un programa para desarrollar un sistema de sensores para detectar ataques cibernéticos a redes de computadoras de infraestructura crítica tanto en el sector privado como en el público a través de un sistema de monitoreo de red llamado Einstein . [231] [232] Está financiado por la Iniciativa Nacional Integral de Ciberseguridad y hasta ahora Raytheon ha recibido un contrato de hasta $ 100 millones para la etapa inicial.

La NSA ha invertido muchos millones de dólares en investigación académica bajo el código de subvención MDA904 , lo que ha dado como resultado más de 3.000 artículos hasta el 11 de octubre de 2007.[update]

La NSA publica sus documentos a través de varias publicaciones.

A pesar de ello, la NSA/CSS ha intentado en ocasiones restringir la publicación de investigaciones académicas sobre criptografía; por ejemplo, los cifrados en bloque de Khufu y Khafre se retuvieron voluntariamente en respuesta a una solicitud de la NSA para que se hicieran públicos. En respuesta a una demanda en virtud de la Ley de Libertad de Información , en 2013 la NSA publicó el documento de investigación de 643 páginas titulado "Untangling the Web: A Guide to Internet Research" [238] , escrito y compilado por empleados de la NSA para ayudar a otros trabajadores de la NSA a buscar información de interés para la agencia en Internet pública. [239]

La NSA tiene la capacidad de solicitar una patente a la Oficina de Patentes y Marcas de los Estados Unidos bajo secreto de sumario . A diferencia de las patentes normales, estas no se revelan al público y no expiran. Sin embargo, si la Oficina de Patentes recibe una solicitud de una patente idéntica de un tercero, revelará la patente de la NSA y se la otorgará oficialmente a la NSA por el período completo en esa fecha. [240]

Una de las patentes publicadas de la NSA describe un método para localizar geográficamente un sitio informático individual en una red similar a Internet, basándose en la latencia de múltiples conexiones de red. [241] Aunque no existe ninguna patente pública, se informa que la NSA ha utilizado una tecnología de localización similar llamada trilateralización que permite el seguimiento en tiempo real de la ubicación de un individuo, incluida la altitud desde el nivel del suelo, utilizando datos obtenidos de torres de telefonía móvil. [242]

La insignia heráldica de la NSA consiste en un águila dentro de un círculo, agarrando una llave entre sus garras. [243] El águila representa la misión nacional de la agencia. [243] En su pecho se encuentra un escudo con bandas de color rojo y blanco, tomado del Gran Sello de los Estados Unidos y que representa al Congreso. [243] La llave está tomada del emblema de San Pedro y representa la seguridad. [243]

Cuando se creó la NSA, la agencia no tenía emblema y utilizaba el del Departamento de Defensa. [244] La agencia adoptó su primero de dos emblemas en 1963. [244] La insignia actual de la NSA ha estado en uso desde 1965, cuando el entonces director , LTG Marshall S. Carter ( EE. UU .) ordenó la creación de un dispositivo para representar a la agencia. [245]

La bandera de la NSA consiste en el sello de la agencia sobre un fondo azul claro.

Las tripulaciones asociadas a misiones de la NSA han estado involucradas en una serie de situaciones peligrosas y mortales. [246] El incidente del USS Liberty en 1967 y el incidente del USS Pueblo en 1968 son ejemplos de las pérdidas sufridas durante la Guerra Fría . [246]

El monumento criptológico de la Agencia de Seguridad Nacional/Servicio Central de Seguridad rinde homenaje y recuerda al personal caído, tanto militar como civil, de estas misiones de inteligencia. [247] Está hecho de granito negro y tiene 171 nombres tallados en él, a partir de 2013. [247] Se encuentra en la sede de la NSA. En 2001 se inició una tradición de desclasificar las historias de los caídos. [247][update]

En Estados Unidos, al menos desde 2001, [248] ha habido una controversia legal sobre para qué se puede utilizar la inteligencia de señales y cuánta libertad tiene la Agencia de Seguridad Nacional para utilizarla. [249] En 2015, el gobierno realizó ligeros cambios en la forma en que utiliza y recopila ciertos tipos de datos, [250] específicamente los registros telefónicos. El gobierno no estaba analizando los registros telefónicos a principios de 2019. [251] Los programas de vigilancia fueron declarados ilegales en septiembre de 2020 en un caso de un tribunal de apelaciones. [52]

El 16 de diciembre de 2005, The New York Times informó que, bajo presión de la Casa Blanca y con una orden ejecutiva del presidente George W. Bush , la Agencia de Seguridad Nacional, en un intento de frustrar el terrorismo, había estado interceptando llamadas telefónicas realizadas a personas fuera del país, sin obtener órdenes judiciales del Tribunal de Vigilancia de Inteligencia Extranjera de los Estados Unidos , un tribunal secreto creado para ese propósito bajo la Ley de Vigilancia de Inteligencia Extranjera (FISA). [97]

Edward Snowden es un ex contratista de inteligencia estadounidense que reveló en 2013 la existencia de programas secretos de recopilación de información de amplio alcance llevados a cabo por la Agencia de Seguridad Nacional (NSA). [252] Más específicamente, Snowden publicó información que demostraba cómo el gobierno de los Estados Unidos estaba recopilando inmensas cantidades de comunicaciones personales, correos electrónicos, ubicaciones telefónicas, historiales web y más de ciudadanos estadounidenses sin su conocimiento. [253] Uno de los principales motivos de Snowden para publicar esta información fue el miedo a que se desarrollara un estado de vigilancia como resultado de la infraestructura que estaba creando la NSA. Como relata Snowden, "Creo que, en este punto de la historia, el mayor peligro para nuestra libertad y nuestro estilo de vida proviene del temor razonable a los poderes omniscientes del Estado que se mantienen bajo control mediante nada más que documentos de política... No es que no valore la inteligencia, sino que me opongo... a la vigilancia masiva, automática y omnisciente... Eso me parece una amenaza mayor para las instituciones de la sociedad libre que los informes de inteligencia que no se han recibido, y que no merece los costos". [254]

En marzo de 2014, el general del ejército Martin Dempsey , presidente del Estado Mayor Conjunto , dijo al Comité de Servicios Armados de la Cámara de Representantes : "La gran mayoría de los documentos que Snowden... exfiltró de nuestros más altos niveles de seguridad... no tenían nada que ver con exponer la supervisión gubernamental de las actividades domésticas. La gran mayoría de ellos estaban relacionados con nuestras capacidades militares, operaciones, tácticas, técnicas y procedimientos". [255] Cuando se le pidió en una entrevista de mayo de 2014 que cuantificara la cantidad de documentos que Snowden robó, el director retirado de la NSA, Keith Alexander, dijo que no había una forma precisa de contar lo que tomó, pero que Snowden puede haber descargado más de un millón de documentos. [256]

El 17 de enero de 2006, el Centro de Derechos Constitucionales presentó una demanda, CCR v. Bush , contra la presidencia de George W. Bush . La demanda cuestionaba la vigilancia de la Agencia de Seguridad Nacional (NSA) a personas dentro de los EE. UU., incluida la interceptación de correos electrónicos del CCR sin obtener una orden judicial primero. [257] [258]

En el caso de agosto de 2006 ACLU v. NSA , la jueza del Tribunal de Distrito de los Estados Unidos Anna Diggs Taylor concluyó que el programa de vigilancia sin orden judicial de la NSA era ilegal e inconstitucional. El 6 de julio de 2007, el Tribunal de Apelaciones del Sexto Circuito anuló la decisión con el argumento de que la ACLU carecía de legitimación para presentar la demanda. [259]

En septiembre de 2008, la Electronic Frontier Foundation (EFF) presentó una demanda colectiva contra la NSA y varios funcionarios de alto rango de la administración Bush , [260] acusándolos de un "programa ilegal e inconstitucional de vigilancia indiscriminada de las comunicaciones", [261] basándose en documentación proporcionada por el ex técnico de AT&T Mark Klein . [262]

Como resultado de la Ley de Libertad de los Estados Unidos aprobada por el Congreso en junio de 2015, la NSA tuvo que cerrar su programa de vigilancia telefónica masiva el 29 de noviembre del mismo año. La Ley de Libertad de los Estados Unidos prohíbe a la NSA recopilar metadatos y contenido de llamadas telefónicas a menos que tenga una orden judicial para una investigación de terrorismo. En ese caso, la agencia debe solicitar a las empresas de telecomunicaciones el registro, que solo se conservará durante seis meses. El uso por parte de la NSA de grandes empresas de telecomunicaciones para que la ayuden con sus esfuerzos de vigilancia ha provocado varias preocupaciones sobre la privacidad. [263] : 1568–69

En mayo de 2008, Mark Klein , un ex empleado de AT&T , afirmó que su empresa había cooperado con la NSA en la instalación del hardware Narus para reemplazar el programa Carnivore del FBI , para monitorear las comunicaciones de red, incluido el tráfico entre ciudadanos estadounidenses. [264]

En 2008 se informó que la NSA utilizaba su capacidad informática para analizar datos "transaccionales" que adquiere periódicamente de otras agencias gubernamentales, que los recopilan bajo sus propias autoridades jurisdiccionales. [265]

Un grupo asesor de 2013 de la administración Obama, que buscaba reformar los programas de espionaje de la NSA tras las revelaciones de documentos publicados por Edward J. Snowden, [266] mencionó en la 'Recomendación 30' en la página 37, "... que el personal del Consejo de Seguridad Nacional debería gestionar un proceso interinstitucional para revisar de forma regular las actividades del gobierno de los EE. UU. con respecto a los ataques que explotan una vulnerabilidad previamente desconocida en una aplicación informática". El experto en ciberseguridad retirado Richard A. Clarke fue miembro del grupo y declaró el 11 de abril de 2014 que la NSA no tenía conocimiento previo de Heartbleed . [267]