Enigma (máquina)

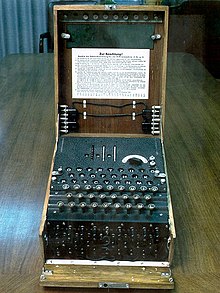

Se pueden observar en la parte superior de la imagen los tres rotores con sus correspondientes protuberancias dentadas que permitían girarlos a mano, colocándolos en una posición determinada.

El mensaje de cifrado se obtenía por tanto sustituyendo las letras del texto original por las proporcionadas por la máquina.

A partir de estos textos, con suficiente análisis estadístico, se podían reconocer patrones y deducir la clave.

Una técnica para hacer más difícil el análisis de frecuencia es utilizar una sustitución diferente para cada letra, no sólo las comunes.

Las dos partes intercambiarían una cantidad de información pequeña (referida como la clave) y seguirían una técnica simple que produce muchos alfabetos de sustitución, y muchas sustituciones diferentes para cada letra del texto original.

Muchos cifrados fueron implantaciones parciales del concepto, y eran más fáciles de romperse que los anteriores (p. ej.

Charles Babbage, Friedrich Kasiski y William F. Friedman están entre los que aportaron la mayor parte del trabajo para desarrollar estas técnicas.

Un operador en particular podría seleccionar ABC, y éstos se convierten en la configuración del 'mensaje para esa sesión de cifrado'.

El operador pone la máquina en la configuración inicial e introduce las primeras seis letras del mensaje.

Entonces gira los rotores a ABC e introduce el resto del mensaje cifrado, descifrándolo.

El mensaje (enviado en dos partes) fue descifrado por Geoff Sullivan y Frode Weierud, dos miembros del Crypto Simulation Group (CSG).

Para descifrar el mensaje, primero hay que configurar la máquina con la información diaria especificada en los libros de códigos alemanes para ese mes.

A continuación pondrá los tres rotores en las posiciones B L A y tecleará el resto del mensaje cifrado, teniendo en cuenta que las cinco primeras letras corresponden al Kenngruppe, que indicará quiénes pueden leer el mensaje (en este caso se puede ignorar).

El texto traducido sería: Durante la guerra civil española, el bando sublevado dispuso de al menos veinte máquinas Enigma que le permitieron al general Franco mantener una comunicación secreta y permanente con sus generales.

Así, logró descifrar el código, pero al no tener acceso a las propias máquinas y su cableado, los investigadores polacos no pudieron descifrar los mensajes encriptados hasta recibir del servicio de inteligencia francés datos de la configuración.

"Cada equipo tenía una fracción para aumentar el rendimiento" (entre los tres grupos de expertos en criptografía integrados por franceses, polacos y españoles).

Entonces se cargarían juegos de discos posibles en la máquina y podría probarse un mensaje en las configuraciones, uno tras otro.

Recibieron alguna ayuda secreta de los franceses, quienes tenían un agente (Hans Thilo-Schmidt, con nombre código Asch) en Berlín con acceso a las claves programadas para Enigma, manuales, etc.

Hasta entonces, el tráfico militar alemán de Enigma había dado por vencidos tanto a británicos como a franceses, y ellos consideraron la posibilidad de asumir que las comunicaciones alemanas permanecerían en la oscuridad durante toda la guerra.

La labor continuó en Francia, en la «Estación PC Bruno», hasta la caída de este país (y también un poco después).

Con la ayuda polaca en masa, los británicos comenzaron a trabajar en el tráfico alemán de Enigma.

También prepararon una red de interceptación para capturar el tráfico cifrado destinado a los descifradores en Bletchley.

Los ataques británicos contra los equipos Enigma eran similares en concepto a los métodos polacos originales, pero basados en diseños diversos.

Primero, el ejército alemán había cambiado sus prácticas (más rotores, diversas configuraciones, etc.), así que las técnicas polacas sin modificaciones dejaron de ser efectivas.

Otra técnica asumía que varias expresiones comunes en alemán, como "Heil Hitler" o "por favor responde", se encontrarían frecuentemente en uno u otro texto sin cifrar; las suposiciones exitosas acerca del texto original eran conocidas en Bletchley como cribas.

Con un fragmento del texto probable original y el conocimiento de que ninguna letra pudiera ser codificada como ella misma, no era raro que un fragmento del texto cifrado correspondiente pudiera ser identificado.

Un analista británico recibió un mensaje largo sin una sola T en las estaciones de intercepción, e inmediatamente comprendió lo que había pasado.

Se pusieron analistas a buscar estos mensajes en el mar de tráfico interceptado todos los días, permitiendo a Bletchley utilizar las técnicas polacas originales para encontrar las configuraciones iniciales durante el día.

En 1967, David Kahn publicó su libro The Codebreakers, que describe la captura de la máquina Enigma Naval del U-505 en 1945.

En ese momento se decidió descubrir el pastel y comenzaron a aparecer informes oficiales sobre las operaciones de Bletchley Park en 1974.