.jpg/440px-New_Finnish_ID_card_(front_side).jpg)

Una tarjeta inteligente ( SC ), tarjeta con chip o tarjeta de circuito integrado ( ICC o tarjeta IC ), es una tarjeta que se utiliza para controlar el acceso a un recurso. Normalmente es una tarjeta de plástico del tamaño de una tarjeta de crédito con un chip de circuito integrado (IC) incorporado. [1] Muchas tarjetas inteligentes incluyen un patrón de contactos metálicos para conectarse eléctricamente al chip interno. Otras no tienen contacto y algunas son ambas cosas. Las tarjetas inteligentes pueden proporcionar identificación personal, autenticación, almacenamiento de datos y procesamiento de aplicaciones. [2] Las aplicaciones incluyen identificación, finanzas, transporte público, seguridad informática, escuelas y atención médica. Las tarjetas inteligentes pueden proporcionar una autenticación de seguridad sólida para el inicio de sesión único (SSO) dentro de las organizaciones. Numerosas naciones han implementado tarjetas inteligentes en toda su población.

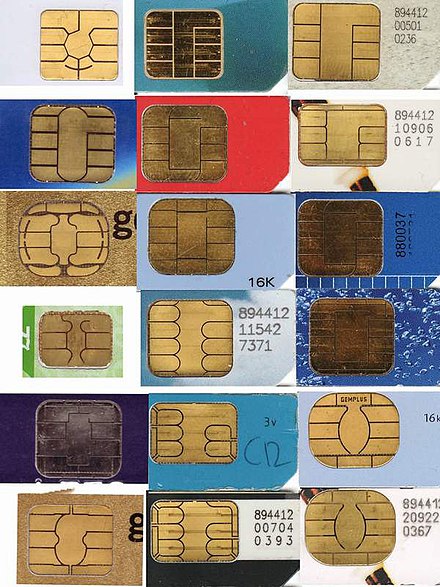

La tarjeta de circuito integrado universal (UICC) para teléfonos móviles, instalada como tarjeta SIM enchufable o eSIM integrada , también es un tipo de tarjeta inteligente. En 2015 [actualizar], se fabricaron anualmente 10 500 millones de chips IC de tarjetas inteligentes, incluidos 5440 millones de chips IC de tarjetas SIM. [3]

La base de la tarjeta inteligente es el chip de circuito integrado (CI) de silicio . [4] Fue inventado por Robert Noyce en Fairchild Semiconductor en 1959. La invención del circuito integrado de silicio condujo a la idea de incorporarlo a una tarjeta de plástico a finales de los años 1960. [4]

.jpg/440px-1979_erste_G&D-Chipkarte_(8_Kontakte).jpg)

La idea de incorporar un chip de circuito integrado en una tarjeta de plástico fue introducida por primera vez por el ingeniero alemán Helmut Gröttrup . En febrero de 1967, Gröttrup presentó las patentes DE1574074 [5] y DE1574075 [6] en Alemania Occidental para un interruptor de identificación a prueba de manipulaciones basado en un dispositivo semiconductor y describió la comunicación sin contacto mediante acoplamiento inductivo. [7] Su uso principal estaba destinado a proporcionar llaves individuales protegidas contra copia para liberar el proceso de toque en gasolineras no tripuladas. En septiembre de 1968, Gröttrup, junto con Jürgen Dethloff como inversor, presentó más patentes para este interruptor de identificación, primero en Austria [8] y en 1969 como solicitudes posteriores en Estados Unidos [9] [10], Gran Bretaña, Alemania Occidental y otros países. [11]

Independientemente, Kunitaka Arimura del Instituto de Tecnología Arimura en Japón desarrolló una idea similar de incorporar un circuito integrado en una tarjeta de plástico y presentó una patente de tarjeta inteligente en marzo de 1970. [4] [12] Al año siguiente, Paul Castrucci de IBM presentó una patente estadounidense titulada "Tarjeta de información" en mayo de 1971. [12]

En 1974, Roland Moreno patentó una tarjeta de memoria segura que más tarde se denominó "tarjeta inteligente". [13] [14] En 1976, Jürgen Dethloff introdujo el elemento conocido (llamado "el secreto") para identificar al usuario de la puerta a partir de la patente estadounidense 4105156. [15]

En 1977, Michel Ugon de Honeywell Bull inventó la primera tarjeta inteligente con microprocesador con dos chips : un microprocesador y una memoria , y en 1978 patentó el microordenador de un chip autoprogramable (SPOM) que define la arquitectura necesaria para programar el chip. Tres años después, Motorola utilizó esta patente en su "CP8". En ese momento, Bull tenía 1.200 patentes relacionadas con tarjetas inteligentes. En 2001, Bull vendió su división CP8 junto con sus patentes a Schlumberger , que posteriormente combinó su propio departamento interno de tarjetas inteligentes y CP8 para crear Axalto . En 2006, Axalto y Gemplus, en ese momento los dos principales fabricantes de tarjetas inteligentes del mundo, se fusionaron y se convirtieron en Gemalto . En 2008, Dexa Systems se separó de Schlumberger y adquirió el negocio de Servicios de Seguridad Empresarial, que incluía la división de soluciones de tarjetas inteligentes responsable de implementar los primeros sistemas de gestión de tarjetas inteligentes a gran escala basados en infraestructura de clave pública (PKI).

El primer uso masivo de las tarjetas fue como tarjeta telefónica para pagos en teléfonos públicos franceses , a partir de 1983. [16]

Después de la Télécarte, en 1992 se integraron microchips en todas las tarjetas de débito francesas Carte Bleue. Los clientes insertaban la tarjeta en el terminal de punto de venta (POS) del comerciante y luego tecleaban el número de identificación personal (PIN) antes de que se aceptara la transacción. Solo se procesan transacciones muy limitadas (como el pago de pequeños peajes de autopistas ) sin PIN.

Los sistemas de " monedero electrónico " basados en tarjetas inteligentes almacenan fondos en la tarjeta, de modo que los lectores no necesitan conectividad a la red. Entraron en servicio europeo a mediados de la década de 1990. Han sido comunes en Alemania ( Geldkarte ), Austria ( Quick Wertkarte ), Bélgica ( Proton ), Francia ( Moneo [17] ), los Países Bajos ( Chipknip Chipper (desmantelado en 2015)), Suiza ("Cash"), Noruega (" Mondex "), España ("Monedero 4B"), Suecia ("Cash", desmantelado en 2004), Finlandia ("Avant"), el Reino Unido ("Mondex"), Dinamarca ("Danmønt") y Portugal ("Porta-moedas Multibanco"). También se han implementado sistemas de monedero electrónico privados, como el cuerpo de marines (USMC) en Parris Island, que permite pagos de pequeñas cantidades en la cafetería.

Desde la década de 1990, las tarjetas inteligentes han sido los módulos de identidad del suscriptor (SIM) utilizados en los equipos de telefonía móvil GSM . Los teléfonos móviles se utilizan ampliamente en todo el mundo, por lo que las tarjetas inteligentes se han vuelto muy comunes.

Las tarjetas y equipos compatibles con Europay MasterCard Visa (EMV) están muy extendidos y su implementación está liderada por los países europeos. Estados Unidos comenzó a implementar la tecnología EMV más tarde, en 2014, y la implementación aún está en curso en 2019. Por lo general, la asociación nacional de pagos de un país, en coordinación con MasterCard International, Visa International, American Express y Japan Credit Bureau (JCB), planifican e implementan conjuntamente los sistemas EMV.

Históricamente, en 1993 varias empresas de pago internacionales acordaron desarrollar especificaciones de tarjetas inteligentes para tarjetas de débito y crédito. Las marcas originales fueron MasterCard, Visa y Europay . La primera versión del sistema EMV se lanzó en 1994. En 1998 las especificaciones se estabilizaron.

EMVCo mantiene estas especificaciones. El objetivo de EMVco es asegurar a las distintas instituciones financieras y minoristas que las especificaciones mantienen la compatibilidad con la versión de 1998. EMVco actualizó las especificaciones en 2000 y 2004. [18]

Las tarjetas compatibles con EMV se aceptaron por primera vez en Malasia en 2005 [19] y más tarde en Estados Unidos en 2014. MasterCard fue la primera empresa a la que se le permitió utilizar la tecnología en Estados Unidos. Estados Unidos se ha sentido presionado a utilizar la tecnología debido al aumento del robo de identidad . La información de la tarjeta de crédito robada de Target a fines de 2013 fue uno de los mayores indicadores de que la información de las tarjetas de crédito estadounidenses no está segura. Target tomó la decisión el 30 de abril de 2014 de que intentaría implementar la tecnología de chip inteligente para protegerse de futuros robos de identidad de tarjetas de crédito.

Antes de 2014, el consenso en Estados Unidos era que existían suficientes medidas de seguridad para evitar el robo de tarjetas de crédito y que el chip inteligente no era necesario. El coste de la tecnología del chip inteligente era significativo, por lo que la mayoría de las corporaciones no querían pagar por ella en Estados Unidos. El debate finalmente terminó cuando Target envió un aviso [20] en el que se afirmaba que el acceso no autorizado a las bandas magnéticas [21], que le costaba a Target más de 300 millones de dólares junto con el aumento del coste del robo de tarjetas de crédito en línea, era suficiente para que Estados Unidos invirtiera en la tecnología. La adaptación de EMV aumentó significativamente en 2015 cuando se produjeron los cambios de responsabilidad en octubre por parte de las compañías de tarjetas de crédito. [ aclarar ] [ cita requerida ]

Las tarjetas inteligentes sin contacto no requieren contacto físico entre la tarjeta y el lector. Son cada vez más populares para pagos y emisión de billetes. Entre sus usos más habituales se encuentran el transporte público y los peajes de autopistas. Visa y MasterCard implementaron una versión en 2004-2006 en los EE. UU., y la oferta actual de Visa se denomina Visa Contactless . La mayoría de los sistemas de cobro de billetes sin contacto son incompatibles, aunque la tarjeta estándar MIFARE de NXP Semiconductors tiene una cuota de mercado considerable en los EE. UU. y Europa.

El uso de tarjetas inteligentes "sin contacto" en el transporte también ha crecido gracias al uso de chips de bajo coste NXP Mifare Ultralight y papel/tarjeta/PET en lugar de PVC. Esto ha reducido el coste del soporte, por lo que se puede utilizar para billetes de bajo coste y abonos de transporte de corta duración (normalmente de hasta un año). El coste suele ser un 10% del de una tarjeta inteligente de PVC con mayor memoria. Se distribuyen a través de máquinas expendedoras, taquillas y agentes. El uso de papel/PET es menos perjudicial para el medio ambiente que las tarjetas de PVC tradicionales.

Las organizaciones regionales, nacionales e internacionales también están introduciendo tarjetas inteligentes para la identificación y la concesión de derechos. Estos usos incluyen tarjetas de ciudadanía, licencias de conducir y tarjetas de pacientes. En Malasia , el documento de identidad nacional obligatorio MyKad permite ocho aplicaciones y tiene 18 millones de usuarios. Las tarjetas inteligentes sin contacto forman parte de los pasaportes biométricos de la OACI para mejorar la seguridad en los viajes internacionales.

Las tarjetas complejas son tarjetas inteligentes que cumplen con el estándar ISO/IEC 7810 e incluyen componentes adicionales a los que se encuentran en las tarjetas inteligentes tradicionales de un solo chip. Las tarjetas complejas fueron inventadas por Cyril Lalo y Philippe Guillaud en 1999 cuando diseñaron una tarjeta inteligente con chip con componentes adicionales, basándose en el concepto inicial que consistía en usar frecuencias de audio para transmitir datos patentado por Alain Bernard. [22] El primer prototipo de tarjeta compleja fue desarrollado en colaboración por Cyril Lalo y Philippe Guillaud, que trabajaban en AudioSmartCard [23] en ese momento, y Henri Boccia y Philippe Patrice, que trabajaban en Gemplus . Cumplía con la norma ISO 7810 e incluía una batería, un zumbador piezoeléctrico, un botón y funciones de audio, todo dentro de una tarjeta de 0,84 mm de espesor.

El proyecto piloto Complex Card, desarrollado por AudioSmartCard, fue lanzado en 2002 por Crédit Lyonnais , una institución financiera francesa. Este proyecto piloto incluía tonos acústicos como medio de autenticación. Aunque las tarjetas Complex Card se desarrollaron desde el inicio de la industria de las tarjetas inteligentes, recién alcanzaron su madurez después de 2010.

Las tarjetas complejas pueden alojar varios periféricos, incluidos:

Mientras que las tarjetas complejas de primera generación funcionaban con baterías, la segunda generación no necesita baterías y recibe energía a través del conector de tarjeta habitual y/o inducción.

El sonido, generado por un zumbador, fue el medio de comunicación preferido para los primeros proyectos que incluían Complex Cards. Más tarde, con el avance de los displays, la comunicación visual está presente en casi todas las Complex Cards.

Las tarjetas complejas admiten todos los protocolos de comunicación presentes en las tarjetas inteligentes tradicionales: de contacto, gracias a un panel de contacto según la definición de la norma ISO/IEC 7816 , sin contacto según la norma ISO/IEC 14443 y de banda magnética.

Los desarrolladores de tarjetas complejas tienen en cuenta varias necesidades al desarrollarlas:

Una tarjeta compleja se puede utilizar para calcular un valor criptográfico, como una contraseña de un solo uso . La contraseña de un solo uso se genera mediante un criptoprocesador encapsulado en la tarjeta. Para implementar esta función, el criptoprocesador debe inicializarse con un valor inicial, que permite la identificación de las OTP respectivas de cada tarjeta. El hash del valor inicial debe almacenarse de forma segura dentro de la tarjeta para evitar la predicción no autorizada de las OTP generadas.

La generación de contraseñas de un solo uso se basa en valores incrementales (basados en eventos) o en un reloj de tiempo real (basados en tiempo). El uso de la generación de contraseñas de un solo uso basada en reloj requiere que la tarjeta compleja esté equipada con un reloj de tiempo real .

Se han desarrollado tarjetas complejas utilizadas para generar contraseñas de un solo uso para:

Una tarjeta compleja con botones puede mostrar el saldo de una o varias cuentas vinculadas a la tarjeta. Normalmente, se utiliza un botón para mostrar el saldo en el caso de una tarjeta de una sola cuenta o, en el caso de una tarjeta vinculada a varias cuentas, se utiliza una combinación de botones para seleccionar el saldo de una cuenta específica.

Para mayor seguridad, se pueden agregar a una tarjeta compleja funciones como requerir que el usuario ingrese una identificación o un valor de seguridad como un PIN .

Se han desarrollado tarjetas complejas que se utilizan para proporcionar información de la cuenta para:

La última generación de tarjetas Complex, que no requieren pilas ni botones, puede mostrar el saldo u otro tipo de información sin necesidad de que el titular de la tarjeta haga nada. La información se actualiza durante el uso de la tarjeta. Por ejemplo, en una tarjeta de transporte público, se puede mostrar información clave como el saldo del valor monetario, la cantidad de viajes restantes o la fecha de vencimiento de un pase de transporte público.

Una tarjeta compleja que se utiliza como tarjeta de pago puede estar equipada con la capacidad de brindar seguridad a las transacciones. Por lo general, los pagos en línea se realizan de forma segura gracias al código de seguridad de la tarjeta (CSC) , también conocido como código de verificación de la tarjeta (CVC2) o valor de verificación de la tarjeta (CVV2). El código de seguridad de la tarjeta (CSC) es un número de 3 o 4 dígitos impreso en una tarjeta de crédito o débito, que se utiliza como una característica de seguridad para las transacciones con tarjetas de pago sin tarjeta presente (CNP) para reducir la incidencia del fraude.

El titular de la tarjeta debe proporcionar al comerciante el código de seguridad de la tarjeta (CSC) para completar una transacción sin la tarjeta presente. El CSC se transmite junto con otros datos de la transacción y es verificado por el emisor de la tarjeta. El Estándar de Seguridad de Datos de la Industria de Tarjetas de Pago (PCI DSS) prohíbe que el comerciante o cualquier parte interesada en la cadena de pago almacene el CSC. Aunque está diseñado para ser una característica de seguridad, el CSC estático es susceptible de fraude, ya que un empleado de la tienda puede memorizarlo fácilmente y usarlo para realizar transacciones fraudulentas en línea o ventas en la red oscura.

Esta vulnerabilidad ha llevado a la industria a desarrollar un código de seguridad de tarjeta dinámico (DCSC) que se puede cambiar en ciertos intervalos de tiempo o después de cada transacción EMV con o sin contacto. Este CSC dinámico ofrece una seguridad significativamente mejor que un CSC estático.

La primera generación de tarjetas CSC dinámicas, desarrollada por NagraID Security, requería una batería, un cuarzo y un reloj de tiempo real (RTC) integrado en la tarjeta para alimentar el cálculo de una nueva CSC dinámica, después de la expiración del período programado.

La segunda generación de tarjetas CSC dinámicas, desarrollada por Ellipse World, Inc., no requiere ninguna batería, cuarzo ni reloj de tiempo real para calcular y mostrar el nuevo código dinámico. En cambio, la tarjeta obtiene su energía a través del conector de tarjeta habitual o por inducción durante cada transacción EMV desde el terminal de punto de venta (POS) o el cajero automático (ATM) para calcular un nuevo DCSC.

El CSC dinámico, también llamado criptograma dinámico, es comercializado por varias empresas, bajo diferentes marcas:

La ventaja del Código de Seguridad Dinámico de Tarjeta (DCSC) es que la nueva información se transmite con las transacciones de pago, por lo que resulta inútil que un posible estafador la memorice o almacene. Una transacción con un Código de Seguridad Dinámico de Tarjeta se lleva a cabo exactamente de la misma manera, con los mismos procesos y uso de parámetros que una transacción con un código estático en una transacción sin tarjeta presente. La actualización a un DCSC permite a los titulares de tarjetas y a los comerciantes continuar con sus hábitos y procesos de pago sin interrupciones.

Las tarjetas complejas pueden estar equipadas con sensores biométricos que permiten una autenticación más sólida del usuario. En el caso de uso típico, los sensores de huellas dactilares se integran en una tarjeta de pago para brindar un nivel de autenticación del usuario más alto que un PIN.

Para implementar la autenticación de usuario mediante una tarjeta inteligente habilitada para huella digital, el usuario debe autenticarse en la tarjeta por medio de su huella digital antes de iniciar una transacción de pago.

Varias empresas [29] ofrecen tarjetas con sensores de huellas dactilares, entre ellas:

Las tarjetas complejas pueden incorporar una amplia variedad de componentes. La elección de los componentes determina la funcionalidad, influye en el costo, las necesidades de suministro de energía y la complejidad de fabricación.

Según el tipo de tarjeta compleja, se han añadido botones para facilitar la interacción entre el usuario y la tarjeta. Normalmente, estos botones se utilizan para:

Si bien en los primeros prototipos se utilizaban teclas separadas , ahora los teclados capacitivos son la solución más popular, gracias a los avances tecnológicos de AudioSmartCard International SA. [30]

La interacción con un teclado capacitivo requiere energía constante, por lo tanto se requiere una batería y un botón mecánico para activar la tarjeta.

Las primeras tarjetas complejas estaban equipadas con un zumbador que permitía transmitir sonido. Esta función se utilizaba generalmente a través del teléfono para enviar datos de identificación, como un identificador y contraseñas de un solo uso (OTP). Las tecnologías utilizadas para la transmisión de sonido incluyen DTMF ( señalización multifrecuencia de doble tono ) o FSK ( modulación por desplazamiento de frecuencia ).

Las empresas que ofrecen tarjetas con zumbadores incluyen:

La visualización de datos es una parte esencial de las funcionalidades de las tarjetas complejas. Según la información que se deba mostrar, las pantallas pueden ser digitales o alfanuméricas y de distintas longitudes. Las pantallas pueden ubicarse en la parte frontal o posterior de la tarjeta. Una pantalla frontal es la solución más común para mostrar información como una contraseña de un solo uso o el saldo de un monedero electrónico. Una pantalla trasera se usa con más frecuencia para mostrar un código de seguridad de tarjeta dinámico (DCSC).

Las exhibiciones se pueden realizar utilizando dos tecnologías:

Si una tarjeta inteligente compleja se dedica a realizar cálculos criptográficos (como generar una contraseña de un solo uso), es posible que requiera un criptoprocesador seguro .

Como las tarjetas complejas contienen más componentes que las tarjetas inteligentes tradicionales, su consumo de energía debe controlarse cuidadosamente.

Las tarjetas complejas de primera generación requieren una fuente de alimentación incluso en modo de espera. Por ello, los diseñadores de productos generalmente incluían una batería en su diseño. Incorporar una batería crea una carga adicional en términos de complejidad, costo, espacio y flexibilidad en un diseño ya de por sí denso. Incluir una batería en una tarjeta compleja aumenta la complejidad del proceso de fabricación, ya que una batería no se puede laminar en caliente.

Las tarjetas Complex de segunda generación tienen un diseño sin batería. Estas tarjetas obtienen la energía necesaria de fuentes externas; por ejemplo, cuando la tarjeta interactúa con o sin contacto con un sistema de pago o un teléfono inteligente con NFC. El uso de una pantalla biestable en el diseño de la tarjeta garantiza que la pantalla permanezca legible incluso cuando la tarjeta Complex no está conectada a la fuente de energía.

Los métodos de fabricación de tarjetas complejas son heredados de la industria de las tarjetas inteligentes y de la industria del montaje de dispositivos electrónicos. Dado que las tarjetas complejas incorporan varios componentes y deben tener un espesor de 0,8 mm, ser flexibles y cumplir con las normas ISO/IEC 7810 , ISO/IEC 7811 e ISO/IEC 7816 , su fabricación es más compleja que la de las tarjetas inteligentes estándar.

Uno de los procesos de fabricación más populares en la industria de las tarjetas inteligentes es la laminación. Este proceso implica laminar una incrustación entre dos caras de la tarjeta. La incrustación contiene los componentes electrónicos necesarios con una antena impresa sobre un soporte inerte.

Por lo general, las tarjetas complejas que funcionan con baterías requieren un proceso de fabricación de laminación en frío. Este proceso afecta el tiempo de fabricación y el costo total de una tarjeta compleja de este tipo.

Las tarjetas complejas de segunda generación sin batería se pueden fabricar mediante el proceso de laminación en caliente existente. Este proceso automatizado, heredado de la fabricación tradicional de tarjetas inteligentes, permite la producción de tarjetas complejas en grandes cantidades manteniendo los costos bajo control, una necesidad para la evolución de un nicho a un mercado masivo.

Al igual que las tarjetas inteligentes estándar, las tarjetas complejas pasan por un ciclo de vida que comprende los siguientes pasos:

Las tarjetas complejas aportan más funcionalidades que las tarjetas inteligentes estándar y, debido a su complejidad, su personalización puede llevar más tiempo o requerir más recursos. Tener tarjetas complejas que se puedan personalizar con las mismas máquinas y los mismos procesos que las tarjetas inteligentes tradicionales permite que se integren más fácilmente en las cadenas de fabricación y aplicaciones existentes.

Las tarjetas Complex de primera generación que funcionan con baterías requieren procesos de reciclaje específicos , exigidos por diferentes organismos reguladores. Además, mantener las tarjetas Complex que funcionan con baterías en inventario durante períodos prolongados puede reducir su rendimiento debido al envejecimiento de la batería .

La tecnología sin batería de segunda generación garantiza el funcionamiento durante toda la vida útil de la tarjeta y elimina la autodescarga, lo que proporciona una vida útil más prolongada y es más ecológica.

Desde el comienzo de las tarjetas inteligentes, los innovadores han intentado añadir funciones adicionales. A medida que las tecnologías han madurado y se han industrializado, varios actores de la industria de las tarjetas inteligentes han participado en el desarrollo de tarjetas complejas.

El concepto de tarjeta compleja comenzó en 1999, cuando Cyril Lalo y Philippe Guillaud, sus inventores, diseñaron por primera vez una tarjeta inteligente con componentes adicionales. El primer prototipo fue desarrollado en colaboración por Cyril Lalo, que era el director ejecutivo de AudioSmartCard en ese momento, y Henri Boccia y Philippe Patrice, de Gemplus. El prototipo incluía un botón y funciones de audio en una tarjeta de 0,84 mm de grosor que cumplía con la norma ISO 7810.

Desde entonces, las tarjetas complejas han sido implementadas masivamente principalmente por NagraID Security.

AudioSmartCard International SA [33] jugó un papel decisivo en el desarrollo de la primera tarjeta compleja que incluía una batería, un zumbador piezoeléctrico, un botón y funciones de audio, todo en una tarjeta de 0,84 mm de espesor y compatible con ISO 7810.

AudioSmartCard fue fundada en 1993 y se especializó en el desarrollo y comercialización de tokens acústicos que incorporaban funciones de seguridad. Estos tokens acústicos intercambiaban datos en forma de sonidos transmitidos a través de una línea telefónica. En 1999, AudioSmartCard pasó a manos de un nuevo liderazgo bajo la dirección de Cyril Lalo y Philippe Guillaud, quienes también se convirtieron en accionistas principales. Hicieron que AudioSmartCard evolucionara hacia el mundo de las tarjetas inteligentes. En 2003, Prosodie, [34] una subsidiaria de Capgemini , se unió al accionariado de AudioSmartCard.

AudioSmartCard pasó a llamarse nCryptone, [35] en 2004.

CardLab Innovation, [36] fundada en 2006 en Herlev, Dinamarca, se especializa en tarjetas complejas que incluyen un interruptor, un lector biométrico, un bloqueador de RFID y una o más bandas magnéticas. La empresa trabaja con socios de fabricación en China y Tailandia y posee una fábrica de laminación de tarjetas en Tailandia.

Coin fue una startup con sede en Estados Unidos [37] fundada en 2012 por Kanishk Parashar [38] . Desarrolló una tarjeta compleja capaz de almacenar los datos de varias tarjetas de crédito y débito. El prototipo de tarjeta estaba equipado con una pantalla [39] [ cita completa requerida ] y un botón que permitía al usuario cambiar entre diferentes tarjetas. En 2015, el concepto original de la tarjeta Coin evolucionó a Coin 2.0, agregando comunicación sin contacto a su emulación de banda magnética original. [40]

Fitbit adquirió Coin en mayo de 2016 [41] y todas las actividades de Coin se interrumpieron en febrero de 2017. [42]

Ellipse World, Inc. [43] fue fundada en 2017 por Cyril Lalo y Sébastien Pochic, ambos reconocidos expertos en tecnología de tarjetas complejas. Ellipse World, Inc. se especializa en tecnología de tarjetas complejas sin batería.

Las tecnologías patentadas de Ellipse permiten a los fabricantes de tarjetas inteligentes utilizar su actual proceso de fabricación de tarjetas de pago de interfaz dual y su cadena de suministro para crear tarjetas complejas de segunda generación sin batería y con capacidad de visualización. Gracias a esta facilidad de integración, los proveedores de tarjetas inteligentes pueden abordar los mercados de tarjetas bancarias, de transporte y de prepago.

EMue [44] Technologies, con sede en Melbourne, Australia, diseñó y desarrolló soluciones de autenticación para la industria de servicios financieros entre 2009 y 2015. [45] El producto estrella de la empresa, desarrollado en colaboración con Cyril Lalo y Philippe Guillaud, fue la tarjeta eMue, una tarjeta de crédito Visa CodeSure [46] con un teclado integrado, una pantalla y un microprocesador.

Feitian Technologies, una empresa con sede en China creada en 1998, ofrece productos y soluciones de ciberseguridad. La empresa ofrece soluciones de seguridad basadas en tarjetas inteligentes, así como otros dispositivos de autenticación. Entre ellos se encuentran las tarjetas complejas, que incorporan una pantalla, [47] un teclado [48] o un sensor de huellas dactilares. [49]

Fingerprint Cards AB (o Fingerprints [50] ) es una empresa sueca especializada en soluciones biométricas. La empresa vende sensores biométricos y recientemente ha presentado tarjetas de pago que incorporan un sensor de huellas dactilares [51], como la tarjeta Zwipe [52] , una tarjeta de pago biométrica de interfaz dual que utiliza un sensor integrado de Fingerprints.

Giesecke & Devrient , también conocida como G+D, [53] es una empresa alemana con sede en Múnich que ofrece billetes, impresión de seguridad, tarjetas inteligentes y sistemas de manejo de efectivo. Su cartera de tarjetas inteligentes incluye tarjetas con pantalla, tarjetas OTP y tarjetas que muestran un CSC dinámico.

Gemalto , una división de Thales Group , es un actor importante en la industria de las transacciones seguras. La cartera de tarjetas Complex Card de la empresa incluye tarjetas con pantalla [54] o con sensor de huellas dactilares. [55] Estas tarjetas pueden mostrar un OTP [56] o un CSC dinámico. [57]

IDEMIA es el resultado de la fusión en 2017 [58] de Oberthur Technologies y Morpho. La empresa combinada se ha posicionado como un proveedor global de tarjetas financieras, tarjetas SIM, dispositivos biométricos, así como soluciones de identidad pública y privada. Debido a la adquisición de NagraID Security por parte de Oberthur en 2014, las ofertas de tarjetas complejas de Idemia incluyen la tarjeta de pago biométrica F.CODE [59] que incluye un sensor de huellas dactilares y su tarjeta Motion Code [60] alimentada por batería que muestra un CSC dinámico.

IDEX Biometrics ASA, constituida en Noruega, se especializa en tecnologías de identificación de huellas dactilares para la autenticación personal. La empresa ofrece sensores de huellas dactilares [61] y módulos [62] que están listos para ser incorporados en tarjetas. [63]

Fundada en 2002 por Alan Finkelstein, Innovative Card Technologies desarrolló y comercializó mejoras para el mercado de tarjetas inteligentes. La empresa adquirió los activos de tarjetas con pantalla de nCryptone [64] en 2006. Innovative Card Technologies ha cesado sus actividades.

Nagra ID, ahora conocida como NID, [65] fue una subsidiaria de propiedad absoluta del Grupo Kudelski hasta 2014. NID puede rastrear su historia con las tarjetas complejas hasta 2003, cuando colaboró en el desarrollo con nCryptone. Nagra ID fue fundamental en el desarrollo del proceso de laminación en frío para la fabricación de tarjetas complejas.

Nagra ID fabrica tarjetas complejas [66] que pueden incluir una batería, botones, pantallas u otros componentes electrónicos.

Nagra ID Security comenzó en 2008 como una escisión de Nagra ID para centrarse en el desarrollo y la fabricación de tarjetas complejas. La empresa era propiedad de Kudelski Group (50%), Cyril Lalo (25%) y Philippe Guillaud (25%).

NagraID Security se convirtió rápidamente en un actor líder en la adopción de tarjetas complejas debido, en gran parte, al desarrollo de tarjetas MotionCode que presentaban una pequeña pantalla para habilitar un código de seguridad de tarjeta (CVV2) .

NagraID Security fue el primer fabricante de tarjetas complejas que desarrolló un mercado masivo para tarjetas de pago con pantalla. Entre sus clientes se encontraban:

NagraID Security también entregó tarjetas con contraseña de un solo uso a empresas como:

En 2014, NagraID Security se vendió a Oberthur Technologies (ahora IDEMIA ).

nCryptone surgió en 2004 a partir del cambio de nombre de AudioSmartCard. nCryptone estaba dirigido por Cyril Lalo y Philippe Guillaud [68] y desarrolló tecnologías en torno a servidores y dispositivos de autenticación.

Los activos de tarjetas de visualización nCryptone fueron adquiridos por Innovative Card Technologies en 2006. [69]

Oberthur Technologies , ahora IDEMIA , es uno de los principales actores en la industria de las transacciones seguras. Adquirió el negocio de NagraID Security en 2014. Oberthur se fusionó con Morpho y la entidad combinada pasó a llamarse Idemia en 2017.

Las principales referencias en el negocio de Tarjetas Complejas incluyen:

Plastc, fundada en 2009, anunció una tarjeta única que podía almacenar digitalmente los datos de hasta 20 tarjetas de crédito o débito. La empresa logró recaudar 9 millones de dólares mediante pedidos anticipados, pero no logró entregar ningún producto. [73] Plastc fue adquirida [74] en 2017 por Edge Mobile Payments, [75] una empresa de tecnología financiera con sede en Santa Cruz. El proyecto Plastc continúa como la tarjeta Edge, [76] una tarjeta de pago dinámica que consolida varias tarjetas de pago en un solo dispositivo. La tarjeta está equipada con una batería y una pantalla de papel electrónico y puede almacenar datos de hasta 50 tarjetas de crédito, débito, fidelidad y regalo.

Stratos [77] fue creado en 2012 en Ann Arbor, Michigan, EE. UU. En 2015, Stratos desarrolló la tarjeta Stratos Bluetooth Connected Card [78] , que fue diseñada para integrar hasta tres tarjetas de crédito y débito en un solo formato de tarjeta y contaba con una aplicación para teléfonos inteligentes que se usaba para administrar la tarjeta. Debido a su batería de película delgada de iones de litio, la tarjeta Stratos estaba equipada con LED y se comunicaba en modo sin contacto y en Bluetooth de bajo consumo.

En 2017, Stratos fue adquirida [79] por CardLab Innovation, una empresa con sede en Herlev, Dinamarca.

SWYP [80] era la marca de una tarjeta desarrollada por Qvivr, una empresa fundada en 2014 en Fremont, California. SWYP se presentó en 2015 y se la denominó la primera billetera inteligente del mundo. SWYP era una tarjeta de metal con la capacidad de combinar más de 25 tarjetas de crédito, débito, regalo y fidelidad. La tarjeta funcionaba en conjunto con una aplicación para teléfonos inteligentes que se usaba para administrar las tarjetas. La tarjeta Swyp incluía una batería, un botón y una pantalla matricial que mostraba qué tarjeta estaba en uso. La empresa registró a los usuarios en su programa de pruebas beta, pero el producto nunca se envió a escala comercial.

Qvivr recaudó 5 millones de dólares en enero de 2017 [81] y cerró en noviembre de 2017.

Numerosas instituciones financieras de todo el mundo han adoptado tarjetas complejas que pueden incluir distintas funcionalidades, como tarjetas de pago (crédito, débito, prepago), contraseñas de un solo uso , transporte público y código de seguridad de tarjeta dinámico (CVV2) .

La tecnología de tarjetas complejas es utilizada por numerosas instituciones financieras, entre ellas:

Una tarjeta inteligente puede tener las siguientes características genéricas:

Desde abril de 2009, una empresa japonesa fabrica tarjetas inteligentes financieras reutilizables hechas de papel. [98]

Como se mencionó anteriormente, los datos de una tarjeta inteligente pueden almacenarse en un sistema de archivos (FS). En los sistemas de archivos de tarjetas inteligentes, el directorio raíz se denomina "archivo maestro" ("MF"), los subdirectorios se denominan "archivos dedicados" ("DF") y los archivos ordinarios se denominan "archivos elementales" ("EF"). [99]

El sistema de archivos mencionado anteriormente se almacena en una EEPROM (memoria o almacenamiento) dentro de la tarjeta inteligente. [99] Además de la EEPROM, pueden estar presentes otros componentes, según el tipo de tarjeta inteligente. La mayoría de las tarjetas inteligentes tienen uno de tres diseños lógicos:

En las tarjetas con microprocesadores, el microprocesador se encuentra en línea entre el lector y los demás componentes. El sistema operativo que se ejecuta en el microprocesador media el acceso del lector a esos componentes para evitar el acceso no autorizado. [99]

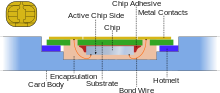

Las tarjetas inteligentes de contacto tienen un área de contacto de aproximadamente 1 centímetro cuadrado (0,16 pulgadas cuadradas), que comprende varias almohadillas de contacto bañadas en oro . Estas almohadillas proporcionan conectividad eléctrica cuando se insertan en un lector , [102] que se utiliza como medio de comunicación entre la tarjeta inteligente y un host (por ejemplo, una computadora, un terminal de punto de venta) o un teléfono móvil. Las tarjetas no contienen baterías ; la energía es suministrada por el lector de tarjetas.

Las series de normas ISO/IEC 7810 e ISO/IEC 7816 definen:

Como los chips de las tarjetas financieras son los mismos que los que se utilizan en los módulos de identificación de abonado (SIM) de los teléfonos móviles, programados de forma diferente e integrados en una pieza de PVC distinta , los fabricantes de chips están trabajando para cumplir con los estándares GSM/3G, que son más exigentes. Así, por ejemplo, aunque el estándar EMV permite que una tarjeta con chip extraiga 50 mA de su terminal, las tarjetas normalmente están muy por debajo del límite de 6 mA de la industria telefónica. Esto permite terminales de tarjetas financieras más pequeñas y más baratas.

Los protocolos de comunicación para tarjetas inteligentes de contacto incluyen T=0 (protocolo de transmisión a nivel de caracteres, definido en ISO/IEC 7816-3) y T=1 (protocolo de transmisión a nivel de bloque, definido en ISO/IEC 7816-3).

Las tarjetas inteligentes sin contacto se comunican con los lectores según los protocolos definidos en la norma ISO/IEC 14443. Admiten velocidades de datos de 106 a 848 kbit/s. Estas tarjetas solo requieren la proximidad a una antena para comunicarse. Al igual que las tarjetas inteligentes con contactos, las tarjetas sin contacto no tienen una fuente de alimentación interna. En su lugar, utilizan una bobina de antena de bucle para capturar parte de la señal de interrogación de radiofrecuencia incidente, rectificarla y utilizarla para alimentar la electrónica de la tarjeta. Los medios inteligentes sin contacto pueden fabricarse con acabado de PVC, papel/tarjeta y PET para cumplir con diferentes requisitos de rendimiento, costo y durabilidad.

La transmisión APDU mediante una interfaz sin contacto se define en ISO/IEC 14443-4 .

Las tarjetas híbridas implementan interfaces de contacto y sin contacto en una sola tarjeta con chips no conectados que incluyen módulos/almacenamiento y procesamiento dedicados.

Las tarjetas de interfaz dual implementan interfaces de contacto y sin contacto en un solo chip con almacenamiento y procesamiento compartidos. Un ejemplo es la tarjeta de transporte multiaplicación de Porto , llamada Andante , que utiliza un chip con interfaces de contacto y sin contacto (ISO/IEC 14443 Tipo B). Numerosas tarjetas de pago en todo el mundo se basan en tecnología de tarjeta híbrida que les permite comunicarse tanto en modo sin contacto como con contacto.

El CCID (dispositivo de interfaz de tarjeta con chip) es un protocolo USB que permite conectar una tarjeta inteligente a una computadora mediante un lector de tarjetas que tiene una interfaz USB estándar. Esto permite que la tarjeta inteligente se use como un token de seguridad para autenticación y cifrado de datos como Bitlocker . Un CCID típico es un dispositivo USB y puede contener una tarjeta SIM.

Diferentes tarjetas inteligentes implementan uno o más protocolos del lado del lector. Los protocolos comunes en este caso incluyen CT-API y PC/SC . [99]

Los sistemas operativos de tarjetas inteligentes pueden proporcionar interfaces de programación de aplicaciones (API) para que los desarrolladores puedan escribir programas ("aplicaciones") para ejecutar en la tarjeta inteligente. Algunas de estas API, como Java Card , permiten cargar programas en la tarjeta sin tener que reemplazar todo el sistema operativo de la tarjeta. [99]

Las tarjetas inteligentes sirven como tarjetas de crédito o cajero automático , tarjetas de combustible , tarjetas SIM de teléfonos móviles , tarjetas de autorización para televisión de pago, tarjetas de prepago de servicios domésticos, credenciales de acceso e identificación de alta seguridad y tarjetas de pago de transporte público y teléfono público.

Las tarjetas inteligentes también pueden utilizarse como monederos electrónicos . El chip de la tarjeta inteligente puede "cargarse" con fondos para pagar parquímetros, máquinas expendedoras o comerciantes. Los protocolos criptográficos protegen el intercambio de dinero entre la tarjeta inteligente y la máquina. No se necesita conexión a un banco. El titular de la tarjeta puede utilizarla aunque no sea el propietario. Algunos ejemplos son Proton , Geldkarte , Chipknip y Moneo . La Geldkarte alemana también se utiliza para validar la edad del cliente en las máquinas expendedoras de cigarrillos.

Estas son las tarjetas de pago más conocidas (tarjeta plástica clásica):

Las implementaciones comenzaron en 2005 en EE. UU., y luego en 2006 en Asia y Europa. Las transacciones sin contacto (sin PIN) cubren un rango de pago de aproximadamente $5 a $50. Existe una implementación de PayPass conforme a ISO/IEC 14443. Algunas implementaciones de PayPass, pero no todas, cumplen con EMV.

Las tarjetas que no son EMV funcionan como tarjetas de banda magnética . Esto es común en los EE. UU. (PayPass Magstripe y Visa MSD). Las tarjetas no retienen ni mantienen el saldo de la cuenta. Todos los pagos se realizan sin PIN, generalmente en modo fuera de línea. La seguridad de una transacción de este tipo no es mayor que la de una transacción con tarjeta de banda magnética. [ cita requerida ]

Las tarjetas EMV pueden tener interfaces de contacto o sin contacto. Funcionan como si fueran una tarjeta EMV normal con una interfaz de contacto. A través de la interfaz sin contacto, funcionan de forma ligeramente diferente, ya que los comandos de la tarjeta permiten funciones mejoradas, como menor consumo de energía y tiempos de transacción más cortos. Los estándares EMV incluyen disposiciones para comunicaciones con y sin contacto. Por lo general, las tarjetas de pago modernas se basan en tecnología de tarjetas híbridas y admiten modos de comunicación con y sin contacto.

Los módulos de identidad de abonado utilizados en los sistemas de telefonía móvil son tarjetas inteligentes de tamaño reducido que utilizan tecnologías idénticas.

Las tarjetas inteligentes pueden autenticar la identidad. A veces emplean una infraestructura de clave pública (PKI). La tarjeta almacena un certificado digital cifrado emitido por el proveedor de PKI junto con otra información relevante. Algunos ejemplos son la tarjeta de acceso común (CAC) del Departamento de Defensa de los Estados Unidos y otras tarjetas que utilizan otros gobiernos para sus ciudadanos. Si incluyen datos de identificación biométrica, las tarjetas pueden proporcionar una autenticación superior de dos o tres factores.

Las tarjetas inteligentes no siempre mejoran la privacidad, ya que el sujeto puede llevar información incriminatoria en la tarjeta. Las tarjetas inteligentes sin contacto que se pueden leer desde una billetera o incluso desde una prenda de vestir simplifican la autenticación; sin embargo, los delincuentes pueden acceder a los datos de estas tarjetas.

Las tarjetas inteligentes criptográficas se utilizan a menudo para el inicio de sesión único . Las tarjetas inteligentes más avanzadas incluyen hardware criptográfico especializado que utiliza algoritmos como RSA y el algoritmo de firma digital (DSA). Las tarjetas inteligentes criptográficas actuales generan pares de claves en la placa para evitar el riesgo de tener más de una copia de la clave (ya que, por diseño, normalmente no hay forma de extraer claves privadas de una tarjeta inteligente). Estas tarjetas inteligentes se utilizan principalmente para firmas digitales e identificación segura.

La forma más común de acceder a las funciones de una tarjeta inteligente criptográfica en una computadora es utilizar una biblioteca PKCS#11 proporcionada por el proveedor . [ cita requerida ] En Microsoft Windows, también se admite la API del proveedor de servicios criptográficos (CSP).

Los algoritmos criptográficos más utilizados en tarjetas inteligentes (excluyendo el denominado "algoritmo criptográfico" GSM) son Triple DES y RSA . El conjunto de claves se suele cargar (DES) o generar (RSA) en la tarjeta en la etapa de personalización.

Algunas de estas tarjetas inteligentes también están diseñadas para admitir el estándar del Instituto Nacional de Estándares y Tecnología (NIST) para la verificación de identidad personal , FIPS 201 .

En 1987, Turquía implementó el primer sistema de licencia de conducir con tarjeta inteligente. Turquía tenía un alto nivel de accidentes de tráfico y decidió desarrollar y utilizar dispositivos de tacógrafo digital en vehículos pesados, en lugar de los mecánicos existentes, para reducir las infracciones de velocidad. Desde 1987, las licencias de conducir profesionales en Turquía se emiten como tarjetas inteligentes. Un conductor profesional debe insertar su licencia de conducir en un tacógrafo digital antes de comenzar a conducir. La unidad de tacógrafo registra las infracciones de velocidad de cada conductor y emite un informe impreso. También se monitorean y reportan las horas de conducción de cada conductor. En 1990, la Unión Europea realizó un estudio de viabilidad a través de BEVAC Consulting Engineers, titulado "Estudio de viabilidad con respecto a una licencia de conducir electrónica europea (basada en una tarjeta inteligente) en nombre de la Dirección General VII". En este estudio, el capítulo siete describe la experiencia de Turquía.

La provincia argentina de Mendoza comenzó a utilizar licencias de conducir con tarjeta inteligente en 1995. Mendoza también tenía un alto nivel de accidentes de tránsito, infracciones de tránsito y un pobre historial de recuperación de multas. [ cita requerida ] Las licencias inteligentes mantienen registros actualizados de infracciones de tránsito y multas impagas. También almacenan información personal, tipo y número de licencia y una fotografía. La información médica de emergencia, como el tipo de sangre, alergias y datos biométricos (huellas dactilares), se puede almacenar en el chip si el titular de la tarjeta lo desea. El gobierno argentino anticipa que este sistema ayudará a recaudar más de $10 millones por año en multas.

En 1999, Gujarat fue el primer estado indio en introducir un sistema de licencias de conducir con tarjeta inteligente. [103] En 2005, había emitido 5 millones de licencias de conducir con tarjeta inteligente a su población. [104]

En 2002, el gobierno estonio empezó a emitir tarjetas inteligentes llamadas ID Kaart como identificación principal para los ciudadanos, en sustitución del pasaporte habitual en el país y en la UE. En 2010 se habían emitido alrededor de un millón de tarjetas inteligentes (la población total es de unos 1,3 millones) y se utilizan ampliamente en la banca por Internet, la compra de billetes de transporte público, la autorización en diversos sitios web, etc.

A principios de 2009, toda la población belga disponía de tarjetas de identificación electrónicas que se utilizan para la identificación. Estas tarjetas contienen dos certificados: uno de autenticación y otro de firma. Esta firma es legalmente vinculante. Cada vez más servicios en Bélgica utilizan la identificación electrónica para la autorización . [105]

En España se empezó a expedir DNI en formato de tarjeta inteligente en 2006 y se fueron sustituyendo gradualmente todas las antiguas por tarjetas inteligentes. La idea era que muchos o la mayoría de los trámites burocráticos se pudieran realizar en línea, pero fue un fracaso porque la Administración no se adaptó y sigue exigiendo en su mayoría documentos en papel y presencia personal. [106] [107] [108] [109]

El 14 de agosto de 2012, se reemplazaron las tarjetas de identificación en Pakistán . La tarjeta inteligente es un documento de identidad de tercera generación basado en chip que se produce de acuerdo con los estándares y requisitos internacionales. La tarjeta tiene más de 36 características de seguridad física y tiene los últimos códigos de cifrado [ aclaración necesaria ] . Esta tarjeta inteligente reemplazó a la NICOP (la tarjeta de identificación para los paquistaníes en el extranjero ).

Las tarjetas inteligentes pueden identificar a los socorristas y sus habilidades. Tarjetas como estas permiten a los primeros en responder a la emergencia evitar el papeleo organizacional y dedicar más tiempo a la resolución de la emergencia. En 2004, la Smart Card Alliance expresó las necesidades: "mejorar la seguridad, aumentar la eficiencia del gobierno, reducir el fraude de identidad y proteger la privacidad personal estableciendo un estándar obligatorio para todo el gobierno para formas seguras y confiables de identificación". [110] El personal de respuesta a emergencias puede llevar estas tarjetas para ser identificado positivamente en situaciones de emergencia. WidePoint Corporation , un proveedor de tarjetas inteligentes de FEMA , produce tarjetas que contienen información personal adicional, como registros médicos y conjuntos de habilidades.

En 2007, la Open Mobile Alliance (OMA) propuso un nuevo estándar que define la versión 1.0 del Smart Card Web Server (SCWS), un servidor HTTP integrado en una tarjeta SIM destinado a un usuario de teléfono inteligente . [111] La asociación comercial sin fines de lucro SIMalliance ha estado promoviendo el desarrollo y la adopción de SCWS. SIMalliance afirma que SCWS ofrece a los usuarios finales una interfaz familiar, independiente del sistema operativo y basada en navegador para proteger los datos personales de la tarjeta SIM. A mediados de 2010, SIMalliance no había informado de una aceptación generalizada de SCWS en la industria. [112] La OMA ha estado manteniendo el estándar, aprobando la versión 1.1 del estándar en mayo de 2009, y se esperaba que la versión 1.2 se aprobara en octubre de 2012. [113]

También se utilizan tarjetas inteligentes para identificar cuentas de usuario en máquinas recreativas. [114]

Muchos operadores de transporte público utilizan tarjetas inteligentes, como pases de transporte y billetes integrados . Los usuarios de tarjetas también pueden realizar pequeñas compras con ellas. Algunos operadores ofrecen puntos por su uso, que se pueden canjear en comercios o por otros beneficios. [115] Algunos ejemplos son CEPAS de Singapur , Touch n Go de Malasia , Presto card de Ontario , Octopus card de Hong Kong , Suica y PASMO cards de Tokio , Oyster card de Londres, Leap Card de Irlanda , MoBIB de Bruselas , Opus card de Québec , CharlieCard de Boston , Clipper card de San Francisco , SmarTrip de Washington, DC , AT Hop de Auckland , go card de Brisbane , SmartRider de Perth , Opal card de Sídney y myki de Victoria . Sin embargo, estas tarjetas presentan un riesgo para la privacidad porque permiten al operador de transporte público (y al gobierno) rastrear el movimiento de una persona. En Finlandia, por ejemplo, el Defensor del Pueblo para la Protección de Datos prohibió al operador de transporte Consejo del Área Metropolitana de Helsinki (YTV) recopilar dicha información, a pesar del argumento de YTV de que el titular de la tarjeta tiene derecho a una lista de los viajes pagados con ella. Anteriormente, dicha información se utilizó en la investigación del atentado de Myyrmanni . [ cita requerida ]

El Departamento de Transporte del Reino Unido ha establecido el uso de tarjetas inteligentes para gestionar los derechos de viaje de los residentes mayores y discapacitados. Estos sistemas permiten a los residentes utilizar las tarjetas para algo más que los abonos de autobús. También pueden utilizarse para taxis y otros transportes concesionados. Un ejemplo es el sistema "Smartcare go" proporcionado por Ecebs. [116] Los sistemas del Reino Unido utilizan la especificación ITSO Ltd. Otros sistemas en el Reino Unido incluyen abonos de viaje por períodos, carnets de billetes o abonos diarios y valores almacenados que pueden utilizarse para pagar los viajes. También se admiten otras concesiones para alumnos de escuelas, estudiantes y personas que buscan empleo. Estas se basan principalmente en la especificación ITSO Ltd.

Muchos sistemas de transporte inteligente incluyen el uso de billetes inteligentes de bajo coste para trayectos sencillos, pases diarios y pases para visitantes. Algunos ejemplos son el metro SPT de Glasgow . Estos billetes inteligentes están hechos de papel o PET, que es más fino que una tarjeta inteligente de PVC, por ejemplo, los medios inteligentes Confidex. [117] Los billetes inteligentes se pueden suministrar preimpresos y sobreimpresos o impresos a demanda.

En Suecia, a partir de 2018-19, el antiguo sistema de tarjetas inteligentes SL Access comenzó a eliminarse gradualmente y se reemplazó por aplicaciones para teléfonos inteligentes . Las aplicaciones para teléfonos tienen un costo menor, al menos para los operadores de transporte que no necesitan ningún equipo electrónico (los pasajeros lo proporcionan). Los pasajeros pueden comprar boletos en cualquier lugar y no necesitan cargar dinero en tarjetas inteligentes. Las nuevas tarjetas inteligentes NFC seguirán en uso en el futuro cercano (a partir de 2024).

En las salas de juegos japonesas , los fabricantes de juegos utilizan tarjetas inteligentes sin contacto (normalmente denominadas "tarjetas IC") como método para que los jugadores accedan a las funciones del juego (tanto en línea como Konami E-Amusement y Sega ALL.Net como fuera de línea) y como soporte de memoria para guardar el progreso del juego. Dependiendo del caso, las máquinas pueden utilizar una tarjeta específica del juego o una "universal" que se pueda utilizar en varias máquinas del mismo fabricante/editor. Entre las más utilizadas se encuentran Banapassport de Bandai Namco , E-amusement pass de Konami , Aime de Sega y Nesica de Taito .

En 2018, en un esfuerzo por hacer que las tarjetas IC de los juegos arcade sean más fáciles de usar, [118] Konami, Bandai Namco y Sega acordaron un sistema unificado de tarjetas llamado Amusement IC . Gracias a este acuerdo, las tres compañías ahora usan un lector de tarjetas unificado en sus gabinetes arcade, de modo que los jugadores pueden usar su tarjeta, sin importar si es un Banapassport, un e-Amusement Pass o un Aime, con hardware y servicios de identificación de los tres fabricantes. Se ha creado un logotipo común para las tarjetas Amusement IC , y ahora se muestra en tarjetas compatibles de las tres compañías. En enero de 2019, Taito anunció [119] que su tarjeta Nesica también se uniría al acuerdo Amusement IC con las otras tres compañías.

Las tarjetas inteligentes se pueden utilizar como token de seguridad .

El navegador web Firefox de Mozilla puede utilizar tarjetas inteligentes para almacenar certificados para su uso en una navegación web segura. [120]

Algunos sistemas de cifrado de discos , como VeraCrypt y BitLocker de Microsoft , pueden utilizar tarjetas inteligentes para guardar de forma segura claves de cifrado y también para agregar otra capa de cifrado a partes críticas del disco protegido.

GnuPG , la conocida suite de cifrado, también admite el almacenamiento de claves en una tarjeta inteligente. [121]

Las tarjetas inteligentes también se utilizan para el inicio de sesión único en las computadoras.

En algunas escuelas y universidades se están proporcionando tarjetas inteligentes a los estudiantes. [122] [123] [124] Los usos incluyen:

Las tarjetas sanitarias inteligentes pueden mejorar la seguridad y privacidad de la información del paciente, proporcionar un portador seguro para registros médicos portátiles , reducir el fraude en la atención médica , respaldar nuevos procesos para registros médicos portátiles, proporcionar acceso seguro a información médica de emergencia, permitir el cumplimiento de iniciativas gubernamentales (por ejemplo, donación de órganos ) y mandatos, y proporcionar la plataforma para implementar otras aplicaciones según lo necesite la organización de atención médica . [125] [126]

Las tarjetas inteligentes se utilizan ampliamente para cifrar transmisiones de televisión digital. VideoGuard es un ejemplo específico de cómo funciona la seguridad con tarjetas inteligentes.

El gobierno de Malasia promueve MyKad como un sistema único para todas las aplicaciones de tarjetas inteligentes. MyKad comenzó como un documento de identidad que llevaban todos los ciudadanos y residentes no ciudadanos. Las aplicaciones disponibles ahora incluyen documentos de identidad, documentos de viaje, licencia de conducir, información de salud, una billetera electrónica, una tarjeta bancaria para cajeros automáticos, pagos de peajes y transporte público e infraestructura de cifrado de clave pública. La información personal dentro de la tarjeta MYKAD se puede leer utilizando comandos APDU especiales. [127]

Las tarjetas inteligentes se han promocionado como adecuadas para tareas de identificación personal, ya que están diseñadas para ser resistentes a la manipulación . El chip suele implementar algún algoritmo criptográfico . Sin embargo, existen varios métodos para recuperar parte del estado interno del algoritmo.

El análisis de potencia diferencial implica medir el tiempo preciso y la corriente eléctrica necesarios para ciertas operaciones de cifrado o descifrado. Esto puede deducir la clave privada en el chip que utilizan los algoritmos de clave pública, como RSA . Algunas implementaciones de cifrados simétricos también pueden ser vulnerables a ataques de tiempo o de potencia .

Las tarjetas inteligentes se pueden desmontar físicamente utilizando ácido, abrasivos, disolventes o alguna otra técnica para obtener acceso sin restricciones al microprocesador incorporado. Aunque estas técnicas pueden implicar un riesgo de daño permanente al chip, permiten extraer información mucho más detallada (por ejemplo, fotomicrografías del hardware de cifrado).

Los beneficios de las tarjetas inteligentes están directamente relacionados con el volumen de información y aplicaciones que se programan para su uso en una tarjeta. Una sola tarjeta inteligente con o sin contacto se puede programar con múltiples credenciales bancarias, derechos médicos, derechos para licencia de conducir o transporte público, programas de fidelización y membresías de clubes, por nombrar solo algunos. La autenticación multifactor y de proximidad se puede y se ha incorporado a las tarjetas inteligentes para aumentar la seguridad de todos los servicios de la tarjeta. Por ejemplo, una tarjeta inteligente se puede programar para permitir una transacción sin contacto solo si también está dentro del alcance de otro dispositivo, como un teléfono móvil emparejado de forma única. Esto puede aumentar significativamente la seguridad de la tarjeta inteligente.

Los gobiernos y las autoridades regionales ahorran dinero gracias a una mayor seguridad, mejores datos y menores costes de procesamiento. Estos ahorros ayudan a reducir los presupuestos públicos o a mejorar los servicios públicos. Existen numerosos ejemplos en el Reino Unido, muchos de los cuales utilizan una especificación LASSeO abierta común.

Las personas tienen mayor seguridad y más comodidad al usar tarjetas inteligentes que realizan múltiples servicios. Por ejemplo, solo necesitan reemplazar una tarjeta si pierden o les roban la billetera. El almacenamiento de datos en una tarjeta puede reducir la duplicación e incluso brindar información médica de emergencia.

La primera gran ventaja de las tarjetas inteligentes es su flexibilidad. Las tarjetas inteligentes tienen múltiples funciones que pueden ser simultáneamente un documento de identidad, una tarjeta de crédito, una tarjeta de efectivo con valor almacenado y un depósito de información personal como números de teléfono o historial médico. La tarjeta se puede reemplazar fácilmente si se pierde y, el requisito de un PIN (u otra forma de seguridad) proporciona seguridad adicional contra el acceso no autorizado a la información por parte de terceros. En el primer intento de uso ilegal, la tarjeta sería desactivada por el propio lector de tarjetas.

La segunda ventaja principal es la seguridad. Las tarjetas inteligentes pueden ser llaveros electrónicos que permiten al portador acceder a información y lugares físicos sin necesidad de conexiones en línea. Son dispositivos de cifrado, de modo que el usuario puede cifrar y descifrar información sin depender de dispositivos desconocidos y, por lo tanto, potencialmente poco fiables, como los cajeros automáticos. Las tarjetas inteligentes son muy flexibles a la hora de proporcionar autenticación en distintos niveles del portador y de la contraparte. Por último, con la información sobre el usuario que las tarjetas inteligentes pueden proporcionar a las otras partes, son dispositivos útiles para personalizar productos y servicios.

Otros beneficios generales de las tarjetas inteligentes son:

Las tarjetas inteligentes se pueden utilizar en el comercio electrónico a través de Internet, aunque el modelo de negocio utilizado en las aplicaciones de comercio electrónico actuales aún no puede utilizar el conjunto completo de características del medio electrónico. Una ventaja de las tarjetas inteligentes para el comercio electrónico es que permiten personalizar los servicios. Por ejemplo, para que el proveedor de servicios preste el servicio personalizado, el usuario puede tener que proporcionar a cada proveedor su perfil, una actividad aburrida y que consume mucho tiempo. Una tarjeta inteligente puede contener un perfil no cifrado del portador, de modo que el usuario puede obtener servicios personalizados incluso sin contactos previos con el proveedor.

La tarjeta de plástico o papel en la que está incrustado el chip es bastante flexible. Cuanto más grande sea el chip, mayor será la probabilidad de que su uso normal pueda dañarlo. Las tarjetas suelen llevarse en carteras o bolsillos, un entorno hostil para un chip y una antena en las tarjetas sin contacto. Las tarjetas de PVC pueden agrietarse o romperse si se doblan o flexionan excesivamente. Sin embargo, en el caso de los grandes sistemas bancarios, los costos de gestión de fallos pueden verse más que compensados por la reducción del fraude. [ cita requerida ]

Se sabe que la producción, el uso y la eliminación del plástico PVC son más perjudiciales para el medio ambiente que otros plásticos. [128] Hay materiales alternativos disponibles para algunas aplicaciones inteligentes, incluidos plásticos y papel sin cloro.

Si el ordenador del titular de la cuenta aloja malware , el modelo de seguridad de la tarjeta inteligente puede verse afectado. El malware puede anular la comunicación (tanto la entrada a través del teclado como la salida a través de la pantalla de la aplicación) entre el usuario y la aplicación. El malware de tipo "man-in-the-browser" (por ejemplo, el troyano Silentbanker ) podría modificar una transacción sin que el usuario lo note. Los bancos como Fortis y Belfius en Bélgica y Rabobank ("lector aleatorio") en los Países Bajos combinan una tarjeta inteligente con un lector de tarjetas no conectado para evitar este problema. El cliente introduce en el lector un desafío recibido del sitio web del banco, un PIN y el importe de la transacción. El lector devuelve una firma de 8 dígitos. Esta firma se introduce manualmente en el ordenador personal y el banco la verifica, lo que impide que el malware del punto de venta cambie el importe de la transacción.

Las tarjetas inteligentes también han sido objeto de ataques de seguridad. Estos ataques van desde la invasión física de los componentes electrónicos de la tarjeta hasta ataques no invasivos que explotan las debilidades del software o hardware de la tarjeta. El objetivo habitual es exponer las claves de cifrado privadas y luego leer y manipular datos seguros, como los fondos. Una vez que un atacante desarrolla un ataque no invasivo para un modelo de tarjeta inteligente en particular, normalmente puede realizar el ataque en otras tarjetas de ese modelo en segundos, a menudo utilizando equipos que se pueden disfrazar como un lector de tarjetas inteligentes normal. [129] Si bien los fabricantes pueden desarrollar nuevos modelos de tarjetas con seguridad de información adicional , puede resultar costoso o inconveniente para los usuarios actualizar los sistemas vulnerables. Las funciones de evidencia de manipulación y auditoría en un sistema de tarjeta inteligente ayudan a gestionar los riesgos de las tarjetas comprometidas.

Otro problema es la falta de normas de funcionalidad y seguridad. Para abordar este problema, el Grupo de Berlín lanzó el Proyecto ERIDANE para proponer "un nuevo marco funcional y de seguridad para los equipos de punto de interacción (POI) basados en tarjetas inteligentes". [130]

FALLO DEL DNI ELECTRÓNICO

El DNI electrónico ha muerto: ¡viva el DNI 3.0!

En los últimos años se han diseñado estándares y se han promulgado directivas sobre seguridad y privacidad en los sistemas de HCE. Sin embargo, se debe trabajar más para adoptar estas regulaciones e implementar sistemas de HCE seguros.