.jpg/440px-Used_Punchcard_(5151286161).jpg)

Una tarjeta perforada (también tarjeta perforada [1] o tarjeta perforada [2] ) es una cartulina que almacena datos digitales mediante agujeros perforados. Las tarjetas perforadas alguna vez fueron comunes en el procesamiento de datos y el control de máquinas automatizadas .

Las tarjetas perforadas fueron ampliamente utilizadas en el siglo XX, donde las máquinas de registro unitarias , organizadas en sistemas de procesamiento de datos , utilizaban tarjetas perforadas para la entrada, salida y almacenamiento de datos. [3] [4] El formato de tarjeta perforada de 12 filas y 80 columnas de IBM llegó a dominar la industria. Muchas de las primeras computadoras digitales utilizaban tarjetas perforadas como medio principal para la entrada de programas y datos .

Los datos se pueden ingresar en una tarjeta perforada usando una perforadora .

Si bien las tarjetas perforadas ahora están obsoletas como medio de almacenamiento , a partir de 2012, algunas máquinas de votación todavía usaban tarjetas perforadas para registrar los votos. [5] Las tarjetas perforadas también tuvieron un impacto cultural significativo en el siglo XX.

La idea del control y almacenamiento de datos mediante perforaciones se desarrolló de forma independiente en varias ocasiones en la época moderna. En la mayoría de los casos no hay evidencia de que cada uno de los inventores conociera el trabajo anterior.

Basile Bouchon desarrolló el control de un telar mediante perforaciones en cinta de papel en 1725. El diseño fue mejorado por su asistente Jean-Baptiste Falcon y por Jacques Vaucanson . [6] Aunque estas mejoras controlaban los patrones tejidos, todavía requerían un asistente para operar el mecanismo.

En 1804, Joseph Marie Jacquard demostró un mecanismo para automatizar el funcionamiento del telar. Varias tarjetas perforadas estaban unidas en una cadena de cualquier longitud. Cada tarjeta contenía las instrucciones para desprenderse (subir y bajar la urdimbre ) y seleccionar la lanzadera para una sola pasada. [7]

Se dice que Semyon Korsakov fue el primero en proponer tarjetas perforadas en informática para el almacenamiento y la búsqueda de información. Korsakov anunció su nuevo método y máquinas en septiembre de 1832. [8]

Charles Babbage propuso el uso de "Tarjetas numéricas", "perforadas con ciertos agujeros y colocadas frente a palancas conectadas con un juego de ruedas de figuras... avanzando empujan aquellas palancas opuestas a las cuales no hay agujeros en las tarjetas y por lo tanto, transfiera ese número junto con su signo" en su descripción de la Tienda del Motor de Cálculo. [9] No hay evidencia de que construyera un ejemplo práctico.

En 1881, Jules Carpentier desarrolló un método para grabar y reproducir interpretaciones en un armonio utilizando tarjetas perforadas. El sistema se llamó Mélographe Répétiteur y "escribe la música ordinaria que se toca en el teclado en el lenguaje de Jacquard", [10] es decir, como agujeros perforados en una serie de tarjetas. En 1887, Carpentier había separado el mecanismo en el Melógrafo , que registraba las pulsaciones de teclas del intérprete, y el Melotropo , que reproducía la música. [11] [12]

A finales del siglo XIX, Herman Hollerith inventó la grabación de datos en un medio que luego podía ser leído por una máquina, [ dudoso ] [13] [14] [15] [16] desarrollando tecnología de procesamiento de datos de tarjetas perforadas para el Censo de Estados Unidos de 1890 . [17] Sus máquinas tabuladoras leían y resumían datos almacenados en tarjetas perforadas y comenzaron a usarse para el procesamiento de datos gubernamentales y comerciales.

Inicialmente, estas máquinas electromecánicas sólo contaban agujeros, pero en la década de 1920 contaban con unidades para realizar operaciones aritméticas básicas. [18] : 124 Hollerith fundó Tabulated Machine Company (1896), que fue una de las cuatro empresas que se fusionaron mediante la adquisición de acciones para formar una quinta empresa, Computing-Tabulated-Recording Company (CTR) en 1911, más tarde rebautizada como International Business Machines Corporation. (IBM) en 1924. Otras empresas que ingresaron al negocio de las tarjetas perforadas fueron The Tabulator Limited (Gran Bretaña, 1902), Deutsche Hollerith-Maschinen Gesellschaft mbH (Dehomag) (Alemania, 1911), Powers Accounting Machine Company (Estados Unidos, 1911), Remington Rand. (Estados Unidos, 1927) y HW Egli Bull (Francia, 1931). [19] Estas empresas, y otras, fabricaron y comercializaron una variedad de tarjetas perforadas y máquinas de registro unitario para crear, clasificar y tabular tarjetas perforadas, incluso después del desarrollo de las computadoras electrónicas en la década de 1950.

Tanto IBM como Remington Rand vincularon las compras con tarjetas perforadas al arrendamiento de máquinas, una violación de la Ley Clayton Antimonopolio de 1914 de Estados Unidos . En 1932, el gobierno de Estados Unidos llevó a ambos a los tribunales por esta cuestión. Remington Rand se tranquilizó rápidamente. IBM consideraba que su negocio proporcionaba un servicio y que las tarjetas eran parte de la máquina. IBM luchó hasta llegar a la Corte Suprema y perdió en 1936; el tribunal dictaminó que IBM sólo podía establecer especificaciones de tarjetas. [20] [21] : 300–301

"En 1937... IBM tenía 32 imprentas trabajando en Endicott, Nueva York, imprimiendo, cortando y apilando de cinco a 10 millones de tarjetas perforadas cada día". [22] Las tarjetas perforadas incluso se utilizaron como documentos legales, como cheques del gobierno de EE. UU. [23] y bonos de ahorro. [24]

Durante la Segunda Guerra Mundial, los aliados utilizaron equipos de tarjetas perforadas en algunos de sus esfuerzos por descifrar las comunicaciones del Eje. Véase, por ejemplo, Oficina Central en Australia. En Bletchley Park , en Inglaterra, "se producían unos 2 millones de tarjetas perforadas por semana, lo que indica la magnitud de esta parte de la operación". [25] En la Alemania nazi, las tarjetas perforadas se utilizaban para los censos de diversas regiones y otros fines [26] [27] (ver IBM y el Holocausto ).

La tecnología de tarjetas perforadas se convirtió en una poderosa herramienta para el procesamiento de datos comerciales. En 1950, las tarjetas perforadas se habían vuelto omnipresentes en la industria y el gobierno. "No doblar, hilar ni mutilar", una advertencia que aparecía en algunas tarjetas perforadas distribuidas como documentos como cheques y facturas de servicios públicos que debían devolverse para su procesamiento, se convirtió en un lema de la era posterior a la Segunda Guerra Mundial . [28] [29]

En 1956 [30] IBM firmó un decreto de consentimiento que exigía, entre otras cosas, que en 1962 IBM no tuviera más de la mitad de la capacidad de fabricación de tarjetas perforadas en los Estados Unidos. La decisión de Tom Watson Jr. de firmar este decreto, donde IBM vio las disposiciones sobre tarjetas perforadas como el punto más significativo, completó la transferencia de poder a él desde Thomas Watson, Sr. [21]

Univac UNITYPER introdujo la cinta magnética para la entrada de datos en la década de 1950. Durante la década de 1960, la tarjeta perforada fue reemplazada gradualmente como medio principal para el almacenamiento de datos por cinta magnética , a medida que se disponía de computadoras mejores y más capaces. Mohawk Data Sciences introdujo un codificador de cinta magnética en 1965, un sistema comercializado como reemplazo de una perforadora que tuvo cierto éxito. Las tarjetas perforadas todavía se usaban comúnmente para ingresar datos y programas de computadora hasta mediados de la década de 1980, cuando la combinación de almacenamiento en disco magnético de menor costo y terminales interactivos asequibles en minicomputadoras menos costosas hicieron que las tarjetas perforadas también quedaran obsoletas para estas funciones. [31] : 151 Sin embargo, su influencia perdura a través de muchas convenciones estándar y formatos de archivo. Los terminales que sustituyeron a las tarjetas perforadas, el IBM 3270 por ejemplo, mostraban 80 columnas de texto en modo texto , por compatibilidad con el software existente. Algunos programas todavía funcionan según la convención de 80 columnas de texto, aunque cada vez menos lo hacen, ya que los sistemas más nuevos emplean interfaces gráficas de usuario con fuentes de ancho variable.

Los términos tarjeta perforada , tarjeta perforada y tarjeta perforada se usaban comúnmente, al igual que tarjeta IBM y tarjeta Hollerith (en honor a Herman Hollerith ). [1] IBM utilizó "tarjeta IBM" o, más tarde, "tarjeta perforada" en la primera mención en su documentación y posteriormente simplemente "tarjeta" o "tarjetas". [33] [34] Los formatos específicos a menudo se indicaban por el número de posiciones de caracteres disponibles, por ejemplo, tarjeta de 80 columnas . Una secuencia de cartas que entra o sale de algún paso en el procesamiento de una aplicación se llama mazo de cartas o simplemente mazo . Los trozos de papel rectangulares, redondos u ovalados perforados se llamaban chad ( chads ) o chips (en el uso de IBM). Las columnas de tarjetas secuenciales asignadas para un uso específico, como nombres, direcciones, números de varios dígitos, etc., se conocen como campo . La primera tarjeta de un grupo de tarjetas, que contiene información fija o indicativa de ese grupo, se conoce como tarjeta maestra . Las cartas que no son cartas maestras son cartas de detalle .

Las tarjetas perforadas de Hollerith utilizadas para el censo estadounidense de 1890 estaban en blanco. [35] Después de eso, las tarjetas comúnmente tenían una impresión que permitía ver fácilmente la posición de la fila y la columna de un agujero. La impresión podría incluir campos nombrados y marcados con líneas verticales, logotipos y más. [36] También estaban disponibles diseños de "propósito general" (ver, por ejemplo, el IBM 5081 a continuación). Para aplicaciones que requieren que las tarjetas maestras se separen de las siguientes tarjetas detalladas, las tarjetas respectivas tenían diferentes cortes diagonales en las esquinas superiores y, por lo tanto, podían separarse mediante un clasificador. [37] Otras tarjetas normalmente tenían un corte diagonal en la esquina superior para poder identificar las tarjetas que no estaban orientadas correctamente o las que tenían diferentes cortes en las esquinas.

Herman Hollerith recibió tres patentes [39] en 1889 para máquinas tabuladoras electromecánicas . Estas patentes describían tanto cintas de papel como tarjetas rectangulares como posibles medios de grabación. La tarjeta que se muestra en la patente estadounidense 395.781 del 8 de enero estaba impresa con una plantilla y tenía posiciones de orificios dispuestas cerca de los bordes para que pudieran ser alcanzadas por la perforadora de boletos de un conductor de ferrocarril , con el centro reservado para descripciones escritas. Hollerith se inspiró originalmente en los billetes de ferrocarril que permitían al conductor codificar una descripción aproximada del pasajero:

Estaba viajando por el Oeste y tenía un boleto con lo que creo que se llamó una fotografía perforada... el conductor... marcó una descripción del individuo, como cabello claro, ojos oscuros, nariz grande, etc. Mira, solo hice una fotografía de cada persona. [18] : 15

Cuando el uso del perforador de billetes resultó agotador y propenso a errores, Hollerith desarrolló el "perforador de teclado" del pantógrafo . Presentaba un diagrama ampliado de la tarjeta, que indicaba las posiciones de los agujeros a perforar. Se podría colocar un tablero de lectura impreso debajo de una tarjeta que debía leerse manualmente. [35] : 43

Hollerith imaginó varios tamaños de tarjetas. En un artículo que escribió describiendo su sistema propuesto para tabular el censo estadounidense de 1890 , Hollerith sugirió una tarjeta de 3 por 5.+1 ⁄ 2 pulgadas (7,6 por 14,0 cm) de caldo de Manila "sería suficiente para responder a todos los propósitos ordinarios". [40] Las tarjetas utilizadas en el censo de 1890 tenían agujeros redondos, 12 filas y 24 columnas. Se puede ver un tablero de lectura para estas tarjetas en el sitio de Historia de la Computación de la Universidad de Columbia. [41] En algún momento, 3+1 ⁄ 4 por 7+3 ⁄ 8 pulgadas (83 por 187 mm) se convirtió en el tamaño de tarjeta estándar. Estas son las dimensiones del papel moneda entonces vigente de 1862-1923. [42] Este tamaño era necesario para utilizar el almacenamiento de tipo bancario disponible para las 60.000.000 de tarjetas perforadas que llegarían a todo el país. [43] El sistema original de Hollerith utilizaba un sistema de codificación ad hoc para cada aplicación, con grupos de agujeros a los que se les asignaban significados específicos, por ejemplo, sexo o estado civil. Su máquina tabuladora tenía hasta 40 contadores, cada uno con un dial dividido en 100 divisiones, con dos agujas indicadoras; uno que avanzaba una unidad con cada pulso de conteo, el otro que avanzaba una unidad cada vez que el otro dial hacía una revolución completa. Este arreglo permitió un recuento hasta 9.999. Durante una determinada carrera de tabulación, a los contadores se les asignaban orificios específicos o, utilizando lógica de relé , una combinación de orificios. [40]

Los diseños posteriores dieron lugar a una tarjeta con diez filas, a cada fila se le asignaba un valor de dígito, del 0 al 9, y 45 columnas. [44] Esta tarjeta proporcionaba campos para registrar números de varios dígitos que los tabuladores podían sumar, en lugar de simplemente contar tarjetas. Las tarjetas perforadas de 45 columnas de Hollerith se ilustran en The application of the Hollerith Tabulated Machine to Brown's Tables of the Moon de Comrie . [45]

A finales de la década de 1920, los clientes querían almacenar más datos en cada tarjeta perforada. Thomas J. Watson Sr. , director de IBM, pidió a dos de sus principales inventores, Clair D. Lake y J. Royden Pierce, que desarrollaran de forma independiente formas de aumentar la capacidad de datos sin aumentar el tamaño de la tarjeta perforada. Pierce quería mantener agujeros redondos y 45 columnas, pero para permitir que cada columna almacenara más datos, Lake sugirió agujeros rectangulares, que podrían espaciarse más estrechamente, permitiendo 80 columnas por tarjeta perforada, casi duplicando la capacidad del formato anterior. [46] Watson eligió la última solución, presentada como IBM Card , en parte porque era compatible con los diseños de tabuladores existentes y en parte porque podía protegerse mediante patentes y dar a la empresa una ventaja distintiva. [47]

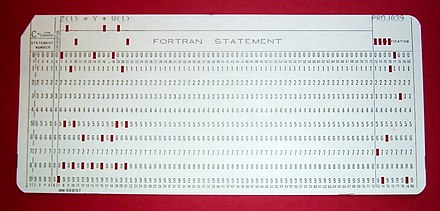

Este formato de tarjeta IBM, introducido en 1928, [48] tiene orificios rectangulares, 80 columnas y 10 filas. [49] El tamaño de la tarjeta es 7+3 ⁄ 8 por 3+1 ⁄ 4 pulgadas (187 por 83 mm). Las tarjetas están hechas de material liso, de 0,007 pulgadas (180 μm) de espesor. Hay alrededor de 143 tarjetas por pulgada (56/cm). En 1964, IBM pasó de las esquinas cuadradas a las redondas. [50] Normalmente vienen en cajas de 2000 tarjetas [51] o como tarjetas de forma continua . Las tarjetas de formato continuo pueden estar numeradas y perforadas previamente para el control de documentos (cheques, por ejemplo). [52]

Inicialmente diseñado para registrar respuestas a preguntas de sí o no , se agregó soporte para caracteres numéricos, alfabéticos y especiales mediante el uso de columnas y zonas. Las tres posiciones superiores de una columna se denominan posiciones de marcado de zona , 12 (superior), 11 y 0 (0 puede ser un marcado de zona o un marcado de dígitos). [53] Para datos decimales, las diez posiciones inferiores se denominan posiciones de marcado de dígitos , del 0 (arriba) al 9. [53] Se puede especificar un signo aritmético para un campo decimal superponiendo la columna más a la derecha del campo con un marcado de zona: 12 para más , 11 por menos (CR). En el caso de la libra esterlina, moneda anterior a la decimalización, una columna de un centavo representa los valores del cero al once; 10 (arriba), 11, luego del 0 al 9 como arriba. En la columna de chelines adyacente se puede marcar un signo aritmético . [54] : Los punzones de 9 zonas tenían otros usos en el procesamiento, como indicar una tarjeta maestra. [55]

Diagrama: [56] Nota: Las zonas 11 y 12 también se denominaron zonas X e Y, respectivamente.

_______________________________________________ / &-0123456789ABCDEFGHIJKLMNOPQR/STUVWXYZ12| x xxxxxxxxx11| x xxxxxxxxx 0| x xxxxxxxxx 1| xxxx 2| xxxx 3| xxxx 4| xxxx 5| xxxx 6| xxxx 7| xxxx 8| xxxx 9| xxxx |________________________________________________

En 1931, IBM comenzó a introducir letras mayúsculas y caracteres especiales (Powers-Samas había desarrollado la primera representación alfabética de tarjeta perforada comercial en 1921). [57] [58] [nb 1] Las 26 letras tienen dos perforaciones (zona [12,11,0] + dígito [1–9]). Los idiomas de Alemania, Suecia, Dinamarca, Noruega, España, Portugal y Finlandia requieren hasta tres letras adicionales; sus golpes no se muestran aquí. [59] : 88–90 La mayoría de los caracteres especiales tienen dos o tres perforaciones (zona [12,11,0 o ninguna] + dígito [2–7] + 8); algunos caracteres especiales fueron excepciones: "&" es solo 12, "-" es solo 11 y "/" es 0 + 1). El personaje espacial no tiene golpes. [59] : 38 La información representada en una columna por una combinación de zonas [12, 11, 0] y dígitos [0–9] depende del uso de esa columna. Por ejemplo, la combinación "12-1" es la letra "A" en una columna alfabética, un dígito con signo más "1" en una columna numérica con signo o un dígito sin signo "1" en una columna donde el "12" tiene algún otro uso. La introducción de EBCDIC en 1964 definió columnas con hasta seis marcas (zonas [12,11,0,8,9] + dígito [1–7]). IBM y otros fabricantes utilizaron muchas codificaciones diferentes de caracteres de tarjetas de 80 columnas . [60] [61] Una norma nacional estadounidense de 1969 definió las perforaciones para 128 caracteres y recibió el nombre de Código de tarjeta perforada de Hollerith (a menudo denominado simplemente Código de tarjeta Hollerith ), en honor a Hollerith. [59] : 7

Para algunas aplicaciones informáticas, se utilizaron formatos binarios , donde cada agujero representaba un único dígito binario (o " bit "), cada columna (o fila) se trata como un simple campo de bits y se permite cualquier combinación de agujeros.

Por ejemplo, en IBM 701 [62] e IBM 704 , [63] los datos de la tarjeta se leían, utilizando un IBM 711 , en la memoria en formato binario de fila. Para cada una de las doce filas de la tarjeta, 72 de las 80 columnas se leerían en dos palabras de 36 bits ; Se utilizó un panel de control para seleccionar las 72 columnas a leer. El software traduciría estos datos a la forma deseada. Una convención era utilizar las columnas 1 a 72 para los datos y las columnas 73 a 80 para numerar secuencialmente las tarjetas, como se muestra en la imagen de arriba de una tarjeta perforada para FORTRAN. Estas cartas numeradas podrían clasificarse mediante una máquina, de modo que si se cayera una baraja, la máquina clasificadora podría utilizarse para volver a colocarla en orden. Esta convención continuó utilizándose en FORTRAN, incluso en sistemas posteriores donde se podían leer los datos de las 80 columnas.

Como ayuda para los humanos que tenían que lidiar con las tarjetas perforadas, las máquinas perforadoras de teclas IBM 026 y posteriores 029 y 129 podían imprimir texto legible por humanos sobre cada una de las 80 columnas.

A modo de broma, se podían hacer tarjetas perforadas donde cada posible posición de perforación tuviera un agujero. Estas " tarjetas de encaje " carecían de resistencia estructural y con frecuencia se doblaban y atascaban dentro de la máquina. [64]

El formato de tarjeta perforada de 80 columnas de IBM dominó la industria y pasó a ser conocido simplemente como tarjetas IBM , a pesar de que otras empresas fabricaban tarjetas y equipos para procesarlas. [sesenta y cinco]

Uno de los formatos de tarjetas perforadas más comunes es el formato de tarjeta IBM 5081, un diseño de uso general sin divisiones de campo. Este formato tiene dígitos impresos correspondientes a las posiciones de perforación de los dígitos en cada una de las 80 columnas. Otros proveedores de tarjetas perforadas fabricaban tarjetas con este mismo diseño y número.

Había tarjetas largas disponibles con un trozo ranurado en cada extremo que, cuando se arrancaba, dejaba una tarjeta de 80 columnas. La tarjeta arrancada se llama tarjeta resguardada .

Había tarjetas de 80 columnas disponibles, puntuadas, en cada extremo, creando tanto una tarjeta corta como una tarjeta corta cuando se rompían. Las tarjetas cortas pueden ser procesadas por otras máquinas IBM. [52] [66] Una longitud común para las tarjetas de resguardo era 51 columnas. Las tarjetas resguardadas se utilizaron en aplicaciones que requerían etiquetas, rótulos o copias al carbón. [52]

Según IBM Archive: La División de Suministros de IBM introdujo el Port-A-Punch en 1958 como un medio rápido y preciso para perforar manualmente agujeros en tarjetas perforadas IBM especialmente marcadas. Diseñado para caber en el bolsillo, Port-A-Punch hizo posible crear documentos con tarjetas perforadas en cualquier lugar. El producto estaba destinado a operaciones de registro "in situ", como inventarios físicos, fichas de trabajo y estudios estadísticos, porque eliminaba la necesidad de escribir o mecanografiar previamente los documentos originales. [67]

En 1969, IBM introdujo un nuevo formato de tarjeta de 96 columnas, más pequeño, con orificios redondos, junto con la computadora empresarial IBM System/3 de gama baja. Estas tarjetas tienen pequeños agujeros circulares de 1 mm de diámetro, más pequeños que los de la cinta de papel . Los datos se almacenan en BCD de 6 bits , con tres filas de 32 caracteres cada una, o EBCDIC de 8 bits . En este formato, cada columna de los niveles superiores se combina con dos filas perforadas del nivel inferior para formar un byte de 8 bits, y el nivel medio se combina con dos filas perforadas más, de modo que cada tarjeta contenga 64 bytes de 8 bits. datos codificados en binario bit por byte. [68] Al igual que en la tarjeta de 80 columnas, el texto legible se imprimió en la sección superior de la tarjeta. También había una cuarta fila de 32 caracteres que se podían imprimir. Este formato nunca fue ampliamente utilizado; era exclusivo de IBM, pero no lo admitían en ningún equipo más allá del System/3, donde fue rápidamente reemplazado por el sistema de entrada de datos IBM 3740 de 1973 que utilizaba disquetes de 8 pulgadas .

El formato de la tarjeta Powers/Remington Rand era inicialmente el mismo que el de Hollerith; 45 columnas y agujeros redondos. En 1930, Remington Rand superó el formato de 80 columnas de IBM desde 1928 al codificar dos caracteres en cada una de las 45 columnas, produciendo lo que ahora se llama comúnmente la tarjeta de 90 columnas. [31] : 142 Hay dos conjuntos de seis filas en cada tarjeta. Las filas de cada conjunto están etiquetadas como 0, 1/2, 3/4, 5/6, 7/8 y 9. Los números pares de un par se forman combinando ese punzón con un punzón del 9. Los caracteres alfabéticos y especiales utilizan 3 o más golpes. [69] [70]

La empresa británica Powers-Samas utilizó diversos formatos de tarjetas para sus equipos de registro unitarios . Comenzaron con 45 columnas y agujeros redondos. Posteriormente se proporcionaron tarjetas de 36, 40 y 65 columnas. También estaba disponible una tarjeta de 130 columnas, formada dividiendo la tarjeta en dos filas, cada fila con 65 columnas y cada espacio de caracteres con 5 posiciones de perforación. Una tarjeta de 21 columnas era comparable a la tarjeta IBM Stub. [54] : 47–51

Las tarjetas Mark sense ( electrográficas ), desarrolladas por Reynold B. Johnson en IBM, [71] tienen óvalos impresos que se pueden marcar con un lápiz electrográfico especial. Por lo general, las tarjetas se perforan con alguna información inicial, como el nombre y la ubicación de un artículo del inventario. La información que se agregará, como la cantidad del artículo disponible, se marcaría en los óvalos. Los perforadores de tarjetas con una opción para detectar tarjetas con sensor de marcas podrían luego perforar la información correspondiente en la tarjeta.

Las tarjetas con apertura tienen un orificio recortado en el lado derecho de la tarjeta perforada. En el orificio se monta un trozo de microfilm de 35 mm que contiene una imagen en microforma . Las tarjetas de apertura se utilizan para dibujos de ingeniería de todas las disciplinas de la ingeniería. La información sobre el dibujo, por ejemplo el número del dibujo, normalmente está perforada e impresa en el resto de la tarjeta.

Fred M. Carroll [72] de IBM desarrolló una serie de prensas rotativas que se utilizaban para producir tarjetas perforadas, incluido un modelo de 1921 que funcionaba a 460 tarjetas por minuto (cpm). En 1936 introdujo una prensa completamente diferente que funcionaba a 850 cpm. [22] [73] La prensa de alta velocidad de Carroll, que contenía un cilindro de impresión, revolucionó la fabricación de tarjetas perforadas de la empresa. [74] Se estima que entre 1930 y 1950, la imprenta Carroll representó hasta el 25 por ciento de las ganancias de la empresa. [21]

Las planchas de impresión desechadas de estas prensas de tarjetas, cada plancha de impresión del tamaño de una tarjeta IBM y con forma de cilindro, a menudo se usaban como portalápices o bolígrafos de escritorio, e incluso hoy en día son artefactos coleccionables de IBM (cada diseño de tarjeta [75] tenía su propio plancha de impresión).

A mediados de la década de 1930, una caja de 1.000 tarjetas costaba 1,05 dólares (equivalente a 23 dólares en 2023). [76]

.jpg/440px-Photograph_of_Federal_Records_Center,_Alexandria,_Virginia_(34877725360).jpg)

Si bien las tarjetas perforadas no se han utilizado ampliamente durante generaciones, el impacto fue tan grande durante la mayor parte del siglo XX que todavía aparecen de vez en cuando en la cultura popular. Por ejemplo:

metáfora... símbolo del "sistema": primero el sistema de registro y luego los sistemas burocráticos en general... un símbolo de alienación... Las tarjetas perforadas eran el símbolo de las máquinas de información, y por eso se convirtieron en el punto simbólico de ataque. Las tarjetas perforadas, utilizadas para la inscripción en las clases, eran ante todo un símbolo de uniformidad. .... Un estudiante podría sentir "es una de las 27.500 tarjetas IBM"... El presidente de la Asociación de Licenciatura criticó a la Universidad como "una máquina... patrón de educación de IBM".... Robert Blaumer explicó el simbolismo: se refirió al "sentido de impersonalidad... simbolizado por la tecnología IBM"....

- —Steven Lubar [28]

Un ejemplo común de las solicitudes impresas a menudo en tarjetas perforadas que debían manejarse individualmente, especialmente aquellas destinadas al uso y devolución del público , es "No doblar, girar ni mutilar" (en el Reino Unido "No doblar, clavar, doblar o mutilar"). [28] : 43–55 Acuñado por Charles A. Phillips, [86] se convirtió en un lema [87] para la era posterior a la Segunda Guerra Mundial (aunque muchas personas no tenían idea de lo que significaba huso), y fue ampliamente objeto de burla y satirizado. Algunos estudiantes de Berkeley de la década de 1960 llevaban botones que decían: "No doblar, hilar ni mutilar. Soy un estudiante". [88] El lema también se utilizó para un libro de 1970 de Doris Miles Disney [89] con una trama basada en uno de los primeros servicios de citas por computadora y una película de 1971 hecha para televisión basada en ese libro, y un corto canadiense de 1967 con un título similar. película, No doblar, grapar, girar ni mutilar .

El procesamiento de tarjetas perforadas se realizaba mediante una variedad de máquinas, entre ellas:

semiautomático

En esta etapa inicial, el mecanismo de reproducción correspondiente, el Mélotrope, se instaló permanentemente dentro del mismo armonio utilizado para el proceso de grabación, pero en 1887 Carpentier había modificado ambos dispositivos, restringiendo el rango a tres octavas, permitiendo que el Mélotrope se conectara a cualquier estilo de instrumento de teclado, y diseñar y construir una máquina perforadora automática para producción en masa.

Después de algunas pruebas iniciales con cinta de papel, se decidió por tarjetas perforadas...

1962: vigésimo año […] produciendo bonos de ahorro […] 1964: bonos de ahorro de 75 dólares […] produciendo

controles de seguridad emitidos a partir de 1936 […](13 páginas); Lubar, Steven (mayo de 1991). "No doblar, hilar ni mutilar: una historia cultural de la tarjeta perforada". Institución Smithsonian . Archivado desde el original el 30 de agosto de 2006.(NB. Una versión anterior de este documento se presentó en la Celebración del Centenario de la Máquina Hollerith de la Oficina del Censo el 20 de junio de 1990.)

Una vez que las cartas estaban reunidas en orden en una baraja, el programador generalmente dibujaba una línea diagonal larga a lo largo de los bordes superiores de las cartas, de modo que si alguna vez alguna se salía del orden, se notaría fácilmente.

Una función importante en IBM Accounting es la preparación automática de tarjetas IBM.

El IBM 1402 Card Read-Punch proporciona al sistema entrada y salida simultáneas de tarjetas perforadas. Esta unidad tiene dos alimentadores de tarjetas.

{{cite web}}: Comprobar |url=valor ( ayuda ) ; Falta o está vacío |title=( ayuda )Master Card: La primera tarjeta de un grupo que contiene información fija o indicativa para ese grupo.

La función de alimentación de tarjetas de longitud variable en el modelo 24 o 26 permite el procesamiento de tarjetas de 51, 60, 66 y 80 columnas (Figura 20)

Edward Ziegler […] editor del Reader's Digest […] escribió una novela de ciencia ficción,

El hombre cuyo nombre no encajaría

, bajo el seudónimo de Theodore Tyler

Al pie del billete, decía […] y Jane, en su enojo, […]