Una tarjeta SIM ( módulo de identidad del suscriptor ) es un circuito integrado (CI) diseñado para almacenar de forma segura un número de identidad de suscriptor móvil internacional (IMSI) y su clave relacionada, que se utilizan para identificar y autenticar a los suscriptores en dispositivos de telefonía móvil (como teléfonos móviles y computadoras portátiles ). Las tarjetas SIM también pueden almacenar información de contactos de la libreta de direcciones [1] y pueden protegerse mediante un código PIN para evitar el uso no autorizado.

Las tarjetas SIM siempre se utilizan en teléfonos GSM ; en el caso de los teléfonos CDMA , solo se necesitan en los teléfonos con capacidad LTE . Las tarjetas SIM también se utilizan en varios teléfonos satelitales , relojes inteligentes, computadoras o cámaras. [2] Las primeras tarjetas SIM tenían el tamaño de las tarjetas de crédito y bancarias ; los tamaños se redujeron varias veces a lo largo de los años, generalmente manteniendo los contactos eléctricos iguales, para adaptarse a dispositivos de menor tamaño. [3] Las tarjetas SIM se pueden transferir entre diferentes dispositivos móviles quitando la propia tarjeta.

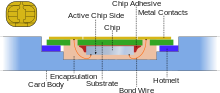

Técnicamente, la tarjeta física real se conoce como tarjeta de circuito integrado universal (UICC); esta tarjeta inteligente generalmente está hecha de PVC con contactos y semiconductores integrados , con la SIM como su componente principal. En la práctica, el término "tarjeta SIM" todavía se usa para referirse a la unidad completa y no simplemente al CI. Una SIM contiene un número de serie único, identificación de tarjeta de circuito integrado (ICCID), número de identidad de abonado móvil internacional (IMSI), información de autenticación y cifrado de seguridad, información temporal relacionada con la red local, una lista de los servicios a los que tiene acceso el usuario y cuatro contraseñas: un número de identificación personal (PIN) para uso ordinario y una clave de desbloqueo personal (PUK) para desbloquear el PIN, así como un segundo par (llamados PIN2 y PUK2 respectivamente) que se usan para administrar el número de marcación fija y alguna otra funcionalidad. [4] [5] En Europa, el número de serie de la SIM (SSN) también va acompañado a veces de un número de artículo internacional (IAN) o un número de artículo europeo (EAN) requeridos al registrarse en línea para la suscripción de una tarjeta prepago.

A partir de 2020, eSIM está reemplazando a las tarjetas SIM físicas en algunos dominios, incluida la telefonía celular. eSIM utiliza una SIM basada en software integrada en una eUICC inamovible .

La tarjeta SIM es un tipo de tarjeta inteligente , [2] cuya base es el chip de circuito integrado (CI) de silicio . [6] La idea de incorporar un chip CI de silicio en una tarjeta de plástico se originó a fines de la década de 1960. [6] Desde entonces, las tarjetas inteligentes han utilizado chips de circuito integrado MOS , junto con tecnologías de memoria MOS como memoria flash y EEPROM (eléctricamente EPROM ). [7]

La SIM fue especificada inicialmente por el ETSI en la especificación TS 11.11. Esta describe el comportamiento físico y lógico de la SIM. Con el desarrollo de UMTS , el trabajo de especificación fue transferido parcialmente a 3GPP . 3GPP es ahora responsable del desarrollo posterior de aplicaciones como SIM (TS 51.011 [8] ) y USIM (TS 31.102 [9] ) y ETSI del desarrollo posterior de la tarjeta física UICC .

La primera tarjeta SIM fue fabricada en 1991 por el fabricante de tarjetas inteligentes de Múnich Giesecke+Devrient , que vendió las primeras 300 tarjetas SIM al operador de red inalámbrica finlandés Radiolinja , [10] [11] que lanzó la primera red celular GSM 2G comercial del mundo ese año. [12]

En la actualidad, las tarjetas SIM se consideran omnipresentes y permiten que más de 8 mil millones de dispositivos se conecten a redes celulares en todo el mundo diariamente. Según la Asociación Internacional de Fabricantes de Tarjetas (ICMA), en 2016 se fabricaron 5.4 mil millones de tarjetas SIM en todo el mundo, lo que generó más de 6.5 mil millones de dólares en ingresos para los proveedores tradicionales de tarjetas SIM. [13] Ericsson predijo que el auge de las redes celulares IoT y 5G impulsaría el crecimiento del mercado direccionable de tarjetas SIM a más de 20 mil millones de dispositivos para 2020. [14] La introducción de SIM integradas (eSIM) y aprovisionamiento remoto de SIM (RSP) de la GSMA [15] puede alterar el ecosistema tradicional de tarjetas SIM con la entrada de nuevos actores especializados en el aprovisionamiento de tarjetas SIM "digitales" y otros servicios de valor agregado para operadores de redes móviles. [7]

Existen tres voltajes operativos para las tarjetas SIM: 5 V , 3 V y 1,8 V ( clases A, B y C de la norma ISO/IEC 7816-3 , respectivamente). El voltaje operativo de la mayoría de las tarjetas SIM lanzadas antes de 1998 era de 5 V. Las tarjetas SIM producidas posteriormente son compatibles con 3 V y 5 V. Las tarjetas modernas admiten 5 V , 3 V y 1,8 V. [ 7]

Las tarjetas SIM modernas permiten que las aplicaciones se carguen cuando el suscriptor utiliza la SIM. Estas aplicaciones se comunican con el teléfono o un servidor mediante el SIM Application Toolkit , que fue especificado inicialmente por 3GPP en TS 11.14. (Existe una especificación ETSI idéntica con diferente numeración). ETSI y 3GPP mantienen las especificaciones SIM. Las especificaciones principales son: ETSI TS 102 223 (el kit de herramientas para tarjetas inteligentes), ETSI TS 102 241 ( API ), ETSI TS 102 588 (invocación de aplicaciones) y ETSI TS 131 111 (kit de herramientas para más SIM-likes). Las aplicaciones del kit de herramientas SIM se escribieron inicialmente en código nativo utilizando API propietarias. Para proporcionar interoperabilidad de las aplicaciones, ETSI eligió Java Card . [16] Una colaboración entre varias empresas llamada GlobalPlatform define algunas extensiones en las tarjetas, con API adicionales y características como más seguridad criptográfica y uso sin contacto RFID agregado. [17]

Las tarjetas SIM almacenan información específica de la red que se utiliza para autenticar e identificar a los suscriptores en la red. Los más importantes son el ICCID, el IMSI, la clave de autenticación (Ki), la identidad de área local (LAI) y el número de emergencia específico del operador. La tarjeta SIM también almacena otros datos específicos del operador, como el número SMSC ( centro de servicio de mensajes cortos ), el nombre del proveedor de servicios (SPN), los números de marcación de servicios (SDN), los parámetros de aviso de cobro y las aplicaciones de servicios de valor agregado (VAS). (Consulte GSM 11.11. [18] )

Las tarjetas SIM pueden venir en varias capacidades de datos, desde 8 KB hasta al menos 256 KB . [11] Todas pueden almacenar un máximo de 250 contactos en la SIM, pero mientras que la de 32 KB tiene espacio para 33 códigos de país móviles (MCC) o identificadores de red , la versión de 64 KB tiene espacio para 80 MNC. [1] Esto es utilizado por los operadores de red para almacenar datos en redes preferidas, mayormente utilizadas cuando la SIM no está en su red local sino en roaming . El operador de red que emitió la tarjeta SIM puede usar esto para que un teléfono se conecte a una red preferida que sea más económica para el proveedor en lugar de tener que pagar al operador de red que el teléfono descubrió primero. Esto no significa que un teléfono que contiene esta tarjeta SIM pueda conectarse a un máximo de solo 33 u 80 redes, en cambio significa que el emisor de la tarjeta SIM puede especificar solo hasta ese número de redes preferidas. Si una SIM está fuera de estas redes preferidas, usa la primera o mejor red disponible. [14]

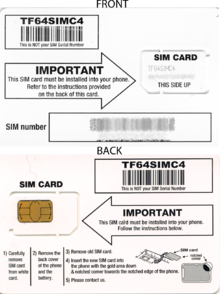

Cada tarjeta SIM se identifica internacionalmente mediante su identificador de tarjeta de circuito integrado ( ICCID ). Hoy en día, los números ICCID también se utilizan para identificar perfiles eSIM, no solo tarjetas SIM físicas. Los ICCID se almacenan en las tarjetas SIM y también se graban o imprimen en el cuerpo de la tarjeta SIM durante un proceso llamado personalización.

El ICCID se define en la recomendación E.118 de la UIT-T como el número de cuenta principal . [19] Su diseño se basa en la norma ISO/IEC 7812. Según la E.118, el número puede tener hasta 19 dígitos de longitud, incluido un único dígito de control calculado utilizando el algoritmo de Luhn . Sin embargo, la Fase 1 de GSM [20] definió la longitud del ICCID como un campo de datos opaco, de 10 octetos (20 dígitos) de longitud, cuya estructura es específica de un operador de red móvil .

El número se compone de tres subpartes:

Su formato es el siguiente.

Número de identificación del emisor (IIN)

Identificación de cuenta individual

Dígito de control

Con la especificación GSM Fase 1 que utiliza 10 octetos en los que se almacena el ICCID como BCD empaquetado [ aclaración necesaria ] , el campo de datos tiene espacio para 20 dígitos y, cuando es necesario, se utiliza el dígito hexadecimal "F" como relleno. En la práctica, esto significa que en las tarjetas GSM se utilizan ICCID de 20 dígitos (19+1) y de 19 dígitos (18+1), según el emisor. Sin embargo, un único emisor siempre utiliza el mismo tamaño para sus ICCID.

Como lo exige la norma E.118, la UIT-T actualiza una lista de todos los códigos IIN asignados internacionalmente en sus Boletines Operacionales que se publican dos veces al mes (el último, a enero de 2019, fue el n.° 1163, publicado el 1 de enero de 2019). [22] La UIT-T también publica listas completas: a agosto de 2023, la lista publicada el 1 de diciembre de 2018 estaba actualizada y contenía todos los números de identificador de emisor anteriores al 1 de diciembre de 2018. [23]

Las tarjetas SIM se identifican en las redes de sus operadores individuales mediante una identidad internacional de abonado móvil (IMSI) única. Los operadores de redes móviles conectan las llamadas de teléfonos móviles y se comunican con las tarjetas SIM de su mercado mediante sus IMSI. El formato es:

El valor K i es un valor de 128 bits que se utiliza para autenticar las tarjetas SIM en una red móvil GSM (para la red USIM, el valor K i sigue siendo necesario, pero también se necesitan otros parámetros). Cada tarjeta SIM tiene un valor K i único que le asigna el operador durante el proceso de personalización. El valor K i también se almacena en una base de datos (denominada centro de autenticación o AuC) en la red del operador.

La tarjeta SIM está diseñada para evitar que alguien obtenga la K i mediante la interfaz de la tarjeta inteligente . En su lugar, la tarjeta SIM proporciona una función, Run GSM Algorithm (Ejecutar algoritmo GSM) , que el teléfono utiliza para pasar datos a la tarjeta SIM para que se firmen con la K i . Esto, por diseño, hace que el uso de la tarjeta SIM sea obligatorio a menos que la K i se pueda extraer de la tarjeta SIM o el operador esté dispuesto a revelar la K i . En la práctica, el algoritmo criptográfico GSM para calcular una respuesta firmada (SRES_1/SRES_2: consulte los pasos 3 y 4, a continuación) a partir de la K i tiene ciertas vulnerabilidades [1] que pueden permitir la extracción de la K i de una tarjeta SIM y la creación de una tarjeta SIM duplicada .

Proceso de autenticación:

La tarjeta SIM almacena información sobre el estado de la red, que se recibe de la identidad del área de ubicación (LAI). Las redes de los operadores se dividen en áreas de ubicación, cada una con un número LAI único. Cuando el dispositivo cambia de ubicación, almacena la nueva LAI en la tarjeta SIM y la envía de vuelta a la red del operador con su nueva ubicación. Si se reinicia el dispositivo, extrae los datos de la tarjeta SIM y busca la LAI anterior.

La mayoría de las tarjetas SIM almacenan una serie de mensajes SMS y contactos de la agenda telefónica. Almacenan los contactos en pares simples de "nombre y número". Las entradas que contienen varios números de teléfono y números de teléfono adicionales normalmente no se almacenan en la tarjeta SIM. Cuando un usuario intenta copiar dichas entradas a una SIM, el software del teléfono las divide en varias entradas, descartando la información que no es un número de teléfono. La cantidad de contactos y mensajes almacenados depende de la SIM; los primeros modelos almacenaban tan solo cinco mensajes y 20 contactos, mientras que las tarjetas SIM modernas normalmente pueden almacenar más de 250 contactos. [24]

Las tarjetas SIM se han ido haciendo más pequeñas con el paso de los años; la funcionalidad es independiente del formato. A la SIM de tamaño completo le siguieron las mini-SIM, las micro-SIM y las nano-SIM. Las tarjetas SIM también se fabrican para integrarse en los dispositivos.

Todas las versiones de las tarjetas SIM no integradas comparten la misma disposición de pines ISO/IEC 7816 .

La primera tarjeta SIM que apareció fue la de tamaño completo (o 1FF, 1.er factor de forma). Tenía el tamaño de una tarjeta de crédito (85,60 mm × 53,98 mm × 0,76 mm).

La tarjeta mini-SIM (o 2FF) tiene la misma disposición de contactos que la tarjeta SIM de tamaño completo y normalmente se suministra dentro de un soporte de tarjeta de tamaño completo, unido mediante una serie de piezas de unión. Esta disposición (definida en ISO/IEC 7810 como ID-1/000 ) permite que una tarjeta de este tipo se utilice en un dispositivo que requiera una tarjeta de tamaño completo, o en un dispositivo que requiera una tarjeta mini-SIM, después de romper las piezas de unión. Como la tarjeta SIM de tamaño completo está obsoleta, algunos proveedores se refieren a la mini-SIM como una "SIM estándar" o "SIM regular".

La tarjeta micro-SIM (o 3FF) tiene el mismo grosor y disposición de contactos, pero una longitud y un ancho reducidos, como se muestra en la tabla anterior. [25]

La micro-SIM fue introducida por el Instituto Europeo de Normas de Telecomunicaciones (ETSI) junto con SCP, 3GPP (UTRAN/GERAN), 3GPP2 (CDMA2000), ARIB , GSM Association (GSMA SCaG y GSMNA), GlobalPlatform, Liberty Alliance y la Open Mobile Alliance (OMA) con el fin de que se adaptara a dispositivos demasiado pequeños para una tarjeta mini-SIM. [21] [26]

El factor de forma se mencionó en el Grupo de Trabajo UMTS 3GPP SMG9 de diciembre de 1998 , que es el organismo que establece los estándares para las tarjetas SIM GSM, [24] y el factor de forma se acordó a fines de 2003. [27]

La micro-SIM fue diseñada para ser compatible con versiones anteriores. El principal problema de la compatibilidad con versiones anteriores era el área de contacto del chip. Al mantener la misma área de contacto, la micro-SIM es compatible con los lectores de SIM anteriores, de mayor tamaño, gracias al uso de bordes recortados de plástico. La SIM también fue diseñada para funcionar a la misma velocidad (5 MHz) que la versión anterior. El mismo tamaño y la misma posición de los pines dieron lugar a numerosos tutoriales y vídeos de YouTube con instrucciones detalladas sobre cómo cortar una tarjeta mini-SIM al tamaño de una micro-SIM.

El presidente del SCP del PE, Klaus Vedder, dijo [27]

ETSI ha respondido a una necesidad del mercado de los clientes de ETSI, pero además existe un fuerte deseo de no invalidar, de la noche a la mañana, la interfaz existente, ni reducir el rendimiento de las tarjetas.

Las tarjetas micro-SIM fueron introducidas por varios proveedores de servicios móviles para el lanzamiento del iPad original, y más tarde para los teléfonos inteligentes, a partir de abril de 2010. El iPhone 4 fue el primer teléfono inteligente en utilizar una tarjeta micro-SIM en junio de 2010, [ cita requerida ] seguido por muchos otros.

Después de un debate a principios de 2012 entre algunos diseños creados por Apple, Nokia y RIM , el diseño de Apple para una tarjeta SIM aún más pequeña fue aceptado por el ETSI. [28] [29] La tarjeta nano-SIM (o 4FF) se introdujo en junio de 2012, cuando los proveedores de servicios móviles de varios países la suministraron por primera vez para teléfonos que admitían el formato. La nano-SIM mide 12,3 mm × 8,8 mm × 0,67 mm (0,484 pulgadas × 0,346 pulgadas × 0,026 pulgadas) y reduce el formato anterior al área de contacto mientras mantiene las disposiciones de contacto existentes. [30] Se deja un pequeño borde de material aislante alrededor del área de contacto para evitar cortocircuitos con el zócalo. La nano-SIM se puede colocar en adaptadores para usar con dispositivos diseñados para SIM 2FF o 3FF, y se hace más delgada para ese propósito, [31] y las compañías telefónicas dan la debida advertencia sobre esto. [32] El 4FF tiene un grosor de 0,67 mm (0,026 pulgadas), en comparación con los 0,76 mm (0,030 pulgadas) de sus predecesores.

El iPhone 5 , lanzado en septiembre de 2012, fue el primer dispositivo en utilizar una tarjeta nano-SIM, [33] seguido por otros teléfonos.

En julio de 2013, Karsten Nohl, un investigador de seguridad de SRLabs, describió [34] [35] vulnerabilidades en algunas tarjetas SIM que soportaban DES , que, a pesar de su antigüedad, todavía es utilizado por algunos operadores. [35] El ataque podría llevar a que el teléfono sea clonado remotamente o permitir que alguien robe las credenciales de pago de la tarjeta SIM. [35] Se proporcionaron más detalles de la investigación en BlackHat el 31 de julio de 2013. [35] [36] En respuesta, la Unión Internacional de Telecomunicaciones dijo que el desarrollo era "enormemente significativo" y que se pondría en contacto con sus miembros. [37]

En febrero de 2015, The Intercept informó que la NSA y el GCHQ habían robado las claves de cifrado (Ki's) utilizadas por Gemalto (ahora conocida como Thales DIS , fabricante de 2 mil millones de tarjetas SIM al año) [38] ), lo que permite a estas agencias de inteligencia monitorear las comunicaciones de voz y datos sin el conocimiento o la aprobación de los proveedores de redes celulares o la supervisión judicial. [39] Habiendo terminado su investigación, Gemalto afirmó que tiene "motivos razonables" para creer que la NSA y el GCHQ llevaron a cabo una operación para hackear su red en 2010 y 2011, pero dice que el número de claves posiblemente robadas no habría sido masivo. [40]

En septiembre de 2019, Cathal Mc Daid, un investigador de seguridad de Adaptive Mobile Security, describió [41] [42] cómo se estaban explotando activamente las vulnerabilidades en algunas tarjetas SIM que contenían la biblioteca S@T Browser. Esta vulnerabilidad se denominó Simjacker . Los atacantes estaban utilizando la vulnerabilidad para rastrear la ubicación de miles de usuarios de teléfonos móviles en varios países. [43] Se proporcionaron más detalles de la investigación en VirusBulletin el 3 de octubre de 2019. [44] [45]

Cuando el GSM ya estaba en uso, las especificaciones se desarrollaron y mejoraron aún más con funciones como SMS y GPRS . Estos pasos de desarrollo se denominan "publicaciones" por parte del ETSI. Dentro de estos ciclos de desarrollo, la especificación SIM también se mejoró: se introdujeron nuevas clases de voltaje, formatos y archivos.

En la época en que solo se utilizaba GSM, la tarjeta SIM estaba formada por hardware y software. Con la llegada de UMTS, esta denominación se dividió: la tarjeta SIM pasó a ser una aplicación y, por lo tanto, solo software. La parte de hardware se denominó UICC. Esta división fue necesaria porque UMTS introdujo una nueva aplicación, el módulo de identidad universal del suscriptor (USIM). El USIM trajo, entre otras cosas, mejoras de seguridad como la autenticación mutua y claves de cifrado más largas, y una libreta de direcciones mejorada.

En la actualidad, las "tarjetas SIM" de los países desarrollados suelen ser tarjetas UICC que contienen al menos una aplicación SIM y una aplicación USIM. Esta configuración es necesaria porque los teléfonos GSM más antiguos son compatibles únicamente con la aplicación SIM y algunas mejoras de seguridad UMTS dependen de la aplicación USIM.

En las redes cdmaOne , el equivalente de la tarjeta SIM es el R-UIM y el equivalente de la aplicación SIM es el CSIM .

Una SIM virtual es un número de teléfono móvil proporcionado por un operador de red móvil que no requiere una tarjeta SIM para conectar llamadas telefónicas al teléfono móvil de un usuario.

Una tarjeta SIM integrada (eSIM) es una forma de tarjeta SIM programable que se integra directamente en un dispositivo. [46] El formato de montaje en superficie proporciona la misma interfaz eléctrica que las tarjetas SIM de tamaño completo, 2FF y 3FF, pero se suelda a una placa de circuito como parte del proceso de fabricación. En aplicaciones M2M donde no existe ningún requisito [15] de cambiar la tarjeta SIM, esto evita el requisito de un conector, lo que mejora la confiabilidad y la seguridad. [ cita requerida ] Una eSIM se puede aprovisionar de forma remota ; los usuarios finales pueden agregar o eliminar operadores sin la necesidad de intercambiar físicamente una SIM del dispositivo. [47]

El estándar eSIM, introducido inicialmente en 2016, ha ido sustituyendo progresivamente a las tarjetas SIM físicas tradicionales en varios sectores, especialmente en la telefonía móvil. [48] [49] [50] En septiembre de 2017, Apple presentó el Apple Watch Series 3 con eSIM. [51] En octubre de 2018, Apple presentó el iPad Pro (tercera generación) , [52] que fue el primer iPad compatible con eSIM. En septiembre de 2022, Apple presentó la serie iPhone 14, que fue el primer iPhone exclusivo con eSIM en Estados Unidos. [53]

Una SIM integrada ( iSIM ) es una forma de SIM integrada directamente en el chip del módem o procesador principal del propio dispositivo. Como consecuencia, son más pequeñas, más baratas y más fiables que las eSIM, pueden mejorar la seguridad y facilitar la logística y la producción de dispositivos pequeños, es decir, para aplicaciones de IoT . En 2021, Deutsche Telekom presentó la nuSIM , una "SIM integrada para IoT". [54] [55] [56]

.jpg/440px-SIM_Karten_(47514651302).jpg)

El uso de tarjetas SIM es obligatorio en los dispositivos GSM . [57] [58]

Las redes de telefonía satelital Iridium , Thuraya y BGAN de Inmarsat también utilizan tarjetas SIM. A veces, estas tarjetas SIM funcionan en teléfonos GSM normales y también permiten a los clientes GSM desplazarse por redes satelitales utilizando sus propias tarjetas SIM en un teléfono satelital.

El sistema 2G PDC de Japón (que se cerró en 2012; SoftBank Mobile cerró el PDC a partir del 31 de marzo de 2010) también especificaba una tarjeta SIM, pero esto nunca se ha implementado comercialmente. La especificación de la interfaz entre el equipo móvil y la tarjeta SIM se proporciona en el anexo 4 de la norma RCR STD-27. El Grupo de expertos del módulo de identidad del suscriptor fue un comité de especialistas reunido por el Instituto Europeo de Normas de Telecomunicaciones (ETSI) para elaborar las especificaciones ( GSM 11.11) para la interfaz entre tarjetas inteligentes y teléfonos móviles. En 1994, el nombre SIMEG se cambió a SMG9.

Los sistemas celulares actuales y de próxima generación de Japón se basan en W-CDMA (UMTS) y CDMA2000 y todos utilizan tarjetas SIM. Sin embargo, los teléfonos japoneses basados en CDMA2000 están bloqueados en el R-UIM al que están asociados y, por lo tanto, las tarjetas no son intercambiables con otros teléfonos móviles japoneses CDMA2000 (aunque pueden insertarse en teléfonos móviles GSM/WCDMA para fines de roaming fuera de Japón).

Los dispositivos basados en CDMA originalmente no utilizaban una tarjeta extraíble, y el servicio para estos teléfonos está ligado a un identificador único contenido en el propio teléfono. Esto es más frecuente en los operadores de América. La primera publicación de la norma TIA-820 (también conocida como 3GPP2 C.S0023) en 2000 definió el Módulo de Identidad de Usuario Removible ( R-UIM ). Los dispositivos CDMA basados en tarjetas son más frecuentes en Asia.

El equivalente de una tarjeta SIM en UMTS se denomina tarjeta de circuito integrado universal (UICC), que ejecuta una aplicación USIM. La UICC todavía se denomina coloquialmente tarjeta SIM . [59]

La tarjeta SIM introdujo una nueva e importante oportunidad de negocio para los operadores de redes móviles virtuales (MVNO) que alquilan capacidad de uno de los operadores de red en lugar de poseer u operar una red de telecomunicaciones celulares y solo proporcionar una tarjeta SIM a sus clientes. Los MVNO aparecieron por primera vez en Dinamarca, Hong Kong, Finlandia y el Reino Unido. En 2011 existían en más de 50 países, incluida la mayor parte de Europa, Estados Unidos, Canadá, México, Australia y partes de Asia, y representaban aproximadamente el 10% de todos los suscriptores de telefonía móvil en todo el mundo. [60]

En algunas redes, el teléfono móvil está bloqueado en la tarjeta SIM de su operador , lo que significa que el teléfono solo funciona con tarjetas SIM del operador específico. Esto es más común en los mercados donde los teléfonos móviles están fuertemente subsidiados por los operadores y el modelo comercial depende de que el cliente permanezca con el proveedor de servicios durante un período mínimo (normalmente 12, 18 o 24 meses). Las tarjetas SIM que emiten los proveedores con un contrato asociado, pero en las que el operador no proporciona un dispositivo móvil (como un teléfono móvil), se denominan ofertas de solo SIM . Algunos ejemplos comunes son las redes GSM en Estados Unidos, Canadá, Australia y Polonia. Las redes móviles del Reino Unido pusieron fin a las prácticas de bloqueo de SIM en diciembre de 2021. Muchas empresas ofrecen la posibilidad de eliminar el bloqueo de SIM de un teléfono, lo que permite utilizar el teléfono en cualquier red insertando una tarjeta SIM diferente. En su mayoría, los teléfonos móviles GSM y 3G se pueden desbloquear fácilmente y utilizar en cualquier red adecuada con cualquier tarjeta SIM.

En los países donde los teléfonos no están subvencionados, como India, Israel y Bélgica, todos los teléfonos están desbloqueados. Si el teléfono no está bloqueado por su tarjeta SIM, los usuarios pueden cambiar fácilmente de red simplemente reemplazando la tarjeta SIM de una red por la de otra mientras utilizan un solo teléfono. Esto es habitual, por ejemplo, entre los usuarios que desean optimizar el tráfico de su operador mediante diferentes tarifas para diferentes amigos en diferentes redes, o cuando viajan al extranjero.

En 2016, los operadores comenzaron a utilizar el concepto de reactivación automática de SIM [61] , mediante el cual permiten a los usuarios reutilizar tarjetas SIM vencidas en lugar de comprar otras nuevas cuando desean volver a suscribirse a ese operador. Esto es particularmente útil en países donde predominan las llamadas prepago y donde la competencia genera altas tasas de abandono , ya que los usuarios tenían que regresar a la tienda de un operador para comprar una nueva SIM cada vez que querían volver a suscribirse a un operador.

El término "SIM-only", que se suele vender como producto por las empresas de telecomunicaciones móviles, se refiere a un tipo de contrato de responsabilidad legal entre un proveedor de red móvil y un cliente. El contrato en sí adopta la forma de un acuerdo de crédito y está sujeto a una verificación crediticia.

Los contratos de solo SIM pueden ser prepago , donde el suscriptor compra crédito antes de usarlo (a menudo llamado pago por uso, abreviado como PAYG), o pospago , donde el suscriptor paga en forma retroactiva, generalmente de manera mensual.

En el marco de un contrato de solo SIM, el proveedor de red móvil proporciona a su cliente un solo dispositivo, una tarjeta SIM, que incluye una cantidad acordada de uso de la red a cambio de un pago mensual. El uso de la red en un contrato de solo SIM se puede medir en minutos, mensajes de texto, datos o cualquier combinación de estos. La duración de un contrato de solo SIM varía según la oferta seleccionada por el cliente, pero en el Reino Unido suelen estar disponibles en períodos de 1, 3, 6, 12 o 24 meses.

Los contratos de solo SIM se diferencian de los contratos de telefonía móvil en que no incluyen ningún otro hardware que una tarjeta SIM. En términos de uso de la red, los contratos de solo SIM suelen ser más rentables que otros contratos porque el proveedor no cobra más para compensar el coste de un dispositivo móvil durante el período del contrato. La corta duración del contrato es una de las características clave de los contratos de solo SIM, que es posible gracias a la ausencia de un dispositivo móvil.

La popularidad de las tarjetas SIM únicamente está aumentando muy rápidamente. [62] En 2010, las suscripciones a teléfonos móviles con pago mensual crecieron del 41 por ciento al 49 por ciento de todas las suscripciones a teléfonos móviles del Reino Unido. [63] Según la empresa de investigación alemana GfK , solo en julio de 2012 se contrataron 250.000 teléfonos móviles con tarjetas SIM únicamente en el Reino Unido, la cifra más alta desde que GfK comenzó a llevar registros.

La creciente penetración de los teléfonos inteligentes combinada con preocupaciones financieras está llevando a los clientes a ahorrar dinero al cambiar a un modelo con solo SIM cuando finaliza su contrato inicial.

Los dispositivos con doble SIM tienen dos ranuras para tarjetas SIM para el uso de dos tarjetas SIM, de uno o varios operadores. Los dispositivos con múltiples SIM son comunes en los mercados en desarrollo como en África , Asia Oriental , Asia Meridional y el Sudeste Asiático , donde las tarifas de facturación variables, la cobertura de red y la velocidad hacen que sea deseable para los consumidores utilizar múltiples SIM de redes competidoras. Los teléfonos con doble SIM también son útiles para separar el número de teléfono personal de un número de teléfono comercial, sin tener que llevar varios dispositivos. Algunos dispositivos populares, como el BlackBerry KeyOne , tienen variantes con doble SIM; sin embargo, los dispositivos con doble SIM no eran comunes en los EE. UU. o Europa debido a la falta de demanda. Esto ha cambiado con los productos principales de Apple y Google que cuentan con dos ranuras para SIM o una combinación de una ranura para SIM física y una eSIM.

En septiembre de 2018, Apple presentó el iPhone XS , el iPhone XS Max y el iPhone XR con Dual SIM (nano-SIM y eSIM ) y el Apple Watch Series 4 con Dual eSIM .

Una SIM delgada (o SIM superpuesta o SIM superpuesta ) es un dispositivo muy delgado con forma de tarjeta SIM, de aproximadamente 120 micrones ( 1 ⁄ 200 pulgadas) de espesor. Tiene contactos en su parte frontal y posterior. Se utiliza colocándolo encima de una tarjeta SIM normal. Proporciona su propia funcionalidad mientras pasa por la funcionalidad de la tarjeta SIM que se encuentra debajo. Se puede utilizar para eludir la red operativa móvil y ejecutar aplicaciones personalizadas, particularmente en teléfonos celulares no programables. [64]

Su superficie superior es un conector que se conecta al teléfono en lugar de la tarjeta SIM normal. Su superficie inferior es un conector que se conecta a la tarjeta SIM en lugar del teléfono. Con la electrónica, puede modificar las señales en cualquier dirección, presentando así una tarjeta SIM modificada al teléfono y/o presentando un teléfono modificado a la tarjeta SIM. (Es un concepto similar al Game Genie , que se conecta entre una consola de juegos y un cartucho de juego, creando un juego modificado). También se han desarrollado dispositivos similares para iPhones para eludir las restricciones de la tarjeta SIM en los modelos bloqueados por el operador. [65]

En 2014, Equitel , un operador de red virtual móvil (MVNO) operado por el Equity Bank de Kenia , anunció su intención de comenzar a emitir tarjetas SIM delgadas a sus clientes, lo que generó inquietudes en la competencia en materia de seguridad, en particular en lo que respecta a la seguridad de las cuentas de dinero móvil. Sin embargo, después de meses de pruebas de seguridad y audiencias legales ante el Comité Parlamentario de Energía, Información y Comunicaciones del país, la Autoridad de Comunicaciones de Kenia (CAK) dio luz verde al banco para lanzar sus tarjetas SIM delgadas. [66]

El SCP está cooperando tanto en aspectos técnicos como de servicio con varios otros comités, tanto dentro como fuera del sector de las telecomunicaciones.

Un fabricante afirmó que puede resultar difícil cumplir con los estándares mecánicos ISO para una tarjeta combinada ID-1/micro-SIM.

El tema de trabajo para el llamado tercer factor de forma, "3FF", fue acordado, después de intensos debates, en la reunión del SCP celebrada la semana pasada en Londres.

Más delgado para permitir adaptadores de modo que la 4FF se pueda "encajar" en los adaptadores para su uso como una SIM enchufable o una SIM 3FF, lo que brinda una especie de usabilidad retroactiva.

Si no sigues estas pautas, la garantía de tu teléfono podría quedar invalidada. Lamentamos no poder aceptar la responsabilidad por cualquier daño que pueda sufrir tu teléfono si decides ignorar este consejo.

...conocida coloquialmente como tarjeta de módulo de identidad del suscriptor (SIM), aunque los estándares actuales utilizan el término tarjeta de circuito integrado universal (UICC).

{{cite web}}: CS1 maint: nombres numéricos: lista de autores ( enlace )