_working_for_Counter_Intelligence_Corps,_are_accounted_for_by_Captain..._-_NARA_-_198977.tif/lossy-page1-440px-Civilian_Photo_Technicians_(in_back_of_jeep)_working_for_Counter_Intelligence_Corps,_are_accounted_for_by_Captain..._-_NARA_-_198977.tif.jpg)

Contrainteligencia ( contrainteligencia ) o contraespionaje ( contraespionaje ) es cualquier actividad encaminada a proteger el programa de inteligencia de una agencia del servicio de inteligencia de una oposición. [1] Incluye la recopilación de información y la realización de actividades para prevenir el espionaje , sabotaje , asesinatos u otras actividades de inteligencia realizadas por, para o en nombre de potencias, organizaciones o personas extranjeras.

Muchos países tendrán múltiples organizaciones que se centrarán en un aspecto diferente de la contrainteligencia, como el nacional, el internacional y el antiterrorista. Algunos estados lo formalizarán como parte de la estructura policial , como el Buró Federal de Investigaciones (FBI) de Estados Unidos. Otros crearán organismos independientes, como el MI5 del Reino Unido , otros agruparán tanto la inteligencia como la contrainteligencia bajo la misma agencia, como el Servicio Canadiense de Inteligencia de Seguridad (CSIS).

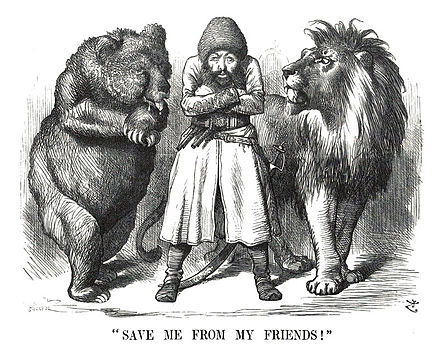

A finales del siglo XIX se desarrollaron tácticas modernas de espionaje y agencias de inteligencia gubernamentales dedicadas. Un trasfondo clave de este desarrollo fue El Gran Juego : la rivalidad estratégica y el conflicto entre el Imperio Británico y el Imperio Ruso en toda Asia Central entre 1830 y 1895. Para contrarrestar las ambiciones rusas en la región y la amenaza potencial que representaba para la posición británica en India , el Servicio Civil indio creó un sistema de vigilancia, inteligencia y contrainteligencia. La existencia de este oscuro conflicto se popularizó en el famoso libro de espías de Rudyard Kipling , Kim (1901), donde retrató el Gran Juego (una frase que Kipling popularizó) como un conflicto de espionaje e inteligencia que "nunca cesa, ni de día ni de noche". [2]

El establecimiento de organizaciones dedicadas a la inteligencia y la contrainteligencia tuvo mucho que ver con las rivalidades coloniales entre las principales potencias europeas y con el desarrollo acelerado de la tecnología militar. A medida que el espionaje se volvió más utilizado, se hizo imperativo ampliar el papel de la policía y las fuerzas de seguridad internas existentes para que se desempeñaran como funciones de detección y lucha contra los espías extranjeros. El Evidenzbureau (fundado en el Imperio austríaco en 1850) tuvo la función desde finales del siglo XIX de contrarrestar las acciones del movimiento paneslavista que operaba en Serbia .

Después de las consecuencias del asunto Dreyfus de 1894-1906 en Francia, la responsabilidad del contraespionaje militar francés pasó en 1899 a la Sûreté générale —una agencia originalmente responsable de hacer cumplir el orden y la seguridad pública— y supervisada por el Ministerio del Interior . [3]

La Okhrana [4] formada inicialmente en 1880 para combatir el terrorismo político y la actividad revolucionaria de izquierda en todo el Imperio ruso , también tenía la tarea de contrarrestar el espionaje enemigo. [5] Su principal preocupación eran las actividades de los revolucionarios, quienes a menudo trabajaban y planeaban acciones subversivas desde el exterior. Ha creado una filial en París , dirigida por Piotr Rachkovsky , para controlar sus actividades. La agencia utilizó muchos métodos para lograr sus objetivos, incluidas operaciones encubiertas , agentes encubiertos y "perlustración": la interceptación y lectura de correspondencia privada. La Okhrana se hizo famosa por el uso de agentes provocadores , que a menudo lograban penetrar las actividades de los grupos revolucionarios, incluidos los bolcheviques . [6]

También se crearon agencias integradas de contrainteligencia dirigidas directamente por los gobiernos. El gobierno británico fundó la Oficina del Servicio Secreto en 1909 como la primera agencia independiente e interdepartamental con pleno control sobre todas las actividades de contrainteligencia del gobierno.

Debido al intenso lobby de William Melville y después de que obtuvo los planes de movilización alemanes y pruebas de su apoyo financiero a los bóers , el gobierno británico autorizó la formación de una nueva sección de inteligencia en la Oficina de Guerra , MO3 (posteriormente redesignada MO5) encabezada por Melville. en 1903. Trabajando encubierto desde un apartamento en Londres, Melville dirigió operaciones de contrainteligencia y de inteligencia extranjera, capitalizando el conocimiento y los contactos extranjeros que había acumulado durante sus años al frente de la Rama Especial .

Debido a su éxito, el Comité Gubernamental de Inteligencia, con el apoyo de Richard Haldane y Winston Churchill , estableció la Oficina del Servicio Secreto en 1909 como una iniciativa conjunta del Almirantazgo , el Ministerio de Guerra y el Ministerio de Asuntos Exteriores para controlar las operaciones secretas de inteligencia en el Reino Unido. y en el extranjero, concentrándose particularmente en las actividades del gobierno imperial alemán . Su primer director fue el Capitán Sir George Mansfield Smith-Cumming alias "C". [7] La Oficina del Servicio Secreto se dividió en un servicio exterior y un servicio interno de contrainteligencia en 1910. Este último, encabezado por Sir Vernon Kell , originalmente tenía como objetivo calmar los temores públicos sobre el espionaje alemán a gran escala. [8] Como el Servicio no estaba autorizado con poderes policiales, Kell se comunicó ampliamente con la Rama Especial de Scotland Yard (encabezada por Basil Thomson ) y logró interrumpir el trabajo de los revolucionarios indios que colaboraban con los alemanes durante la guerra. En lugar de un sistema mediante el cual departamentos y servicios militares rivales trabajarían según sus propias prioridades con poca o ninguna consulta o cooperación entre sí, el recién creado Servicio Secreto de Inteligencia era interdepartamental y presentaba sus informes de inteligencia a todos los departamentos gubernamentales pertinentes. [9]

Por primera vez, los gobiernos tuvieron acceso a una burocracia independiente centralizada de inteligencia y contrainteligencia en tiempos de paz con registros indexados y procedimientos definidos, a diferencia de los métodos más ad hoc utilizados anteriormente.

La contrainteligencia colectiva consiste en obtener información sobre las capacidades de recopilación de inteligencia de un oponente cuyo objetivo es una entidad.

La contrainteligencia defensiva está frustrando los esfuerzos de los servicios de inteligencia hostiles por penetrar el servicio.

La contrainteligencia ofensiva consiste en identificar los esfuerzos de un oponente contra el sistema, tratando de manipular estos ataques ya sea "convirtiendo" a los agentes del oponente en agentes dobles o proporcionándoles información falsa para que informen. [10]

Muchos gobiernos organizan agencias de contrainteligencia por separado y distintas de sus servicios de recopilación de inteligencia. En la mayoría de los países, la misión de contrainteligencia se distribuye entre varias organizaciones, aunque suele predominar una. Generalmente existe un servicio de contrainteligencia nacional, que generalmente forma parte de una organización policial más grande , como la Oficina Federal de Investigaciones de los Estados Unidos . [11]

El Reino Unido tiene un Servicio de Seguridad independiente , también conocido como MI5, que no tiene poderes policiales directos pero trabaja en estrecha colaboración con las fuerzas del orden, especialmente con la Sección Especial que puede llevar a cabo arrestos, registros con una orden judicial, etc. [12]

La principal organización de seguridad interna de la Federación Rusa es el FSB , que proviene principalmente de la Segunda Dirección General y la Tercera Dirección General de la KGB de la URSS .

Canadá separa las funciones de contrainteligencia defensiva general ( contre-ingérence ), inteligencia de seguridad (la preparación de inteligencia necesaria para llevar a cabo contrainteligencia ofensiva), inteligencia policial y contrainteligencia ofensiva.

Las organizaciones militares tienen sus propias fuerzas de contrainteligencia, capaces de llevar a cabo operaciones de protección tanto en el país como cuando están desplegadas en el extranjero. [13] Dependiendo del país, puede haber varias mezclas de civiles y militares en las operaciones en el extranjero. Por ejemplo, mientras que la contrainteligencia ofensiva es una misión del Servicio Clandestino Nacional de la CIA de EE. UU ., la contrainteligencia defensiva es una misión del Servicio de Seguridad Diplomática de EE. UU. (DSS), Departamento de Estado , que trabaja en la protección de la seguridad del personal y la información procesada en el extranjero en Embajadas y Consulados de Estados Unidos. [14]

El término contraespionaje es realmente específico para contrarrestar HUMINT , pero, dado que prácticamente toda contrainteligencia ofensiva implica la explotación de fuentes humanas, el término "contrainteligencia ofensiva" se utiliza aquí para evitar algunas expresiones ambiguas.

Otros países también se ocupan de la organización adecuada de las defensas contra los Servicios de Inteligencia Extranjeros (FIS), a menudo con servicios separados sin ninguna autoridad común por debajo del jefe de gobierno.

Francia , por ejemplo, construye su contraterrorismo interno en un marco de aplicación de la ley. En Francia, un magistrado antiterrorista de alto rango está a cargo de la defensa contra el terrorismo. Los magistrados franceses tienen múltiples funciones que se superponen a las funciones de investigadores, fiscales y jueces de Estados Unidos y el Reino Unido. Un magistrado antiterrorista puede recurrir al servicio de inteligencia nacional de Francia, la Dirección General de la Seguridad Interior (DGSI), que puede trabajar con la Dirección General de la Seguridad Exterior (DGSE), el servicio de inteligencia exterior.

España otorga a su Ministerio del Interior, con apoyo militar, el liderazgo en el contraterrorismo interno. Para las amenazas internacionales, el Centro Nacional de Inteligencia (CNI) tiene la responsabilidad. El CNI, que depende directamente del Primer Ministro, está compuesto principalmente por personal que está subordinado directamente a la oficina del Primer Ministro. Tras los atentados con bombas en los trenes de Madrid del 11 de marzo de 2004 , la investigación nacional encontró problemas entre el Ministerio del Interior y el CNI, y, a raíz de ello, se creó el Centro Nacional de Coordinación Antiterrorista. La Comisión del 11-M de España pidió a este centro que realizara la coordinación operativa, así como la recopilación y difusión de información. [15] El ejército tiene contrainteligencia orgánica para satisfacer necesidades militares específicas.

Frank Wisner , un conocido ejecutivo de operaciones de la CIA, dijo de la autobiografía del Director de la Inteligencia Central Allen W. Dulles , [16] que Dulles "elimina la idea errónea popular de que la contrainteligencia es esencialmente una actividad negativa y receptiva, que mueve sólo o principalmente como reacción a las situaciones que se le imponen y en contra de las iniciativas montadas por la oposición". Más bien, ve que puede ser más efectivo, tanto en la recopilación de información como en la protección de los servicios de inteligencia amigos, cuando ataca de manera creativa pero vigorosa la "estructura y el personal de los servicios de inteligencia hostiles". [17] Las misiones de contrainteligencia actuales se han ampliado desde el momento en que la amenaza se restringía a los servicios de inteligencia extranjeros (FIS) bajo el control de los Estados-nación. Las amenazas se han ampliado para incluir amenazas de grupos no nacionales o transnacionales, incluidos insurgentes internos, crimen organizado y grupos transnacionales (a menudo llamados "terroristas", pero eso es limitante). Aún así, el término FIS sigue siendo la forma habitual de referirse a la amenaza contra la cual protege la contrainteligencia.

En la práctica moderna, varias misiones están asociadas con la contrainteligencia desde el nivel nacional hasta el de campo.

La contrainteligencia forma parte del ciclo de inteligencia de seguridad , que, a su vez, forma parte del ciclo de inteligencia de gestión . Una variedad de disciplinas de seguridad también entran dentro de la gestión de la seguridad de la inteligencia y complementan la contrainteligencia, incluyendo:

Las disciplinas involucradas en la "seguridad positiva", medidas mediante las cuales la propia sociedad recopila información sobre su seguridad real o potencial, complementan la seguridad. Por ejemplo, cuando la inteligencia de comunicaciones identifica un transmisor de radio en particular como uno utilizado sólo por un país en particular, detectar ese transmisor dentro del propio país sugiere la presencia de un espía al que la contrainteligencia debería apuntar. En particular, la contrainteligencia tiene una relación significativa con la disciplina recaudatoria de HUMINT y al menos alguna relación con las demás. La contrainteligencia puede producir información y protegerla.

Todos los departamentos y agencias estadounidenses con funciones de inteligencia son responsables de su propia seguridad en el extranjero, excepto aquellos que están bajo la autoridad del Jefe de Misión . [18]

Los gobiernos intentan proteger tres cosas:

En muchos gobiernos, la responsabilidad de proteger estas cosas está dividida. Históricamente, la CIA asignó la responsabilidad de proteger a su personal y sus operaciones a su Oficina de Seguridad, mientras que asignó la seguridad de las operaciones a múltiples grupos dentro de la Dirección de Operaciones: el personal de contrainteligencia y la unidad de área (o funcional), como la División de Rusia Soviética. . En un momento dado, la unidad de contrainteligencia operó de forma bastante autónoma, bajo la dirección de James Jesus Angleton . Más tarde, las divisiones operativas tuvieron ramas de contrainteligencia subordinadas, así como un personal central de contrainteligencia más pequeño. Aldrich Ames estaba en la Rama de Contrainteligencia de la División Europa, donde era responsable de dirigir el análisis de las operaciones de inteligencia soviéticas. Los servicios militares estadounidenses han tenido una división similar e incluso más compleja.

Es evidente que este tipo de división requiere una estrecha coordinación y, de hecho, esto ocurre a diario. La interdependencia de la comunidad de contrainteligencia estadounidense también se manifiesta en sus relaciones con los servicios de enlace. La comunidad de contrainteligencia no puede cortar estas relaciones por preocupaciones sobre la seguridad, pero la experiencia ha demostrado que debe calcular los riesgos involucrados. [18]

En la otra cara de la moneda de CI, el contraespionaje tiene un propósito que trasciende a todos los demás en importancia: la penetración. El énfasis que la KGB pone en la penetración es evidente en los casos ya discutidos desde el punto de vista defensivo o de seguridad. El mejor sistema de seguridad del mundo no puede proporcionar una defensa adecuada contra esto porque la técnica involucra a personas. La única manera de estar seguro de que se ha contenido a un enemigo es conocer sus planes con antelación y en detalle.

Además, sólo una penetración de alto nivel en la oposición puede indicar si su propio servicio ha sido penetrado. Un desertor de alto nivel también puede hacer esto, pero el adversario sabe que desertó y, dentro de ciertos límites, puede tomar medidas correctivas. Realizar CE sin la ayuda de penetraciones es como luchar en la oscuridad. Realizar CE con penetraciones puede ser como dispararle a un pez en un barril . [18]

En el servicio británico, los casos de los Cinco de Cambridge y las posteriores sospechas sobre el jefe del MI5, Sir Roger Hollis, provocaron una gran disensión interna. Claramente, los británicos fueron penetrados por Philby, pero nunca se ha determinado, en ningún foro público, si hubo otras penetraciones graves. En el servicio estadounidense también hubo importantes perturbaciones por las acusaciones contradictorias sobre topos de los desertores Anatoliy Golitsyn y Yuri Nosenko , y sus respectivos partidarios en la CIA y el Servicio de Seguridad Británico (MI5) . Angleton creía en general en Golitsyn. George Kisevalter , el oficial de operaciones de la CIA que estuvo a cargo de la CIA en el manejo conjunto de Oleg Penkovsky entre Estados Unidos y el Reino Unido , no creía en la teoría de Angleton de que Nosenko era una planta de la KGB . Nosenko había expuesto a John Vassall , un activo de la KGB principalmente en el Almirantazgo británico, pero hubo argumentos sobre que Vassall fue un sacrificio de la KGB para proteger otras operaciones, incluyendo a Nosenko y una fuente posiblemente más valiosa en la Royal Navy.

La contrainteligencia defensiva comienza buscando lugares en la propia organización que puedan ser fácilmente explotados por los servicios de inteligencia extranjeros (FIS). FIS es un término artístico establecido en la comunidad de contrainteligencia y, en el mundo actual, "extranjero" es la abreviatura de "oponerse". En efecto, la oposición podría ser un país, pero también podría ser un grupo transnacional o un grupo insurgente interno. Las operaciones contra un FIS pueden ser contra la propia nación o contra otra nación amiga. La gama de acciones que podrían realizarse para apoyar a un gobierno amigo puede incluir una amplia gama de funciones, incluidas ciertamente actividades militares o de contrainteligencia, pero también ayuda humanitaria y ayuda al desarrollo ("construcción de una nación"). [19]

La terminología aquí todavía está emergiendo, y "grupo transnacional" podría incluir no sólo grupos terroristas sino también organizaciones criminales transnacionales. Las organizaciones criminales transnacionales incluyen el tráfico de drogas, el lavado de dinero, la extorsión dirigida a sistemas informáticos o de comunicaciones, el contrabando, etc.

"Insurgente" podría ser un grupo que se opone a un gobierno reconocido por medios criminales o militares, además de realizar operaciones clandestinas de inteligencia y operaciones encubiertas contra el gobierno en cuestión, que puede ser el propio o uno amigo.

Los análisis de contrainteligencia y antiterrorismo proporcionan evaluaciones estratégicas de la inteligencia extranjera y de los grupos terroristas y preparan opciones tácticas para operaciones e investigaciones en curso. El contraespionaje puede implicar actos proactivos contra los servicios de inteligencia extranjeros, como agentes dobles , engaños o reclutamiento de oficiales de inteligencia extranjeros. Si bien las fuentes clandestinas de HUMINT pueden brindar una mayor comprensión del pensamiento del adversario, también pueden ser más vulnerables a los ataques del adversario a la propia organización. Antes de confiar en un agente enemigo, recuerde que esas personas comenzaron siendo personas de confianza de sus propios países y es posible que aún sean leales a ese país.

Wisner enfatizó su propia opinión y la de Dulles de que la mejor defensa contra los ataques extranjeros o la infiltración de los servicios de inteligencia son medidas activas contra esos servicios hostiles. [17] Esto a menudo se denomina contraespionaje : medidas tomadas para detectar espionaje enemigo o ataques físicos contra servicios de inteligencia amigos, prevenir daños y pérdida de información y, cuando sea posible, volver el intento contra su autor. El contraespionaje va más allá de ser reactivo e intenta activamente subvertir el servicio de inteligencia hostil, reclutando agentes en el servicio exterior, desacreditando al personal realmente leal a su propio servicio y quitando recursos que serían útiles para el servicio hostil. Todas estas acciones se aplican tanto a amenazas no nacionales como a organizaciones nacionales.

Si la acción hostil tiene lugar en el propio país o en uno amigo con policía cooperante, los agentes hostiles pueden ser arrestados o, si son diplomáticos, declarados persona non grata . Desde la perspectiva del propio servicio de inteligencia, explotar la situación en beneficio de uno de los bandos suele ser preferible al arresto o acciones que podrían resultar en la muerte de la amenaza. La prioridad de la inteligencia a veces entra en conflicto con los instintos de las propias organizaciones encargadas de hacer cumplir la ley, especialmente cuando la amenaza extranjera combina personal extranjero con ciudadanos del propio país.

En algunas circunstancias, el arresto puede ser un primer paso en el que se le da al prisionero la opción de cooperar o enfrentar consecuencias graves que pueden llegar hasta la pena de muerte por espionaje. La cooperación puede consistir en contar todo lo que se sabe sobre el otro servicio, pero preferiblemente en ayudar activamente en acciones engañosas contra el servicio hostil.

La contrainteligencia defensiva específicamente para los servicios de inteligencia implica una evaluación de riesgos de su cultura, fuentes, métodos y recursos. La gestión de riesgos debe reflejar constantemente esas evaluaciones, ya que las operaciones de inteligencia eficaces a menudo implican asumir riesgos. Incluso aunque asuman riesgos calculados, los servicios deben mitigarlos con contramedidas adecuadas.

Los FIS son especialmente capaces de explorar sociedades abiertas y, en ese entorno, han podido subvertir a los miembros de la comunidad de inteligencia. El contraespionaje ofensivo es la herramienta más poderosa para encontrar penetradores y neutralizarlos, pero no es la única herramienta. Comprender qué lleva a las personas a ponerse de su lado es el objetivo del Proyecto Slammer. Sin violaciones indebidas de la privacidad personal, se pueden desarrollar sistemas para detectar comportamientos anómalos, especialmente en el uso de sistemas de información.

Quienes toman decisiones necesitan inteligencia libre de control o manipulación hostil. Dado que cada disciplina de inteligencia está sujeta a la manipulación por parte de nuestros adversarios, es esencial validar la confiabilidad de la inteligencia de todas las plataformas de recopilación. En consecuencia, cada organización de contrainteligencia validará la confiabilidad de las fuentes y métodos relacionados con la misión de contrainteligencia de acuerdo con estándares comunes. Para otras áreas de misión, la USIC examinará las prácticas de recopilación, análisis, difusión y otras actividades de inteligencia y recomendará mejoras, mejores prácticas y estándares comunes. [20]

La inteligencia es vulnerable no sólo a las amenazas externas sino también a las internas. La subversión, la traición y las filtraciones exponen vulnerabilidades, secretos gubernamentales y comerciales, y fuentes y métodos de inteligencia. La amenaza interna ha sido una fuente de daños extraordinarios a la seguridad nacional de Estados Unidos, como ocurrió con Aldrich Ames , Robert Hanssen y Edward Lee Howard , todos los cuales tuvieron acceso a importantes actividades clandestinas. Si se hubiera implementado un sistema electrónico para detectar anomalías en la exploración de archivos de contrainteligencia, las búsquedas de Robert Hanssen en busca de sospechas sobre las actividades de sus pagadores soviéticos (y más tarde rusos) podrían haber surgido temprano. Las anomalías podrían simplemente mostrar que un analista especialmente creativo tiene una intuición entrenada para posibles conexiones y está tratando de investigarlas.

Al agregar nuevas herramientas y técnicas a [los arsenales nacionales], la comunidad de contrainteligencia buscará manipular a espías extranjeros, realizar investigaciones agresivas, realizar arrestos y, cuando estén involucrados funcionarios extranjeros, expulsarlos por participar en prácticas incompatibles con su estatus diplomático o explotarlos. como un canal involuntario para el engaño, o convertirlos en ingeniosos agentes dobles. [20] "Witting" es un término del arte de la inteligencia que indica que uno no sólo es consciente de un hecho o información, sino también de su conexión con las actividades de inteligencia.

Victor Suvorov , seudónimo de un ex oficial de inteligencia militar soviético ( GRU ), señala que un oficial de HUMINT que deserta es una amenaza especial para los activos voluntarios u otros activos voluntarios del país que abandona. Los voluntarios que son "calurosamente bienvenidos" no tienen en cuenta el hecho de que son despreciados por agentes de inteligencia hostiles.

El oficial de operaciones soviético, después de haber visto mucho de la fea cara del comunismo, muy frecuentemente siente la mayor repulsión hacia aquellos que se venden voluntariamente a él. Y cuando un oficial del GRU o de la KGB decide romper con su organización criminal, algo que afortunadamente ocurre con bastante frecuencia, lo primero que hará será intentar desenmascarar al odiado voluntario. [21]

Los ataques contra instalaciones militares, diplomáticas y afines son una amenaza muy real, como lo demuestran los ataques de 1983 contra fuerzas de paz francesas y estadounidenses en Beirut, el ataque de 1996 a las Torres Khobar en Arabia Saudita, los ataques de 1998 a bases colombianas y a las embajadas de Estados Unidos ( y edificios locales) en Kenia y Tanzania, el ataque de 2000 al USS Cole y muchos otros. Las medidas de protección de las fuerzas militares estadounidenses son el conjunto de acciones tomadas contra el personal militar y sus familiares, recursos, instalaciones e información crítica, y la mayoría de los países tienen una doctrina similar para proteger esas instalaciones y conservar el potencial de las fuerzas. La protección de la fuerza se define como una defensa contra ataques deliberados, no contra accidentes o desastres naturales.

Las Operaciones de Fuentes de Protección de la Fuerza de Contrainteligencia (CFSO, por sus siglas en inglés) son operaciones de origen humano, normalmente de naturaleza clandestina, realizadas en el extranjero y que tienen como objetivo llenar el vacío existente en la cobertura a nivel nacional, así como satisfacer los requisitos de inteligencia del comandante combatiente. [22] La policía militar y otras patrullas que se mezclan con la población local pueden de hecho ser fuentes valiosas de HUMINT para la concienciación de contrainteligencia, pero no es probable que sean CFSO en sí mismas. Gleghorn distingue entre la protección de los servicios de inteligencia nacionales y la inteligencia necesaria para proporcionar a los comandos combatientes la información que necesitan para la protección de la fuerza. Hay otras fuentes de HUMINT, como las patrullas militares de reconocimiento que evitan mezclarse con personal extranjero, que de hecho pueden proporcionar HUMINT, pero no HUMINT especialmente relevante para la contrainteligencia. [23] Las contramedidas activas, ya sea para la protección de la fuerza, la protección de los servicios de inteligencia o la protección de los intereses de seguridad nacional, pueden involucrar disciplinas HUMINT , con el fin de detectar agentes del FIS, que implican el control e información de fuentes humanas no asignadas, también llamadas fuentes casuales o incidentales. como:

La seguridad física es importante, pero no anula el papel de la inteligencia de protección de la fuerza... Aunque todas las disciplinas de inteligencia pueden usarse para recopilar inteligencia de protección de la fuerza, HUMINT recopilado por las agencias de inteligencia y CI desempeña un papel clave al proporcionar indicaciones y advertencias sobre terroristas. y otras amenazas a la protección de la fuerza. [24]

La protección de la fuerza, para las fuerzas desplegadas en los países anfitriones, las tareas de ocupación e incluso en casa, puede no estar suficientemente respaldada por una organización antiterrorista a nivel nacional por sí sola. En un país, colocar personal de la FPCI, de todos los servicios, con unidades de asistencia y asesoramiento militar, permite a los agentes establecer relaciones con las agencias de inteligencia y aplicación de la ley del país anfitrión, conocer los entornos locales y mejorar sus habilidades lingüísticas. La FPCI necesita una capacidad legal interna para hacer frente a las amenazas terroristas internas.

Como ejemplo de ciclos de planificación terrorista, el ataque a las Torres Khobar muestra la necesidad de una FPCI a largo plazo. «Los agentes de Hezbollah que se cree que llevaron a cabo este ataque comenzaron a recopilar información de inteligencia y planificar actividades en 1993. Reconocieron que el personal militar estadounidense estaba alojado en las Torres Khobar en el otoño de 1994 y comenzaron a vigilar las instalaciones, y continuaron planificando, en junio de 1995. En marzo de 1996, los guardias fronterizos de Arabia Saudita arrestaron a un miembro de Hezbolá que intentaba introducir explosivos plásticos en el país, lo que llevó al arresto de dos miembros más de Hezbolá. Los líderes de Hezbolá reclutaron reemplazos para los arrestados y continuaron planeando el ataque. [25]

En la doctrina estadounidense, aunque no necesariamente en la de otros países, la CI se considera ahora principalmente una contraparte del FIS HUMINT . En el manual de contrainteligencia del ejército estadounidense de 1995, la CI tenía un alcance más amplio respecto de las diversas disciplinas de recopilación de inteligencia. Algunas de las tareas generales de CI se describen como

La doctrina de inteligencia conjunta estadounidense más reciente [26] restringe su alcance principal a la lucha contra HUMINT, que normalmente incluye la lucha contra el terrorismo. No siempre está claro, según esta doctrina, quién es responsable de todas las amenazas de recopilación de inteligencia contra un recurso militar o de otro tipo. El alcance completo de la doctrina de contrainteligencia militar estadounidense se ha trasladado a una publicación clasificada, Publicación Conjunta (JP) 2-01.2, Counterintelligence and Human Intelligence Support to Joint Operations .

A continuación se enumeran contramedidas más específicas contra las disciplinas de recopilación de inteligencia.

Counter-HUMINT se ocupa tanto de la detección de fuentes hostiles de HUMINT dentro de una organización, como de la detección de individuos que probablemente se conviertan en fuentes hostiles de HUMINT, como topos o agentes dobles. Hay una categoría adicional relevante para el amplio espectro de la contrainteligencia: por qué uno se convierte en terrorista. [ cita necesaria ]

El acrónimo MICE :

describe las razones más comunes por las que las personas rompen la confianza y revelan materiales clasificados, revelan operaciones a servicios hostiles o se unen a grupos terroristas. Por lo tanto, tiene sentido monitorear al personal de confianza para detectar riesgos en estas áreas, como estrés financiero, opiniones políticas extremas, vulnerabilidades potenciales para el chantaje y una necesidad excesiva de aprobación o intolerancia a las críticas. Con suerte, los problemas de un empleado se pueden detectar a tiempo, se puede brindar asistencia para corregirlos y no sólo se evita el espionaje, sino que también se retiene a un empleado útil.

En ocasiones, las tareas preventivas y de neutralización se superponen, como en el caso de Earl Edwin Pitts . Pitts había sido un agente del FBI que había vendido información secreta a los soviéticos y, tras la caída de la URSS, a los rusos. Fue atrapado por una operación de bandera falsa del FBI, en la que agentes del FBI, haciéndose pasar por agentes rusos del FSB, acudieron a Pitts con una oferta para "reactivarlo". Sus actividades parecían motivadas tanto por el dinero como por el ego, por lo que percibía como un mal trato cuando era agente del FBI. Su sentencia le exigía contarle al FBI todo lo que sabía sobre agentes extranjeros. Irónicamente, les habló de acciones sospechosas de Robert Hanssen , que en ese momento no fueron tomadas en serio.

Para ir más allá de los eslóganes, el Proyecto Slammer fue un esfuerzo del personal de la Comunidad de Inteligencia, bajo el mando del Director de Inteligencia Central, para idear las características de un individuo que probablemente cometiera espionaje contra los Estados Unidos. "Examina el espionaje entrevistando y evaluando psicológicamente a los sujetos de espionaje reales. Además, se contacta a personas con conocimiento de los sujetos para comprender mejor la vida privada de los sujetos y cómo son percibidos por los demás mientras realizan el espionaje". [27]

Según un informe de prensa sobre el Proyecto Slammer y la supervisión del contraespionaje por parte del Congreso, una función bastante básica es observar al propio personal en busca de comportamientos que sugieran que podrían ser objetivos de HUMINT extranjeros o que ya hayan sido subvertidos. Los informes noticiosos indican que, en retrospectiva, ondeaban banderas rojas pero no se notaban. [28] En varias penetraciones importantes de los servicios estadounidenses, como Aldrich Ames , la red Walker o Robert Hanssen , el individuo mostró patrones de gasto inconsistentes con su salario. Algunas personas con cambios en sus gastos pueden tener una razón perfectamente buena, como una herencia o incluso ganar la lotería, pero esos patrones no deben ignorarse.

El personal en posiciones sensibles, que tienen dificultades para llevarse bien con sus pares, puede correr riesgos de verse comprometido con un enfoque basado en el ego. William Kampiles , un trabajador de bajo nivel en el Centro de Vigilancia de la CIA, vendió, por una pequeña suma, el manual de operaciones críticas del satélite de reconocimiento KH-11 . A un entrevistador, Kampiles le sugirió que si alguien hubiera notado su "problema" (conflictos constantes con supervisores y compañeros de trabajo) y hubiera solicitado asesoramiento externo, es posible que no hubiera robado el manual del KH-11. [28]

En 1997, el trabajo del Proyecto Slammer se presentaba en reuniones públicas del Consejo Asesor de Políticas de Seguridad. [29] Si bien un recorte de fondos provocó la pérdida de impulso a mediados de los años noventa, hay datos de investigación utilizados en toda la comunidad de seguridad. Destacan la

patrones motivacionales esenciales y multifacéticos que subyacen al espionaje. Los análisis futuros de Slammer se centrarán en cuestiones de reciente aparición en el espionaje, como el papel del dinero, las nuevas dimensiones de la lealtad y lo que parece ser una tendencia en desarrollo hacia el espionaje económico.

Las organizaciones militares y de seguridad proporcionarán comunicaciones seguras y pueden monitorear sistemas menos seguros, como teléfonos comerciales o conexiones generales a Internet, para detectar información inapropiada que pasa a través de ellos. Educación sobre la necesidad de utilizar comunicaciones seguras e instrucción sobre su uso adecuado para que no se vuelvan vulnerables a la interceptación técnica especializada .

Los métodos básicos para contrarrestar IMINT son saber cuándo el oponente utilizará imágenes contra el propio bando e interferir con la toma de imágenes. En algunas situaciones, especialmente en sociedades libres, se debe aceptar que los edificios públicos siempre puedan estar sujetos a fotografía u otras técnicas.

Las contramedidas incluyen poner protección visual sobre objetivos sensibles o camuflarlos. Al contrarrestar amenazas como las de los satélites, el conocimiento de las órbitas puede guiar al personal de seguridad a detener una actividad, o tal vez a cubrir las partes sensibles, cuando el satélite está sobre sus cabezas. Esto también se aplica a las imágenes de aviones y vehículos aéreos no tripulados, aunque el recurso más directo de derribarlos o atacar su área de lanzamiento y apoyo es una opción en tiempos de guerra.

Si bien el concepto precede con creces al reconocimiento de una disciplina de OSINT , la idea de censura de material directamente relevante para la seguridad nacional es una defensa básica de OSINT. En las sociedades democráticas, incluso en tiempos de guerra, la censura debe ser vigilada cuidadosamente para que no viole una libertad de prensa razonable, pero el equilibrio se establece de manera diferente en diferentes países y en diferentes momentos.

Generalmente se considera que el Reino Unido tiene una prensa muy libre, pero existe el DA-Notice, anteriormente sistema D-notice. Muchos periodistas británicos consideran que el sistema se utiliza de manera justa, pero siempre habrá discusiones. En el contexto específico de la contrainteligencia, cabe señalar que Peter Wright , antiguo miembro de alto rango del Servicio de Seguridad que abandonó su servicio sin su pensión, se trasladó a Australia antes de publicar su libro Spycatcher . Si bien gran parte del libro fue un comentario razonable, reveló algunas técnicas específicas y sensibles, como la Operación RAFTER , un medio para detectar la existencia y configuración de receptores de radio.

MASINT se menciona aquí para que sea completo, pero la disciplina contiene una gama tan variada de tecnologías que una estrategia tipo por tipo está más allá del alcance actual. Un ejemplo, sin embargo, puede basarse en la técnica de la Operación RAFTER revelada en el libro de Wright. Sabiendo que la radiofrecuencia MASINT se estaba utilizando para captar una frecuencia interna en receptores de radio, sería posible diseñar un receptor blindado que no irradiara la señal que RAFTER monitoreaba.

Las técnicas ofensivas en la doctrina de contrainteligencia actual están dirigidas principalmente contra fuentes humanas, por lo que el contraespionaje puede considerarse sinónimo de contrainteligencia ofensiva. En el centro de las operaciones de explotación está el objetivo de degradar la eficacia del servicio de inteligencia de un adversario o de una organización terrorista. El contraespionaje ofensivo (y el contraterrorismo) se realiza de dos maneras: manipulando al adversario (FIS o terrorista) de alguna manera o interrumpiendo las operaciones normales del adversario.

Las operaciones defensivas de contrainteligencia que logran desmantelar una red clandestina arrestando a las personas involucradas o exponiendo sus acciones demuestran que la interrupción es bastante mensurable y efectiva contra el FIS si se toman las acciones correctas. Si la contrainteligencia defensiva detiene los ataques terroristas, ha tenido éxito.

La contrainteligencia ofensiva busca dañar la capacidad a largo plazo del adversario. Si puede llevar a un adversario nacional a invertir grandes recursos para protegerse de una amenaza inexistente, o si puede llevar a los terroristas a suponer que todos sus agentes "durmientes" en un país se han vuelto poco confiables y deben ser reemplazados (y posiblemente asesinados como medida de seguridad). riesgos), hay un mayor nivel de éxito que el que se puede ver únicamente en operaciones defensivas. Sin embargo, para llevar a cabo contrainteligencia ofensiva, el servicio debe hacer más que detectar; debe manipular a personas asociadas con el adversario.

El Departamento de Defensa Nacional de Canadá hace algunas distinciones lógicas útiles en su Directiva sobre su [30] Unidad Nacional de Contrainteligencia. La terminología no es la misma que utilizan otros servicios, pero las distinciones son útiles:

El DND hace además una útil aclaración: [31] "El proceso de inteligencia de seguridad no debe confundirse con el enlace realizado por miembros del Servicio Nacional de Investigación de las Fuerzas Canadienses (CFNIS) con el fin de obtener inteligencia criminal, ya que la recopilación de este tipo de información La información está dentro de su mandato."

Manipular a un profesional de inteligencia, él mismo capacitado en contrainteligencia, no es una tarea fácil, a menos que ya esté predispuesto hacia el lado contrario. Cualquier esfuerzo que no comience con una persona comprensiva requerirá un compromiso a largo plazo y un pensamiento creativo para superar las defensas de alguien que sabe que es un objetivo de contrainteligencia y que también conoce técnicas de contrainteligencia.

Los terroristas, por otro lado, aunque se involucran en el engaño como una función de seguridad parecen ser más propensos a la manipulación o el engaño por parte de un adversario bien ubicado que los servicios de inteligencia extranjeros. Esto se debe en parte al hecho de que muchos grupos terroristas, cuyos miembros "a menudo desconfían y pelean entre sí, no están de acuerdo y varían en sus convicciones", no son tan cohesivos internamente como los servicios de inteligencia extranjeros, lo que potencialmente los deja más vulnerables a ambos. engaño y manipulación.

{{cite journal}}: Citar diario requiere |journal=( ayuda ){{cite web}}: |last=tiene nombre genérico ( ayuda )