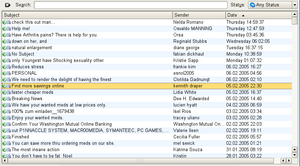

El spam de correo electrónico , también conocido como correo basura , correo no deseado o simplemente spam , son mensajes no solicitados enviados de forma masiva por correo electrónico ( spam ). El nombre proviene de un sketch de Monty Python en el que se menciona el nombre del producto de carne de cerdo enlatada. El spam es omnipresente, inevitable y repetitivo. [1] El spam de correo electrónico ha crecido de forma constante desde principios de la década de 1990 y, en 2014, se estimó que representaba alrededor del 90 % del tráfico total de correo electrónico. [2] [3]

Dado que el costo del correo basura lo soporta en su mayor parte el destinatario, [4] se trata en realidad de un franqueo publicitario, por lo que se trata de un ejemplo de externalidad negativa . [5]

La definición legal y el estatus del spam varían de una jurisdicción a otra, pero en ninguna parte las leyes y demandas judiciales han sido particularmente exitosas en frenarlo.

La mayoría de los mensajes de correo no deseado son de naturaleza comercial. Ya sean comerciales o no, muchos no solo son molestos como forma de robo de atención , sino que también son peligrosos porque pueden contener enlaces que conducen a sitios web de phishing o sitios que alojan malware o incluyen malware como archivos adjuntos .

Los spammers recopilan direcciones de correo electrónico de salas de chat, sitios web, listas de clientes, grupos de noticias y virus que recopilan las libretas de direcciones de los usuarios. Estas direcciones de correo electrónico recopiladas a veces también se venden a otros spammers.

En los inicios de Internet ( ARPANET ), el envío de correo electrónico comercial estaba prohibido. [6] Gary Thuerk envió el primer mensaje de correo electrónico spam en 1978 a 600 personas. Fue reprendido y se le dijo que no lo volviera a hacer. [7] Ahora la prohibición del correo basura se hace cumplir mediante los Términos de Servicio / Política de Uso Aceptable (ToS/AUP) de los proveedores de servicios de Internet (ISP) y la presión de los pares.

El spam es enviado tanto por organizaciones de buena reputación como por empresas de menor reputación. Cuando el spam es enviado por empresas de buena reputación, a veces se lo denomina Mainsleaze . [8] [9] Mainsleaze representa aproximadamente el 3% del spam enviado a través de Internet. [10]

Muchos correos electrónicos spam contienen URLs que llevan a uno o más sitios web. Según un informe de Cyberoam de 2014, se envían una media de 54.000 millones de mensajes spam cada día. "Los productos farmacéuticos (Viagra y similares) aumentaron un 45% con respecto al análisis del trimestre anterior, y encabezan la lista de correos basura de este trimestre. Los correos electrónicos que pretenden ofrecer puestos de trabajo con dinero en efectivo de forma rápida y sencilla ocupan el segundo puesto, representando aproximadamente el 15% de todo el correo electrónico spam. Y, en tercer lugar, se encuentran los correos electrónicos spam sobre productos dietéticos (como Garcinia gummi-gutta o Garcinia Cambogia), que representan aproximadamente el 1%". [11]

El spam también es un medio que utilizan los estafadores para engañar a los usuarios y conseguir que introduzcan información personal en sitios web falsos mediante correos electrónicos falsificados para que parezcan de bancos u otras organizaciones, como PayPal . Esto se conoce como phishing . El phishing dirigido, en el que se utiliza información conocida sobre el destinatario para crear correos electrónicos falsificados, se conoce como spear-phishing . [12]

Si un vendedor tiene una base de datos que contiene nombres, direcciones y números de teléfono de clientes, puede pagar para que su base de datos se compare con una base de datos externa que contiene direcciones de correo electrónico. La empresa entonces tiene los medios para enviar correos electrónicos a personas que no han solicitado correo electrónico, lo que puede incluir a personas que deliberadamente han ocultado su dirección de correo electrónico. [13]

El spam de imágenes , o spam basado en imágenes, [14] [15] es un método de ofuscación mediante el cual el texto del mensaje se almacena como una imagen GIF o JPEG y se muestra en el correo electrónico. Esto evita que los filtros de spam basados en texto detecten y bloqueen los mensajes de spam. Se dice que el spam de imágenes se utilizó a mediados de la década de 2000 para publicitar acciones de " bombeo y descarga ". [16]

A menudo, el spam de imágenes contiene texto generado por computadora sin sentido que simplemente molesta al lector. Sin embargo, la nueva tecnología de algunos programas intenta leer las imágenes al intentar encontrar texto en ellas. Estos programas no son muy precisos y, a veces, filtran imágenes inocentes de productos, como una caja que tiene palabras.

Sin embargo, una técnica más nueva es utilizar una imagen GIF animada que no contenga texto claro en su marco inicial, o distorsionar las formas de las letras en la imagen (como en CAPTCHA ) para evitar la detección por herramientas de reconocimiento óptico de caracteres .

El spam en blanco es spam que carece de un anuncio de carga útil. A menudo, el cuerpo del mensaje no aparece en absoluto, así como tampoco la línea de asunto. Aun así, se ajusta a la definición de spam debido a su naturaleza de correo electrónico masivo y no solicitado. [17]

El spam en blanco puede originarse de diferentes maneras, ya sea intencional o involuntariamente:

La retrodispersión es un efecto secundario del correo no deseado, los virus y los gusanos . Se produce cuando los servidores de correo electrónico están mal configurados para enviar un mensaje de rebote falso al remitente del sobre al rechazar o poner en cuarentena el correo electrónico (en lugar de simplemente rechazar el intento de enviar el mensaje).

Si la dirección del remitente es falsa, el mensaje rebotado puede llegar a manos de una persona inocente. Dado que estos mensajes no fueron solicitados por los destinatarios, son sustancialmente similares entre sí y se envían en grandes cantidades, se los califica como correo electrónico masivo no solicitado o spam. Por ello, los sistemas que generan correo electrónico rebotado pueden terminar incluidos en varias listas DNSBL y violar los Términos de servicio de los proveedores de servicios de Internet .

Si una persona u organización puede identificar el daño que le ha causado el correo basura y quién lo envió, entonces podrá demandar para obtener una reparación legal , por ejemplo, sobre la base de la violación de bienes muebles . Se han logrado varios acuerdos civiles importantes de esta manera, [19] aunque otros no han tenido éxito en la mayoría de los casos a la hora de cobrar daños y perjuicios. [20] [21]

También es común el procesamiento penal de los spammers en virtud de estatutos de fraude o delitos informáticos , en particular si accedieron ilegalmente a otras computadoras para crear botnets , o si los correos electrónicos eran de phishing u otras formas de fraude criminal. [22] [23] [24] [25]

Por último, en la mayoría de los países existe una legislación específica que tipifica como delito ciertas formas de spam, como se describe a continuación:

El artículo 13 de la Directiva de la Unión Europea sobre privacidad y comunicaciones electrónicas (2002/58/CE) establece que los Estados miembros de la UE adoptarán las medidas adecuadas para garantizar que no se permitan comunicaciones no solicitadas con fines de marketing directo sin el consentimiento de los suscriptores interesados o respecto de suscriptores que no deseen recibir dichas comunicaciones; la elección entre estas opciones se determinará por la legislación nacional.

En el Reino Unido, por ejemplo, no se pueden enviar correos electrónicos no solicitados a un suscriptor individual a menos que se haya obtenido permiso previo o a menos que exista una relación comercial preexistente entre las partes. [26] [27]

La Ley de lucha contra el spam en Internet y en las comunicaciones inalámbricas de 2010 (que entró en vigor en 2014) [28] es una legislación canadiense destinada a combatir el spam. [29]

La Ley de Spam de 2003 , que cubre algunos tipos de correo electrónico y spam telefónico. [30] Las sanciones son de hasta 10.000 unidades de penalización , o 2.000 unidades de penalización para una persona que no sea una persona jurídica.

En Estados Unidos, muchos estados promulgaron leyes contra el correo basura a finales de los años 1990 y principios de los años 2000. Todas ellas fueron posteriormente reemplazadas por la Ley CAN-SPAM de 2003 , [31] que en muchos casos era menos restrictiva. La CAN-SPAM también impidió que se promulgaran nuevas leyes estatales, pero dejó intactas las leyes relacionadas que no eran específicas del correo electrónico. [32] Los tribunales han dictaminado que el correo basura puede constituir, por ejemplo, una violación de los derechos de propiedad. [33]

El correo electrónico comercial masivo no viola la ley CAN-SPAM, siempre que cumpla con ciertos criterios, como un asunto veraz y que no contenga información falsificada en los encabezados. Si no cumple con alguno de estos requisitos, es ilegal. Quienes se oponen al correo basura recibieron la nueva ley con consternación y decepción, y casi inmediatamente la denominaron la ley "You Can Spam" (Puede enviar correo basura). [34] [35]

En la práctica, tuvo un impacto positivo escaso. En 2004, menos del uno por ciento del spam cumplía con la normativa CAN-SPAM, [36] aunque un estudio de 2005 realizado por la Comisión Federal de Comercio afirmó que la cantidad de spam sexualmente explícito había disminuido significativamente desde 2003 y que el volumen total había comenzado a estabilizarse. [37] Muchos otros observadores consideraron que había fracasado, [38] [39] aunque ha habido varios procesos judiciales de alto perfil. [40] [41]

Los spammers pueden cometer fraudes deliberados para enviar sus mensajes. Los spammers suelen utilizar nombres, direcciones, números de teléfono y otra información de contacto falsos para configurar cuentas "desechables" en varios proveedores de servicios de Internet. También suelen utilizar números de tarjetas de crédito falsificados o robados para pagar estas cuentas. Esto les permite pasar rápidamente de una cuenta a otra a medida que los ISP anfitriones descubren y cierran cada una.

Los remitentes pueden hacer grandes esfuerzos para ocultar el origen de sus mensajes. Las grandes empresas pueden contratar a otra firma para enviar sus mensajes, de modo que las quejas o el bloqueo de correo electrónico recaigan sobre un tercero. Otros se dedican a la suplantación de direcciones de correo electrónico (mucho más fácil que la suplantación de direcciones IP ). El protocolo de correo electrónico ( SMTP ) no tiene autenticación por defecto, por lo que el spammer puede simular que se origina un mensaje aparentemente desde cualquier dirección de correo electrónico. Para evitar esto, algunos ISP y dominios requieren el uso de SMTP-AUTH , lo que permite la identificación positiva de la cuenta específica desde la que se origina un correo electrónico.

Los remitentes no pueden falsificar por completo las cadenas de entrega de correo electrónico (el encabezado "Recibido"), ya que el servidor de correo receptor registra la conexión real desde la dirección IP del último servidor de correo. Para contrarrestar esto, algunos spammers falsifican encabezados de entrega adicionales para que parezca que el correo electrónico ya ha pasado por muchos servidores legítimos.

La suplantación de identidad puede tener consecuencias graves para los usuarios legítimos de correo electrónico. No sólo pueden saturar sus bandejas de entrada de correo electrónico con mensajes "imposibles de entregar" además de grandes cantidades de spam, sino que pueden ser identificados por error como spammers. No sólo pueden recibir mensajes de correo electrónico furiosos de las víctimas de spam, sino que (si las víctimas de spam denuncian al propietario de la dirección de correo electrónico al ISP, por ejemplo) un ISP ingenuo puede cancelar su servicio por enviar spam.

Los spammers suelen buscar y utilizar sistemas de terceros vulnerables, como retransmisiones de correo abiertas y servidores proxy abiertos . SMTP reenvía el correo de un servidor a otro; los servidores de correo que utilizan los ISP suelen requerir algún tipo de autenticación para garantizar que el usuario sea cliente de ese ISP.

Cada vez más, los spammers utilizan redes de ordenadores infectados con malware ( zombies ) para enviar su spam. Las redes zombi también se conocen como botnets (este malware zombificador se conoce como bot , abreviatura de robot ). En junio de 2006, se calcula que el 80 por ciento del spam de correo electrónico se enviaba desde ordenadores zombi, un aumento del 30 por ciento con respecto al año anterior. Se calcula que en junio de 2006 se enviaron 55 mil millones de spam de correo electrónico cada día, un aumento de 25 mil millones por día con respecto a junio de 2005. [42]

Se calcula que durante el primer trimestre de 2010 se activaron 305.000 PC zombis cada día debido a actividades maliciosas. Esta cifra es ligeramente inferior a las 312.000 del cuarto trimestre de 2009. [43]

Brasil produjo la mayor cantidad de zombis en el primer trimestre de 2010. Brasil fue la fuente del 20 por ciento de todos los zombis, lo que representa una disminución respecto del 14 por ciento del cuarto trimestre de 2009. India tuvo el 10 por ciento, Vietnam el 8 por ciento y la Federación Rusa el 7 por ciento. [43]

Para combatir los problemas que plantean las redes de bots, los relés abiertos y los servidores proxy, muchos administradores de servidores de correo electrónico bloquean de forma preventiva los rangos de IP dinámicos e imponen requisitos estrictos a otros servidores que desean entregar correo. El DNS inverso confirmado por reenvío debe configurarse correctamente para el servidor de correo saliente y se bloquean grandes franjas de direcciones IP, a veces de forma preventiva, para evitar el correo basura. Estas medidas pueden plantear problemas para quienes desean ejecutar un pequeño servidor de correo electrónico desde una conexión doméstica económica. La inclusión en listas negras de rangos de IP debido al correo basura que emana de ellos también causa problemas para los servidores de correo electrónico legítimos en el mismo rango de IP.

El volumen total de correo no deseado ha ido creciendo de forma constante, pero en 2011 la tendencia pareció revertirse. [44] [45] La cantidad de correo no deseado que los usuarios ven en sus buzones de correo es sólo una parte del total de correo no deseado enviado, ya que las listas de los spammers a menudo contienen un gran porcentaje de direcciones no válidas y muchos filtros de correo no deseado simplemente eliminan o rechazan el "spam obvio".

El primer correo electrónico spam conocido, que anunciaba una presentación de un producto de DEC, fue enviado en 1978 por Gary Thuerk a 600 direcciones; el número total de usuarios de ARPANET era 2600 en ese momento, aunque las limitaciones del software significaron que solo un poco más de la mitad de los destinatarios previstos lo recibieron. [46] En agosto de 2010, se estimó que el número de mensajes spam enviados por día era de alrededor de 200 mil millones. [47] Más del 97% de todos los correos electrónicos enviados a través de Internet en 2008 no eran deseados, según un informe de seguridad de Microsoft . [48] MAAWG estima que el 85% del correo entrante es "correo electrónico abusivo", a partir de la segunda mitad de 2007. El tamaño de la muestra para el estudio de MAAWG fue de más de 100 millones de buzones. [49] [50] [51] En 2018, con el crecimiento de las redes de afiliación y los fraudes por correo electrónico en todo el mundo, aproximadamente el 90% del tráfico de correo electrónico global es spam según el estudio de IPwarmup.com, lo que también afecta a los remitentes de correo electrónico legítimos para lograr la entrega en la bandeja de entrada. [52]

Una encuesta realizada en 2010 a usuarios de correo electrónico de Estados Unidos y Europa mostró que el 46% de los encuestados había abierto mensajes de spam, aunque sólo el 11% había hecho clic en un enlace. [53]

Según Steve Ballmer , en 2004, el fundador de Microsoft, Bill Gates, recibe cuatro millones de correos electrónicos al año, la mayoría de ellos spam. [54] En un principio, se informó incorrectamente que se trataba de "por día". [55]

Al mismo tiempo, Jef Poskanzer , propietario del nombre de dominio acme.com, recibía más de un millón de correos electrónicos spam por día. [56]

Una encuesta de 2004 estimó que la pérdida de productividad le cuesta a los usuarios de Internet en los Estados Unidos 21.580 millones de dólares anuales, mientras que otra informó que el costo fue de 17.000 millones de dólares, frente a los 11.000 millones de dólares de 2003. En 2004, se estimó que el costo mundial del spam para la productividad fue de 50.000 millones de dólares en 2005. [57]

Debido a la naturaleza internacional del spam, el spammer, el ordenador que lo envía, el servidor que lo publicita y el usuario al que va dirigido suelen estar todos ubicados en países diferentes. Hasta un 80% del spam que reciben los usuarios de Internet en América del Norte y Europa puede atribuirse a menos de 200 spammers. [59]

En términos de volumen de spam: Según Sophos , las principales fuentes de spam en el cuarto trimestre de 2008 (octubre a diciembre) fueron: [ ¿ fuente poco fiable? ] [12] [60] [61] [62 ] [63] [64] [65] [66] [67] [68]

Si se agrupa por continentes, el spam proviene principalmente de:

En términos de número de direcciones IP, el Proyecto Spamhaus clasifica a los tres primeros como Estados Unidos, China y Rusia, [69] seguidos por Japón, Canadá y Corea del Sur.

En términos de redes: al 13 de diciembre de 2021 [actualizar], las tres redes que albergan a la mayor cantidad de spammers son ChinaNet , Amazon y Airtel India . [70]

La Capacidad de Asesoramiento sobre Incidentes Informáticos (CIAC) del Departamento de Energía de Estados Unidos ha proporcionado contramedidas específicas contra el spam por correo electrónico. [71]

Algunos métodos populares para filtrar y rechazar el correo no deseado incluyen el filtrado de correo electrónico basado en el contenido del correo electrónico, las listas negras basadas en DNS ( DNSBL ), las listas grises , las trampas de spam , la aplicación de requisitos técnicos del correo electrónico ( SMTP ), los sistemas de suma de comprobación para detectar correo electrónico masivo y la imposición de algún tipo de costo al remitente a través de un sistema de prueba de trabajo o un micropago . Cada método tiene fortalezas y debilidades y cada uno es controvertido debido a sus debilidades. Por ejemplo, la oferta de una empresa de "[eliminar] algunas direcciones de trampas de spam y honeypot" de las listas de correo electrónico anula la capacidad de esos métodos para identificar a los spammers.

La protección contra spam saliente combina muchas de las técnicas para escanear los mensajes que salen de la red de un proveedor de servicios, identificar el spam y tomar medidas como bloquear el mensaje o cerrar la fuente del mensaje.

La autenticación de correo electrónico para evitar la falsificación de direcciones "De:" se volvió popular en la década de 2010.

Las medidas de protección contra el correo basura pueden causar daños colaterales, entre ellos:

Para enviar spam, los spammers necesitan obtener las direcciones de correo electrónico de los destinatarios previstos. Para ello, tanto los propios spammers como los vendedores de listas recopilan enormes listas de direcciones de correo electrónico potenciales. Dado que el spam es, por definición, no solicitado, esta recolección de direcciones se realiza sin el consentimiento (y a veces en contra de la voluntad expresa) de los propietarios de las direcciones. Una sola ejecución de spam puede tener como objetivo decenas de millones de posibles direcciones, muchas de las cuales no son válidas, están mal formadas o no se pueden enviar.

Muchas técnicas de filtrado de spam funcionan buscando patrones en los encabezados o cuerpos de los mensajes. Por ejemplo, un usuario puede decidir que todos los mensajes de correo electrónico que recibe con la palabra " Viagra " en la línea de asunto son spam y ordenar a su programa de correo que elimine automáticamente todos esos mensajes. Para vencer estos filtros, el spammer puede escribir mal intencionadamente palabras que se filtran habitualmente o insertar otros caracteres, a menudo en un estilo similar a leetspeak , como en los siguientes ejemplos: V1agra , Via'gra , Vi@graa , vi*gra , \/iagra . Esto también permite muchas formas diferentes de expresar una palabra dada, lo que hace que identificarlas todas sea más difícil para el software de filtrado.

El principio de este método es dejar la palabra legible para los humanos (que pueden reconocer fácilmente la palabra deseada para tales errores ortográficos), pero que no sea probable que sea reconocida por un programa informático. Esto es sólo parcialmente efectivo, porque los patrones de filtro modernos han sido diseñados para reconocer términos incluidos en la lista negra en las diversas iteraciones de errores ortográficos. Otros filtros apuntan a los métodos de ofuscación reales, como el uso no estándar de puntuación o números en lugares inusuales. De manera similar, el correo electrónico basado en HTML le da al spammer más herramientas para ofuscar el texto. Insertar comentarios HTML entre letras puede frustrar algunos filtros. Otra estratagema común consiste en presentar el texto como una imagen, que se envía o se carga desde un servidor remoto.

A medida que el filtrado bayesiano se ha vuelto popular como técnica de filtrado de spam, los spammers han comenzado a usar métodos para debilitarlo. En una aproximación aproximada, los filtros bayesianos se basan en probabilidades de palabras. Si un mensaje contiene muchas palabras que se usan solo en spam, y pocas que nunca se usan en spam, es probable que sea spam. Para debilitar los filtros bayesianos, algunos spammers, junto con el discurso de venta, ahora incluyen líneas de palabras irrelevantes y aleatorias, en una técnica conocida como envenenamiento bayesiano . De manera más amplia, el aprendizaje automático se puede utilizar para identificar y filtrar el spam. [72] [73] Existe un juego de escalada entre los spammers y los sistemas de identificación y filtrado antispam donde los spammers se adaptan para intentar evadir nuevas técnicas de identificación y filtrado.

Los activistas antispam consideran que hay otras actividades y prácticas comerciales en línea relacionadas con el envío de spam. A veces se las denomina servicios de apoyo al spam : servicios comerciales, distintos del envío de spam en sí, que permiten al spammer seguir operando. Los servicios de apoyo al spam pueden incluir el procesamiento de pedidos de productos anunciados en el spam, el alojamiento de sitios web o registros DNS a los que se hace referencia en los mensajes de spam, o una serie de servicios específicos como los siguientes:

Algunas empresas de alojamiento web anuncian un servicio de alojamiento a prueba de balas o a prueba de balas , lo que significa que, a diferencia de la mayoría de los ISP, no cancelarán el servicio de un cliente por enviar spam. Estas empresas de alojamiento web funcionan como clientes de ISP más grandes, y muchas de ellas han sido desconectadas por estos ISP como resultado de quejas sobre la actividad de spam. Por lo tanto, si bien una empresa puede anunciar un servicio de alojamiento a prueba de balas, en última instancia no puede cumplir con su función sin la connivencia de su ISP. Sin embargo, algunos spammers han logrado obtener lo que se denomina un contrato rosa (ver más abajo), un contrato con el ISP que les permite enviar spam sin ser desconectados.

Algunas empresas producen spamware , o software diseñado para spammers. El spamware es muy variado, pero puede incluir la capacidad de importar miles de direcciones, generar direcciones aleatorias, insertar encabezados fraudulentos en los mensajes, utilizar docenas o cientos de servidores de correo simultáneamente y hacer uso de relés abiertos. La venta de spamware es ilegal en ocho estados de EE. UU. [74] [75] [76]

Los llamados millones de CD se anuncian comúnmente en el correo basura. Se trata de CD-ROM que supuestamente contienen listas de direcciones de correo electrónico, para utilizarlas en el envío de correo basura a esas direcciones. Estas listas también se venden directamente en línea, con frecuencia con la falsa afirmación de que los propietarios de las direcciones listadas han solicitado (o "optado por") ser incluidos. Estas listas a menudo contienen direcciones no válidas. En los últimos años, estas listas han caído casi por completo en desuso debido a la baja calidad de las direcciones de correo electrónico disponibles en ellas, y porque algunas listas de correo electrónico superan los 20 GB de tamaño. La cantidad que puede caber en un CD ya no es sustancial.

Varias listas negras de DNS (DNSBL), entre las que se incluyen MAPS RBL, Spamhaus SBL, SORBS y SPEWS, tienen como objetivo a los proveedores de servicios de soporte de spam y a los spammers. Las DNSBL incluyen en listas negras IP o rangos de IP para persuadir a los ISP de que cancelen los servicios con clientes conocidos que son spammers o revendan a spammers.

(2) LEY ESTATAL NO ESPECÍFICA PARA EL CORREO ELECTRÓNICO.--Esta Ley no se interpretará como que prevalezca sobre la aplicabilidad de (A) leyes estatales que no sean específicas para el correo electrónico, incluidas las leyes estatales sobre intrusión, contratos o totales; o (B) otras leyes estatales en la medida en que dichas leyes se relacionen con actos de fraude o delitos informáticos.

{{cite journal}}: Requiere citar revista |journal=( ayuda ){{cite journal}}: Requiere citar revista |journal=( ayuda ){{cite journal}}: Requiere citar revista |journal=( ayuda ){{cite web}}: CS1 maint: others (link){{cite journal}}: Cite journal requiere |journal=( ayuda ) el enlace aquí es a un resumen de un documento técnico; es necesario registrarse en la organización autora para obtener el documento técnico completo .Información de spam

Informes de spam

Informes gubernamentales y libros blancos de la industria