La bomba ( Reino Unido : / b ɒ m b / ) fue un dispositivo electromecánico utilizado por los criptólogos británicos para ayudar a descifrar mensajes secretos cifrados con la máquina Enigma alemana durante la Segunda Guerra Mundial . [1] La Marina de los EE. UU. [2] y el Ejército de los EE. UU. [3] posteriormente produjeron sus propias máquinas con la misma especificación funcional, aunque diseñadas de manera diferente entre sí y con respecto a las bombas polacas y británicas.

La bomba británica se desarrolló a partir de un dispositivo conocido como " bomba " ( polaco : bomba kryptologiczna ), que había sido diseñado en Polonia en el Biuro Szyfrów (Cipher Bureau) por el criptólogo Marian Rejewski , quien había estado descifrando mensajes Enigma alemanes durante los años anteriores. siete años, usándolo y máquinas anteriores. El diseño inicial de la bomba británica fue producido en 1939 en la Escuela de Código y Cifrado del Gobierno del Reino Unido (GC&CS) en Bletchley Park por Alan Turing , [4] con un refinamiento importante ideado en 1940 por Gordon Welchman . [5] El diseño de ingeniería y la construcción fueron obra de Harold Keen de la British Tabulated Machine Company . La primera bomba, con el nombre en código Victory , se instaló en marzo de 1940 [6] mientras que la segunda versión, Agnus Dei o Agnes , que incorporaba el nuevo diseño de Welchman, estaba funcionando en agosto de 1940. [7]

La bomba fue diseñada para descubrir algunas de las situaciones cotidianas de las máquinas Enigma en las distintas redes militares alemanas : en concreto, el conjunto de rotores en uso y sus posiciones en la máquina; las posiciones de inicio del núcleo del rotor para el mensaje (la clave del mensaje ) y uno de los cableados del tablero de enchufes . [8] [9] [10]

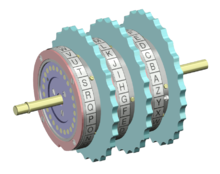

El Enigma es una máquina de rotor electromecánico utilizada para cifrar y descifrar mensajes secretos. Fue desarrollado en Alemania en la década de 1920. Los cambios repetidos de la ruta eléctrica desde el teclado hasta la lámpara implementan un cifrado de sustitución polialfabética , que convierte el texto sin formato en texto cifrado y viceversa. El codificador del Enigma contiene rotores con 26 contactos eléctricos en cada lado, cuyo cableado desvía la corriente a una posición diferente en los dos lados. Cuando se presiona una tecla en el teclado, una corriente eléctrica fluye a través de un tambor de entrada en el extremo derecho del codificador, luego a través del conjunto de rotores hasta un tambor reflectante (o reflector) que la hace retroceder a través de los rotores y la entrada. tambor y sale para iluminar una de las lámparas del tablero. [11]

Con cada pulsación de tecla, el rotor derecho o "rápido" avanza una posición, lo que provoca que cambie el cifrado. Además, una vez por rotación, el rotor derecho hace avanzar el rotor central; De manera similar, el rotor del medio hace que avance el rotor izquierdo (o "lento"). La posición de cada rotor está indicada por una letra del alfabeto que se muestra a través de una ventana. El operador de Enigma gira las ruedas con la mano para establecer la posición inicial para cifrar o descifrar un mensaje. La secuencia de tres letras que indica la posición inicial de los rotores es la "clave de mensaje". Hay 26 3 = 17.576 claves de mensajes diferentes y diferentes posiciones del conjunto de tres rotores. Al abrir la tapa de la máquina y soltar una barra de compresión, se puede retirar de la máquina el conjunto de tres rotores en su eje y alterar su secuencia (llamada "orden de las ruedas" en Bletchley Park). Multiplicar 17.576 por los seis posibles órdenes de ruedas da 105.456 formas diferentes en las que se puede configurar el codificador. [12]

Aunque 105.456 es un número grande, [13] no garantiza la seguridad. Un ataque de fuerza bruta es posible: uno podría imaginarse usar 100 codificadores, cada uno de los cuales intentaría decodificar un mensaje usando 1000 configuraciones de rotor distintas. Los polacos desarrollaron catálogos de tarjetas para poder encontrar fácilmente las posiciones de los rotores; Gran Bretaña construyó EINScatálogos " " (la palabra alemana para uno). También eran posibles métodos menos intensivos. Si todo el tráfico de mensajes de un día utilizara la misma posición inicial del rotor, entonces el análisis de frecuencia para cada posición podría recuperar las sustituciones polialfabéticas. Si se utilizaran diferentes posiciones iniciales del rotor, entonces se podrían encontrar partes superpuestas de un mensaje utilizando el índice de coincidencia . [14] Muchas potencias importantes (incluidos los alemanes) podrían interrumpir el tráfico de Enigma si conocieran el cableado del rotor. El ejército alemán sabía que el Enigma era débil. [15]

En 1930, el ejército alemán introdujo una característica de seguridad adicional, un tablero de enchufes ( Steckerbrett en alemán; cada enchufe es un Stecker , y los criptólogos británicos también usaron la palabra) que codificaba aún más las letras, tanto antes como después de que pasaran por el rotor. sistema reflector. El cifrado Enigma es una función autoinversa , lo que significa que sustituye letras recíprocamente: si Ase transforma en R, entonces Rse transforma en A. La transformación del tablero de enchufes mantuvo la calidad autoinversa, pero el cableado del tablero de enchufes, a diferencia de las posiciones del rotor, no cambia durante el cifrado. Esta regularidad fue aprovechada por la mejora del "tablero diagonal" de Welchman en la bomba, que aumentó enormemente su eficiencia. [16] Con seis cables de enchufe en uso (dejando 14 letras "sin conectar"), había 100.391.791.500 formas posibles de configurar el tablero de enchufes. [17]

Una característica importante de la máquina desde el punto de vista de un criptoanalista, y de hecho el talón de Aquiles de Enigma , era que el reflector del codificador impedía que una letra fuera cifrada como sí misma. Por lo tanto, podría eliminarse cualquier solución putativa que proporcionara, para cualquier ubicación, la misma letra en el texto plano propuesto y en el texto cifrado. [18]

En el período previo a la Segunda Guerra Mundial , los alemanes realizaron sucesivas mejoras en sus máquinas militares Enigma. En enero de 1939, se habían introducido rotores adicionales, de modo que se eligieron tres rotores de un conjunto de cinco (por lo tanto, ahora había 60 pedidos de ruedas posibles) para los Enigmas del ejército y la fuerza aérea, y tres de ocho (haciendo 336 pedidos de ruedas posibles). para las máquinas de la marina. Además, se utilizaron diez cables en el enchufe, dejando sólo seis letras sin direccionar. Esto significaba que los Enigmas de la fuerza aérea y el ejército podían configurarse de 1,5×10 19 formas. En 1941, la marina alemana introdujo una versión del Enigma con un reflector giratorio (el M4 o Enigma de cuatro rotores) para comunicarse con sus submarinos . Esto podría configurarse en 1,8×10 20 formas diferentes. [17]

A finales de 1941, un cambio en la suerte de la Armada alemana en la Batalla del Atlántico , combinado con informes de inteligencia, convenció al almirante Karl Dönitz de que los aliados podían leer las comunicaciones codificadas de la Armada alemana, y se añadió a la Armada alemana un cuarto rotor con cableado desconocido. Enigmas utilizados para las comunicaciones de los submarinos, produciendo el sistema Triton , [ dudoso ] conocido en Bletchley Park como Shark . [19] Esto se combinó con un diseño de reflector más delgado para dejar espacio para el rotor adicional. El Triton fue diseñado de tal manera que seguía siendo compatible con máquinas de tres rotores cuando era necesario: uno de los 'cuartos' rotores adicionales, el 'beta', fue diseñado de manera que cuando se combinaba con el delgado reflector 'B', y el rotor y el anillo se colocaron en 'A', el par actuó como un reflector 'B' junto con tres rotores. Afortunadamente para los aliados, en diciembre de 1941, antes de que la máquina entrara en servicio oficial, un submarino envió accidentalmente un mensaje con el cuarto rotor en la posición incorrecta y luego retransmitió el mensaje con el rotor en la posición correcta para emular el de tres rotores. máquina. En febrero de 1942, el cambio en el número de rotores utilizados se hizo oficial y la capacidad de los Aliados para leer los mensajes de los submarinos alemanes cesó hasta que un fragmento de un submarino capturado reveló no sólo la capacidad de la máquina de cuatro rotores para emular una máquina de tres rotores. máquina, sino también que el cuarto rotor no se movía durante un mensaje. Esto, junto con la retransmisión antes mencionada, finalmente permitió a los descifradores de códigos descubrir el cableado de los cuartos rotores 'beta' y 'gamma'. [ cita necesaria ]

La primera mitad de 1942 fue el " segundo momento feliz " para los submarinos alemanes, con un éxito renovado en el ataque a los barcos aliados, ya que Estados Unidos acababa de entrar en guerra sin estar preparado para el ataque, careciendo de aviones de guerra antisubmarina (ASW). buques, personal, doctrina y organización. Además, la seguridad del nuevo Enigma y la capacidad de los alemanes para leer los mensajes de los convoyes aliados enviados en el Código Naval No. 3 contribuyeron a su éxito. Entre enero y marzo de 1942, los submarinos alemanes hundieron 216 barcos frente a la costa este de Estados Unidos. En mayo de 1942, Estados Unidos empezó a utilizar el sistema de convoyes y exigió un apagón en las ciudades costeras para que los barcos no se distinguieran tras sus luces, pero esto solo produjo una ligera mejora en la seguridad para el transporte marítimo aliado. El hecho de que los aliados no cambiaran su cifrado durante tres meses, junto con el hecho de que los mensajes aliados nunca contenían ningún descifrado de Enigma sin procesar (ni siquiera mencionaban que estaban descifrando mensajes), ayudaron a convencer a los alemanes de que sus mensajes eran seguros. Por el contrario, los aliados se enteraron de que los alemanes habían descifrado el cifrado naval casi inmediatamente a partir de los descifrados de Enigma, pero perdieron muchos barcos debido a la demora en cambiar el cifrado. [ cita necesaria ]

Se deben descubrir las siguientes configuraciones de la máquina Enigma para descifrar los mensajes Enigma militares alemanes. Una vez que se conozcan, se podrán descifrar todos los mensajes de esa red para ese día (o un par de días en el caso de la marina alemana).

Configuraciones internas (que requerían abrir la tapa de la máquina Enigma)

Configuraciones externas (que podrían cambiarse sin abrir la máquina Enigma)

La bomba identificó posibles posiciones iniciales de los núcleos del rotor y el socio de dirección de una letra específica para un conjunto de pedidos de ruedas. Luego se utilizaron técnicas manuales para completar el proceso de descifrado. [23] En palabras de Gordon Welchman , "... la tarea de la bomba era simplemente reducir las suposiciones sobre el orden de las ruedas y las posiciones de los codificadores que requerían 'análisis adicional' a un número manejable". [24]

La bomba era un dispositivo electromecánico que replicaba la acción de varias máquinas Enigma conectadas entre sí. Una Enigma alemana estándar empleaba, en cualquier momento, un conjunto de tres rotores , cada uno de los cuales podía colocarse en cualquiera de las 26 posiciones. La bomba británica estándar contenía 36 equivalentes de Enigma, cada uno con tres tambores conectados para producir el mismo efecto de codificación que los rotores de Enigma. Una bomba podría realizar dos o tres trabajos simultáneamente. Cada trabajo tendría un "menú" que debía ejecutarse en función de varios pedidos de ruedas diferentes. Si el menú contenía 12 letras o menos, se podían ejecutar tres órdenes de rueda diferentes en una bomba; si tiene más de 12 letras, sólo dos.

Para simular los rotores Enigma, cada tambor del rotor de la bomba tenía dos juegos completos de contactos, uno para la entrada hacia el reflector y el otro para la salida del reflector, de modo que la señal reflejada pudiera regresar a través de un juego de contactos separado. Cada tambor tenía 104 cepillos de alambre, que hacían contacto con la placa sobre la que estaban cargados. Las escobillas y el correspondiente conjunto de contactos en la placa estaban dispuestos en cuatro círculos concéntricos de 26. El par exterior de círculos (entrada y salida) equivalía a la corriente en una Enigma que pasaba en una dirección a través del codificador, y el par interior equivalente a la corriente que fluye en la dirección opuesta.

Las interconexiones dentro de los tambores entre los dos conjuntos de contactos de entrada y salida eran idénticas a las del rotor Enigma correspondiente. Había cableado permanente entre los dos conjuntos internos de contactos de las tres placas de entrada/salida. Desde allí, el circuito continuaba hasta un tablero de enchufes ubicado en el panel del extremo izquierdo, que estaba cableado para imitar un reflector Enigma y luego regresaba a través del par de contactos externos. En cada extremo del "Enigma de dos extremos" había enchufes en la parte posterior de la máquina, en los que se podían enchufar cables de 26 vías.

Los tambores de bomba estaban dispuestos con el superior de los tres simulando el rotor izquierdo del codificador Enigma, el del medio el rotor del medio y el inferior el rotor derecho. Todos los tambores superiores eran accionados en sincronía por un motor eléctrico. Por cada rotación completa de los tambores superiores, los tambores del medio se incrementaron en una posición, y lo mismo para los tambores del medio e inferior, dando un total de 26 × 26 × 26 =17.576 posiciones del codificador Enigma de 3 rotores . [25] [26]

Los tambores estaban codificados por colores según el rotor Enigma que emulaban: yo rojo; II granate; III verde; IV amarillo; V marrón; VI cobalto (azul); VII azabache (negro); VIII plata. [27]

En cada posición de los rotores, fluiría o no una corriente eléctrica en cada uno de los 26 cables, y esto se probaría en la unidad comparadora de la bomba. Para un gran número de posiciones, la prueba llevaría a una contradicción lógica , descartando ese escenario. Si la prueba no condujera a una contradicción, la máquina se detendría.

Luego, el operador encontraría el punto en el que pasó la prueba y registraría la solución candidata leyendo las posiciones de los tambores indicadores y la unidad indicadora en el panel del extremo derecho de Bombe. Luego, el operador reinició la ejecución. Las soluciones candidatas, llamadas paradas , se procesaron aún más para eliminar tantas paradas falsas como fuera posible. Por lo general, hubo muchas paradas de bombas falsas antes de encontrar la correcta.

Las soluciones candidatas para el conjunto de órdenes de ruedas fueron objeto de un extenso trabajo criptoanalítico adicional. Progresivamente se eliminaron los falsos topes, se construyó el juego de conexiones del tablero de enchufes y se establecieron las posiciones de los anillos alfabéticos del rotor. [28] Eventualmente, el resultado se probaría en una máquina Typex que había sido modificada para replicar un Enigma, para ver si ese descifrado producía el idioma alemán . [29]

Una bomba implicó que un criptoanalista primero obtuviera una cuna : una sección de texto sin formato que se pensaba que correspondía al texto cifrado . Encontrar cunas no fue nada sencillo; requería una considerable familiaridad con la jerga militar alemana y los hábitos de comunicación de los operadores. Sin embargo, los descifradores de códigos se vieron ayudados por el hecho de que Enigma nunca cifraría una carta para sí mismo. Esto ayudó a probar una posible cuna con el texto cifrado, ya que podía descartar una serie de cunas y posiciones en las que la misma letra aparecía en la misma posición tanto en el texto sin formato como en el texto cifrado. Esto se denominó accidente en Bletchley Park.

Una vez que se hubiera decidido una cuna adecuada, el criptoanalista produciría un menú para conectar la bomba y probar la cuna con el texto cifrado. La siguiente es una explicación simplificada del proceso de construcción de un menú. Supongamos que la cuna es ATTACKATDAWN para ser probada con un cierto tramo de texto cifrado, digamos, WSNPNLKLSTCS . Se compararon las letras de la cuna y el texto cifrado para establecer emparejamientos entre el texto cifrado y el texto claro de la cuna. Luego se graficaron como en el diagrama. Hay que tener en cuenta que las relaciones son recíprocas por lo que A en el texto claro asociado a W en el texto cifrado es igual a W en el texto claro asociado a A en el texto cifrado. En la posición 1 de la comparación texto plano-texto cifrado, la letra A está asociada con W , pero A también está asociada con P en la posición 4, K en la posición 7 y T en la posición 10. La construcción de estas relaciones en dicho diagrama proporcionó el menú desde donde se establecerían las conexiones de la bomba y las posiciones de inicio del tambor.

En la ilustración, hay tres secuencias de letras que forman bucles (o ciclos o cierres ), ATLK , TNS y TAWCN . Cuantos más bucles haya en el menú, más configuraciones candidatas del rotor podría rechazar la bomba y, por lo tanto, menos paradas falsas.

Alan Turing realizó un análisis muy sustancial (sin ayudas electrónicas) para estimar cuántas paradas de bomba se esperarían según el número de letras del menú y el número de bucles. Algunos de sus resultados se dan en la siguiente tabla. [30] Simulaciones de bombas recientes han mostrado resultados similares.

El Enigma militar alemán incluía un tablero de conexiones ( Steckerbrett en alemán) que intercambiaba letras (indicadas aquí por P ) antes y después del cambio del codificador principal (indicado por S ). Los criptoanalistas conocían las conexiones del tablero de conexiones como valores Stecker. Si no hubiera habido un tablero de enchufes, habría sido relativamente sencillo probar la configuración del rotor; Se podría configurar una máquina Typex modificada para replicar Enigma y cifrar la letra A de la cuna y compararla con el texto cifrado , W. Si coincidieran, se probaría con la siguiente letra, verificando que T se cifrara en S y así sucesivamente a lo largo de toda la cuna. Si en algún momento las letras no coincidieran, se rechazaría la configuración inicial del rotor; la mayoría de las configuraciones incorrectas se descartarían después de probar solo dos letras. Esta prueba podría mecanizarse fácilmente y aplicarse a todos17 576 ajustes de los rotores.

Sin embargo, con el plugboard, era mucho más difícil realizar encriptaciones de prueba porque no se sabía en qué se transformaban las letras crib y de texto cifrado mediante el plugboard. Por ejemplo, en la primera posición, P ( A ) y P ( W ) eran desconocidos porque se desconocía la configuración del tablero.

La solución de Turing para calcular los valores stecker (conexiones del tablero) fue observar que, aunque se desconocían los valores de, digamos, P ( A ) o P ( W ) , la cuna aún proporcionaba relaciones conocidas entre estos valores; es decir, los valores después de la transformación del panel de conexiones. Utilizando estas relaciones, un criptoanalista podría razonar de una a otra y, potencialmente, derivar una contradicción lógica, en cuyo caso podría descartarse la configuración del rotor en consideración.

Un ejemplo elaborado de tal razonamiento podría ser el siguiente: un criptoanalista podría suponer que P ( A ) = Y. Si observamos la posición 10 de la comparación cuna:texto cifrado, observamos que A se cifra en T , o, expresado como una fórmula:

Debido a que la función P es su propia inversa, podemos aplicarla a ambos lados de la ecuación y obtener lo siguiente:

Esto nos da una relación entre P ( A ) y P ( T ) . Si P ( A ) = Y , y para la configuración del rotor bajo consideración S 10 ( Y ) = Q (digamos), podemos deducir que

Si bien la cuna no nos permite determinar cuáles son los valores después del tablero de enchufes, sí proporciona una restricción entre ellos. En este caso, muestra cómo P ( T ) está completamente determinado si se conoce P ( A ) .

Del mismo modo, también podemos observar que T cifra a L en la posición 8. Usando S 8 , podemos deducir el valor de L también usando un argumento similar, para obtener, digamos,

De manera similar, en la posición 6, K cifra en L . Como la máquina Enigma es recíproca, esto significa que en la misma posición L también se cifraría en K. Sabiendo esto, podemos aplicar el argumento una vez más para deducir un valor de P ( K ) , que podría ser:

Y nuevamente, se aplica el mismo tipo de razonamiento en la posición 7 para obtener:

Sin embargo, en este caso hemos derivado una contradicción , ya que, por hipótesis, asumimos que P ( A ) = Y desde el principio. Esto significa que la suposición inicial debe haber sido incorrecta y que (para esta configuración del rotor) P ( A ) ≠ Y (este tipo de argumento se denomina reductio ad absurdum o "prueba por contradicción").

El criptoanalista planteó la hipótesis de una interconexión de enchufe para que la bomba la probara. Los demás valores del stecker y los engastes de los anillos se elaboraron manualmente.

Para automatizar estas deducciones lógicas, la bomba tomó la forma de un circuito eléctrico. La corriente fluyó alrededor del circuito casi instantáneamente y representó todas las deducciones lógicas posibles que podrían hacerse en esa posición. Para formar este circuito, la bomba utilizó varios conjuntos de pilas de rotores Enigma conectados entre sí de acuerdo con las instrucciones dadas en un menú, derivado de una cuna. Debido a que cada máquina Enigma tenía 26 entradas y salidas, las réplicas de las pilas Enigma están conectadas entre sí mediante cables de 26 vías. Además, cada configuración del rotor de la pila Enigma está desplazada en una cantidad de lugares según lo determinado por su posición en la cuna; por ejemplo, una pila de Enigma correspondiente a la quinta letra de la cuna estaría cuatro lugares más adelante que la correspondiente a la primera letra.

Las bombas prácticas utilizaron varias pilas de rotores girando juntas para probar múltiples hipótesis sobre posibles configuraciones de la máquina Enigma, como el orden de los rotores en la pila.

Si bien la bomba de Turing funcionó en teoría, requirió cunas imprácticamente largas para descartar un número suficientemente grande de escenarios. A Gordon Welchman se le ocurrió una forma de utilizar la simetría del eje Enigma para aumentar el poder de la bomba. Su sugerencia fue un accesorio llamado tablero diagonal que mejoraba aún más la efectividad de la bomba. [5]

La bomba criptológica polaca (polaco: bomba kryptologiczna ; plural bomby ) había sido útil sólo mientras se cumplieran tres condiciones. En primer lugar, la forma del indicador debía incluir la repetición de la clave del mensaje; en segundo lugar, el número de rotores disponibles tuvo que limitarse a tres, dando seis "órdenes de ruedas" diferentes (los tres rotores y su orden dentro de la máquina); y en tercer lugar, el número de cables del enchufe tenía que ser relativamente pequeño para que la mayoría de las letras no estuvieran direccionadas . [ dudoso ] Se construyeron seis máquinas, una para cada posible orden de rotor. La bomba se entregó en noviembre de 1938, pero apenas un mes después los alemanes introdujeron dos rotores adicionales para cargar en el codificador Enigma, multiplicando por diez el número de pedidos de ruedas. Construir otra bomba 54 estaba fuera de los recursos de los polacos. Además, el 1 de enero de 1939, el número de cables de enchufe se incrementó a diez. Por tanto, los polacos tuvieron que volver a los métodos manuales, las hojas de Zygalski .

Alan Turing diseñó la bomba británica basándose en un principio más general: la suposición de la presencia de un texto, llamado cuna , que los criptoanalistas podían predecir que probablemente estaría presente en un punto definido del mensaje. Esta técnica se denomina ataque de texto plano conocido y había sido utilizada de forma limitada por los polacos, por ejemplo, los alemanes utilizaron "ANX" - "AN", que en alemán significa "To", seguido de "X" como espaciador.

Se adquirió un presupuesto de 100.000 libras esterlinas para la construcción de la máquina de Turing y el contrato para construir las bombas se adjudicó a la British Tabulated Machine Company (BTM) en Letchworth . [31] BTM colocó el proyecto bajo la dirección de Harold 'Doc' Keen . Cada máquina tenía aproximadamente 7 pies (2,1 m) de ancho, 6 pies y 6 pulgadas (1,98 m) de alto, 2 pies (0,61 m) de profundidad y pesaba alrededor de una tonelada. [32] En el frente de cada bomba había 108 lugares donde se podían montar los tambores. Los tambores estaban en tres grupos de 12 trillizos. Cada triplete, dispuesto verticalmente, correspondía a los tres rotores de un codificador Enigma. Los contactos de entrada y salida de los tambores bombe iban a conectores de cable, lo que permitía conectar el bombe según el menú. El tambor "rápido" giraba a una velocidad de 50,4 rpm en los primeros modelos [33] y 120 rpm en los posteriores, [34] cuando el tiempo para configurar y recorrer las 17.576 posiciones posibles para un pedido de rotor era de unos 20 minutos. . [35]

La primera bomba se llamó "Victoria". Se instaló en la "Cabaña 1" en Bletchley Park el 18 de marzo de 1940. Se basó en el diseño original de Turing y, por lo tanto, carecía de un tablero diagonal. [36] El 26 de abril de 1940, el HMS Griffin capturó un arrastrero alemán ( Schiff 26 , el Polares ) que enarbolaba bandera holandesa; En la captura se incluyeron algunas claves de Enigma del 23 al 26 de abril. [37] Bletchley atacó retrospectivamente algunos mensajes enviados durante este período utilizando el material capturado y un ingenioso menú Bombe donde los rotores rápidos Enigma estaban todos en la misma posición. [38] En mayo y junio de 1940, Bletchley logró interrumpir seis días de tráfico naval, del 22 al 27 de abril de 1940. [39] Esos mensajes fueron las primeras interrupciones de los mensajes de la guerra de la Kriegsmarine , "[p]ero aunque este éxito se expandió El conocimiento de la Sección Naval sobre la organización de señales de las Kriegsmarines no afectó las operaciones navales ni hizo posibles otras soluciones navales de Enigma." [40] La segunda bomba, llamada " Agnus dei ", más tarde abreviada como "Agnes" o "Aggie", estaba equipada con un tablero diagonal de Welchman y se instaló el 8 de agosto de 1940; Posteriormente, "Victory" fue devuelto a Letchworth para que le instalaran un tablero diagonal. [41] Las bombas fueron trasladadas posteriormente de la "Cabaña 1" a la "Cabaña 11". El capitán del grupo Winterbotham se refirió a la bomba como una "Diosa de Bronce" debido a su color. [42] Los operadores describieron los dispositivos de manera más prosaica como "como grandes estanterías de metal". [43]

Durante 1940, se rompieron 178 mensajes en las dos máquinas, casi todos con éxito. Debido al peligro de que se perdieran las bombas en Bletchley Park si se produjera un bombardeo, se establecieron estaciones remotas de bombas [44] en Adstock , Gayhurst y Wavendon , todas en Buckinghamshire . [45] En junio-agosto de 1941 hubo de 4 a 6 bombas en Bletchley Park, y cuando se completó Wavendon, Bletchley, Adstock y Wavenden tenían un total de 24 a 30 bombas. Cuando Gayhurst entró en funcionamiento había un total de 40 a 46 bombas, y se esperaba que el total aumentaría a unas 70 bombas dirigidas por unas 700 Wrens (Servicio Naval Real de Mujeres) . Pero en 1942, con la introducción del Enigma naval de cuatro rotores, se necesitarían "muchas más de setenta bombas". Se establecieron nuevas estaciones remotas en Stanmore y Eastcote , y las bombas Wavendon y Adstock se trasladaron a ellas, aunque se conservó el sitio de Gayhurst. Las pocas bombas que quedaron en Bletchley Park se utilizaron únicamente con fines de demostración y entrenamiento. [46]

La producción de bombas por parte de BTM en Letchworth en condiciones de guerra no fue tan rápida como la que los estadounidenses lograron más tarde en NCR en Dayton, Ohio.

Edward Travis le dio al sargento Jones la responsabilidad general del mantenimiento de Bombe . Posteriormente líder de escuadrón y que no debe confundirse con Eric Jones , fue uno de los ingenieros de mantenimiento de bombas originales y tenía experiencia en técnicas BTM . Welchman dijo que más adelante en la guerra, cuando otras personas intentaron mantenerlos, se dieron cuenta de la suerte que tenían de tenerlo. Alrededor de 15 millones de delicados cepillos de alambre colocados en los tambores debían establecer un contacto fiable con los terminales de la plantilla. Había 104 cepillos por tambor, 720 tambores por bomba y, finalmente, alrededor de 200 bombas. [52]

Después de la Segunda Guerra Mundial, unas cincuenta bombas fueron retenidas en la RAF Eastcote , mientras que el resto fueron destruidas. Las bombas supervivientes fueron puestas a trabajar, posiblemente con cifras del bloque del Este . Smith cita la historia oficial de la bomba diciendo que "algunas de estas máquinas debían almacenarse pero otras debían realizar nuevos trabajos y dieciséis máquinas se mantenían comparativamente ocupadas en los menús". y "Es interesante observar que la mayoría de los trabajos surgieron y los tiempos de operación, verificación y otros mantenimientos fueron más rápidos que los mejores tiempos durante los períodos de guerra". [53]

Bletchley Park inició un programa para diseñar bombas mucho más rápidas que pudieran descifrar el sistema de cuatro rotores en un tiempo razonable. Hubo dos corrientes de desarrollo. Uno, cuyo nombre en código es Cobra y que cuenta con una unidad de detección electrónica, fue producido por Charles Wynn-Williams del Telecommunications Research Establishment (TRE) en Malvern y Tommy Flowers de la Oficina General de Correos (GPO). [54] El otro, cuyo nombre en código es Mammoth, fue diseñado por Harold Keen en BTM , Letchworth. La entrega inicial estaba programada para agosto o septiembre de 1942. [47] Los proyectos de desarrollo dual crearon una tensión considerable entre los dos equipos, lo que arrojó dudas sobre la viabilidad de la máquina del equipo contrario. Después de una considerable rivalidad y disputa interna, Gordon Welchman (para entonces, subdirector de mecanización de Bletchley Park) se vio obligado a intervenir para resolver la situación. Al final, Cobra demostró no ser confiable y Mammoth pasó a la producción a gran escala. [55]

A diferencia de la situación en Bletchley Park, las fuerzas armadas de los Estados Unidos no compartían un servicio criptoanalítico combinado. De hecho, existía una rivalidad considerable entre las instalaciones del ejército estadounidense , el Servicio de Inteligencia de Señales (SIS) , y la de la Marina estadounidense conocida como OP-20-G . [56] Antes de que Estados Unidos se uniera a la guerra, había colaboración con Gran Bretaña, aunque con una considerable cautela por parte de Gran Bretaña debido a la extrema importancia de que Alemania y sus aliados no se enteraran de que sus códigos estaban siendo violados. A pesar de cierta colaboración valiosa entre los criptoanalistas, sus superiores tardaron algún tiempo en establecer una relación de confianza en la que se utilizaran bombas británicas y estadounidenses para beneficio mutuo.

En febrero de 1941, el capitán Abe Sinkov y el teniente Leo Rosen del ejército estadounidense, así como los tenientes navales Robert Weeks y Prescott Currier, llegaron a Bletchley Park trayendo, entre otras cosas, una réplica de la máquina de cifrado "Purple" para los japoneses de Bletchley Park. Sección en la cabaña 7 . [57] Los cuatro regresaron a Estados Unidos después de diez semanas, con una unidad naval de radiogoniometría y muchos documentos [58] incluido un 'Enigma de papel'. [59]

Currier escribió más tarde:

Hubo total cooperación. Fuimos a todas partes, incluida la cabaña 6. Observamos toda la operación y nos explicaron todas las técnicas con gran detalle. Nos informaron detalladamente sobre las últimas técnicas para la solución de Enigma y las operaciones de las bombas. Tuvimos amplia oportunidad de tomar tantas notas como quisimos y observar de primera mano todas las operaciones involucradas. [60]

La principal respuesta al Enigma de cuatro rotores fue la bomba de la Marina de los EE. UU., que se fabricó en instalaciones mucho menos limitadas que las disponibles en Gran Bretaña en tiempos de guerra.

El coronel John Tiltman , que más tarde se convirtió en subdirector de Bletchley Park, visitó la oficina de criptoanálisis de la Marina de los EE. UU. ( OP-20-G ) en abril de 1942 y reconoció el interés vital de Estados Unidos en descifrar el tráfico de submarinos. La necesidad urgente, las dudas sobre la carga de trabajo de ingeniería británica y el lento progreso, llevaron a Estados Unidos a comenzar a investigar diseños para una bomba de la Armada, basándose en los planos completos y diagramas de cableado recibidos por los tenientes navales estadounidenses Robert Ely y Joseph Eachus en Bletchley Park en julio de 1942. [62] [16] [63] El 3 de septiembre de 1942 se solicitó financiación para un esfuerzo completo de desarrollo naval de 2 millones de dólares y se aprobó al día siguiente .

El comandante Edward Travis , subdirector, y Frank Birch , jefe de la sección naval alemana, viajaron de Bletchley Park a Washington en septiembre de 1942. Con Carl Frederick Holden , director de Comunicaciones Navales de Estados Unidos, establecieron, el 2 de octubre de 1942, un acuerdo entre el Reino Unido y Estados Unidos que puede tener "más derecho que BRUSA a ser el precursor del Acuerdo UKUSA ", siendo el primer acuerdo "para establecer la relación especial de Sigint entre los dos países" y "estableció el patrón para UKUSA, en el sentido de que Estados Unidos fue en gran medida el socio principal de la alianza". [65] Estableció una relación de "plena colaboración" entre Bletchley Park y OP-20-G. [dieciséis]

Se consideró una solución totalmente electrónica al problema de una bomba rápida, [16] pero se rechazó por razones pragmáticas, y se firmó un contrato con la National Cash Register Corporation (NCR) en Dayton, Ohio . Esto estableció el Laboratorio de Máquinas de Computación Naval de los Estados Unidos . [3] El desarrollo de ingeniería fue dirigido por Joseph Desch de NCR .

Alan Turing , que había escrito un memorando al OP-20-G (probablemente en 1941), [66] fue adscrito a la Misión del Estado Mayor Conjunto británico en Washington en diciembre de 1942, debido a su conocimiento excepcionalmente amplio sobre las bombas y los métodos de su uso. Se le pidió que observara las bombas que estaba construyendo NCR y la seguridad de ciertos equipos de cifrado de voz que se estaban desarrollando en los Laboratorios Bell. [67] Visitó el OP-20-G y fue a la NCR en Dayton el 21 de diciembre. Pudo demostrar que no era necesario construir 336 bombas, una para cada orden posible de rotor, utilizando técnicas como el Banburismus . [16] El pedido inicial se redujo a 96 máquinas.

Las bombas de la Armada de los EE. UU. utilizaron tambores para los rotores Enigma de la misma manera que las bombas británicas. Tenían ocho equivalentes a Enigma en el frente y ocho en la parte trasera. El rápido tambor giraba a 1.725 rpm , 34 veces la velocidad de las primeras bombas británicas. Las "paradas" se detectaron electrónicamente utilizando válvulas termoiónicas (tubos de vacío), en su mayoría tiratrones , para los circuitos de alta velocidad. Cuando se encontró una 'parada' [68], la máquina se sobrepasó mientras desaceleraba, retrocedió a la posición encontrada y la imprimió antes de reiniciar. El tiempo de funcionamiento para un funcionamiento con 4 rotores fue de unos 20 minutos y para un funcionamiento con 3 rotores, de unos 50 segundos. [69] Cada máquina tenía 10 pies (3,0 m) de ancho, 7 pies (2,1 m) de alto, 2 pies (0,61 m) de profundidad y pesaba 2,5 toneladas.

La primera máquina se completó y probó el 3 de mayo de 1943. El 22 de junio, las dos primeras máquinas, llamadas "Adán" y "Eva", rompieron un código naval alemán particularmente difícil: la configuración oficial para los días 9 y 10 de junio. [70] AP Mahon, que se había unido a la Sección Naval en la Cabaña 8 en 1941, informó en su "Historia de la Cabaña Ocho 1939-1945" oficial de 1945:

La bomba americana era esencialmente la misma que la bomba inglesa, aunque funcionaba bastante mejor ya que no tenían el inconveniente de tener que fabricarla, como Keen se vio obligado a hacer debido a dificultades de producción, en la estructura de una máquina de tres ruedas. A finales de otoño [1943] nuevas máquinas americanas entraban en funcionamiento a un ritmo de aproximadamente 2 por semana, siendo el total final de alrededor de 125. [71]

Estas bombas eran más rápidas y pronto más disponibles que las bombas británicas en Bletchley Park y sus estaciones remotas. En consecuencia, se utilizaron tanto para el trabajo en la Cabaña 6 como en la Cabaña 8. [72] En la "Historia criptográfica del trabajo sobre el enigma naval alemán" de Alexander, escribió lo siguiente.

Cuando los estadounidenses comenzaron a producir bombas en grandes cantidades, hubo un constante intercambio de señales: cunas, llaves, mensajes de texto, chat criptográfico, etc. Todo esto se realizó mediante cable y se cifró por primera vez en la máquina de cifrado angloamericana combinada, CCM . La mayoría de las cunas eran de urgencia operativa. La comunicación rápida y eficiente era esencial y se alcanzó un alto nivel en esto; una señal de prioridad de emergencia que consista en una larga cuna con una cuna y un texto de mensaje repetido como salvaguardia contra la corrupción tomaría menos de una hora desde el momento en que comenzamos a escribir la señal en la cabaña 8 hasta que se completó su descifrado en la operación. 20 G. Como resultado de esto pudimos utilizar el Op. Bombas 20 G casi tan convenientemente como si hubieran estado en una de nuestras estaciones remotas a 20 o 30 millas de distancia. [73] Cap. VIII párr. 11

La producción se detuvo en septiembre de 1944, después de fabricar 121 bombas. [69] La última bomba fabricada por la Marina de los EE. UU. se exhibe en el Museo Criptológico Nacional de los EE. UU . Jack Ingram, ex curador del museo, describe que le informaron de la existencia de una segunda bomba y la buscó pero no la encontró entera. Se desconoce si permanece almacenado en pedazos, esperando a ser descubierto o ya no existe.

La bomba del ejército estadounidense era físicamente muy diferente de las bombas británicas y de la marina estadounidense. El contrato para su creación se firmó con Bell Labs el 30 de septiembre de 1942. [74] La máquina fue diseñada para analizar el tráfico de 3 rotores, no de 4 rotores. Se la conocía como "003" o "Madame X". [75] [76] No utilizó tambores para representar los rotores Enigma, sino que utilizó relés de tipo telefónico. Sin embargo, podía solucionar un problema que las bombas con tambores no podían. [69] [72] El conjunto de diez bombas constaba de un total de 144 equivalentes de Enigma, cada uno montado en un estante de aproximadamente 7 pies (2,1 m) de largo, 8 pies (2,4 m) de alto y 6 pulgadas (150 mm) de ancho. Había 12 estaciones de control que podían asignar cualquiera de los equivalentes de Enigma a la configuración deseada mediante tableros de enchufe. Los cambios de orden de los rotores no requerían el proceso mecánico de cambio de tambores, sino que se lograban en aproximadamente medio minuto mediante pulsadores. [68] Un funcionamiento de 3 rotores tomó unos 10 minutos. [69]

En 1994, un grupo dirigido por John Harper de la BCS Computer Conservation Society inició un proyecto para construir una réplica funcional de una bomba. [77] El proyecto requirió una investigación detallada y requirió trece años de esfuerzo antes de que se completara la réplica, que luego se exhibió en el museo de Bletchley Park. En marzo de 2009 ganó el premio Engineering Heritage. [78] La reconstrucción de Bombe se trasladó al Museo Nacional de Computación en Bletchley Park en mayo de 2018, [79] la nueva galería reabrió oficialmente el 23 de junio de 2018. [80]

Recuerde que el tambor superior y rápido de la Bombe corresponde al tambor lento de la izquierda de la máquina Enigma.