Colossus fue un conjunto de computadoras desarrolladas por descifradores de códigos británicos entre los años 1943 y 1945 [1] para ayudar en el criptoanálisis del cifrado de Lorenz . Colossus usaba válvulas termoiónicas (tubos de vacío) para realizar operaciones booleanas y de conteo. Por ello , Colossus es considerado [2] como el primer ordenador electrónico digital programable del mundo , aunque se programaba mediante interruptores y enchufes y no mediante un programa almacenado . [3]

Colossus fue diseñado por el ingeniero de investigación telefónica de la Oficina General de Correos (GPO), Tommy Flowers [1], basándose en los planos desarrollados por el matemático Max Newman en la Escuela de Códigos y Cifras del Gobierno (GC&CS) en Bletchley Park .

El uso de la probabilidad por parte de Alan Turing en el criptoanálisis (véase Banburismus ) contribuyó a su diseño. A veces se ha afirmado erróneamente que Turing diseñó Colossus para ayudar al criptoanálisis de la Enigma . [4] (La máquina de Turing que ayudó a descifrar la Enigma fue la Bombe electromecánica , no Colossus.) [5]

El prototipo, Colossus Mark 1 , se demostró que funcionaba en diciembre de 1943 y estaba en uso en Bletchley Park a principios de 1944. [1] Un Colossus Mark 2 mejorado que usaba registros de desplazamiento para quintuplicar la velocidad de procesamiento, funcionó por primera vez el 1 de junio de 1944, justo a tiempo para el desembarco de Normandía en el Día D. [6] Diez Colossi estaban en uso al final de la guerra y un undécimo estaba siendo comisionado. [6] El uso de estas máquinas por parte de Bletchley Park permitió a los Aliados obtener una gran cantidad de inteligencia militar de alto nivel a partir de mensajes de radiotelegrafía interceptados entre el Alto Mando Alemán ( OKW ) y sus comandos del ejército en toda la Europa ocupada.

La existencia de las máquinas Colossus se mantuvo en secreto hasta mediados de la década de 1970. [7] [8] Todas las máquinas, excepto dos, fueron desmanteladas en partes tan pequeñas que no se pudo inferir su uso. Las dos máquinas retenidas fueron finalmente desmanteladas en la década de 1960. En enero de 2024, el GCHQ publicó nuevas fotos que mostraban a Colossus rediseñado en un entorno muy diferente al de los edificios de Bletchley Park, presumiblemente en GCHQ Cheltenham. [9] En 2008, Tony Sale y un equipo de voluntarios completaron una reconstrucción funcional de un Mark 2 Colossus ; está en exhibición en el Museo Nacional de Computación en Bletchley Park. [10] [11] [12]

Los ordenadores Colossus se utilizaron para ayudar a descifrar mensajes de radioteletipo interceptados que habían sido cifrados mediante un dispositivo desconocido. La información de inteligencia reveló que los alemanes llamaban a los sistemas de transmisión de teletipo inalámbrico "Sägefisch" (pez sierra). Esto llevó a los británicos a llamar al tráfico de teletipo alemán cifrado " Fish " [14] , y a la máquina desconocida y sus mensajes interceptados " Tunny " (atún). [15]

Antes de que los alemanes aumentaran la seguridad de sus procedimientos operativos, los criptoanalistas británicos diagnosticaron cómo funcionaba la máquina invisible y construyeron una imitación de ella llamada " British Tunny ".

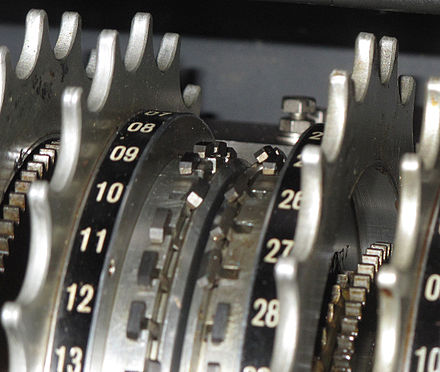

Se dedujo que la máquina tenía doce ruedas y utilizaba una técnica de cifrado Vernam sobre caracteres de mensajes en el código telegráfico estándar ITA2 de 5 bits . Lo hacía combinando los caracteres de texto simple con un flujo de caracteres clave utilizando la función booleana XOR para producir el texto cifrado .

En agosto de 1941, un error de los operadores alemanes provocó la transmisión de dos versiones del mismo mensaje con configuraciones de máquina idénticas. Estas fueron interceptadas y procesadas en Bletchley Park. Primero, John Tiltman , un criptoanalista de GC&CS muy talentoso, derivó un flujo de claves de casi 4000 caracteres. [16] Luego , Bill Tutte , un miembro recién llegado de la Sección de Investigación, utilizó este flujo de claves para elaborar la estructura lógica de la máquina de Lorenz. Dedujo que las doce ruedas consistían en dos grupos de cinco, a los que llamó ruedas χ ( chi ) y ψ ( psi ), a las dos restantes las llamó μ ( mu ) o ruedas "motoras". Las ruedas chi avanzaban regularmente con cada letra que se cifraba, mientras que las ruedas psi avanzaban de manera irregular, bajo el control de las ruedas motoras. [17]

Con un flujo de claves suficientemente aleatorio, un cifrado Vernam elimina la propiedad del lenguaje natural de un mensaje de texto simple de tener una distribución de frecuencia desigual de los diferentes caracteres, para producir una distribución uniforme en el texto cifrado. La máquina Tunny hizo esto bien. Sin embargo, los criptoanalistas descubrieron que al examinar la distribución de frecuencia de los cambios de carácter a carácter en el texto cifrado, en lugar de los caracteres simples, se producía una desviación de la uniformidad que proporcionaba una vía de acceso al sistema. Esto se logró mediante la "diferenciación" en la que cada bit o carácter se combinaba con su sucesor mediante XOR. [18] Después de que Alemania se rindiera, las fuerzas aliadas capturaron una máquina Tunny y descubrieron que se trataba de la máquina de cifrado en línea electromecánica Lorenz SZ ( Schlüsselzusatzgerät , dispositivo de cifrado). [14]

Para descifrar los mensajes transmitidos, se debían realizar dos tareas. La primera era la "ruptura de ruedas", que consistía en descubrir los patrones de levas de todas las ruedas. Estos patrones se configuraban en la máquina de Lorenz y luego se utilizaban durante un período de tiempo fijo para una sucesión de mensajes diferentes. Cada transmisión, que a menudo contenía más de un mensaje, se cifraba con una posición de inicio diferente de las ruedas. Alan Turing inventó un método de ruptura de ruedas que se conoció como Turingery . [19] La técnica de Turing se desarrolló aún más hasta convertirse en "Rectangling", para el que Colossus podía producir tablas para el análisis manual. Colossi 2, 4, 6, 7 y 9 tenían un "dispositivo" para ayudar en este proceso. [20]

La segunda tarea era la "configuración de las ruedas" , que determinaba las posiciones iniciales de las ruedas para un mensaje en particular y que solo se podía intentar una vez que se conocían los patrones de leva. [21] Colossus fue diseñado inicialmente para esta tarea. Para descubrir la posición inicial de las ruedas chi para un mensaje, Colossus comparó dos flujos de caracteres, contando las estadísticas de la evaluación de funciones booleanas programables. Los dos flujos eran el texto cifrado, que se leía a alta velocidad desde una cinta de papel, y el flujo de claves, que se generaba internamente, en una simulación de la máquina alemana desconocida. Después de una sucesión de diferentes ejecuciones de Colossus para descubrir las posibles configuraciones de las ruedas chi , se comprobaron examinando la distribución de frecuencia de los caracteres en el texto cifrado procesado. [22] Colossus produjo estos recuentos de frecuencia.

Al utilizar la diferenciación y saber que las ruedas psi no avanzaban con cada carácter, Tutte descubrió que probar sólo dos bits diferenciados (impulsos) del flujo chi contra el texto cifrado diferenciado produciría una estadística que no era aleatoria. Esto se conoció como la "interrupción 1+2" de Tutte . [26] Implicaba calcular la siguiente función booleana:

y contando el número de veces que arrojaba un resultado "falso" (cero). Si este número superaba un valor umbral predefinido conocido como "total establecido", se imprimía. El criptoanalista examinaba la impresión para determinar cuál de las supuestas posiciones de inicio era más probable que fuera la correcta para las ruedas chi -1 y chi -2. [27]

Esta técnica se aplicaría entonces a otros pares de impulsos, o impulsos individuales, para determinar la posición de inicio probable de las cinco ruedas chi . A partir de esto, se podría obtener el de- chi (D) de un texto cifrado, del cual se podría eliminar el componente psi mediante métodos manuales. [28] Si la distribución de frecuencia de los caracteres en la versión de- chi del texto cifrado estaba dentro de ciertos límites, se consideraba que se había logrado la "configuración de las ruedas" de las ruedas chi , [22] y las configuraciones del mensaje y el de- chi se pasaban a " Tesery ". Esta era la sección en Bletchley Park dirigida por el Mayor Ralph Tester donde la mayor parte del trabajo de descifrado se realizaba mediante métodos manuales y lingüísticos. [29]

Colossus también podía derivar la posición inicial de las ruedas motoras y de psi . La posibilidad de utilizar esta capacidad adicional de forma regular fue posible en los últimos meses de la guerra, cuando había muchos Colossi disponibles y el número de mensajes de Tunny había disminuido. [30]

.jpg/440px-GB-ENG_-_Bletchley_-_Computers_-_Buckinghamshire_-_Milton_Keynes_-_Bletchly_-_Bletchley_Park_(4890148011).jpg)

Colossus fue desarrollado para la " Newmanry ", [31] la sección encabezada por el matemático Max Newman que era responsable de los métodos de máquina contra la máquina de cifrado por teleimpresora en línea de doce rotores Lorenz SZ40/42 (nombre en código Tunny, por atún). El diseño de Colossus surgió de un proyecto paralelo que produjo una máquina de conteo menos ambiciosa llamada " Heath Robinson ". [9] Aunque la máquina de Heath Robinson demostró el concepto de análisis de máquina para esta parte del proceso, tenía serias limitaciones. Las partes electromecánicas eran relativamente lentas y era difícil sincronizar dos cintas de papel en bucle , una que contenía el mensaje cifrado y la otra que representaba parte del flujo de claves de la máquina Lorenz. [32] Además, las cintas tendían a estirarse y romperse cuando se leían a hasta 2000 caracteres por segundo.

Tommy Flowers MBE [d] era un ingeniero eléctrico senior y jefe del grupo de conmutación en la estación de investigación de la oficina de correos en Dollis Hill . Antes de su trabajo en Colossus, había estado involucrado con GC&CS en Bletchley Park desde febrero de 1941 en un intento de mejorar las Bombes que se usaban en el criptoanálisis de la máquina de cifrado alemana Enigma. [34] Alan Turing lo recomendó a Max Newman, quien había quedado impresionado por su trabajo en las Bombes. [35] Los componentes principales de la máquina de Heath Robinson eran los siguientes.

Flowers había sido contratado para diseñar la unidad de combinación de Heath Robinson. [36] No estaba impresionado por el sistema de una cinta de clave que tenía que mantenerse sincronizada con la cinta de mensaje y, por iniciativa propia, diseñó una máquina electrónica que eliminaba la necesidad de la cinta de clave al tener un análogo electrónico de la máquina de Lorenz (Tunny). [37] Presentó este diseño a Max Newman en febrero de 1943, pero la idea de que las mil a dos mil válvulas termoiónicas propuestas ( tubos de vacío y tiratrones ) pudieran funcionar juntas de manera confiable fue recibida con gran escepticismo, [38] por lo que se encargaron más Robinsons a Dollis Hill. Sin embargo, Flowers sabía por su trabajo de preguerra que la mayoría de los fallos de las válvulas termoiónicas se producían como resultado de las tensiones térmicas en el encendido, por lo que no apagar una máquina reducía las tasas de fallos a niveles muy bajos. [39] Además, si los calentadores se iniciaban a un voltaje bajo y luego se elevaban lentamente al voltaje completo, se reducía la tensión térmica. Las válvulas en sí podrían soldarse para evitar problemas con bases enchufables, que podrían ser poco confiables. [ cita requerida ] Flowers persistió con la idea y obtuvo el apoyo del Director de la Estación de Investigación, W Gordon Radley. [40]

Flowers y su equipo de unas cincuenta personas en el grupo de conmutación [41] [42] pasaron once meses desde principios de febrero de 1943 diseñando y construyendo una máquina que prescindía de la segunda cinta del Heath Robinson, generando los patrones de las ruedas electrónicamente. Flowers utilizó parte de su propio dinero para el proyecto. [43] [44] Este prototipo, Mark 1 Colossus, contenía 1.600 válvulas termoiónicas (tubos). [41] Funcionó satisfactoriamente en Dollis Hill el 8 de diciembre de 1943 [45] y fue desmantelado y enviado a Bletchley Park, donde fue entregado el 18 de enero y reensamblado por Harry Fensom y Don Horwood. [12] [46] Estuvo operativo en enero [47] [8] y atacó con éxito su primer mensaje el 5 de febrero de 1944. [48] Era una estructura grande y fue apodada 'Colossus'. Un memorando conservado en los Archivos Nacionales escrito por Max Newman el 18 de enero de 1944 registra que "el Colossus llega hoy". [49]

Durante el desarrollo del prototipo, se había desarrollado un diseño mejorado: el Mark 2 Colossus. Se ordenaron cuatro de estos en marzo de 1944 y para fines de abril, el número pedido se había incrementado a doce. Dollis Hill fue presionada para que el primero de estos estuviera funcionando el 1 de junio. [50] Allen Coombs asumió el liderazgo de la producción de Mark 2 Colossi, el primero de los cuales, que contenía 2400 válvulas, entró en funcionamiento a las 08:00 del 1 de junio de 1944, justo a tiempo para la invasión aliada de Normandía el Día D. [51] Posteriormente, los Colossi se entregaron a un ritmo de aproximadamente uno por mes. En el momento del Día de la Victoria en Europa, había diez Colossi trabajando en Bletchley Park y se había comenzado a ensamblar un undécimo. [50] Siete de los Colossi se utilizaron para "armar ruedas" y tres para "romper ruedas". [52]

Las unidades principales del diseño del Mark 2 fueron las siguientes. [37] [53]

La mayor parte del diseño de la electrónica fue obra de Tommy Flowers, asistido por William Chandler, Sidney Broadhurst y Allen Coombs; con Erie Speight y Arnold Lynch desarrollando el mecanismo de lectura fotoeléctrica. [54] Coombs recordó a Flowers, después de haber producido un borrador de su diseño, rompiéndolo en pedazos que entregó a sus colegas para que hicieran el diseño detallado y consiguieran que su equipo lo fabricara. [55] Los Mark 2 Colossi eran cinco veces más rápidos y más sencillos de operar que el prototipo. [e]

La entrada de datos a Colossus se hacía mediante la lectura fotoeléctrica de una transcripción en cinta de papel del mensaje interceptado cifrado. Esta se disponía en un bucle continuo de modo que pudiera leerse y releerse varias veces, ya que no había almacenamiento interno para los datos. El diseño superó el problema de sincronizar la electrónica con la velocidad de la cinta de mensajes generando una señal de reloj a partir de la lectura de sus orificios de rueda dentada. La velocidad de funcionamiento estaba, por tanto, limitada por la mecánica de lectura de la cinta. Durante el desarrollo, el lector de cintas se probó hasta 9700 caracteres por segundo (53 mph) antes de que la cinta se desintegrara. Por tanto, se estableció 5000 caracteres por segundo (40 pies/s [12,2 m/s; 27,3 mph]) como la velocidad para el uso habitual. Flowers diseñó un registro de desplazamiento de 6 caracteres, que se utilizó tanto para calcular la función delta (ΔZ) como para probar cinco posibles puntos de partida diferentes de las ruedas de Tunny en los cinco procesadores. [57] [58] Este paralelismo de cinco vías [f] permitió realizar cinco pruebas y recuentos simultáneos, lo que dio una velocidad de procesamiento efectiva de 25 000 caracteres por segundo. [58] El cálculo utilizó algoritmos ideados por WT Tutte y colegas para descifrar un mensaje Tunny. [59] [60]

El Newmanry contaba con criptoanalistas, operadores del Servicio Naval Real Femenino (WRNS, por sus siglas en inglés) –conocidos como "Wrens"– e ingenieros que estaban permanentemente disponibles para tareas de mantenimiento y reparación. Al final de la guerra, la dotación de personal era de 272 Wrens y 27 hombres. [50]

El primer trabajo al operar Colossus para un nuevo mensaje era preparar el bucle de cinta de papel. Esto lo hacían los Wrens, que pegaban los dos extremos con pegamento Bostik , asegurándose de que hubiera una longitud de 150 caracteres de cinta en blanco entre el final y el comienzo del mensaje. [61] Con un punzón manual especial, insertaban un orificio de inicio entre el tercer y el cuarto canal 2+1 ⁄ 2 orificios de rueda dentada desde el extremo de la sección en blanco y un orificio de tope entre el cuarto y el quinto canal 1+1 ⁄ 2 agujeros de rueda dentada desde el final de los caracteres del mensaje. [62] [63] Estos eran leídos por fotocélulas especialmente ubicadas e indicaban cuándo el mensaje estaba a punto de comenzar y cuándo terminaba. Luego, el operador pasaba la cinta de papel a través de la compuerta y alrededor de las poleas de la cama y ajustaba la tensión. El diseño de la cama de dos cintas había sido continuado de Heath Robinson para que una cinta pudiera cargarse mientras se estaba ejecutando la anterior. Un interruptor en el panel de selección especificaba la cinta "cercana" o "lejana". [64]

Después de realizar varias tareas de reinicio y puesta a cero, los operadores de Wren, siguiendo las instrucciones del criptoanalista, operaban los interruptores de década de "ajuste total" y los interruptores del panel K2 para configurar el algoritmo deseado. Luego, ponían en marcha el motor de la cinta y la lámpara de la cama y, cuando la cinta alcanzaba la velocidad adecuada, operaban el interruptor de inicio maestro. [64]

Howard Campaigne, matemático y criptoanalista del OP-20-G de la Marina de los EE. UU ., escribió lo siguiente en un prólogo al artículo de Flowers de 1983 "El diseño de Colossus".

Mi visión de Colossus era la de un criptoanalista-programador. Le ordenaba a la máquina que hiciera ciertos cálculos y recuentos y, después de estudiar los resultados, le ordenaba que hiciera otro trabajo. No recordaba el resultado anterior, ni podría haber actuado en consecuencia si lo hubiera hecho. Colossus y yo nos alternábamos en una interacción que a veces lograba el análisis de un sistema de cifrado alemán inusual, llamado "Geheimschreiber" por los alemanes y "Fish" por los criptoanalistas. [65]

Colossus no era una computadora con programa almacenado . Los datos de entrada para los cinco procesadores paralelos se leían desde la cinta de papel con mensajes en bucle y los generadores de patrones electrónicos para las ruedas chi , psi y motor. [66] Los programas para los procesadores se configuraban y se mantenían en los interruptores y las conexiones del panel de conectores. Cada procesador podía evaluar una función booleana y contar y mostrar la cantidad de veces que arrojaba el valor especificado de "falso" (0) o "verdadero" (1) para cada pasada de la cinta de mensajes.

La entrada a los procesadores provenía de dos fuentes, los registros de desplazamiento de la lectura de la cinta y los anillos del tiratrón que emulaban las ruedas de la máquina Tunny. [67] Los caracteres de la cinta de papel se llamaban Z y los caracteres del emulador Tunny se denominaban con las letras griegas que Bill Tutte les había dado al elaborar la estructura lógica de la máquina. En el panel de selección, los interruptores especificaban Z o ΔZ , o bien o Δ y o bien o Δ para los datos que se pasarían al campo de conectores y al "panel de interruptores K2". Estas señales de los simuladores de ruedas podían especificarse como si se activaran con cada nueva pasada de la cinta de mensajes o no.

El panel de interruptores K2 tenía un grupo de interruptores en el lado izquierdo para especificar el algoritmo. Los interruptores del lado derecho seleccionaban el contador al que se alimentaba el resultado. El tablero de conexiones permitía imponer condiciones menos especializadas. En total, los interruptores del panel de interruptores K2 y el tablero de conexiones permitían alrededor de cinco mil millones de combinaciones diferentes de las variables seleccionadas. [61]

Por ejemplo, un conjunto de ejecuciones para una cinta de mensajes podría implicar inicialmente dos ruedas chi , como en el algoritmo 1+2 de Tutte. Una ejecución de dos ruedas de este tipo se denominaba ejecución larga, y duraba una media de ocho minutos, a menos que se utilizara el paralelismo para reducir el tiempo en un factor de cinco. Las ejecuciones posteriores podrían implicar únicamente la configuración de una rueda chi , lo que daría lugar a una ejecución corta que duraría unos dos minutos. Inicialmente, después de la ejecución larga inicial, el criptoanalista especificaba la elección del siguiente algoritmo que se iba a probar. Sin embargo, la experiencia demostró que se podían producir árboles de decisión para este proceso iterativo para que los utilizaran los operadores de Wren en una proporción de casos. [68]

Aunque Colossus fue la primera de las máquinas digitales electrónicas con capacidad de programación, aunque limitada por los estándares modernos, [69] no era una máquina de propósito general, ya que estaba diseñada para una variedad de tareas criptoanalíticas, la mayoría de las cuales implicaban contar los resultados de la evaluación de algoritmos booleanos.

Por lo tanto, un ordenador Colossus no era una máquina de Turing completa . Sin embargo, el profesor de la Universidad de San Francisco Benjamin Wells ha demostrado que si las diez máquinas Colossus fabricadas se hubieran reorganizado en un grupo específico , entonces todo el conjunto de ordenadores podría haber simulado una máquina de Turing universal y, por lo tanto, ser una máquina de Turing completa. [70]

Colossus y las razones para su construcción fueron altamente secretas y permanecieron así durante 30 años después de la guerra. En consecuencia, no se incluyó en la historia del hardware informático durante muchos años, y Flowers y sus asociados se vieron privados del reconocimiento que se merecían. Todos los Colossi menos dos fueron desmantelados después de la guerra y partes devueltas a la Oficina de Correos. Algunas partes, desinfectadas en cuanto a su propósito original, fueron llevadas al Laboratorio de Máquinas de Computación de la Royal Society de Max Newman en la Universidad de Manchester . [71] Dos Colossi, junto con dos máquinas Tunny, fueron retenidas y trasladadas a la nueva sede del GCHQ en Eastcote en abril de 1946, y luego a Cheltenham entre 1952 y 1954. [72] [9] Uno de los Colossi, conocido como Colossus Blue , fue desmantelado en 1959; el otro en la década de 1960. [72] Tommy Flowers recibió la orden de destruir toda la documentación. Los quemó debidamente en un horno y más tarde dijo sobre esa orden:

Fue un terrible error. Me ordenaron que destruyera todos los registros, y así lo hice. Tomé todos los dibujos, los planos y toda la información sobre Coloso en papel y los puse en el fuego de la caldera. Y vi cómo ardía. [73]

Los Colossi fueron adaptados para otros propósitos, con distintos grados de éxito; en sus últimos años fueron utilizados para entrenamiento. [74] Jack Good contó cómo fue el primero en utilizar Colossus después de la guerra, persuadiendo a la Agencia de Seguridad Nacional de los EE. UU. de que podría usarse para realizar una función para la que estaban planeando construir una máquina de propósito especial. [72] Colossus también se utilizó para realizar recuentos de caracteres en cintas de libreta de un solo uso para probar la no aleatoriedad. [72]

Un pequeño número de personas que estaban asociadas con Colossus (y sabían que eran factibles los dispositivos informáticos digitales electrónicos de gran escala, confiables y de alta velocidad) desempeñaron papeles importantes en el trabajo informático temprano en el Reino Unido y probablemente en los EE. UU. Sin embargo, al ser tan secreto, tuvo poca influencia directa en el desarrollo de computadoras posteriores; fue EDVAC la arquitectura informática seminal de la época. [75] En 1972, Herman Goldstine , que desconocía Colossus y su legado a los proyectos de personas como Alan Turing ( ACE ), Max Newman ( computadoras de Manchester ) y Harry Huskey ( Bendix G-15 ), escribió que,

Gran Bretaña tenía tal vitalidad que inmediatamente después de la guerra pudo embarcarse en muchos proyectos bien concebidos y bien ejecutados en el campo de la informática. [76]

El profesor Brian Randell , quien descubrió información sobre Colossus en la década de 1970, comentó sobre esto diciendo que:

En mi opinión, el proyecto COLOSSUS fue una fuente importante de esta vitalidad, que ha sido en gran medida subestimada, al igual que la importancia de su lugar en la cronología de la invención de la computadora digital. [77]

Los esfuerzos de Randell comenzaron a dar frutos a mediados de los años 70. El secreto sobre Bletchley Park se había roto cuando el capitán de grupo Winterbotham publicó su libro The Ultra Secret en 1974. [78] Randell estaba investigando la historia de la informática en Gran Bretaña para una conferencia sobre la historia de la informática celebrada en el Laboratorio Científico de Los Álamos, Nuevo México, del 10 al 15 de junio de 1976, y obtuvo permiso para presentar un artículo sobre el desarrollo en tiempos de guerra del COLOSSI en la Estación de Investigación de Correos , Dollis Hill (en octubre de 1975, el Gobierno británico había publicado una serie de fotografías subtituladas de la Oficina de Registro Público). El interés en las "revelaciones" de su artículo dio lugar a una reunión especial por la noche en la que Randell y Coombs respondieron más preguntas. Coombs escribió más tarde que ningún miembro de nuestro equipo podría olvidar jamás la camaradería, el sentido de propósito y, sobre todo, la emoción sin aliento de aquellos días . En 1977, Randell publicó un artículo The First Electronic Computer en varias revistas. [g] [79]

En octubre de 2000, el GCHQ publicó en la Oficina Nacional de Registro Público un informe técnico de 500 páginas sobre el cifrado Tunny y su criptoanálisis, titulado Informe general sobre Tunny [80] , que contiene un fascinante panegírico a Colossus escrito por los criptógrafos que trabajaron con él:

Es de lamentar que no sea posible dar una idea adecuada de la fascinación de un Coloso en acción; su enorme volumen y aparente complejidad; la fantástica velocidad de la fina cinta de papel alrededor de las relucientes poleas; el placer infantil de no-no, span, print main header y otros artilugios; la magia de la decodificación puramente mecánica letra por letra (una novata pensó que la estaban engañando); la extraña acción de la máquina de escribir al imprimir las partituras correctas sin y más allá de la ayuda humana; el escalonamiento de la pantalla; períodos de ansiosa expectativa que culminan en la aparición repentina de la ansiada partitura; y los extraños ritmos que caracterizan cada tipo de ejecución: el majestuoso rodaje, la errática ejecución corta, la regularidad del frenado de las ruedas, el rectángulo impasible interrumpido por los saltos salvajes del retorno del carro, el parloteo frenético de un motor en marcha, incluso el frenesí ridículo de huestes de partituras falsas. [81]

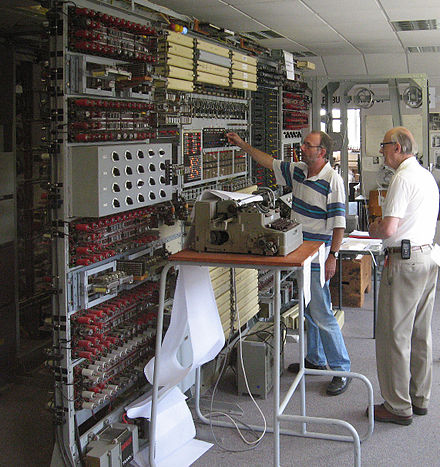

Un equipo dirigido por Tony Sale construyó una reconstrucción completamente funcional [82] [83] de un Colossus Mark 2 entre 1993 y 2008. [12] [11] A pesar de que los planos y el hardware fueron destruidos, una sorprendente cantidad de material había sobrevivido, principalmente en los cuadernos de los ingenieros, pero una cantidad considerable en los EE. UU. El lector de cinta óptica podría haber planteado el mayor problema, pero el Dr. Arnold Lynch , su diseñador original, pudo rediseñarlo según su propia especificación original. La reconstrucción está en exhibición, en el lugar históricamente correcto para Colossus No. 9, en el Museo Nacional de Computación , en H Block Bletchley Park en Milton Keynes , Buckinghamshire.

En noviembre de 2007, para celebrar la finalización del proyecto y marcar el inicio de una iniciativa de recaudación de fondos para el Museo Nacional de Informática, un Cipher Challenge [84] enfrentó al reconstruido Colossus contra radioaficionados de todo el mundo para ser el primero en recibir y decodificar tres mensajes cifrados utilizando el Lorenz SZ42 y transmitidos desde la estación de radio DL0HNF en el museo de informática Heinz Nixdorf MuseumsForum . El desafío fue ganado fácilmente por el radioaficionado Joachim Schüth, quien se había preparado cuidadosamente [85] para el evento y desarrolló su propio código de procesamiento de señales y de descifrado de códigos utilizando Ada . [86] El equipo de Colossus se vio obstaculizado por su deseo de utilizar equipos de radio de la Segunda Guerra Mundial, [87] lo que los retrasó un día debido a las malas condiciones de recepción. Sin embargo, el portátil de 1,4 GHz del vencedor, ejecutando su propio código, tardó menos de un minuto en encontrar la configuración de las 12 ruedas. El descifrador de códigos alemán dijo: "Mi portátil digería texto cifrado a una velocidad de 1,2 millones de caracteres por segundo, 240 veces más rápido que Colossus. Si escalas la frecuencia de la CPU por ese factor, obtienes un reloj equivalente de 5,8 MHz para Colossus. Esa es una velocidad notable para un ordenador construido en 1944". [88]

El desafío de las cifras verificó la finalización exitosa del proyecto de reconstrucción. "Gracias a los resultados actuales, el Colossus es tan bueno como lo era hace seis décadas", comentó Tony Sale. "Estamos encantados de haber producido un homenaje apropiado a las personas que trabajaron en Bletchley Park y cuya inteligencia diseñó estas fantásticas máquinas que descifraron estas cifras y acortaron la guerra en muchos meses". [89]

En la película de 1970 Colossus: The Forbin Project , que se basaba en la novela Colossus de DF Jones de 1966, había una computadora ficticia llamada Colossus . Esto fue una coincidencia, ya que es anterior a la publicación de información sobre Colossus, o incluso a su nombre.

La novela Cryptonomicon (1999) de Neal Stephenson también contiene un tratamiento ficticio del papel histórico desempeñado por Turing y Bletchley Park.