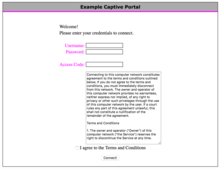

Un portal cautivo es una página web a la que se accede con un navegador web y que se muestra a los usuarios recién conectados de una red Wi-Fi o cableada antes de que se les conceda un acceso más amplio a los recursos de la red. Los portales cautivos se utilizan comúnmente para presentar una página de inicio de sesión o de inicio de sesión que puede requerir autenticación , pago , aceptación de un acuerdo de licencia de usuario final , política de uso aceptable , finalización de encuestas u otras credenciales válidas que tanto el anfitrión como el usuario aceptan respetar. por. [1] Los portales cautivos se utilizan para una amplia gama de servicios de banda ancha móviles y peatonales, incluido el cable y Wi-Fi proporcionado comercialmente y puntos de acceso domésticos. También se puede utilizar un portal cautivo para proporcionar acceso a redes cableadas empresariales o residenciales, como edificios de apartamentos, habitaciones de hotel y centros de negocios.

El portal cautivo se presenta al cliente y se almacena en la puerta de enlace o en un servidor web que aloja la página web. Dependiendo del conjunto de funciones de la puerta de enlace, los sitios web o los puertos TCP pueden incluirse en la lista permitida para que el usuario no tenga que interactuar con el portal cautivo para poder utilizarlos. La dirección MAC de los clientes conectados también se puede utilizar para omitir el proceso de inicio de sesión para dispositivos específicos.

WISPr se refiere a este método de autenticación basado en navegador web como Método de Acceso Universal (UAM). [2]

Los portales cautivos se utilizan principalmente en redes inalámbricas abiertas donde se muestra a los usuarios un mensaje de bienvenida informándoles de las condiciones de acceso (puertos permitidos, responsabilidad, etc.). Los administradores tienden a hacer esto para que sus propios usuarios asuman la responsabilidad de sus acciones y evitar cualquier responsabilidad legal. [3] Si esta delegación de responsabilidad es legalmente válida es un tema de debate. [4] [5] Algunas redes también pueden requerir ingresar el número de teléfono celular del usuario o información de identidad para que los administradores puedan proporcionar información a las autoridades en caso de que haya actividad ilegal en la red.

A menudo los portales cautivos se utilizan con fines de marketing y comunicación comercial. El acceso a Internet a través de Wi-Fi abierto está prohibido hasta que el usuario intercambie datos personales completando un formulario de registro basado en la web en un navegador web. El formulario basado en web se abre automáticamente en un navegador web o aparece cuando el usuario abre un navegador web e intenta visitar cualquier página web. En otras palabras, el usuario es "cautivo": no puede acceder a Internet libremente hasta que se le conceda acceso a Internet y haya "completado" el portal cautivo. Esto permite al proveedor de este servicio mostrar o enviar publicidad a los usuarios que se conectan al punto de acceso Wi-Fi. Este tipo de servicio también se conoce a veces como "Wi-Fi social", ya que pueden solicitar una cuenta de red social para iniciar sesión (como Facebook ). En los últimos años, estos portales cautivos de Wi-Fi social se han convertido en algo común entre varias empresas que ofrecen marketing centrado en la recopilación de datos de Wi-Fi. [6]

El usuario puede encontrar muchos tipos de contenidos en el portal cautivo, y es frecuente que permita el acceso a Internet a cambio de visualizar un contenido o realizar una determinada acción (muchas veces, facilitando datos personales para posibilitar el contacto comercial); así, el uso comercial del portal cautivo es una herramienta para la generación de leads (contactos comerciales o clientes potenciales). [7]

Hay varias formas de implementar un portal cautivo.

Un método común es dirigir todo el tráfico de la World Wide Web a un servidor web, que devuelve una redirección HTTP a un portal cautivo. [8] Cuando un dispositivo moderno con acceso a Internet se conecta por primera vez a una red, envía una solicitud HTTP a una URL de detección predefinida por su proveedor y espera un código de estado HTTP 200 OK o 204 Sin contenido. Si el dispositivo recibe un código de estado HTTP 200, asume que tiene acceso ilimitado a Internet. Los mensajes del portal cautivo se muestran cuando puede manipular este primer mensaje HTTP para devolver un código de estado HTTP de 302 (redireccionamiento) al portal cautivo de su elección. [9] [10] RFC 6585 especifica el código de estado 511 Se requiere autenticación de red.

El tráfico del cliente también se puede redirigir mediante la redirección ICMP en el nivel de capa 3.

Cuando un cliente solicita un recurso en un host remoto por nombre, se consulta DNS para resolver ese nombre de host. En un portal cautivo, el firewall se asegurará de que solo los servidores DNS proporcionados por el DHCP de la red puedan ser utilizados por clientes no autenticados (o, alternativamente, reenviará todas las solicitudes de DNS de clientes no autenticados a ese servidor DNS). Este servidor DNS devolverá la dirección IP de la página del portal cautivo como resultado de todas las búsquedas de DNS.

Para realizar la redirección por DNS, el portal cautivo utiliza el secuestro de DNS para realizar una acción similar a un ataque de intermediario . Para limitar el impacto del envenenamiento de DNS, normalmente se utiliza un TTL de 0.

Las URL de detección de portales cautivos suelen devolver una respuesta mínima y estandarizada cuando no están detrás de un portal cautivo. Cuando el dispositivo recibe la respuesta esperada, concluye que tiene acceso directo a Internet. Si la respuesta es diferente, el dispositivo asume que está detrás de un portal cautivo y activa el proceso de inicio de sesión del portal cautivo.

Se sabe que los portales cautivos tienen conjuntos de reglas de firewall incompletos (como puertos de salida que se dejan abiertos) que permiten a los clientes eludir el portal. [11]

En algunas implementaciones, el conjunto de reglas enrutará las solicitudes de DNS de los clientes a Internet, o el servidor DNS proporcionado cumplirá con las solicitudes de DNS arbitrarias del cliente. Esto permite a un cliente evitar el portal cautivo y acceder a Internet abierto canalizando tráfico arbitrario dentro de paquetes DNS.

Algunos portales cautivos pueden configurarse para permitir que agentes de usuario equipados adecuadamente detecten el portal cautivo y se autentiquen automáticamente. Los agentes de usuario y las aplicaciones complementarias, como el Asistente de portal cautivo de Apple, a veces pueden omitir de forma transparente la visualización del contenido del portal cautivo en contra de los deseos del operador del servicio siempre que tengan acceso a las credenciales correctas, o pueden intentar autenticarse con credenciales incorrectas u obsoletas. lo que resulta en consecuencias no intencionales, como el bloqueo accidental de la cuenta.

Un portal cautivo que utiliza direcciones MAC para rastrear dispositivos conectados a veces se puede eludir reutilizando la dirección MAC de un dispositivo previamente autenticado. Una vez que un dispositivo se ha autenticado en el portal cautivo utilizando credenciales válidas, la puerta de enlace agrega la dirección MAC de ese dispositivo a su lista de permitidos; Dado que las direcciones MAC pueden falsificarse fácilmente, cualquier otro dispositivo puede pretender ser el dispositivo autenticado y evitar el portal cautivo. Una vez que se descubre que las direcciones IP y MAC de otras computadoras conectadas están autenticadas, cualquier máquina puede falsificar la dirección MAC y la dirección de Protocolo de Internet (IP) del objetivo autenticado y se le permitirá una ruta a través de la puerta de enlace. Por este motivo, algunas soluciones de portales cautivos crearon mecanismos de autenticación extendidos para limitar el riesgo de usurpación.

Los portales cautivos suelen requerir el uso de un navegador web; Los usuarios que utilizan por primera vez un cliente de correo electrónico u otra aplicación que depende de Internet pueden encontrar que la conexión no funciona sin explicación y luego necesitarán abrir un navegador web para validar. Esto puede resultar problemático para los usuarios que no tienen ningún navegador web instalado en su sistema operativo . Sin embargo, a veces es posible utilizar el correo electrónico y otras funciones que no dependen del DNS (por ejemplo, si la aplicación especifica la dirección IP de la conexión en lugar del nombre de host). Puede ocurrir un problema similar si el cliente usa AJAX o se une a la red con páginas ya cargadas en su navegador web, lo que provoca un comportamiento indefinido (por ejemplo, aparecen mensajes corruptos) cuando dicha página intenta realizar solicitudes HTTP a su servidor de origen.

De manera similar, como las conexiones HTTPS no se pueden redirigir (al menos no sin activar advertencias de seguridad), un navegador web que sólo intenta acceder a sitios web seguros antes de ser autorizado por el portal cautivo verá que esos intentos fallan sin explicación (el síntoma habitual es que la conexión deseada el sitio web parece estar inactivo o inaccesible).

Las plataformas que tienen Wi-Fi y una pila TCP/IP pero no tienen un navegador web que admita HTTPS no pueden usar muchos portales cautivos. Dichas plataformas incluyen la Nintendo DS que ejecuta un juego que utiliza la conexión Wi-Fi de Nintendo . La autenticación sin navegador es posible utilizando WISPr , un protocolo de autenticación basado en XML para este propósito, o autenticación basada en MAC o autenticaciones basadas en otros protocolos.

También es posible que un proveedor de plataforma celebre un contrato de servicio con el operador de una gran cantidad de puntos de acceso de portales cautivos para permitir el acceso gratuito o con descuento a los servidores del proveedor de la plataforma a través del jardín amurallado del punto de acceso . Por ejemplo, en 2005 Nintendo y Wayport se asociaron para proporcionar acceso gratuito a Wi-Fi a los usuarios de Nintendo DS en ciertos restaurantes McDonald's . [12] Además, se podría permitir que los puertos VoIP y SIP omitan la puerta de enlace para permitir que los teléfonos realicen y reciban llamadas.