El Estándar de cifrado avanzado ( AES ), también conocido por su nombre original Rijndael ( pronunciación holandesa: [ˈrɛindaːl] ), [5] es una especificación para el cifrado de datos electrónicos establecida por el Instituto Nacional de Estándares y Tecnología (NIST) de EE . UU. 2001. [6]

AES es una variante del cifrado de bloques Rijndael [5] desarrollado por dos criptógrafos belgas , Joan Daemen y Vincent Rijmen , quienes presentaron una propuesta [7] al NIST durante el proceso de selección de AES . [8] Rijndael es una familia de cifrados con diferentes tamaños de clave y bloque. Para AES, NIST seleccionó tres miembros de la familia Rijndael, cada uno con un tamaño de bloque de 128 bits, pero tres longitudes de clave diferentes: 128, 192 y 256 bits.

AES ha sido adoptado por el gobierno de EE.UU. Reemplaza al Estándar de cifrado de datos (DES), [9] que se publicó en 1977. El algoritmo descrito por AES es un algoritmo de clave simétrica , lo que significa que se utiliza la misma clave para cifrar y descifrar los datos.

En los Estados Unidos, el NIST anunció AES como US FIPS PUB 197 (FIPS 197) el 26 de noviembre de 2001. [6] Este anuncio siguió a un proceso de estandarización de cinco años en el que se presentaron y evaluaron quince diseños competitivos, antes de la Se seleccionó el cifrado Rijndael como el más adecuado. [nota 3]

AES está incluido en la norma ISO / IEC 18033-3 . AES entró en vigor como estándar del gobierno federal de EE. UU. el 26 de mayo de 2002, después de la aprobación del Secretario de Comercio de EE. UU. , Donald Evans . AES está disponible en muchos paquetes de cifrado diferentes y es el primer (y único) cifrado de acceso público aprobado por la Agencia de Seguridad Nacional (NSA) de EE. UU. para información ultrasecreta cuando se utiliza en un módulo criptográfico aprobado por la NSA. [nota 4]

El Estándar de cifrado avanzado (AES) se define en cada uno de:

AES se basa en un principio de diseño conocido como red de sustitución-permutación y es eficiente tanto en software como en hardware. [11] A diferencia de su predecesor DES, AES no utiliza una red Feistel . AES es una variante de Rijndael, con un tamaño de bloque fijo de 128 bits y un tamaño de clave de 128, 192 o 256 bits. Por el contrario, Rijndael per se se especifica con tamaños de bloque y clave que pueden ser cualquier múltiplo de 32 bits, con un mínimo de 128 y un máximo de 256 bits. La mayoría de los cálculos AES se realizan en un campo finito particular .

AES opera en una matriz de orden principal de 4 × 4 columnas de 16 bytes b 0 , b 1 , ..., b 15 denominada estado : [nota 5]

El tamaño de clave utilizado para un cifrado AES especifica el número de rondas de transformación que convierten la entrada, denominada texto sin formato , en la salida final, denominada texto cifrado . El número de rondas es el siguiente:

Cada ronda consta de varios pasos de procesamiento, incluido uno que depende de la propia clave de cifrado. Se aplica un conjunto de rondas inversas para transformar el texto cifrado nuevamente en el texto sin formato original utilizando la misma clave de cifrado.

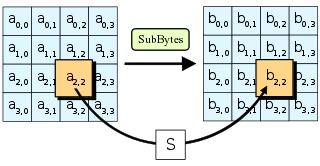

En el paso SubBytes , cada byte en la matriz de estado se reemplaza con un SubByte usando un cuadro de sustitución de 8 bits . Tenga en cuenta que antes de la ronda 0, la matriz de estado es simplemente el texto sin formato/entrada. Esta operación proporciona la no linealidad en el cifrado . La caja S utilizada se deriva del inverso multiplicativo de GF (2 8 ) , que se sabe que tiene buenas propiedades de no linealidad. Para evitar ataques basados en propiedades algebraicas simples, la S-box se construye combinando la función inversa con una transformación afín invertible . La caja S también se elige para evitar cualquier punto fijo (y por lo tanto es un trastorno ), es decir, y también cualquier punto fijo opuesto, es decir ,. Mientras se realiza el descifrado, se utiliza el paso InvSubBytes (el inverso de SubBytes ), que requiere primero tomar la inversa de la transformación afín y luego encontrar la inversa multiplicativa.

El paso ShiftRows opera en las filas del estado; desplaza cíclicamente los bytes de cada fila en un cierto desplazamiento . Para AES, la primera fila no se modifica. Cada byte de la segunda fila se desplaza uno hacia la izquierda. De manera similar, la tercera y cuarta filas se desplazan con desplazamientos de dos y tres respectivamente. [nota 6] De esta manera, cada columna del estado de salida del paso ShiftRows está compuesta por bytes de cada columna del estado de entrada. La importancia de este paso es evitar que las columnas se cifren de forma independiente, en cuyo caso AES degeneraría en cuatro cifrados de bloque independientes.

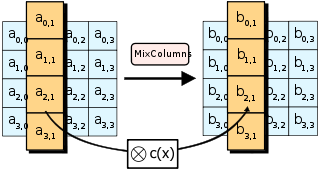

En el paso MixColumns , los cuatro bytes de cada columna del estado se combinan mediante una transformación lineal invertible . La función MixColumns toma cuatro bytes como entrada y genera cuatro bytes, donde cada byte de entrada afecta a los cuatro bytes de salida. Junto con ShiftRows , MixColumns proporciona difusión en el cifrado.

Durante esta operación, cada columna se transforma utilizando una matriz fija (la matriz multiplicada por la izquierda por la columna da un nuevo valor de la columna en el estado):

La multiplicación de matrices se compone de la multiplicación y suma de las entradas. Las entradas son bytes tratados como coeficientes de polinomio de orden . La suma es simplemente XOR. La multiplicación es un polinomio módulo irreducible . Si se procesa bit a bit, entonces, después del desplazamiento, se debe realizar un XOR condicional con 1B 16 si el valor desplazado es mayor que FF 16 (el desbordamiento debe corregirse restando el polinomio generador). Estos son casos especiales de la multiplicación habitual en .

En un sentido más general, cada columna se trata como un polinomio y luego se multiplica módulo por un polinomio fijo . Los coeficientes se muestran en su equivalente hexadecimal de la representación binaria de polinomios de bits de . El paso MixColumns también se puede ver como una multiplicación por la matriz MDS particular que se muestra en el campo finito . Este proceso se describe con más detalle en el artículo Rijndael MixColumns .

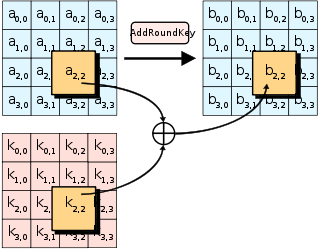

En el paso AddRoundKey , la subclave se combina con el estado. Para cada ronda, se deriva una subclave de la clave principal utilizando el programa de claves de Rijndael ; cada subclave tiene el mismo tamaño que el estado. La subclave se agrega combinando el estado con el byte correspondiente de la subclave usando XOR bit a bit .

En sistemas con palabras de 32 bits o más, es posible acelerar la ejecución de este cifrado combinando los pasos SubBytes y ShiftRows con el paso MixColumns transformándolos en una secuencia de búsquedas de tablas. Esto requiere cuatro tablas de 32 bits de 256 entradas (que juntas ocupan 4096 bytes). Luego se puede realizar una ronda con 16 operaciones de búsqueda de tablas y 12 operaciones exclusivas o de 32 bits, seguidas de cuatro operaciones exclusivas o de 32 bits en el paso AddRoundKey . [12] Alternativamente, la operación de búsqueda de tabla se puede realizar con una única tabla de 32 bits de 256 entradas (que ocupa 1024 bytes) seguida de operaciones de rotación circular.

Utilizando un enfoque orientado a bytes, es posible combinar los pasos SubBytes , ShiftRows y MixColumns en una sola operación de ronda. [13]

La Agencia de Seguridad Nacional (NSA) revisó a todos los finalistas de AES, incluido Rijndael, y afirmó que todos ellos eran lo suficientemente seguros para los datos no clasificados del gobierno de EE. UU. En junio de 2003, el gobierno de Estados Unidos anunció que AES podría utilizarse para proteger información clasificada :

El diseño y la solidez de todas las longitudes de clave del algoritmo AES (es decir, 128, 192 y 256) son suficientes para proteger información clasificada hasta el nivel SECRETO. La información TOP SECRET requerirá el uso de longitudes de clave de 192 o 256. La implementación de AES en productos destinados a proteger sistemas y/o información de seguridad nacional debe ser revisada y certificada por la NSA antes de su adquisición y uso. [14]

AES tiene 10 rondas para claves de 128 bits, 12 rondas para claves de 192 bits y 14 rondas para claves de 256 bits.

En 2006, los ataques más conocidos se realizaron en 7 rondas para claves de 128 bits, 8 rondas para claves de 192 bits y 9 rondas para claves de 256 bits. [15]

Para los criptógrafos, una "ruptura" criptográfica es algo más rápido que un ataque de fuerza bruta , es decir, realizar una prueba de descifrado para cada clave posible en secuencia. [nota 7] Por lo tanto, una ruptura puede incluir resultados que son inviables con la tecnología actual. A pesar de no ser prácticas, las rupturas teóricas a veces pueden proporcionar información sobre los patrones de vulnerabilidad. El mayor ataque exitoso de fuerza bruta conocido públicamente contra un algoritmo de cifrado de bloques ampliamente implementado fue contra una clave RC5 de 64 bits por distribuido.net en 2006. [16]

El espacio de clave aumenta en un factor de 2 por cada bit adicional de longitud de clave, y si cada valor posible de la clave es equiprobable, esto se traduce en una duplicación del tiempo promedio de búsqueda de claves por fuerza bruta. Esto implica que el esfuerzo de una búsqueda por fuerza bruta aumenta exponencialmente con la longitud de la clave. La longitud de la clave en sí misma no implica seguridad contra ataques, ya que hay cifrados con claves muy largas que se han encontrado vulnerables.

AES tiene un marco algebraico bastante simple. [17] En 2002, Nicolas Courtois y Josef Pieprzyk anunciaron un ataque teórico, denominado " ataque XSL " , que pretendía mostrar una debilidad en el algoritmo AES, en parte debido a la baja complejidad de sus componentes no lineales. [18] Desde entonces, otros artículos han demostrado que el ataque, tal como se presentó originalmente, es inviable; consulte Ataque XSL a cifrados en bloque .

Durante el proceso de selección de AES, los desarrolladores de algoritmos competidores escribieron sobre el algoritmo de Rijndael: "Estamos preocupados por [su] uso... en aplicaciones críticas para la seguridad". [19] En octubre de 2000, sin embargo, al final del proceso de selección de AES, Bruce Schneier , un desarrollador del algoritmo competidor Twofish , escribió que si bien pensaba que algún día se desarrollarían ataques académicos exitosos contra Rijndael, "no creía que Cualquiera descubrirá algún día un ataque que permita a alguien leer el tráfico de Rijndael". [20]

Hasta mayo de 2009, los únicos ataques exitosos publicados contra el AES completo fueron ataques de canal lateral en algunas implementaciones específicas. En 2009, se descubrió un nuevo ataque de clave relacionada que explota la simplicidad del programa de claves de AES y tiene una complejidad de 2 119 . En diciembre de 2009 se mejoró a 2 99,5 . [2] Esta es una continuación de un ataque descubierto anteriormente en 2009 por Alex Biryukov , Dmitry Khovratovich e Ivica Nikolić, con una complejidad de 2 96 para una de cada 2 35 claves. [21] Sin embargo, los ataques a claves relacionadas no son motivo de preocupación en ningún protocolo criptográfico diseñado adecuadamente, ya que un protocolo diseñado adecuadamente (es decir, software de implementación) tendrá cuidado de no permitir claves relacionadas, esencialmente restringiendo los medios del atacante para seleccionar claves para relación.

Otro ataque fue publicado en el blog de Bruce Schneier [22] el 30 de julio de 2009 y publicado como preimpresión [23] el 3 de agosto de 2009. Este nuevo ataque, de Alex Biryukov, Orr Dunkelman, Nathan Keller, Dmitry Khovratovich y Adi Shamir , está en contra de AES-256 que usa solo dos claves relacionadas y 2 39 veces para recuperar la clave completa de 256 bits de una versión de 9 rondas, o 2 45 veces para una versión de 10 rondas con un tipo más fuerte de ataque de subclave relacionada, o 2 70 veces para una versión de 11 rondas. AES de 256 bits utiliza 14 rondas, por lo que estos ataques no son efectivos contra AES completo.

La practicidad de estos ataques con claves relacionadas más fuertes ha sido criticada, [24] por ejemplo, por el artículo sobre ataques de relaciones de clave elegidas en el medio en AES-128 escrito por Vincent Rijmen en 2010. [25]

En noviembre de 2009, se publicó como preimpresión el primer ataque distintivo de clave conocida contra una versión reducida de 8 rondas de AES-128. [26] Este ataque distintivo de clave conocida es una mejora del rebote, o el ataque de empezar desde el medio, contra permutaciones tipo AES, que ven dos rondas consecutivas de permutación como la aplicación de un llamado Super- Caja S. Funciona en la versión de 8 rondas de AES-128, con una complejidad de tiempo de 2 48 y una complejidad de memoria de 2 32 . AES de 128 bits usa 10 rondas, por lo que este ataque no es efectivo contra AES-128 completo.

Los primeros ataques de recuperación de claves contra AES completos fueron realizados por Andrey Bogdanov, Dmitry Khovratovich y Christian Rechberger, y se publicaron en 2011. [27] El ataque es un ataque biclique y es más rápido que la fuerza bruta en un factor de aproximadamente cuatro. Se requieren 2126,2 operaciones para recuperar una clave AES-128. Para AES-192 y AES-256, se necesitan 2 190,2 y 2 254,6 operaciones, respectivamente. Este resultado se ha mejorado aún más a 2126,0 para AES-128, 2189,9 para AES-192 y 2254,3 para AES-256, [28] que son los mejores resultados actuales en ataques de recuperación de claves contra AES.

Esta es una ganancia muy pequeña, ya que una clave de 126 bits (en lugar de 128 bits) todavía tardaría miles de millones de años en forzarse bruscamente en el hardware actual y previsible. Además, los autores calculan que el mejor ataque utilizando su técnica en AES con una clave de 128 bits requiere almacenar 2 88 bits de datos. Eso equivale a unos 38 billones de terabytes de datos, que es más que todos los datos almacenados en todas las computadoras del planeta en 2016. Como tal, no hay implicaciones prácticas para la seguridad de AES. [29] La complejidad del espacio se mejoró posteriormente a 2,56 bits , [28] que son 9007 terabytes (mientras se mantiene una complejidad de tiempo de 2126,2 ) .

Según los documentos de Snowden , la NSA está investigando si un ataque criptográfico basado en la estadística tau podría ayudar a romper AES. [30]

En la actualidad, no se conoce ningún ataque práctico que permita a alguien sin conocimiento de la clave leer datos cifrados por AES si se implementa correctamente.

Los ataques de canal lateral no atacan el cifrado como una caja negra y, por lo tanto, no están relacionados con la seguridad del cifrado tal como se define en el contexto clásico, pero son importantes en la práctica. Atacan implementaciones del cifrado en sistemas de hardware o software que filtran datos sin darse cuenta. Existen varios ataques conocidos de este tipo en diversas implementaciones de AES.

En abril de 2005, D. J. Bernstein anunció un ataque de sincronización de caché que utilizó para romper un servidor personalizado que utilizaba el cifrado AES de OpenSSL . [31] El ataque requirió más de 200 millones de textos claros elegidos. [32] El servidor personalizado fue diseñado para proporcionar tanta información de tiempo como sea posible (el servidor informa el número de ciclos de máquina tomados por la operación de cifrado). Sin embargo, como señaló Bernstein, "reducir la precisión de las marcas de tiempo del servidor, o eliminarlas de las respuestas del servidor, no detiene el ataque: el cliente simplemente usa tiempos de ida y vuelta basados en su reloj local y compensa el aumento del ruido. promediando un mayor número de muestras." [31]

En octubre de 2005, Dag Arne Osvik, Adi Shamir y Eran Tromer presentaron un artículo que demostraba varios ataques de sincronización de caché contra las implementaciones en AES encontradas en OpenSSL y dm-cryptla función de cifrado de particiones de Linux. [33] Un ataque pudo obtener una clave AES completa después de solo 800 operaciones que activaron cifrados, en un total de 65 milisegundos. Este ataque requiere que el atacante pueda ejecutar programas en el mismo sistema o plataforma que realiza AES.

En diciembre de 2009 se publicó un ataque a algunas implementaciones de hardware que utilizaba análisis diferencial de fallos y permitía recuperar una clave con una complejidad de 2 32 . [34]

En noviembre de 2010, Endre Bangerter, David Gullasch y Stephan Krenn publicaron un artículo que describía un enfoque práctico para una recuperación "casi en tiempo real" de claves secretas de AES-128 sin la necesidad de texto cifrado o sin formato. El enfoque también funciona en implementaciones AES-128 que utilizan tablas de compresión, como OpenSSL. [35] Al igual que algunos ataques anteriores, este requiere la capacidad de ejecutar código sin privilegios en el sistema que realiza el cifrado AES, lo que puede lograrse mediante una infección de malware mucho más fácilmente que apoderarse de la cuenta raíz. [36]

En marzo de 2016, Ashokkumar C., Ravi Prakash Giri y Bernard Menezes presentaron un ataque de canal lateral a implementaciones AES que puede recuperar la clave AES completa de 128 bits en solo 6 a 7 bloques de texto plano/cifrado, lo que supone una mejora sustancial con respecto a trabajos anteriores que requieren entre 100 y un millón de cifrados. [37] El ataque propuesto requiere privilegios de usuario estándar y algoritmos de recuperación de claves que se ejecutan en menos de un minuto.

Muchas CPU modernas tienen instrucciones de hardware integradas para AES , que protegen contra ataques de canal lateral relacionados con la sincronización. [38] [39]

AES-256 se considera resistente cuántico , ya que tiene una resistencia cuántica similar a la resistencia de AES-128 contra ataques tradicionales, no cuánticos, a 128 bits de seguridad . AES-192 y AES-128 no se consideran resistentes a la cuántica debido a sus tamaños de clave más pequeños. AES-192 tiene una potencia de 96 bits contra ataques cuánticos y AES-128 tiene 64 bits de potencia contra ataques cuánticos, lo que los hace a ambos inseguros. [40] [41]

El Programa de Validación de Módulos Criptográficos (CMVP) es operado conjuntamente por la División de Seguridad Informática del Instituto Nacional de Estándares y Tecnología (NIST) del Gobierno de los Estados Unidos y el Establecimiento de Seguridad de las Comunicaciones (CSE) del Gobierno de Canadá. El gobierno de los Estados Unidos exige el uso de módulos criptográficos validados según NIST FIPS 140-2 para cifrar todos los datos que tienen una clasificación de Sensible pero sin clasificar (SBU) o superior. Del NSTISSP #11, Política nacional que rige la adquisición de garantía de información: "Los productos de cifrado para proteger información clasificada serán certificados por la NSA, y los productos de cifrado destinados a proteger información confidencial estarán certificados de acuerdo con NIST FIPS 140-2". [42]

El Gobierno de Canadá también recomienda el uso de módulos criptográficos validados FIPS 140 en aplicaciones no clasificadas de sus departamentos.

Aunque la publicación 197 del NIST (“FIPS 197”) es el único documento que cubre el algoritmo AES, los proveedores generalmente se acercan al CMVP bajo FIPS 140 y solicitan que se validen varios algoritmos (como Triple DES o SHA1 ) al mismo tiempo. Por lo tanto, es raro encontrar módulos criptográficos que estén validados exclusivamente por FIPS 197 y el propio NIST generalmente no se toma el tiempo para enumerar los módulos validados por FIPS 197 por separado en su sitio web público. En cambio, la validación FIPS 197 normalmente aparece simplemente como una notación "Aprobada por FIPS: AES" (con un número de certificado FIPS 197 específico) en la lista actual de módulos criptográficos validados por FIPS 140.

El Programa de Validación de Algoritmos Criptográficos (CAVP) [43] permite la validación independiente de la correcta implementación del algoritmo AES. La validación exitosa da como resultado su inclusión en la página de validaciones del NIST. [44] Esta prueba es un requisito previo para la validación del módulo FIPS 140-2. Sin embargo, la validación exitosa de CAVP no implica de ninguna manera que el módulo criptográfico que implementa el algoritmo sea seguro. El gobierno de EE. UU. no considera seguro un módulo criptográfico que carezca de validación FIPS 140-2 o aprobación específica de la NSA y no se puede utilizar para proteger datos gubernamentales. [42]

La validación FIPS 140-2 es un desafío tanto desde el punto de vista técnico como fiscal. [45] Existe una batería estandarizada de pruebas, así como un elemento de revisión del código fuente que debe aprobarse durante un período de algunas semanas. El costo de realizar estas pruebas a través de un laboratorio aprobado puede ser significativo (por ejemplo, más de 30.000 dólares estadounidenses) [45] y no incluye el tiempo que lleva escribir, probar, documentar y preparar un módulo para su validación. Después de la validación, los módulos deben volver a enviarse y evaluarse si se modifican de alguna manera. Esto puede variar desde simples actualizaciones de papeleo si la funcionalidad de seguridad no cambió hasta un conjunto más sustancial de nuevas pruebas si la funcionalidad de seguridad se vio afectada por el cambio.

Los vectores de prueba son un conjunto de cifrados conocidos para una entrada y una clave determinadas. NIST distribuye la referencia de los vectores de prueba AES como vectores de prueba de respuesta conocida (KAT) de AES. [nota 8]

Los requisitos de alta velocidad y baja RAM fueron algunos de los criterios del proceso de selección de AES. Como algoritmo elegido, AES funcionó bien en una amplia variedad de hardware, desde tarjetas inteligentes de 8 bits hasta computadoras de alto rendimiento.

En un Pentium Pro , el cifrado AES requiere 18 ciclos de reloj por byte, [46] equivalente a un rendimiento de aproximadamente 11 MiB/s para un procesador de 200 MHz.

En las CPU Intel Core y AMD Ryzen que admiten extensiones de conjunto de instrucciones AES-NI , el rendimiento puede ser de varios GiB/s (incluso más de 15 GiB/s en un i7-12700k). [47]

{{cite web}}: Mantenimiento CS1: copia archivada como título ( enlace ){{cite journal}}: Citar diario requiere |journal=( ayuda ){{cite journal}}: Citar diario requiere |journal=( ayuda ){{cite journal}}: Citar diario requiere |journal=( ayuda ){{cite journal}}: Citar diario requiere |journal=( ayuda ){{cite web}}: Mantenimiento CS1: copia archivada como título ( enlace )Proteger la empresa con Intel AES-NI.{{cite web}}: Mantenimiento CS1: copia archivada como título ( enlace )