La seguridad del sistema de control , o ciberseguridad del sistema de control industrial (ICS) , es la prevención de interferencias (intencionales o no) con el funcionamiento adecuado de los sistemas de control y automatización industrial . Estos sistemas de control gestionan servicios esenciales, incluidos la electricidad, la producción de petróleo, el agua, el transporte, la manufactura y las comunicaciones. Dependen de computadoras, redes, sistemas operativos, aplicaciones y controladores programables , cada uno de los cuales podría contener vulnerabilidades de seguridad . El descubrimiento en 2010 del gusano Stuxnet demostró la vulnerabilidad de estos sistemas a los incidentes cibernéticos. [1] Estados Unidos y otros gobiernos han aprobado regulaciones de seguridad cibernética que requieren una mayor protección para los sistemas de control que operan infraestructuras críticas.

La seguridad del sistema de control se conoce con varios otros nombres, como seguridad SCADA , seguridad PCN , seguridad de redes industriales , ciberseguridad del sistema de control industrial (ICS) , seguridad de tecnología operativa (OT), sistemas de control y automatización industrial y seguridad cibernética del sistema de control .

La inseguridad o las vulnerabilidades inherentes a los sistemas de control y automatización industrial (IACS) pueden tener consecuencias graves en categorías como seguridad, pérdida de vidas, lesiones personales, impacto ambiental, pérdida de producción, daños a equipos, robo de información e imagen de la empresa. Se proporciona orientación para valorar, evaluar y mitigar estos riesgos potenciales mediante la aplicación de muchos documentos gubernamentales, regulatorios, de la industria y estándares globales, que se abordan a continuación.

Los sistemas de control industrial (ICS) se han vuelto mucho más vulnerables a los incidentes de seguridad debido a las siguientes tendencias que han ocurrido en los últimos 10 a 15 años.

Las ciberamenazas y las estrategias de ataque a los sistemas de automatización están cambiando rápidamente. La regulación de los sistemas de control industrial para la seguridad es poco común y es un proceso lento. Estados Unidos, por ejemplo, sólo lo hace para la energía nuclear y las industrias químicas . [2]

El Equipo de Preparación para Emergencias Informáticas del Gobierno de EE. UU. (US-CERT) instituyó originalmente un programa de seguridad de sistemas de control (CSSP), ahora el Centro Nacional de Integración de Comunicaciones y Ciberseguridad (NCCIC), Sistemas de Control Industrial, que ha puesto a disposición un gran conjunto de sistemas de control industriales gratuitos del Instituto Nacional de Estándares. y Tecnología (NIST) sobre seguridad del sistema de control. [3] La Demostración de Tecnología de Capacidad Conjunta (JCTD) del Gobierno de EE. UU. conocida como MOSIACS (Más conciencia situacional para sistemas de control industrial) es la demostración inicial de la capacidad defensiva de ciberseguridad para sistemas de control de infraestructura crítica. [4] MOSAICS aborda la necesidad operativa del Departamento de Defensa (DOD) de capacidades de defensa cibernética para defender los sistemas de control de infraestructura crítica de ataques cibernéticos, como la energía, el agua y las aguas residuales, y los controles de seguridad que afectan el entorno físico. [5] El prototipo MOSAICS JCTD se compartirá con la industria comercial a través de Industry Days para una mayor investigación y desarrollo, un enfoque destinado a conducir a capacidades innovadoras y revolucionarias para la ciberseguridad de los sistemas de control de infraestructura crítica. [6]

El estándar internacional para la ciberseguridad en la automatización industrial es el IEC 62443. Además, múltiples organizaciones nacionales como el NIST y NERC en EE. UU. publicaron directrices y requisitos para la ciberseguridad en los sistemas de control.

El estándar de ciberseguridad IEC 62443 define procesos, técnicas y requisitos para los Sistemas de Control y Automatización Industrial (IACS). Sus documentos son el resultado del proceso de creación de estándares IEC donde todos los comités nacionales involucrados acuerdan un estándar común. La norma IEC 62443 fue influenciada y se basa en parte en la serie de normas ANSI/ISA-99 y las directrices VDI/VDE 2182.

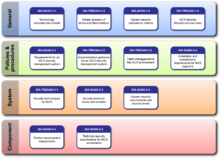

Todos los estándares e informes técnicos IEC 62443 están organizados en cuatro categorías generales denominadas General , Políticas y Procedimientos , Sistema y Componente .

El estándar de seguridad NERC más reciente y más reconocido es NERC 1300, que es una modificación/actualización de NERC 1200. La última versión de NERC 1300 se llama CIP-002-3 a CIP-009-3, y CIP se refiere a Protección de infraestructura crítica. . Estos estándares se utilizan para proteger sistemas eléctricos a granel, aunque NERC ha creado estándares en otras áreas. Los estándares de sistemas eléctricos a granel también brindan administración de seguridad de la red y al mismo tiempo respaldan los procesos de mejores prácticas de la industria.

El Marco de Ciberseguridad del NIST (NIST CSF) proporciona una taxonomía de alto nivel de resultados de ciberseguridad y una metodología para evaluar y gestionar esos resultados. Su objetivo es ayudar a las organizaciones del sector privado que proporcionan infraestructura crítica con orientación sobre cómo protegerla. [7]

La publicación especial del NIST 800-82 Rev. 2 " Guía para la seguridad del sistema de control industrial (ICS) " describe cómo proteger múltiples tipos de sistemas de control industrial contra ataques cibernéticos teniendo en cuenta los requisitos de rendimiento, confiabilidad y seguridad específicos de ICS. [8]

Varios organismos de certificación globales han establecido certificaciones para la seguridad del sistema de control. La mayoría de los esquemas se basan en IEC 62443 y describen métodos de prueba, políticas de auditoría de vigilancia, políticas de documentación pública y otros aspectos específicos de su programa.