IEEE 802.1aq es una enmienda al estándar de red IEEE 802.1Q que agrega soporte para Shortest Path Bridging ( SPB ). Esta tecnología está destinada a simplificar la creación y configuración de redes Ethernet y al mismo tiempo permitir el enrutamiento multiruta . [1] [2] [3]

SPB está diseñado para reemplazar los protocolos de árbol de expansión más antiguos : IEEE 802.1D STP, IEEE 802.1w RSTP e IEEE 802.1s MSTP. Estos bloquean cualquier ruta redundante que pueda resultar en un bucle de conmutación , mientras que SPB permite que todas las rutas estén activas con múltiples rutas de igual costo, proporciona topologías de capa 2 mucho más grandes, [4] admite tiempos de convergencia más rápidos y mejora la eficiencia al permitir Tráfico para compartir la carga en todas las rutas de una red de malla . [5] [6] [7] [8] Está diseñado para preservar la naturaleza plug-and-play que estableció a Ethernet como el protocolo de facto en la capa 2.

La tecnología proporciona VLAN en infraestructuras Ethernet nativas utilizando un protocolo de estado de enlace para anunciar tanto la topología como la membresía de VLAN. Los paquetes se encapsulan en el borde en MAC-in-MAC según IEEE 802.1ah o se etiquetan según IEEE 802.1Q o IEEE 802.1ad y se transportan únicamente a otros miembros de VLAN. Se admiten unidifusión , multidifusión y difusión y todo el enrutamiento se realiza en rutas simétricas más cortas.

El plano de control se basa en el protocolo de enrutamiento de Sistema Intermedio a Sistema Intermedio (IS-IS) , aprovechando una pequeña cantidad de extensiones definidas en RFC 6329. [9]

El 4 de marzo de 2006, el grupo de trabajo publicó el borrador 0.1 de 802.1aq. [10] En marzo de 2012, el IEEE aprobó el estándar 802.1aq. [11]

En mayo de 2013, se demostró la primera interoperabilidad pública de múltiples proveedores cuando SPB sirvió como columna vertebral de Interop 2013 en Las Vegas. [12] En 2013 y 2014, SPB se utilizó para construir la columna vertebral de InteropNet con solo una décima parte de los recursos de años anteriores. [13] Durante Interop 2014, se utilizó SPB como protocolo troncal que puede habilitar funcionalidades de redes definidas por software (SDN). [14] [15]

Los Juegos Olímpicos de Invierno de 2014 fueron los primeros Juegos "habilitados por tela" que utilizaron la tecnología SPB "IEEE 802.1aq". [16] [17] Durante los juegos, esta red estructural podía manejar hasta 54 Tbit/s de tráfico. [18]

El protocolo de sistema intermedio a sistema intermedio (IS-IS), tal como se define en el estándar propuesto RFC 6329 del IETF , se utiliza como plano de control para SPB. [22] [23] [24] [25] SPB no requiere máquina de estado ni otros cambios sustanciales en IS-IS, y simplemente requiere un nuevo Identificador de protocolo de capa de red (NLPID) y un conjunto de TLV . [9] : Sección 13

SPB permite el reenvío por la ruta más corta en una red Ethernet conectada en malla utilizando múltiples rutas de igual costo. Esto permite que SPB admita grandes topologías de Capa 2, con una convergencia más rápida y un uso mejorado de la topología de malla en comparación con las redes configuradas con el protocolo Spanning Tree. SPB aumenta IS-IS con una pequeña cantidad de TLV y sub-TLV, y admite dos rutas de encapsulación de datos Ethernet, puentes de proveedor (PB) 802.1ad y puentes troncales de proveedor (PBB) 802.1ah .

SPB está diseñado para ejecutarse en paralelo con otros protocolos de capa de red como IPv4 e IPv6 . Los estándares exigen que el hecho de que dos nodos no establezcan una adyacencia SPB no tendrá un impacto colateral, como el rechazo de una adyacencia para otros protocolos de capa de red (por ejemplo, OSPF ).

Las extensiones IS-IS definidas en RFC 6329 que brindan soporte estandarizado para 802.1aq SPB son:

802.1aq ha sido diseñado para funcionar en paralelo con otros protocolos de capa de red como IPv4 e IPv6; por lo tanto, el hecho de que dos nodos no establezcan una adyacencia SPB no provocará que los protocolos de capa de red también rechacen una adyacencia. RFC 6328 asigna a 802.1aq el valor 0xC1 del ID de protocolo de capa de red (NLPID). [26] SPB Bridges utiliza este NLPID para indicar su capacidad para formar adyacencias y operar como parte de un dominio 802.1aq. Las tramas 802.1aq fluyen en adyacencias que anuncian este NLPID en ambas direcciones, y los nodos consideran una adyacencia que no ha sido anunciada en ambas direcciones como inexistente (con métrica de enlace infinita). 802.1aq aumenta la PDU IIH normal con tres nuevos TLV, que como todos los demás TLV SPB, viajan dentro de TLV de topología múltiple , lo que permite múltiples instancias lógicas de SPB dentro de una única instancia de protocolo IS-IS.

SPB puede utilizar muchos VID, acordando qué VID se utilizan y para qué fines. Las PDU IIH transportan un resumen de todos los VID utilizados, denominado TLV de configuración de árbol de expansión múltiple , que utiliza una codificación común y compacta reutilizada de 802.1Q .

A los efectos de la prevención de bucles, los vecinos de SPB también pueden admitir un mecanismo para verificar que el contenido de sus bases de datos de topología esté sincronizado. El intercambio de resúmenes de información de topología de SPB, utilizando el subTLV SPB-Digest opcional , permite a los nodos comparar información y tomar medidas específicas cuando se indica una discrepancia en la topología.

Finalmente, SPB necesita saber qué conjuntos de árbol de ruta más corta (SPT) están siendo utilizados por qué VID, y esto se incluye en el TLV de identificadores de VLAN base .

Todas las extensiones de información nodal SPB viajan dentro de un nuevo TLV de capacidad de topología múltiple (MT) . Puede haber uno o varios TLV de capacidad MT presentes, dependiendo de la cantidad de información que deba transportarse.

El subTLV de instancia de SPB proporciona el ID de origen de ruta más corta (SPSourceID) para este nodo o instancia de topología. Esto se utiliza en la formación de direcciones de destino (DA) de multidifusión para tramas que se originan en este nodo o instancia.

Hay varios algoritmos ECT definidos para SPB y es posible que se definan algoritmos adicionales en el futuro, incluidos, entre otros, ECMP o comportamientos basados en hash y árboles de multidifusión (*,G). Estos algoritmos utilizarán este TLV opcional para definir nuevos datos paramétricos del algoritmo. Para los parámetros de desempate, existen dos clases amplias de algoritmos, uno que utiliza datos nodales para romper empates y otro que utiliza datos de enlace para romper empates. El TLV del algoritmo de árbol opaco de igual costo de instancia SPB se utiliza para asociar datos de desempate opacos con un nodo.

El subTLV de métrica de enlace SPB se produce dentro del TLV vecino del sistema intermedio de topología múltiple o dentro del TLV de accesibilidad IS extendida. El TLV del algoritmo de árbol opaco de igual costo de adyacencia de SPB también ocurre dentro del TLV del sistema intermedio de topología múltiple o el TLV de accesibilidad de IS extendida. Cuando este subTLV no está presente para una adyacencia IS-IS, esa adyacencia no transportará tráfico SPB para la instancia de topología dada.

El identificador de servicio SPBM y la dirección de unidifusión TLV se utilizan para introducir la membresía del grupo de servicios en el nodo de origen o para anunciar una dirección de unidifusión B-MAC adicional presente en el nodo o accesible a través de él. El TLV de dirección MAC de SPBV es el subTLV IS-IS utilizado para anunciar direcciones MAC de grupo en modo SPBV.

Shortest Path Bridging-VID (SPBV) y Shortest Path Bridging-MAC (SPBM) son dos modos de funcionamiento de 802.1aq. Ambos heredan beneficios clave del enrutamiento del estado del enlace :

SPBM ofrece emulación de un segmento LAN Ethernet transparente. Implementa VLAN con árboles de multidifusión con alcance, lo que significa que no se descarta la salida del tráfico de difusión, unidifusión desconocida y multidifusión , una característica común a los enfoques que utilizan una pequeña cantidad de árboles compartidos, por lo que la red no se degrada simplemente con el tamaño como porcentaje de Los fotogramas descartados aumentan.

El equivalente en espacio de operador de esta aplicación es la entrega de servicios VPN Ethernet a empresas a través de una infraestructura de operador común. Los atributos requeridos son fundamentalmente los mismos; transparencia total para los servicios Ethernet del cliente (tanto punto a punto como LAN) y aislamiento completo entre el tráfico de un cliente y el de todos los demás clientes.

Una consecuencia adicional de la transparencia de SPBM tanto en el plano de datos como en el plano de control es que ofrece el conjunto de servicios MEF 6.1 . También proporciona al operador el conjunto de herramientas para admitir backhaul de banda ancha con redundancia geográfica; en estas aplicaciones, muchos DSLAM u otros equipos de acceso deben redirigirse a múltiples sitios de Servidor de acceso remoto de banda ancha (BRAS), con vinculación de sesiones determinada por la aplicación a un BRAS. Sin embargo, no se debe permitir que los DSLAM se comuniquen entre sí, porque los operadores pierden la capacidad de controlar la conectividad entre pares. MEF E-TREE hace precisamente esto y además proporciona un tejido de multidifusión eficiente para la distribución de IPTV .

SPBM ofrece tanto un modelo de replicación de multidifusión ideal, donde los paquetes se replican solo en los puntos de bifurcación en el árbol de ruta más corto que conecta a los miembros, como también el modelo de replicación de cabecera que requiere menos estado, donde, en esencia, los paquetes de unidifusión en serie se envían a todos los demás miembros. a lo largo del mismo primer árbol del camino más corto. Estos dos modelos se seleccionan especificando propiedades del servicio en el borde que afectan las decisiones del nodo de tránsito en la instalación del estado de multidifusión. Esto permite realizar un equilibrio entre los puntos de replicación de tránsito óptimos (con sus mayores costos estatales) versus el estado central reducido (pero con mucho más tráfico) del modelo de replicación de cabecera. Estas selecciones pueden ser diferentes para diferentes miembros del mismo ID de servicio individual (I-SID), lo que permite realizar diferentes concesiones para diferentes miembros.

La Figura 5 a continuación es una forma rápida de comprender lo que está haciendo SPBM a escala de toda la red. La Figura 5 muestra cómo se crea una E-LAN de 7 miembros a partir de la información de membresía del borde y el cálculo distribuido determinista de árboles por fuente y por servicio con replicación de tránsito. La replicación de cabecera no se muestra porque es trivial y simplemente utiliza los FIB de unidifusión existentes para reenviar copias en serie a otros receptores conocidos.

802.1aq se basa en todas las operaciones, administración y gestión (OA&M) de Ethernet existentes. Dado que 802.1aq garantiza que sus paquetes de unidifusión y multidifusión para una LAN virtual (VLAN) determinada sigan la misma ruta directa e inversa y utilicen encapsulaciones 802 completamente estándar, todos los métodos de 802.1ag e Y.1731 [27] funcionan sin cambios en un 802.1. red aq.

802.1aq es el plano de control Ethernet de estado de enlace aprobado por IEEE para todas las VLAN IEEE cubiertas en IEEE 802.1Q. [28] El identificador de red de área local virtual Shortest Path Bridging (VLAN ID) o Shortest Path Bridging VID (SPBV) proporciona una capacidad que es compatible con tecnologías de árbol de expansión . El SPBM proporciona valores adicionales que utilizan capacidades de Provider Backbone Bridge (PBB). SPB (el término genérico para ambos) combina una ruta de datos Ethernet (ya sea IEEE 802.1Q en el caso de SPBV o Provider Backbone Bridges (PBB) IEEE 802.1ah en el caso de SPBM) con un protocolo de control de estado de enlace IS-IS en ejecución. entre puentes de ruta más corta ( enlaces de interfaz de red a red (NNI)). El protocolo de estado del enlace se utiliza para descubrir y anunciar la topología de la red y calcular los SPT de todos los puentes en la región SPT.

En SPBM, se distribuyen las direcciones MAC de la red troncal (B-MAC) de los nodos participantes y también la información de membresía del servicio para interfaces con dispositivos no participantes ( puertos de interfaz usuario-red (UNI)). Luego, los datos de topología se ingresan en un motor de cálculo que calcula árboles de ruta más cortos simétricos en función del costo mínimo de cada nodo participante a todos los demás nodos participantes. En SPBV, estos árboles proporcionan un árbol de ruta más corta donde se puede aprender la dirección MAC individual y se puede distribuir la membresía de direcciones de grupo . En SPBM, los árboles de ruta más cortos se utilizan para completar tablas de reenvío para las direcciones B-MAC individuales de cada nodo participante y para las direcciones de grupo; Los árboles de multidifusión grupal son subárboles del árbol de ruta más corta predeterminado formado por emparejamiento (fuente, grupo). Dependiendo de la topología, son posibles varios árboles de múltiples rutas de igual costo y SPB admite múltiples algoritmos por instancia IS-IS.

En SPB, al igual que con otros protocolos basados en el estado del enlace, los cálculos se realizan de forma distribuida. Cada nodo calcula el comportamiento de reenvío compatible con Ethernet de forma independiente basándose en una vista común normalmente sincronizada de la red (a escalas de aproximadamente 1000 nodos o menos) y los puntos de conexión del servicio (puertos UNI). Filtrado de Ethernet Las tablas de la base de datos (o reenvío) se completan localmente para implementar de forma independiente y determinista su parte del comportamiento de reenvío de la red.

Los dos tipos diferentes de ruta de datos dan lugar a dos versiones ligeramente diferentes de este protocolo. Uno (SPBM) está destinado a aquellos casos en los que se desea un aislamiento completo de muchas instancias separadas de LAN de clientes y sus direcciones MAC de dispositivos asociados y, por lo tanto, utiliza una encapsulación completa (MAC-in-MAC, también conocido como IEEE 802.1ah ). El otro (SPBV) está destinado a casos en los que dicho aislamiento de las direcciones MAC del dispositivo cliente no es necesario y reutiliza solo la etiqueta VLAN existente, también conocida como IEEE 802.1Q, en los enlaces NNI participantes.

Cronológicamente, SPBV fue el primero, ya que el proyecto se concibió originalmente para abordar la escalabilidad y la convergencia de MSTP .

En ese momento, la especificación del puente de red troncal del proveedor estaba avanzando y se hizo evidente que aprovechar tanto el plano de datos PBB como el plano de control del estado del enlace ampliaría significativamente las capacidades y aplicaciones de Ethernet. Provider Link State Bridging (PLSB) fue una propuesta de testaferro presentada al Grupo de Trabajo de Puente de Ruta Más Corta IEEE 802.1aq, con el fin de proporcionar un ejemplo concreto de dicho sistema. A medida que avanza la estandarización de IEEE 802.1aq, algunos de los mecanismos detallados propuestos por PLSB han sido reemplazados por equivalentes funcionales, pero todos los conceptos clave incorporados en PLSB se están incorporando al estándar.

Los dos tipos (SPBV y SPBM) se describirán por separado, aunque las diferencias se encuentran casi por completo en el plano de datos.

El puente de ruta más corta permite árboles de ruta más cortos para puentes VLAN en todos los planos de datos IEEE 802.1 y SPB es el término utilizado en general. Recientemente se ha prestado mucha atención a SPBM, como se explicó, debido a su capacidad para controlar el nuevo plano de datos PBB y aprovechar ciertas capacidades, como eliminar la necesidad de realizar aprendizaje B-MAC y crear automáticamente datos individuales (unidifusión) y grupales ( multidifusión ). Árboles. SPBV fue en realidad el proyecto original que se esforzó por permitir que las VLAN Ethernet utilizaran mejor las redes de malla.

Una característica principal del puente de ruta más corta es la capacidad de utilizar Link State IS-IS para aprender la topología de la red. En SPBV, el mecanismo utilizado para identificar el árbol es utilizar un ID de VLAN de ruta más corta (VID) diferente para cada puente de origen. La topología IS-IS se aprovecha tanto para asignar SPVID únicos como para permitir el reenvío de la ruta más corta para direcciones individuales y de grupo. Originalmente destinado a redes pequeñas de baja configuración, SPB creció hasta convertirse en un proyecto más grande que abarca el último plano de control de proveedor para SPBV y armoniza los conceptos del plano de datos Ethernet. Los defensores de SPB creen que Ethernet puede aprovechar el estado del enlace y mantener los atributos que han hecho de Ethernet una de las tecnologías de transporte de plano de datos más amplias. Cuando nos referimos a Ethernet, es el formato de trama de capa 2 definido por IEEE 802.3 e IEEE 802.1. Puente VLAN Ethernet IEEE 802.1Q es el paradigma de reenvío de tramas que admite protocolos de nivel superior, como IP.

SPB define una región de ruta más corta que es el límite de la topología de ruta más corta y el resto de la topología de VLAN (que puede ser cualquier número de puentes heredados). SPB opera aprendiendo los puentes compatibles con SPB y haciendo crecer la región para incluir los puentes compatibles con SPB. puentes que tienen el mismo resumen de configuración de VID base y MSTID (asignación de VID para fines de SPB).

SPBV crea árboles de ruta más corta que admiten la prevención de bucles y, opcionalmente, admiten la mitigación de bucles en el SPVID. SPBV aún permite aprender direcciones MAC de Ethernet, pero puede distribuir direcciones de multidifusión que se pueden usar para podar los árboles de rutas más cortas según la membresía de multidifusión, ya sea a través del Protocolo de registro MAC múltiple (MMRP) o directamente usando la distribución IS-IS de membresía de multidifusión.

SPBV construye árboles de ruta más corta pero también interactúa con puentes heredados que ejecutan el protocolo Rapid Spanning Tree y el protocolo Multiple Spanning Tree. SPBV utiliza técnicas de regiones MSTP para interfuncionar con regiones que no son SPT y se comportan lógicamente como un gran puente distribuido visto desde fuera de la región.

SPBV admite árboles de ruta más corta, pero SPBV también crea un árbol de expansión que se calcula a partir de la base de datos del estado del enlace y utiliza el VID base. Esto significa que SPBV puede utilizar este árbol de expansión tradicional para calcular el árbol de expansión interno y común (CIST). El CIST es el árbol predeterminado que se utiliza para interactuar con otros puentes heredados. También sirve como árbol de expansión alternativo si hay problemas de configuración con SPBV.

SPBV ha sido diseñado para gestionar un número moderado de puentes. SPBV se diferencia de SPBM en que las direcciones MAC se aprenden en todos los puentes que se encuentran en la ruta más corta y se utiliza un aprendizaje de VLAN compartido ya que las MAC de destino pueden estar asociadas con múltiples SPVID. SPBV aprende todos los MAC que reenvía incluso fuera de la región SPBV.

SPBM reutiliza el plano de datos PBB, lo que no requiere que los Backbone Core Bridges (BCB) aprendan direcciones de clientes encapsuladas. En el borde de la red se aprenden las direcciones C-MAC (cliente). SPBM es muy similar a PLSB (Provider Link State Bridging) y utiliza los mismos datos y planos de control, pero el formato y el contenido de los mensajes de control en PLSB no son compatibles.

Las tramas MAC individuales ( tráfico de unidifusión ) de un dispositivo conectado a Ethernet que se reciben en el borde SPBM se encapsulan en un encabezado IEEE 802.1ah PBB (mac-in-mac) y luego atraviesan la red IEEE 802.1aq sin cambios hasta que se les quita el encapsulación a medida que regresan a la red adjunta no participante en el lado opuesto de la red participante.

Las direcciones de destino Ethernet (desde dispositivos conectados al puerto UNI) realizan el aprendizaje a través de la LAN lógica y se reenvían a la dirección B-MAC participante adecuada para llegar al destino Ethernet del extremo lejano. De esta manera, las direcciones MAC de Ethernet nunca se buscan en el núcleo de una red IEEE 802.1aq. Al comparar SPBM con PBB, el comportamiento es casi idéntico al de una red PBB IEEE 802.1ah . PBB no especifica cómo se aprenden las direcciones B-MAC y PBB puede usar un árbol de expansión para controlar la B-VLAN. En SPBM, la principal diferencia es que las direcciones B-MAC se distribuyen o calculan en el plano de control, eliminando el aprendizaje B-MAC en PBB. Además, SPBM garantiza que la ruta seguida sea el árbol de ruta más corto.

Las rutas directa e inversa utilizadas para el tráfico de unidifusión y multidifusión en una red IEEE 802.1aq son simétricas . Esta simetría permite que los mensajes de fallo de continuidad de Ethernet (CFM) IEEE 802.1ag normales funcionen sin cambios para SPBV y SPBM y tiene propiedades deseables con respecto a los protocolos de distribución de tiempo como el protocolo de tiempo de precisión ( PTP versión 2 ). Además, la prevención de bucles Ethernet existente se ve reforzada por la mitigación de bucles para proporcionar una rápida convergencia del plano de datos.

Las tramas individuales de dirección de grupo y destino desconocido se transmiten de manera óptima solo a miembros del mismo servicio Ethernet. IEEE 802.1aq admite la creación de miles de servicios Ethernet lógicos en forma de construcciones E-LINE, E-LAN o E-TREE que se forman entre puertos lógicos no participantes de la red IEEE 802.1aq. Estos paquetes de direcciones de grupo están encapsulados con un encabezado PBB que indica la dirección de origen participante en el SA, mientras que el DA indica la dirección de grupo localmente significativa a la que se debe reenviar esta trama y qué puente de origen originó la trama. Las tablas de reenvío de multidifusión IEEE 802.1aq se crean basándose en cálculos tales que cada puente que se encuentra en la ruta más corta entre un par de puentes que son miembros del mismo grupo de servicios creará un estado de base de datos de reenvío (FDB) adecuado para reenviar o replicar tramas. recibe a los miembros de ese grupo de servicio. Dado que el cálculo de la dirección de grupo produce árboles de ruta más cortos, sólo hay una copia de un paquete de multidifusión en cualquier enlace determinado. Dado que sólo los puentes en una ruta más corta entre los puertos lógicos participantes crean un estado de base de datos de reenvío (FDB), la multidifusión hace un uso eficiente de los recursos de la red.

La operación de reenvío de direcciones de grupo real funciona de forma más o menos idéntica a la Ethernet clásica; se busca la combinación de dirección de destino de la red troncal (B-DA) + identificador de VLAN de la red troncal (B-VID) para encontrar el conjunto de salida de los siguientes saltos. La única diferencia en comparación con Ethernet clásica es que el aprendizaje inverso está deshabilitado para las direcciones de control de acceso a medios de la red troncal del puente (B-MAC) participantes y se reemplaza con una verificación de ingreso y un descarte (cuando la trama llega a una interfaz entrante desde una fuente inesperada). Sin embargo, el aprendizaje se implementa en los bordes del árbol de multidifusión SPBM para conocer la relación de direcciones B-MAC a MAC para la encapsulación correcta de tramas individuales en la dirección inversa (a medida que los paquetes llegan a través de la interfaz).

Una red IEEE 802.1aq implementada correctamente puede admitir hasta 1000 puentes participantes y proporcionar decenas de miles de servicios E-LAN de capa 2 a dispositivos Ethernet. Esto se puede hacer simplemente configurando los puertos frente a los dispositivos Ethernet para indicar que son miembros de un servicio determinado. A medida que nuevos miembros van y vienen, el protocolo IS-IS anunciará los cambios de membresía de I-SID y los cálculos harán crecer o reducir los árboles en la red de nodos participantes según sea necesario para mantener la propiedad de multidifusión eficiente para ese servicio.

IEEE 802.1aq tiene la propiedad de que sólo el punto de conexión de un servicio necesita configuración cuando aparece o desaparece un nuevo punto de conexión. Los árboles producidos por los cálculos se extenderán o podarán automáticamente según sea necesario para mantener la conectividad. En algunas implementaciones existentes, esta propiedad se utiliza para agregar o eliminar automáticamente (en lugar de a través de la configuración) puntos de conexión para tecnologías de doble origen, como anillos, para mantener un flujo de paquetes óptimo entre un protocolo de anillo no participante y la red IEEE 802.1aq mediante la activación de un protocolo secundario. punto de conexión y desactivar un punto de conexión principal.

La recuperación de fallas se realiza según IS-IS normal : se anuncia la falla del enlace y se realizan nuevos cálculos, lo que genera nuevas tablas FDB. Dado que este protocolo no anuncia ni conoce direcciones Ethernet, el núcleo SPBM no requiere reaprendizaje y sus encapsulaciones aprendidas no se ven afectadas por un nodo de tránsito o una falla de enlace.

La detección rápida de fallas de enlace se puede realizar utilizando mensajes de verificación de continuidad (CCM) IEEE 802.1ag que prueban el estado del enlace e informan una falla al protocolo IS-IS. Esto permite una detección de fallos mucho más rápida de lo que es posible utilizando los mecanismos de pérdida de mensajes de saludo IS-IS.

Tanto SPBV como SPBM heredan la rápida convergencia de un plano de control de estado de enlace. Un atributo especial de SPBM es su capacidad para reconstruir árboles de multidifusión en un tiempo similar a la convergencia de unidifusión, porque sustituye la señalización por computación. Cuando un puente SPBM ha realizado los cálculos en una base de datos de topología, sabe si está en la ruta más corta entre una raíz y una o más hojas del SPT y puede instalar el estado en consecuencia. La convergencia no se logra mediante el descubrimiento incremental del lugar de un puente en un árbol de multidifusión mediante el uso de transacciones de señalización separadas. Sin embargo, SPBM en un nodo no opera de forma completamente independiente de sus pares y exige un acuerdo sobre la topología de red actual con sus pares. Este mecanismo muy eficiente utiliza el intercambio de un único resumen del estado del enlace que cubre toda la vista de la red y no necesita un acuerdo sobre cada ruta a cada raíz individualmente. El resultado es que el volumen de mensajes intercambiados para hacer converger la red es proporcional al cambio incremental en la topología y no al número de árboles de multidifusión en la red. Un evento de enlace simple que puede cambiar muchos árboles se comunica señalando únicamente el evento de enlace; la consiguiente construcción del árbol se realiza mediante cálculo local en cada nodo. La adición de un único punto de acceso al servicio a una instancia de servicio implica únicamente el anuncio del I-SID, independientemente del número de árboles. De manera similar, la eliminación de un puente, que podría implicar la reconstrucción de cientos a miles de árboles, se señala sólo con unas pocas actualizaciones del estado del enlace.

Es probable que las ofertas comerciales ofrezcan SPB con retraso de múltiples chasis. En este entorno, varios chasis de conmutador aparecen como un único conmutador en el plano de control SPB, y varios enlaces entre pares de chasis aparecen como un enlace agregado. En este contexto, el plano de control no detecta una falla de un solo enlace o nodo y se maneja localmente, lo que genera tiempos de recuperación inferiores a 50 ms.

A continuación se muestran tres GIF animados que ayudan a mostrar el comportamiento de 802.1aq.

El primero de estos gifs, que se muestra en la Figura 5, demuestra el enrutamiento en una red de 66 nodos donde hemos creado una E-LAN de 7 miembros usando ISID 100. En este ejemplo mostramos el árbol de igual costo (ECT) creado a partir de cada miembro. para llegar a todos los demás miembros. Recorremos cada miembro para mostrar el conjunto completo de árboles creados para este servicio. Hacemos una pausa en un punto para mostrar la simetría del enrutamiento entre dos de los nodos y lo enfatizamos con una línea roja. En cada caso, la fuente del árbol está resaltada con una pequeña V violeta.

El segundo de estos gifs animados, que se muestra en la Figura 6, muestra 8 rutas ECT en la misma red de 66 nodos que la Figura 4. En cada fotograma animado posterior se utiliza la misma fuente (en morado) pero se muestra un destino diferente (en amarillo) . Para cada cuadro, todas las rutas más cortas se muestran superpuestas entre el origen y el destino. Cuando dos caminos más cortos atraviesan el mismo salto, aumenta el grosor de las líneas que se dibujan. Además de la red de 66 nodos, también se muestra una pequeña red estilo centro de datos de varios niveles con orígenes y destinos tanto dentro de los servidores (en la parte inferior) como desde los servidores hasta la capa del enrutador en la parte superior. Esta animación ayuda a mostrar la diversidad de la ECT que se está produciendo.

El último de estos gifs animados, que se muestra en la Figura 7, muestra las rutas ECT de origen y destino utilizando los 16 algoritmos estándar actualmente definidos.

Inicialmente se definen dieciséis rutas de múltiples árboles de igual costo (ECMT), sin embargo, hay muchas más posibles. ECMT en una red IEEE 802.1aq es más predecible que con el protocolo de Internet (IP) o la conmutación de etiquetas multiprotocolo (MPLS) debido a la simetría entre las rutas directa e inversa. Por lo tanto, la elección de qué ruta ECMT se utilizará es una decisión de cabecera asignada por el operador, mientras que es una decisión local/hashing con IP/MPLS.

IEEE 802.1aq, cuando se enfrenta a la elección entre dos rutas de igual costo de enlace, utiliza la siguiente lógica para su primer algoritmo de desempate ECMT: primero, si una ruta es más corta que la otra en términos de saltos, se elige la ruta más corta; de lo contrario, , se elige la ruta con el identificador de puente mínimo { BridgePriority concatenado con (IS-IS SysID) }. Otros algoritmos ECMT se crean simplemente utilizando permutaciones conocidas de BridgePriority||SysIds. Por ejemplo, el segundo algoritmo ECMT definido utiliza la ruta con el mínimo del inverso del BridgeIdentifier y se puede considerar que toma la ruta con el identificador de nodo máximo. Para SPBM, cada permutación se instancia como un B-VID distinto. El límite superior de permutaciones de rutas múltiples está determinado por la cantidad de B-VID delegados a la operación 802.1aq, un máximo de 4094, aunque la cantidad de permutaciones de rutas útiles solo requeriría una fracción del espacio B-VID disponible. Se definen catorce algoritmos ECMT adicionales con diferentes máscaras de bits aplicadas a los BridgeIdentifiers. Dado que BridgeIdentifier incluye un campo de prioridad, es posible ajustar el comportamiento de ECMT cambiando BridgePriority hacia arriba o hacia abajo.

Se asigna un servicio a un ECMT B-VID determinado en el borde de la red mediante configuración. Como resultado, los paquetes no participantes asociados con ese servicio se encapsulan con el VID asociado con la ruta de extremo a extremo ECMT deseada. Por lo tanto, todo el tráfico de direcciones individuales y de grupo asociado con este servicio utilizará el ECMT B-VID adecuado y se transportará simétricamente de extremo a extremo en la ruta múltiple adecuada de igual costo. Básicamente, el operador decide qué servicios van en qué rutas ECMT, a diferencia de una solución hash utilizada en otros sistemas como IP/MPLS. Los árboles pueden admitir grupos de agregación de enlaces (LAG) dentro de un segmento de "rama" de árbol donde se produce algún tipo de hash.

Este comportamiento ECMT simétrico y de extremo a extremo le da a IEEE 802.1aq un comportamiento altamente predecible y las herramientas de ingeniería fuera de línea pueden modelar con precisión flujos de datos exactos. El comportamiento también es ventajoso para redes donde las mediciones de retardo unidireccional son importantes. Esto se debe a que el retraso de ida se puede calcular con precisión como la mitad del retraso de ida y vuelta. Dichos cálculos son utilizados por protocolos de distribución de tiempo como IEEE 1588 para la sincronización de frecuencia y hora del día según sea necesario entre fuentes de reloj de precisión y estaciones base inalámbricas.

Arriba se muestran tres figuras [5,6,7] que muestran el comportamiento de 8 y 16 árboles de igual costo (ECT) en diferentes topologías de red. Estas son composiciones de capturas de pantalla de un emulador de red 802.1aq y muestran el origen en violeta, el destino en amarillo y luego todas las rutas más cortas calculadas y disponibles en rosa. Cuanto más gruesa es la línea, más caminos más cortos utilizan ese enlace. Las animaciones muestran tres redes diferentes y una variedad de pares de origen y destino que cambian continuamente para ayudar a visualizar lo que está sucediendo.

Los algoritmos del árbol de igual costo (ECT) casi se pueden extender mediante el uso de datos OPAQUE que permiten extensiones más o menos infinitamente más allá de los algoritmos de base 16. Se espera que otros grupos o proveedores de estándares produzcan variaciones de los algoritmos definidos actualmente con comportamientos adecuados para diferentes estilos de redes. Se espera que también se definan numerosos modelos de árbol compartido, al igual que comportamientos de estilo de múltiples rutas de igual costo (ECMP) basados en hash salto a salto... todos definidos por un VID y un algoritmo que cada nodo acepta ejecutar.

802.1aq no distribuye el tráfico salto a salto. En cambio, 802.1aq permite la asignación de un ID de servicio (ISID) a un ID de VLAN (VID) en el borde de la red. Un VID corresponderá exactamente a uno de los posibles conjuntos de nodos de ruta más cortos en la red y nunca se desviará de esa ruta. Si hay aproximadamente 10 caminos más cortos entre diferentes nodos, es posible asignar diferentes servicios a diferentes caminos y saber que el tráfico de un servicio determinado seguirá exactamente el camino dado. De esta manera el tráfico se puede asignar fácilmente al camino más corto deseado. En el caso de que una de las rutas se sobrecargue, es posible sacar algunos servicios de esa ruta más corta reasignando el ISID de ese servicio a un VID diferente, menos cargado, en los bordes de la red.

La naturaleza determinista del enrutamiento hace que la predicción, el cálculo y la experimentación fuera de línea de la carga de la red sean mucho más simples, ya que las rutas reales no dependen del contenido de los encabezados de los paquetes, excepto el identificador de VLAN.

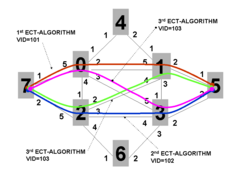

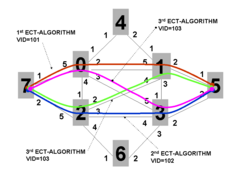

La Figura 4 muestra cuatro rutas diferentes de igual costo entre los nodos 7 y 5. Un operador puede lograr un equilibrio de tráfico relativamente bueno en el corte entre los nodos [0 y 2] y [1 y 3] asignando los servicios en los nodos 7 y 5. a uno de los cuatro VID deseados. El uso de más de 4 rutas de árbol de igual costo (ECT) en la red probablemente permitirá que se utilicen las 4 rutas. También se puede lograr el equilibrio entre los nodos 6 y 4 de manera similar.

En el caso de que un operador no desee asignar manualmente servicios a las rutas más cortas, es sencillo para un proveedor de conmutador permitir un simple hash del ISID a uno de los VIDS disponibles para proporcionar un grado de dispersión no diseñada. Por ejemplo, el módulo ISID del número de ECT-VID podría usarse para decidir el VID relativo real a usar.

En el caso de que las rutas de ECT no sean lo suficientemente diversas, el operador tiene la opción de ajustar las entradas a los algoritmos de ECT distribuidos para aplicar atracción o repulsión desde un nodo determinado ajustando la Prioridad de puente de ese nodo. Esto se puede experimentar a través de herramientas fuera de línea hasta que se logren las rutas deseadas, momento en el que se puede aplicar el sesgo a la red real y luego los ISID se pueden mover a las rutas resultantes.

Al observar las animaciones de la Figura 6 se muestra la diversidad disponible para la ingeniería de tráfico en una red de 66 nodos. En esta animación, hay 8 rutas ECT disponibles desde cada origen resaltado hasta el destino y, por lo tanto, los servicios se pueden asignar a 8 grupos diferentes según el VID. Por lo tanto, una de esas asignaciones iniciales en la Figura 6 podría ser (ISID módulo 8) con ajustes posteriores según sea necesario.

Analizaremos el comportamiento de SPBM en un pequeño ejemplo, con énfasis en los árboles de ruta más corta para unidifusión y multidifusión.

La red que se muestra en la Figura 1 consta de 8 nodos participantes numerados del 0 al 7. Estos serían conmutadores o enrutadores que ejecutan el protocolo IEEE 802.1aq. Cada uno de los 8 nodos participantes tiene un número de adyacencias numeradas del 1 al 5. Es probable que estos correspondan a índices de interfaz o posiblemente a números de puerto. Dado que 802.1aq no admite interfaces paralelas, cada interfaz corresponde a una adyacencia. Los números de índice de puerto/interfaz son, por supuesto, locales y se muestran porque el resultado de los cálculos produce un índice de interfaz (en el caso de unidifusión) o un conjunto de índices de interfaz (en el caso de multidifusión) que forman parte de la información de reenvío. base (FIB) junto con una dirección MAC de destino y un VID de red troncal.

La red tiene un núcleo interno completamente mallado de cuatro nodos (0..3) y luego cuatro nodos externos (4,5,6 y 7), cada uno de ellos con doble conexión a un par de nodos centrales internos.

Normalmente, cuando los nodos vienen de fábrica, tienen una dirección MAC asignada que se convierte en un identificador de nodo, pero para este ejemplo asumiremos que los nodos tienen direcciones MAC del formato 00:00:00:00:N:00 donde N es la identificación del nodo (0..7) de la Figura 1. Por lo tanto, el nodo 2 tiene una dirección MAC de 00:00:00:00:02:00. El nodo 2 está conectado al nodo 7 (00:00:00:00:07:00) a través de la interfaz/5 del nodo 2.

El protocolo IS-IS se ejecuta en todos los enlaces mostrados ya que están entre nodos participantes. El protocolo de saludo IS-IS tiene algunas adiciones para 802.1aq, incluida información sobre los VID de la red troncal que utilizará el protocolo. Supondremos que el operador ha elegido utilizar los VID troncal 101 y 102 para esta instancia de 802.1aq en esta red.

El nodo utilizará sus direcciones MAC como IS-IS SysId y se unirá a un único nivel IS-IS e intercambiará paquetes de estado de enlace (LSP en terminología IS-IS). Los LSP contendrán información de nodo e información de enlace de modo que cada nodo conozca la topología completa de la red. Dado que no hemos especificado ningún peso de enlace en este ejemplo, el protocolo IS-IS elegirá una métrica de enlace predeterminada para todos los enlaces, por lo tanto, todo el enrutamiento tendrá un recuento mínimo de saltos.

Después del descubrimiento de la topología, el siguiente paso es el cálculo distribuido de las rutas de unidifusión para los VID de ECMP y el llenado de las tablas de reenvío de unidifusión (FIB).

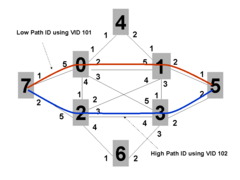

Considere la ruta del Nodo 7 al Nodo 5: hay varios caminos de igual costo. 802.1aq especifica cómo elegir dos de ellos: el primero se conoce como ruta de ID de RUTA baja. Esta es la ruta que tiene la identificación mínima del nodo. En este caso, la ruta de ID de RUTA baja es la ruta 7->0->1->5 (como se muestra en rojo en la Figura 2). Por lo tanto, cada nodo en esa ruta creará una entrada de reenvío hacia la dirección MAC del nodo cinco utilizando el primer ECMP VID 101. Por el contrario, 802.1aq especifica un segundo algoritmo de desempate ECMP llamado High PATH ID. Esta es la ruta con el identificador de nodo máximo y en el ejemplo es la ruta 7->2->3->5 (que se muestra en azul en la Figura 2).

Por tanto, el nodo 7 tendrá un FIB que entre otras cosas indica:

El nodo 5 tendrá exactamente lo inverso en su FIB:

Los nodos intermedios también producirán resultados consistentes, por ejemplo, el nodo 1 tendrá las siguientes entradas.

Y el Nodo 2 tendrá las siguientes entradas:

Si tuviéramos un dispositivo no participante conectado en el Nodo 7 hablando con un dispositivo no participante en el Nodo 5 (por ejemplo, el Dispositivo A habla con el Dispositivo C en la Figura 3), se comunicarían a través de una de estas rutas más cortas con una entrada MAC. -Marco encapsulado MAC. El encabezado MAC en cualquiera de los enlaces NNI mostraría una dirección de origen externa de 00:00:00:70:00, una dirección de destino externa de 00:00:00:50:00 y un BVID de 101 o 102 dependiendo de que ha sido elegido para este conjunto de puertos/videos no participantes. El encabezado, una vez insertado en el nodo 7 cuando se recibe del nodo A, no cambiaría en ninguno de los enlaces hasta que regresara al Dispositivo C no participante en el Nodo 5. Todos los dispositivos participantes harían una búsqueda simple de DA+VID para determinar el valor saliente. interfaz, y también verificaría que la interfaz entrante sea el siguiente salto adecuado para el SA+VID del paquete. Las direcciones de los nodos participantes 00:00:00:00:00:00 ... 00:00:00:07:00 nunca se aprenden, pero IS-IS las anuncia como el SysId del nodo.

Por supuesto, el reenvío de unidifusión a una dirección de cliente no participante (por ejemplo, A, B, C, D de la Figura 3) solo es posible cuando el nodo participante del primer salto (por ejemplo, 7) puede saber qué nodo participante del último salto (por ejemplo, 5) está conectado al nodo no participante deseado (por ejemplo, C). Dado que IEEE 802.1aq no publicita esta información, es necesario aprenderla. El mecanismo de aprendizaje es idéntico al IEEE 802.1ah , en resumen, el DA de unidifusión MAC externo correspondiente, si no se conoce, se reemplaza por un DA de multidifusión y cuando se recibe una respuesta, el SA de esa respuesta ahora nos dice el DA que debemos usar para llegar al nodo no participante que generó la respuesta. por ejemplo, el nodo 7 aprende que el nodo 5 llega a C.

Dado que deseamos agrupar/alcanzar conjuntos de puertos no participantes en servicios y evitar que se multidifundan entre sí, IEEE 802.1aq proporciona un mecanismo para el reenvío de multidifusión por fuente y por servicio y define un formato de dirección de destino de multidifusión especial para proporcionar esto. Dado que la dirección de multidifusión debe identificar de forma única el árbol, y debido a que hay un árbol por fuente por servicio único, la dirección de multidifusión contiene dos componentes, un componente de servicio en los 24 bits de orden inferior y un identificador único para toda la red en los 22 bits superiores. . Como se trata de una dirección de multidifusión, el bit de multidifusión está configurado y como no utilizamos el espacio OUI estándar para estas direcciones fabricadas, el bit 'L' local está configurado para eliminar la ambigüedad de estas direcciones. En la Figura 3 anterior, esto se representa con DA=[7,O] donde el 7 representa paquetes que se originan en el nodo 7 y la O coloreada representa el servicio E-LAN dentro del cual estamos incluidos.

Antes de crear un reenvío de multidifusión para un servicio, se debe informar a los nodos con puertos que enfrentan ese servicio que son miembros. Por ejemplo, a los nodos 7, 4, 5 y 6 se les dice que son miembros del servicio dado, por ejemplo el servicio 200, y además que deberían usar BVID 101. ISIS anuncia esto y todos los nodos luego hacen el cálculo SPBM para determine si participan como cabecera o cola, o como punto tándem entre otras cabeceras y colas en el servicio. Dado que el nodo 0 es un tándem entre los nodos 7 y 5, crea una entrada de reenvío para paquetes desde el nodo 7 en este servicio al nodo 5. Del mismo modo, dado que es un tándem entre los nodos 7 y 4, crea un estado de reenvío desde el nodo 7 para paquetes. en este servicio al nodo 4, esto da como resultado una verdadera entrada de multidifusión donde el DA/VID tiene salidas en dos interfaces 1 y 2. Por otro lado, el nodo 2 está solo en una ruta más corta en este servicio y solo crea una única entrada de reenvío desde nodo 7 al nodo 6 para paquetes en este servicio.

La Figura 3 solo muestra un único servicio E-LAN y solo el árbol de uno de los miembros; sin embargo, se puede admitir una gran cantidad de servicios E-LAN con membresía de 2 a cada nodo de la red anunciando la membresía y calculando el tándem. comportamientos, fabricando las direcciones de multidifusión conocidas y poblando los FIB. Los únicos factores realmente limitantes son el tamaño de las tablas FIB y la potencia de cálculo de los dispositivos individuales, los cuales crecen a pasos agigantados cada año.

802.1aq toma información de topología IS-IS aumentada con información de conexión de servicio (I-SID), realiza una serie de cálculos y produce una tabla de reenvío (tabla de filtrado) para entradas de unidifusión y multidifusión.

Las extensiones IS-IS que transportan la información requerida por 802.1aq se proporcionan en el documento IETF isis-layer2 que se enumera a continuación.

Una implementación de 802.1aq primero modificará los saludos IS-IS para incluir un NLPID (identificador de protocolo de capa de red) de 0xC01 en su tipo-longitud-valor (TLV) de protocolos admitidos (tipo 129) que ha sido reservado para 802.1aq. Los saludos también deben incluir un MSTID (que proporciona el propósito de cada VID) y finalmente cada comportamiento ECMT debe asignarse a un VID e intercambiarse en los saludos. Los saludos normalmente se mostrarían sin etiquetar. Tenga en cuenta que no es necesario el NLPID de IP para formar una adyacencia para 802.1aq, pero tampoco impedirá una adyacencia cuando esté presente.

A los enlaces se les asignan métricas específicas de 802.1aq que viajan en su propio TLV (valor de longitud de tipo), que es más o menos idéntico a las métricas del enlace IP. Los cálculos siempre utilizarán el máximo de las dos métricas de enlace unidireccional para aplicar ponderaciones de ruta simétricas.

Al nodo se le asigna una dirección mac para identificarlo globalmente y esto se utiliza para formar el IS-IS SYSID. Una caja mac normalmente serviría para este propósito. 802.1aq no utiliza directamente el ID de área, pero, por supuesto, debería ser el mismo para los nodos de la misma red 802.1aq. Aún no se admiten varias áreas/niveles.

Además, al nodo se le asigna un SPSourceID, que es un identificador único de 20 bits para toda la red. A menudo, estos pueden ser los 20 bits inferiores del SYSID (si son únicos) o pueden negociarse dinámicamente o configurarse manualmente.

Las asignaciones de SPSourceID y ECMT a B-VID luego se anuncian en la red IS-IS en su propio TLV 802.1aq.

Los cálculos de 802.1aq están restringidos a enlaces entre nodos que tienen un peso de enlace 802.1aq y que admiten el NLPID 0xC01. Como se analizó anteriormente, los pesos de los enlaces deben ser simétricos a efectos de cálculo tomando el mínimo de dos valores diferentes.

Cuando un servicio se configura en forma de asignación de I-SID a un comportamiento ECMT, ese I-SID se anuncia junto con el comportamiento ECMT deseado y una indicación de sus propiedades de transmisión y recepción (se utiliza un nuevo TLV para este propósito de curso).

Cuando un nodo 802.1aq recibe una actualización IS-IS, calculará la ruta única más corta a todos los demás nodos IS-IS que admitan 802.1aq. Habrá un camino único (simétrico) más corto por comportamiento ECMT. El desempate utilizado para hacer cumplir esta unicidad y ECMT se describe a continuación.

El FDB/FIB de unidifusión se completará en función de este primer cálculo de la ruta más corta. Habrá una entrada por comportamiento ECMT/B-VID producido.

El cálculo de multidifusión de tránsito (que solo se aplica cuando se desea la replicación de tránsito y no es aplicable a servicios que han elegido la replicación de cabecera) se puede implementar de muchas maneras; se debe tener cuidado para mantener esto eficiente, pero en general se requiere una serie de cálculos de ruta más corta. Debe ser hecho. El requisito básico es decidir: "¿Estoy en el camino más corto entre dos nodos, uno de los cuales transmite un I-SID y el otro recibe ese I-SID?".

El pseudocódigo de rendimiento bastante pobre para este cálculo se parece a esto:

para cada NODO en la red que origina al menos un ISID de transmisión , SPF = calcula los árboles de ruta más cortos desde NODE para todos los ECMT B-VID. para cada comportamiento de ECMT, haga para cada VECINO de NODO , si NEIGHBOR está en el SPF hacia el NODO para este ECMT , entonces T = ISID de transmisión del NODO unidos con todos los de recepción ISID debajo de nosotros en SPF para cada ISID en T do crear/modificar entrada de multidifusión donde [ MAC-DA = NODO.SpsourceID:20||ISID:24||LocalBit:1||MulticastBit:1 B-VID = VID asociado con este ECMT puerto de salida = interfaz con el VECINO en puerto = puerto hacia NODO en el SPF para este ECMT ]

El pseudocódigo anterior calcula muchos más SPF de los estrictamente necesarios en la mayoría de los casos y se conocen mejores algoritmos para decidir si un nodo está en el camino más corto entre otros dos nodos. A continuación se proporciona una referencia a un artículo presentado en el IEEE que proporciona un algoritmo mucho más rápido que reduce drásticamente el número de iteraciones externas requeridas.

En general, incluso el algoritmo exhaustivo anterior es más que capaz de manejar varios cientos de redes de nodos en unas pocas decenas de milisegundos en CPU comunes de 1 GHz o más cuando se diseña cuidadosamente.

Para los ISID que han elegido la replicación de cabecera, el cálculo es trivial e implica simplemente encontrar los otros puntos de conexión que reciben ese ISID y crear una tabla de unidifusión en serie para replicarlos uno por uno.

802.1aq debe producir rutas más cortas congruentes, simétricas y deterministas. Esto significa que no sólo un nodo determinado debe calcular la misma ruta hacia adelante y hacia atrás, sino que todos los demás nodos aguas abajo (y ascendentes) en esa ruta también deben producir el mismo resultado. Esta congruencia descendente es una consecuencia de la naturaleza de reenvío salto a salto de Ethernet, ya que sólo se utilizan la dirección de destino y el VID para decidir el siguiente salto. Es importante tener esto en cuenta al intentar diseñar otros algoritmos ECMT para 802.1aq, ya que es una trampa en la que es fácil caer. [ cita necesaria ] Comienza tomando las métricas de enlace unidireccional que anuncia ISIS para 802.1aq y asegurándose de que sean simétricas. Esto se hace simplemente tomando el MIN de los dos valores en ambos extremos antes de realizar cualquier cálculo. Sin embargo, esto por sí solo no garantiza la simetría.

El estándar 802.1aq describe un mecanismo llamado PATHID, que es un identificador único de una ruta en toda la red. Esta es una forma lógica útil de entender cómo romper empates de manera determinista, pero no es la forma en que se implementaría tal método de desempate en la práctica. El PATHID se define simplemente como la secuencia de SYSID que componen la ruta (sin incluir los puntos finales). [ aclaración necesaria ] Por lo tanto, cada ruta en la red tiene un PATHID único independiente de en qué parte de la red se descubre la ruta.

802.1aq siempre elige la ruta PATHID más baja cuando se presenta una elección en los cálculos de la ruta más corta. Esto asegura que cada nodo tomará la misma decisión.

Por ejemplo, en la Figura 7 anterior, hay cuatro rutas de igual costo entre el nodo 7 y el nodo 5, como lo muestran los colores azul, verde, rosa y marrón. El PATHID para estas rutas es el siguiente:

PATHID[brown] = {0,1}PATHID[pink] = {0,3}PATHID[green] = {1,2}PATHID[blue] = {2,3}Por lo tanto, el PATHID más bajo es la ruta marrón {0,1}.

Este algoritmo PATHID bajo tiene propiedades muy deseables. La primera es que se puede hacer progresivamente simplemente buscando el SYSID más bajo a lo largo de una ruta y, en segundo lugar, porque es posible una implementación eficiente que funcione paso a paso simplemente retrocediendo dos rutas en competencia y buscando el mínimo de los SYSID mínimos de las dos rutas.

El algoritmo Low PATHID es la base de todos los desempates de 802.1aq. ECMT también se basa en el algoritmo PATHID bajo simplemente alimentándolo con diferentes permutaciones SYSID, una por algoritmo ECMT. La permutación más obvia a aprobar es una inversión completa del SYSID mediante XOR con 0xfff... antes de buscar el mínimo de dos mínimos. Este algoritmo se conoce como PATHID alto porque lógicamente elige la ruta PATHID más grande cuando se le presentan dos opciones de igual costo.

En el ejemplo de la figura 7, la ruta con el PATHID más alto es, por tanto, la ruta azul cuyo PATHID es {2,3}. Simplemente invertir todos los SYSID y ejecutar el algoritmo PATHID bajo producirá el mismo resultado.

Los otros 14 algoritmos ECMT definidos utilizan diferentes permutaciones del SYSID mediante XOR con diferentes máscaras de bits que están diseñadas para crear una distribución de bits relativamente buena. Debe quedar claro [ cita necesaria ] que diferentes permutaciones darán como resultado que las rutas violeta y verde sean las más bajas a su vez.

Las 17 máscaras individuales de 64 bits utilizadas por el algoritmo ECT se componen del mismo valor de byte repetido ocho veces para llenar cada máscara de 64 bits. Estos valores de 17 bytes son los siguientes:

MÁSCARA ECT [ 17 ] = { 0x00 , 0x00 , 0xFF , 0x88 , 0x77 , 0x44 , 0x33 , 0xCC , 0xBB , 0x22 , 0x11 , 0x66 , 0x55 , 0xAA , 0x99 , 0xDD EE } ; ECT-MASK[0] está reservado para un algoritmo de árbol de expansión común, mientras que ECT-MASK[1] crea el conjunto Low PATHID de primeros árboles de ruta más corta, ECT-MASK[2] crea el conjunto High PATHID de árboles de ruta más corta y el otros índices crean otras permutaciones relativamente diversas de los primeros árboles del camino más corto.

Además, los algoritmos de desempate del ECMT también permiten cierto grado de anulación o ajuste humanos. Esto se logra incluyendo un campo BridgePriority junto con el SYSID de modo que la combinación, denominada BridgeIdentifier, se convierta en la entrada del algoritmo ECT. Al ajustar BridgePriority hacia arriba o hacia abajo, el PATHID de una ruta se puede aumentar o disminuir en relación con otros y se logra un grado sustancial de sintonizabilidad.

La descripción anterior proporciona una manera fácil de entender de ver el desempate; una implementación real simplemente retrocede desde el punto de bifurcación hasta el punto de unión en dos rutas competitivas de igual costo (generalmente durante el cálculo de la ruta más corta de Dijkstra ) y elige la ruta que atraviesa la BridgePriority|SysId más baja (después del enmascaramiento).

Las primeras pruebas públicas de interoperabilidad de IEEE 802.1aq se llevaron a cabo en Ottawa en octubre de 2010. Dos proveedores proporcionaron implementaciones SPBM y se probaron un total de 5 conmutadores físicos y 32 conmutadores emulados para control/datos y OA&M. [29]

Se llevaron a cabo más eventos en Ottawa en enero de 2011 con 5 proveedores y 6 implementaciones, [30] en el evento Interop de 2013 en Las Vegas, donde se utilizó una red SPBM como columna vertebral. [31] [32]

Se han propuesto MC-LAG , VXLAN y QFabric , pero el estándar IETF TRILL (Transparent Interconnect of Lots of Links) se considera el principal competidor de IEEE 802.1aq, y: "la evaluación de los méritos relativos y la diferencia de los dos estándares propuestas es actualmente un tema muy debatido en la industria de las redes." [33]

Las consideraciones de implementación y las mejores prácticas de interoperabilidad están documentadas en un documento del IETF titulado "Consideraciones de implementación de SPB" [34].

Extreme Networks, en virtud de la adquisición del negocio y los activos de Avaya Networking, es actualmente el principal exponente de implementaciones basadas en SPB; su implementación mejorada y ampliada de SPB, incluida la funcionalidad integrada de enrutamiento IP de capa 3 y multidifusión IP, se comercializa bajo el nombre de tecnología "Fabric Connect". Además, Extreme Networks respalda un borrador de Internet del IETF que define un medio para extender automáticamente los servicios basados en SPBM a dispositivos finales a través de conmutadores Ethernet convencionales, aprovechando un protocolo de comunicaciones basado en LLDP 802.1AB ; Esta capacidad, que comercializa la tecnología " Fabric Attach ", permite la conexión automática de dispositivos finales e incluye la configuración dinámica de asignaciones VLAN/I-SID (VSN). [37] [38]

Avaya (adquirida por Extreme Networks) ha implementado soluciones SPB/Fabric Connect para empresas que operan en varios sectores verticales de la industria: [39]

Utilizando la VLAN de próxima generación del IEEE, denominada Identificador de interfaz de servicio (I-SID), es capaz de admitir 16 millones de servicios únicos en comparación con el límite de VLAN de cuatro mil.

El puente de ruta más corto reemplazará al árbol de expansión en la estructura Ethernet.

El VSP es un conmutador de 10 GbE en la parte superior del rack que admite los estándares de red Shortest Path Bridging (SPB), Edge Virtual Bridging (EVB) y Fibre Channel over Ethernet (FCoE).

El camino más corto conectando IEEE 802.1aq