SCADA ( supervisión, control y adquisición de datos ) es una arquitectura de sistema de control que comprende computadoras , comunicaciones de datos en red e interfaces gráficas de usuario para la supervisión de alto nivel de máquinas y procesos. También abarca sensores y otros dispositivos, como controladores lógicos programables , que interactúan con la planta de proceso o la maquinaria.

Las interfaces de operador que permiten la supervisión y la emisión de comandos de proceso, como cambios de valores de consigna del controlador , se gestionan a través del sistema informático SCADA. Las operaciones subordinadas, por ejemplo, la lógica de control en tiempo real o los cálculos del controlador, se realizan mediante módulos en red conectados a los sensores y actuadores de campo .

El concepto SCADA fue desarrollado para ser un medio universal de acceso remoto a una variedad de módulos de control locales, que podrían ser de diferentes fabricantes y permitir el acceso a través de protocolos de automatización estándar . En la práctica, los grandes sistemas SCADA han crecido hasta convertirse en similares a los sistemas de control distribuido en cuanto a su funcionamiento, al tiempo que utilizan múltiples medios de interconexión con la planta. Pueden controlar procesos a gran escala que pueden abarcar varios sitios y funcionar a grandes distancias. Es uno de los tipos de sistemas de control industrial más utilizados .

El atributo clave de un sistema SCADA es su capacidad de realizar una operación de supervisión sobre una variedad de otros dispositivos propietarios.

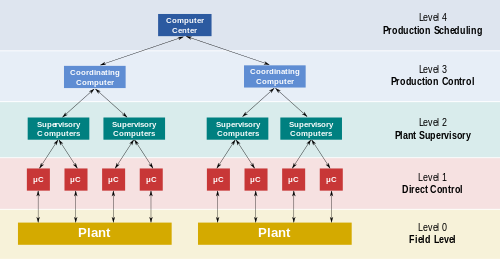

El nivel 1 contiene los controladores lógicos programables (PLC) o unidades terminales remotas (RTU).

El nivel 2 contiene las lecturas del SCADA y los informes de estado del equipo que se comunican al SCADA de nivel 2 según sea necesario. Luego, los datos se compilan y formatean de tal manera que un operador de la sala de control que utilice la HMI ( interfaz hombre-máquina ) pueda tomar decisiones de supervisión para ajustar o anular los controles normales de la RTU (PLC). Los datos también se pueden enviar a un historial , a menudo integrado en un sistema de gestión de bases de datos de productos básicos , para permitir la generación de tendencias y otras auditorías analíticas.

Los sistemas SCADA suelen utilizar una base de datos de etiquetas , que contiene elementos de datos denominados etiquetas o puntos , que se relacionan con instrumentos o actuadores específicos dentro del sistema de proceso. Los datos se acumulan en relación con estas referencias de etiquetas únicas de equipos de control de procesos.

Un sistema SCADA normalmente consta de los siguientes elementos principales:

Una parte importante de la mayoría de las implementaciones de SCADA es el manejo de alarmas . El sistema monitorea si se cumplen ciertas condiciones de alarma, para determinar cuándo se ha producido un evento de alarma. Una vez que se ha detectado un evento de alarma, se toman una o más acciones (como la activación de uno o más indicadores de alarma y quizás la generación de mensajes de correo electrónico o de texto para que la administración o los operadores remotos de SCADA estén informados). En muchos casos, un operador de SCADA puede tener que reconocer el evento de alarma; esto puede desactivar algunos indicadores de alarma, mientras que otros indicadores permanecen activos hasta que se eliminen las condiciones de alarma.

Las condiciones de alarma pueden ser explícitas (por ejemplo, un punto de alarma es un punto de estado digital que tiene el valor NORMAL o ALARMA que se calcula mediante una fórmula basada en los valores de otros puntos analógicos y digitales) o implícitas: el sistema SCADA puede monitorear automáticamente si el valor en un punto analógico se encuentra fuera de los valores límite alto y bajo asociados con ese punto.

Algunos ejemplos de indicadores de alarma son una sirena, un cuadro emergente en una pantalla o un área coloreada o intermitente en una pantalla (que podría actuar de manera similar a la luz de "tanque de combustible vacío" en un automóvil); en cada caso, la función del indicador de alarma es llamar la atención del operador hacia la parte del sistema "en alarma" para que se puedan tomar las medidas adecuadas.

Las RTU "inteligentes", o PLC estándar, son capaces de ejecutar de forma autónoma procesos lógicos simples sin la intervención de la computadora supervisora. Emplean lenguajes de programación de control estandarizados, como el IEC 61131-3 (un conjunto de cinco lenguajes de programación que incluyen bloques de funciones, diagramas de escalera, texto estructurado, diagramas de funciones de secuencia y listas de instrucciones), que se utiliza con frecuencia para crear programas que se ejecutan en estas RTU y PLC. A diferencia de un lenguaje de procedimiento como C o FORTRAN , el IEC 61131-3 tiene requisitos de capacitación mínimos en virtud de parecerse a las matrices de control físicas históricas. Esto permite a los ingenieros de sistemas SCADA realizar tanto el diseño como la implementación de un programa que se ejecutará en una RTU o un PLC.

Un controlador de automatización programable (PAC) es un controlador compacto que combina las características y capacidades de un sistema de control basado en PC con las de un PLC típico. Los PAC se implementan en sistemas SCADA para proporcionar funciones de RTU y PLC. En muchas aplicaciones SCADA de subestaciones eléctricas, las "RTU distribuidas" utilizan procesadores de información o computadoras de estación para comunicarse con relés de protección digitales , PAC y otros dispositivos para E/S, y comunicarse con el maestro SCADA en lugar de una RTU tradicional.

Desde aproximadamente 1998, prácticamente todos los principales fabricantes de PLC han ofrecido sistemas HMI/SCADA integrados, muchos de ellos utilizando protocolos de comunicación abiertos y no propietarios. También han entrado en el mercado numerosos paquetes HMI/SCADA especializados de terceros, que ofrecen compatibilidad integrada con la mayoría de los principales PLC, lo que permite a los ingenieros mecánicos, ingenieros eléctricos y técnicos configurar los HMI por sí mismos, sin la necesidad de un programa personalizado escrito por un programador de software. La unidad terminal remota (RTU) se conecta al equipo físico. Normalmente, una RTU convierte las señales eléctricas del equipo en valores digitales. Al convertir y enviar estas señales eléctricas al equipo, la RTU puede controlar el equipo.

Los sistemas SCADA han utilizado tradicionalmente combinaciones de conexiones por radio y por cable directo, aunque SONET/SDH también se utiliza con frecuencia para sistemas de gran tamaño, como ferrocarriles y centrales eléctricas. La función de gestión o supervisión remota de un sistema SCADA suele denominarse telemetría . Algunos usuarios quieren que los datos SCADA viajen a través de sus redes corporativas preestablecidas o que compartan la red con otras aplicaciones. Sin embargo, sigue existiendo el legado de los primeros protocolos de bajo ancho de banda.

Los protocolos SCADA están diseñados para ser muy compactos. Muchos están diseñados para enviar información solo cuando la estación maestra sondea la RTU. Los protocolos SCADA heredados típicos incluyen Modbus RTU, RP-570 , Profibus y Conitel. Estos protocolos de comunicación, con la excepción de Modbus (Modbus ha sido abierto por Schneider Electric), son todos específicos del proveedor SCADA pero son ampliamente adoptados y utilizados. Los protocolos estándar son IEC 60870-5-101 o 104 , IEC 61850 y DNP3 . Estos protocolos de comunicación están estandarizados y reconocidos por todos los principales proveedores de SCADA. Muchos de estos protocolos ahora contienen extensiones para operar sobre TCP/IP . Aunque el uso de especificaciones de red convencionales, como TCP/IP , difumina la línea entre las redes tradicionales e industriales, cada una cumple requisitos fundamentalmente diferentes. [3] La simulación de red se puede utilizar junto con simuladores SCADA para realizar varios análisis de "qué pasaría si".

Con las crecientes demandas de seguridad (como la North American Electric Reliability Corporation (NERC) y la protección de infraestructura crítica (CIP) en los EE. UU.), se está utilizando cada vez más la comunicación basada en satélites. Esto tiene las ventajas clave de que la infraestructura puede ser autónoma (no utiliza circuitos del sistema telefónico público), puede tener cifrado incorporado y puede diseñarse para la disponibilidad y confiabilidad requeridas por el operador del sistema SCADA. Las experiencias anteriores con VSAT de grado de consumidor fueron deficientes. Los sistemas modernos de clase portadora brindan la calidad de servicio requerida para SCADA. [4]

Las RTU y otros dispositivos de control automático se desarrollaron antes de la aparición de estándares de interoperabilidad para toda la industria. El resultado es que los desarrolladores y sus directivos crearon una multitud de protocolos de control. Entre los proveedores más importantes, también existía el incentivo de crear su propio protocolo para "asegurar" su base de clientes. Aquí se compila una lista de protocolos de automatización .

Un ejemplo de los esfuerzos de los grupos de proveedores para estandarizar los protocolos de automatización es OPC-UA (anteriormente "OLE para control de procesos", ahora Arquitectura Unificada de Comunicaciones de Plataforma Abierta ).

Los sistemas SCADA han evolucionado a través de cuatro generaciones de la siguiente manera: [5] [6] [7] [8]

Los primeros sistemas SCADA se ejecutaban mediante grandes minicomputadoras . En la época en que se desarrolló SCADA no existían servicios de red comunes. Por lo tanto, los sistemas SCADA eran sistemas independientes sin conectividad con otros sistemas. Los protocolos de comunicación utilizados eran estrictamente propietarios en ese momento. La redundancia del sistema SCADA de primera generación se logró utilizando un sistema mainframe de respaldo conectado a todos los sitios de la Unidad Terminal Remota y se utilizó en caso de falla del sistema mainframe principal. [9] Algunos sistemas SCADA de primera generación se desarrollaron como operaciones "llave en mano" que se ejecutaban en minicomputadoras como la serie PDP-11 . [10]

La información y el procesamiento de comandos de SCADA se distribuían entre varias estaciones conectadas a través de una LAN. La información se compartía casi en tiempo real. Cada estación era responsable de una tarea en particular, lo que reducía el costo en comparación con el SCADA de primera generación. Los protocolos de red utilizados aún no estaban estandarizados. Como estos protocolos eran propietarios, muy pocas personas aparte de los desarrolladores sabían lo suficiente como para determinar cuán segura era una instalación SCADA. La seguridad de la instalación SCADA generalmente se pasaba por alto.

De manera similar a una arquitectura distribuida, cualquier sistema SCADA complejo puede reducirse a los componentes más simples y conectarse a través de protocolos de comunicación. En el caso de un diseño en red, el sistema puede estar distribuido en más de una red LAN llamada red de control de procesos (PCN) y separados geográficamente. Varios sistemas SCADA de arquitectura distribuida que se ejecutan en paralelo, con un solo supervisor e historiador, podrían considerarse una arquitectura de red. Esto permite una solución más rentable en sistemas de escala muy grande.

El crecimiento de Internet ha llevado a los sistemas SCADA a implementar tecnologías web que permiten a los usuarios ver datos, intercambiar información y controlar procesos desde cualquier parte del mundo a través de una conexión web SOCKET. [11] [12] A principios de la década de 2000, proliferaron los sistemas Web SCADA. [13] [14] [15] Los sistemas Web SCADA utilizan navegadores de Internet como Google Chrome y Mozilla Firefox como interfaz gráfica de usuario (GUI) para la HMI de los operadores. [16] [13] Esto simplifica la instalación del lado del cliente y permite a los usuarios acceder al sistema desde varias plataformas con navegadores web, como servidores, computadoras personales, portátiles, tabletas y teléfonos móviles. [13] [17]

Los sistemas SCADA que conectan instalaciones descentralizadas como sistemas de energía, petróleo, gasoductos, distribución de agua y recolección de aguas residuales fueron diseñados para ser abiertos, robustos y fáciles de operar y reparar, pero no necesariamente seguros. [18] [19] El paso de tecnologías propietarias a soluciones más estandarizadas y abiertas junto con el mayor número de conexiones entre sistemas SCADA, redes de oficina e Internet los ha hecho más vulnerables a tipos de ataques de red que son relativamente comunes en seguridad informática . Por ejemplo, el Equipo de preparación para emergencias informáticas de los Estados Unidos (US-CERT) publicó un aviso de vulnerabilidad [20] advirtiendo que los usuarios no autenticados podrían descargar información de configuración confidencial, incluidos hashes de contraseñas , de un sistema de encendido de automatización inductiva que utiliza un tipo de ataque estándar que aprovecha el acceso al servidor web integrado Tomcat . El investigador de seguridad Jerry Brown presentó un aviso similar con respecto a una vulnerabilidad de desbordamiento de búfer [21] en un control ActiveX InBatchClient de Wonderware . Ambos proveedores pusieron a disposición actualizaciones antes del lanzamiento público de la vulnerabilidad. Las recomendaciones de mitigación fueron prácticas de parcheo estándar y requerir acceso VPN para una conectividad segura. En consecuencia, la seguridad de algunos sistemas basados en SCADA ha sido puesta en tela de juicio, ya que se los considera potencialmente vulnerables a ataques cibernéticos . [22] [23] [24]

En particular, los investigadores de seguridad están preocupados por:

Los sistemas SCADA se utilizan para controlar y supervisar procesos físicos, como la transmisión de electricidad, el transporte de gas y petróleo por tuberías, la distribución de agua, los semáforos y otros sistemas que se utilizan como base de la sociedad moderna. La seguridad de estos sistemas SCADA es importante porque la vulneración o destrucción de estos sistemas afectaría a múltiples áreas de la sociedad muy alejadas de la vulneración original. Por ejemplo, un apagón provocado por un sistema SCADA eléctrico vulnerado provocaría pérdidas económicas a todos los clientes que recibían electricidad de esa fuente. Aún queda por ver cómo afectará la seguridad a los sistemas SCADA heredados y a las nuevas implementaciones.

Existen muchos vectores de amenaza para un sistema SCADA moderno. Uno es la amenaza del acceso no autorizado al software de control, ya sea acceso humano o cambios inducidos intencional o accidentalmente por infecciones de virus y otras amenazas de software que residen en la máquina host de control. Otra es la amenaza del acceso de paquetes a los segmentos de red que alojan dispositivos SCADA. En muchos casos, el protocolo de control carece de cualquier forma de seguridad criptográfica , lo que permite a un atacante controlar un dispositivo SCADA enviando comandos a través de una red. En muchos casos, los usuarios de SCADA han asumido que tener una VPN ofrecía protección suficiente, sin saber que la seguridad se puede eludir trivialmente con el acceso físico a los conectores y conmutadores de red relacionados con SCADA. Los proveedores de control industrial sugieren abordar la seguridad SCADA como Seguridad de la información con una estrategia de defensa en profundidad que aproveche las prácticas de TI comunes. [25] Aparte de eso, la investigación ha demostrado que la arquitectura de los sistemas SCADA tiene varias otras vulnerabilidades, incluida la manipulación directa de las RTU, los enlaces de comunicación de las RTU al centro de control y el software y las bases de datos de TI en el centro de control. [26] Las RTU podrían, por ejemplo, ser objetivos de ataques de engaño que inyectan datos falsos [27] o ataques de denegación de servicio .

El funcionamiento fiable de los sistemas SCADA en nuestra infraestructura moderna puede ser crucial para la salud y la seguridad públicas. Por ello, los ataques a estos sistemas pueden amenazar directa o indirectamente la salud y la seguridad públicas. Ya se ha producido un ataque de este tipo, llevado a cabo en el sistema de control de aguas residuales del Consejo del Condado de Maroochy en Queensland , Australia . [28] Poco después de que un contratista instalara un sistema SCADA en enero de 2000, los componentes del sistema empezaron a funcionar de forma errática. Las bombas no funcionaban cuando era necesario y no se informaba de las alarmas. Más grave aún, las aguas residuales inundaron un parque cercano y contaminaron una zanja de drenaje de aguas superficiales abierta y fluyeron 500 metros hasta un canal de marea. El sistema SCADA estaba ordenando que las válvulas de aguas residuales se abrieran cuando el protocolo de diseño debería haberlas mantenido cerradas. Inicialmente se creyó que se trataba de un error del sistema. El seguimiento de los registros del sistema reveló que las averías eran el resultado de ataques cibernéticos. Los investigadores informaron de 46 casos separados de interferencia externa maliciosa antes de que se identificara al culpable. Los ataques fueron perpetrados por un ex empleado descontento de la empresa que había instalado el sistema SCADA. El ex empleado esperaba ser contratado por la empresa de servicios públicos a tiempo completo para realizar el mantenimiento del sistema.

En abril de 2008, la Comisión para la Evaluación de la Amenaza a los Estados Unidos de los Ataques de Pulso Electromagnético (PEM) publicó un Informe de Infraestructuras Críticas en el que se analizaba la extrema vulnerabilidad de los sistemas SCADA a un ataque de pulso electromagnético (PEM). Después de realizar pruebas y análisis, la Comisión concluyó: "Los sistemas SCADA son vulnerables a los ataques de PEM. La gran cantidad y la dependencia generalizada de dichos sistemas por parte de todas las infraestructuras críticas del país representan una amenaza sistémica para su funcionamiento continuo después de un ataque de PEM. Además, la necesidad de reiniciar, reparar o reemplazar una gran cantidad de sistemas geográficamente dispersos impedirá considerablemente la recuperación del país de un ataque de ese tipo". [29]

Muchos proveedores de productos SCADA y de control han comenzado a abordar los riesgos que plantea el acceso no autorizado mediante el desarrollo de líneas de cortafuegos industriales especializados y soluciones VPN para redes SCADA basadas en TCP/IP, así como equipos externos de monitoreo y registro SCADA. La Sociedad Internacional de Automatización (ISA) comenzó a formalizar los requisitos de seguridad SCADA en 2007 con un grupo de trabajo, WG4. WG4 "se ocupa específicamente de requisitos técnicos únicos, mediciones y otras características necesarias para evaluar y garantizar la resiliencia y el rendimiento de la seguridad de los dispositivos de los sistemas de automatización y control industriales". [30]

El creciente interés en las vulnerabilidades de SCADA ha dado lugar a que los investigadores de vulnerabilidades descubran vulnerabilidades en el software SCADA comercial y técnicas SCADA ofensivas más generales presentadas a la comunidad de seguridad en general. [31] En los sistemas SCADA de las empresas de servicios públicos de electricidad y gas, la vulnerabilidad de la gran base instalada de enlaces de comunicaciones seriales cableados e inalámbricos se aborda en algunos casos mediante la aplicación de dispositivos bump-in-the-wire que emplean autenticación y cifrado Advanced Encryption Standard en lugar de reemplazar todos los nodos existentes. [32]

En junio de 2010, la empresa de seguridad antivirus VirusBlokAda informó de la primera detección de un malware que ataca a los sistemas SCADA ( sistemas WinCC /PCS 7 de Siemens) que funcionan con sistemas operativos Windows. El malware se llama Stuxnet y utiliza cuatro ataques de día cero para instalar un rootkit que, a su vez, se conecta a la base de datos del SCADA y roba archivos de diseño y control. [33] [34] El malware también es capaz de cambiar el sistema de control y ocultar esos cambios. El malware se encontró en 14 sistemas, la mayoría de los cuales estaban ubicados en Irán. [35]

En octubre de 2013, National Geographic lanzó un docudrama titulado American Blackout que trataba de un ciberataque imaginario a gran escala contra el sistema SCADA y la red eléctrica de los Estados Unidos. [36]

Se pueden construir sistemas grandes y pequeños utilizando el concepto SCADA. Estos sistemas pueden tener desde solo unas decenas hasta miles de bucles de control , según la aplicación. Algunos ejemplos de procesos incluyen procesos industriales, de infraestructura y basados en instalaciones, como se describe a continuación:

Sin embargo, los sistemas SCADA pueden tener vulnerabilidades de seguridad, por lo que los sistemas deben evaluarse para identificar riesgos y soluciones implementadas para mitigar esos riesgos. [37]

El satélite es una solución rentable y segura que puede proporcionar comunicaciones de respaldo y respaldar fácilmente las principales aplicaciones de la red inteligente como SCADA, telemetría, backhaul AMI y automatización de la distribución.

{{cite web}}: CS1 maint: numeric names: authors list (link){{cite web}}: CS1 maint: numeric names: authors list (link)malware (troyano) que afecta al sistema de visualización WinCC SCADA.