Una alarma de seguridad es un sistema diseñado para detectar intrusiones, como entradas no autorizadas, a un edificio u otras áreas, como una casa o una escuela. Las alarmas de seguridad protegen contra robos ( hurtos ) o daños a la propiedad , así como contra intrusos. Los ejemplos incluyen sistemas personales, alertas de seguridad vecinales, alarmas de automóviles y alarmas de prisiones .

Algunos sistemas de alarma tienen el único propósito de proteger contra robos; Los sistemas combinados proporcionan protección contra incendios e intrusiones. Los sistemas de alarma contra intrusiones se combinan con sistemas de vigilancia por televisión de circuito cerrado (CCTV) para registrar las actividades de los intrusos y conectarse con sistemas de control de acceso para puertas cerradas eléctricamente. Hay muchos tipos de sistemas de seguridad. Los propietarios de viviendas suelen tener pequeños matracas autónomos. Estos dispositivos también pueden ser sistemas complicados y multifuncionales con monitoreo y control por computadora. Incluso puede incluir voz bidireccional que permite la comunicación entre el panel y la estación de monitoreo.

La alarma más básica consta de al menos un sensor para detectar intrusos y un dispositivo de alerta para indicar la intrusión. Sin embargo, una alarma de seguridad típica para instalaciones emplea los siguientes componentes:

Además del propio sistema, las alarmas de seguridad suelen ofrecer un servicio de monitorización. En caso de alarma, la unidad de control de las instalaciones contacta con una estación central de monitoreo. Los operadores de la estación toman las medidas adecuadas, como ponerse en contacto con los propietarios, notificar a la policía o enviar fuerzas de seguridad privadas. Estas alertas se transmiten a través de circuitos de alarma dedicados, líneas telefónicas o Internet.

El interruptor de láminas herméticamente sellado es un tipo común de sensor de dos piezas. Este interruptor funciona con un interruptor eléctricamente conductor que está normalmente abierto o normalmente cerrado cuando está bajo la influencia de un campo magnético con respecto a la proximidad a la segunda pieza, que contiene un imán . Cuando el imán se aleja del interruptor de láminas, el interruptor de láminas se cierra o se abre, según el diseño normalmente cerrado o abierto. Esta acción, junto con una corriente eléctrica, permite que un panel de control de alarma detecte una falla en esa zona o circuito. Estos sensores son comunes, se encuentran conectados directamente a un panel de control de alarma o, por lo general, se encuentran en contactos inalámbricos de puertas o ventanas como subcomponentes.

El detector de movimiento por infrarrojos pasivos (PIR) es uno de los sensores más comunes que se encuentran en entornos domésticos y de pequeñas empresas. Este sensor no genera ni irradia energía; Funciona íntegramente detectando la energía térmica emitida por otros objetos.

Los sensores PIR identifican cambios bruscos de temperatura en un punto determinado. Cuando un intruso camina frente al sensor, la temperatura en ese punto aumentará de la temperatura ambiente a la temperatura corporal y luego volverá a subir. Este cambio rápido desencadena la detección.

Los sensores PIR diseñados para montarse en la pared o el techo vienen en varios campos de visión . Los PIR requieren una fuente de alimentación además del circuito de señalización de detección.

El detector de infrasonidos funciona detectando infrasonidos u ondas sonoras en frecuencias inferiores a 20 hercios. Los sonidos en esas frecuencias son inaudibles para el oído humano. [1] Debido a sus propiedades inherentes, el infrasonido puede viajar distancias de muchos cientos de kilómetros. [2]

Todo el sistema de detección de infrasonidos consta de los siguientes componentes: un altavoz (sensor de infrasonidos) como entrada de micrófono, un filtro de frecuencia de orden, un convertidor analógico a digital (A/D) y una microcomputadora para analizar la señal grabada.

Si un posible intruso intenta entrar en una casa, comprueba si está cerrada y bloqueada, utiliza herramientas en las aberturas o aplica presión, creando vibraciones sonoras de baja frecuencia. Antes de que el intruso entre, el detector de infrasonidos detecta automáticamente sus acciones.

El objetivo de este sistema es detectar a los ladrones antes de que entren en la casa para evitar tanto robos como vandalismo. La sensibilidad depende del tamaño de la casa y de la presencia de animales.

Estos detectores activos transmiten ondas sonoras ultrasónicas que son inaudibles para los humanos utilizando frecuencias entre 15 kHz y 75 kHz. El principio de desplazamiento Doppler es el método de operación subyacente que detecta un cambio en la frecuencia debido al movimiento del objeto. Esta detección ocurre cuando el objeto debe causar un cambio en la frecuencia ultrasónica al receptor con respecto a la frecuencia de transmisión.

El detector ultrasónico funciona mediante el transmisor que emite una señal ultrasónica en el área a proteger. Los objetos sólidos (como el suelo, las paredes y el techo circundantes) reflejan ondas sonoras que el receptor detectará. Debido a que las ondas ultrasónicas se transmiten a través del aire, los objetos de superficie dura tienden a reflejar la mayor parte de la energía ultrasónica, mientras que las superficies blandas tienden a absorber la mayor parte de la energía.

Cuando las superficies están estacionarias, la frecuencia de las ondas detectadas por el receptor será igual a la frecuencia transmitida. Sin embargo, se producirá un cambio en la frecuencia como resultado del principio Doppler cuando una persona u objeto se acerca o se aleja del detector. Un evento de este tipo inicia una señal de alarma. Esta tecnología no está activa en muchas propiedades ya que muchos la consideran obsoleta.

Este dispositivo emite microondas desde un transmisor y detecta cualquier microondas reflejada o reducción en la intensidad del haz mediante un receptor. El transmisor y el receptor suelen combinarse dentro de una única carcasa (monoestática) para aplicaciones en interiores y carcasas separadas (biestáticas) para la protección de perímetros exteriores en sitios de alto riesgo e infraestructuras críticas como almacenamiento de combustible , instalaciones petroquímicas , sitios militares , civiles y militares. aeropuertos , instalaciones nucleares y más. Para reducir las falsas alarmas este tipo de detector se suele combinar con un detector de infrarrojos pasivo o alarma similar. En comparación con las monoestáticas, las unidades biestáticas funcionan en distancias más largas: distancias típicas para transmisores-receptores de hasta 200 m para frecuencias de banda X y hasta 500 m para frecuencias de banda K. [3]

Los detectores de microondas responden a un cambio Doppler en la frecuencia de la energía reflejada, mediante un cambio de fase o mediante una reducción repentina del nivel de energía recibida. Cualquiera de estos efectos puede indicar el movimiento de un intruso. Los detectores de microondas son de bajo costo, fáciles de instalar, tienen una barrera perimetral invisible. y no se ve afectado por la niebla, la lluvia, la nieve, las tormentas de arena o el viento. Puede verse afectado por la presencia de agua que gotea sobre el suelo. Normalmente se necesita un área libre estéril para evitar el bloqueo parcial del campo de detección.

El generador de microondas está equipado con una antena que le permite concentrar el haz de ondas electromagnéticas en un lugar preferido y el haz es interceptado por el receptor, equipado con una antena similar al transmisor.

La representación gráfica del haz es similar a un cigarro y, cuando no se lo molesta, corre entre el transmisor y el receptor y genera una señal continua. Cuando un individuo intenta cruzar este haz, produce una perturbación que es captada por el receptor como una variación de amplitud de la señal recibida.

Estas barreras son inmunes a las inclemencias del tiempo, como la niebla , las fuertes lluvias , la nieve y las tormentas de arena : ninguno de estos fenómenos atmosféricos afecta en modo alguno al comportamiento y a la fiabilidad de la detección por microondas. Además, el rango de temperatura de trabajo de esta tecnología va desde -35 °C hasta +70 °C. [4]

Los modelos más recientes y de mayor rendimiento de estos detectores generan una detección de si el intruso está rodando, cruzando, arrastrándose o moviéndose muy lentamente dentro del campo electromagnético [5], reduciendo las falsas alarmas. Sin embargo, la forma elipsoidal de la sección longitudinal no permite una buena capacidad de detección cerca de los cabezales del receptor o del transmisor, y estas áreas se denominan comúnmente "zonas muertas". Una solución para evitar este problema, al instalar 2 o más barreras, es cruzar los respectivos cabezales transmisor y receptor a algunos metros de los respectivos cabezales o utilizar un sensor monocabezal para cubrir las zonas muertas. [6]

El radar de vigilancia compacto emite microondas desde un transmisor y detecta las microondas reflejadas. Son similares a los detectores de microondas, pero pueden detectar la ubicación precisa y una coordenada GPS de intrusos en áreas que se extienden a lo largo de cientos de acres. Tiene la capacidad de medir el alcance, el ángulo, la velocidad, la dirección y el tamaño del objetivo. Esta información del objetivo generalmente se muestra en un mapa, una interfaz de usuario o un software de conocimiento de la situación que define zonas de alerta geográfica o geocercas con diferentes tipos de acciones iniciadas según la hora del día y otros factores. La RSE se utiliza comúnmente para proteger fuera de la cerca de instalaciones críticas como subestaciones eléctricas, plantas de energía, presas y puentes.

Los sistemas de haces fotoeléctricos detectan la presencia de un intruso transmitiendo haces de luz infrarroja invisibles a través de un área donde estos haces pueden estar obstruidos. Para mejorar la superficie de detección, los haces se emplean a menudo en pilas de dos o más. Sin embargo, si un intruso es consciente de la presencia de la tecnología, puede evitarlo. La tecnología puede ser un sistema de detección eficaz de largo alcance, si se instala en pilas de tres o más donde los transmisores y receptores están escalonados para crear una barrera similar a una valla. Para evitar un ataque clandestino utilizando una fuente de luz secundaria para mantener el detector sellado mientras pasa un intruso, la mayoría de los sistemas utilizan y detectan una fuente de luz modulada. Estos sensores son de bajo costo, fáciles de instalar y requieren muy poca área libre estéril para funcionar. Sin embargo, puede verse afectado por niebla o luminosidad muy alta, pudiendo localizarse la posición del transmisor con cámaras.

Se puede utilizar un detector de rotura de cristales para la protección del perímetro interno del edificio. Los detectores acústicos de rotura de cristales se montan muy cerca de los paneles de cristal y detectan las frecuencias de sonido asociadas con la rotura de cristales.

Los detectores sísmicos de rotura de cristales, generalmente denominados sensores de impacto, se diferencian en que se instalan en el cristal. Cuando el vidrio se rompe, se producen frecuencias de choque específicas que viajan a través del vidrio y, a menudo, a través del marco de la ventana y las paredes y el techo circundantes. Normalmente, las frecuencias más intensas generadas están entre 3 y 5 kHz, según el tipo de vidrio y la presencia de una capa intermedia de plástico. Los detectores sísmicos de rotura de cristales detectan estas frecuencias de choque y, a su vez, generan una condición de alarma.

La lámina para ventanas es un método de detección menos avanzado que implica pegar una tira delgada de lámina conductora en el interior del vidrio y pasar una corriente eléctrica de baja potencia a través de ella. Romper el vidrio romperá el papel de aluminio y romperá el circuito.

La mayoría de los sistemas también pueden equiparse con detectores de humo, calor y/o monóxido de carbono . Estas también se conocen como zonas de 24 horas (que están encendidas en todo momento). Los detectores de humo y calor protegen del riesgo de incendio mediante diferentes métodos de detección. Los detectores de monóxido de carbono ayudan a proteger contra el riesgo de intoxicación por monóxido de carbono. Aunque un panel de alarma contra intrusos también puede tener estos detectores conectados, es posible que no cumpla con todos los requisitos del código de incendio local para un sistema de alarma contra incendios.

Los detectores de humo tradicionales son detectores de humo por ionización que crean una corriente eléctrica entre dos placas de metal, que hacen sonar una alarma cuando el humo que ingresa a la cámara los interrumpe. Las alarmas de humo de ionización pueden detectar rápidamente pequeñas cantidades de partículas producidas por incendios de llamas rápidas, como los de cocina o los alimentados con papel o líquidos inflamables. Un tipo más nuevo de detector de humo es el detector de humo fotoeléctrico. Contiene una fuente de luz que está situada indirectamente al sensor eléctrico sensible a la luz. Normalmente, la luz de la fuente de luz se dispara en línea recta y no alcanza el sensor. Cuando el humo entra en la cámara, dispersa la luz, que luego incide en el sensor y activa la alarma. Los detectores de humo fotoeléctricos suelen responder más rápido a un incendio en su etapa inicial, latente, antes de que la fuente del fuego estalle en llamas.

Los sensores de movimiento son dispositivos que utilizan diversas formas de tecnología para detectar movimiento. La tecnología que normalmente se encuentra en los sensores de movimiento para activar una alarma incluye infrarrojos, ultrasonidos, vibración y contacto. Los sensores de doble tecnología combinan dos o más formas de detección para reducir las falsas alarmas ya que cada método tiene sus ventajas y desventajas. Tradicionalmente, los sensores de movimiento son una parte integral de un sistema de seguridad doméstico. Estos dispositivos generalmente se instalan para cubrir un área grande, ya que comúnmente cubren hasta 40 pies con un campo de visión de 135°.

Los japoneses utilizan un tipo de sensor de movimiento desde la antigüedad. En el pasado, "muchas personas en Japón seguían cantando grillos y los usaban como perros guardianes". [7] Aunque un perro ladraría cuando detecta un intruso, un grillo deja de cantar cuando se le acerca un intruso. Los grillos se mantienen en jaulas decorativas que se asemejan a jaulas de pájaros, y estas jaulas se colocan en contacto con el suelo. Durante el día, la casa está ocupada con las tareas habituales del día. Cuando la actividad disminuye por la noche, los grillos empiezan a cantar. Si alguien entra a casa por la noche, el suelo empieza a vibrar. "La vibración asusta a los grillos y dejan de cantar. Entonces todos se despiertan --- del silencio. [8] La familia está acostumbrada a escuchar grillos por la noche y sabe que algo anda mal si los grillos no cantan. Una observación similar Se hizo en Inglaterra sobre los molineros que vivían en sus molinos. Una rueda de molino hace mucho ruido, pero el molinero sólo se despierta cuando la rueda del molino deja de girar.

Los sistemas de alarma para entradas de vehículos se pueden combinar con la mayoría de los sistemas de seguridad y automatización. Están diseñados para alertar a los residentes sobre visitantes inesperados, intrusos o entregas que llegan a la propiedad. Los tipos de sensores de entrada incluyen sensores de movimiento magnéticos e infrarrojos. Las alarmas de entrada se pueden encontrar tanto en sistemas cableados como inalámbricos. Son comunes en sistemas de seguridad rurales, así como para aplicaciones comerciales.

Estos dispositivos electromecánicos están montados en barreras y se utilizan principalmente para detectar un ataque a la propia estructura. La tecnología se basa en una configuración mecánica inestable que forma parte del circuito eléctrico. Cuando se produce movimiento o vibración, la parte inestable del circuito se mueve e interrumpe el flujo de corriente, lo que produce una alarma. El medio que transmite la vibración debe seleccionarse correctamente para el sensor específico, ya que se adapta mejor a diferentes tipos de estructuras y configuraciones. Estos sistemas son de bajo costo y se instalan fácilmente en cercas existentes, pero sólo pueden montarse en cercas y no pueden analizar diferencias en el patrón de vibraciones (por ejemplo, la diferencia entre ráfagas de viento y una persona trepando la cerca). Por este motivo, esta tecnología está siendo progresivamente sustituida por sistemas basados en acelerómetros digitales .

La tecnología MEMS, Micro Electro-Mechanical System , es un dispositivo electromagnético que se crea mediante fotolitografía , incisión e implantación jónica. Esto produce un dispositivo muy compacto y pequeño. En este dispositivo, además del sistema mecánico, existen circuitos electrónicos de control, adquisición y acondicionamiento de la señal capaces de sensar el entorno. [9]

El acelerómetro MEMS se puede dividir en dos grupos, acelerómetros piezoresistivos y capacitivos. El primero consiste en un sistema de un solo grado de libertad de una masa suspendida por un resorte. También tienen una viga con una masa de prueba en la punta de la viga y un parche piezoresistivo en el alma de la viga. [10]

Por el contrario, los acelerómetros capacitivos, también conocidos como sensores de vibración, dependen de un cambio en la capacitancia eléctrica en respuesta a la aceleración. [11]

La tecnología actual permite realizar estructuras suspendidas de silicio que se unen al sustrato en unos puntos llamados anclajes, y que constituyen la masa sensible del acelerómetro MEMS. Estas estructuras son libres de moverse en la dirección de la aceleración detectada. Constituyen el refuerzo móvil de un par de condensadores conectados al medio puente .

De esta forma las señales adquiridas son amplificadas, filtradas y convertidas en señales digitales con la supervisión de circuitos de control específicos. Las incorporaciones de MEMS evolucionaron desde un dispositivo único e independiente hasta las unidades de movimiento inercial integradas que están disponibles en la actualidad. [12]

Esta tecnología utiliza una variedad de mecanismos de transducción para detectar el desplazamiento. Incluyen capacitivos, piezorresistivos, térmicos, ópticos, piezoeléctricos y de túnel. [13]

En las últimas décadas se han logrado muchos avances tecnológicos en esta área y los acelerómetros MEMS se utilizan en entornos de alta confiabilidad y están comenzando a reemplazar otras tecnologías establecidas.

El acelerómetro MEMS se puede aplicar como sensor en la prevención de desastres sísmicos, ya que una de las principales características de los acelerómetros MEMS es la respuesta de frecuencia lineal a CC de aproximadamente 500 Hz, y esta capacidad ofrece una mejora en la medición del movimiento del suelo en una banda de frecuencia más baja. . [14]

Otra aplicación práctica de los acelerómetros MEMS es el control del estado de las máquinas para reducir su mantenimiento. Las tecnologías inalámbricas e integradas, como los sensores del sistema microelectromecánico, ofrecen una medición inalámbrica inteligente de la vibración del estado de la máquina. [15]

Pasando al campo de la defensa , se puede aplicar en sistemas de detección de intrusos montados en vallas . Dado que los sensores MEMS pueden funcionar en un amplio rango de temperaturas, pueden evitar intrusiones en exteriores y perímetros muy alejados.

Una ventaja que ofrecen los acelerómetros MEMS es la capacidad de medir aceleraciones estáticas, como la aceleración debida a la gravedad. Esto les permite verificar constantemente que el posicionamiento del sensor, basado en acelerómetro MEMS, permanece inalterado respecto al de instalación.

Las importantes ventajas de los acelerómetros MEMS también se derivan de su pequeño tamaño y alta frecuencia de medición; además, se pueden integrar con múltiples sensores con diferentes funciones. [dieciséis]

El cambio en el campo magnético local debido a la presencia de metales ferrosos induce una corriente en los sensores enterrados (cables enterrados o sensores discretos) que son analizados por el sistema. Si el cambio excede un umbral predeterminado, se genera una alarma. [17] Este tipo de sensor se puede utilizar para detectar intrusos que portan cantidades sustanciales de metal, como un arma de fuego, lo que lo hace ideal para aplicaciones contra la caza furtiva . [18]

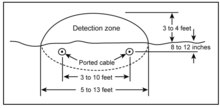

A veces denominado campo E, este sensor volumétrico utiliza detección de proximidad de campo eléctrico y puede instalarse en edificios, perímetros, cercas y paredes. También tiene la capacidad de instalarse de forma independiente en postes dedicados. El sistema utiliza un generador de campo electromagnético que alimenta un cable, con otro cable sensor paralelo a él. El cable sensor está conectado a un procesador de señal que analiza el cambio de amplitud (masa del intruso), el cambio de velocidad (movimiento del intruso) y el tiempo de perturbación preestablecido (tiempo que el intruso está en el patrón). Estos elementos definen las características de un intruso y cuando se detectan los tres simultáneamente, se genera una señal de alarma.

La barrera puede proporcionar protección vertical desde el suelo hasta la altura de los postes de montaje (normalmente de 4 a 6 metros de altura), dependiendo de la cantidad de cables del sensor instalados. Suele configurarse en zonas de unos 200 metros de longitud. Los sensores de campo electrostático son de alta seguridad y difíciles de anular, y tienen un alto campo de detección vertical. Sin embargo, estos sensores son caros y tienen zonas cortas, lo que contribuye a que haya más componentes electrónicos (y, por tanto, a un coste mayor).

Los sistemas microfónicos varían en diseño (por ejemplo, reflectómetro en el dominio del tiempo o piezoeléctrico ), pero cada uno generalmente se basa en la detección de un intruso que intenta cortar o trepar una cerca. Normalmente, los sistemas de detección microfónicos se instalan como cables sensores unidos a vallas de alambre rígido; sin embargo, algunas versiones especializadas de estos sistemas también se pueden instalar enterradas bajo tierra. Dependiendo del tipo, puede ser sensible a diferentes frecuencias o niveles de ruido o vibración. El sistema se basa en un cable sensor coaxial o electromagnético y el controlador tiene la capacidad de diferenciar entre señales del cable o cadena que se está cortando, un intruso trepando la cerca o malas condiciones climáticas.

Los sistemas están diseñados para detectar y analizar señales electrónicas entrantes recibidas del cable del sensor y luego generar alarmas a partir de señales que exceden las condiciones preestablecidas. Los sistemas tienen electrónica ajustable para permitir a los instaladores cambiar la sensibilidad de los detectores de alarma para adaptarlos a condiciones ambientales específicas. La sintonización del sistema normalmente se realiza durante la puesta en servicio de los dispositivos de detección.

Los sistemas microfónicos son relativamente económicos en comparación con otros sistemas y fáciles de instalar, pero los sistemas más antiguos pueden tener una alta tasa de falsas alarmas causadas por el viento y otras distancias. Algunos sistemas más nuevos utilizan DSP (procesamiento de señales digitales) para procesar la señal y reducir las falsas alarmas.

Un sistema de seguridad perimetral de alambre tenso es una pantalla independiente de alambres tensados normalmente montados en una cerca o pared. Alternativamente, la pantalla se puede hacer más gruesa para evitar la necesidad de una valla de alambre de soporte. Estos sistemas están diseñados para detectar cualquier intento físico de traspasar la barrera. Los sistemas de cables tensos pueden funcionar con una variedad de interruptores o detectores que detectan el movimiento en cada extremo de los cables tensos. Estos interruptores o detectores pueden ser un simple contacto mecánico, un transductor de fuerza estática o un extensímetro electrónico. Las alarmas no deseadas causadas por pájaros y otros animales se pueden evitar ajustando los sensores para ignorar los objetos que ejercen pequeñas presiones sobre los cables. Este tipo de sistema es vulnerable a que los intrusos excaven debajo de la cerca. Se instala una base de concreto directamente debajo de la cerca para evitar este tipo de ataque.

Los sistemas de cercas de alambre tenso tienen bajas tasas de falsas alarmas, sensores confiables y altas tasas de detección, pero son costosos y complicados de instalar.

Se puede utilizar un cable de fibra óptica para detectar intrusos midiendo la diferencia en la cantidad de luz enviada a través del núcleo de la fibra. Se pueden utilizar diversas tecnologías de detección de fibra óptica, incluida la dispersión de Rayleigh o la interferometría . Si se molesta el cable, la luz cambiará y se detectará la intrusión. El cable puede fijarse directamente a una cerca de alambre o unirse a una cinta de acero con púas que se utiliza para proteger la parte superior de paredes y cercas. Este tipo de cinta de púas proporciona un buen elemento disuasorio físico, además de dar una alarma inmediata si la cinta se corta o se deforma gravemente.

Al estar basados en cables, los cables de fibra óptica son muy similares al sistema microfónico y de fácil instalación pudiendo cubrir grandes perímetros. Sin embargo, a pesar de funcionar de manera similar a los sistemas microfónicos, los cables de fibra óptica tienen un costo mayor y son más complejos debido al uso de tecnología de fibra óptica.

Este sistema emplea un principio de perturbación de campo electromagnético basado en dos cables coaxiales sin blindaje. [19] El transmisor emite energía de radiofrecuencia (RF) continua a lo largo de un cable y la energía es recibida por el otro cable. Cuando el cambio en la intensidad del campo se debilita debido a la presencia de un objeto y alcanza un umbral inferior preestablecido, se genera una condición de alarma. El sistema queda oculto después de la instalación. El suelo circundante debe ofrecer un buen drenaje para evitar falsas alarmas. Los cables coaxiales con puertos están ocultos como enterrados, pero pueden verse afectados por el ruido de RF y son difíciles de instalar.

Las cercas eléctricas de seguridad consisten en cables que transportan pulsos de corriente eléctrica para proporcionar una descarga no letal para disuadir a posibles intrusos. La manipulación de la cerca también genera una alarma que el energizador de la cerca eléctrica de seguridad registra y también puede activar una sirena, una luz estroboscópica y/o notificaciones a una sala de control o directamente al propietario por correo electrónico o teléfono. En términos prácticos, las cercas eléctricas de seguridad son un tipo de conjunto de sensores que actúa como (o parte de) una barrera física, un disuasivo psicológico para posibles intrusos y como parte de un sistema de alarma de seguridad.

Las cercas eléctricas son menos costosas que muchos otros métodos, tienen menos probabilidades de dar falsas alarmas que muchos otros métodos alternativos de seguridad perimetral y tienen el mayor poder de disuasión psicológica de todos los métodos, pero existe la posibilidad de que se produzcan descargas no deseadas.

La señal de activación de los sensores se transmite a una o más unidades de control, ya sea a través de cables o medios inalámbricos, como radio, portador de línea e infrarrojos.

Los sistemas cableados son convenientes cuando los sensores, como los sensores de movimiento infrarrojos pasivos y los detectores de humo, requieren energía externa para funcionar correctamente; sin embargo, su instalación puede resultar más costosa. Los sistemas cableados básicos utilizan una topología de red en estrella , donde el panel está lógicamente en el centro y todos los dispositivos conectan sus cables de línea de regreso al panel. Los paneles más complejos utilizan una topología de red Bus donde el cable es básicamente un bucle de datos alrededor del perímetro de la instalación y tiene caídas para los dispositivos sensores que deben incluir un identificador de dispositivo único integrado en el propio dispositivo sensor. Los sistemas cableados también tienen la ventaja, si están conectados correctamente, por ejemplo mediante un bucle doble, de ser a prueba de manipulaciones .

Los sistemas inalámbricos, por otro lado, suelen utilizar transmisores alimentados por baterías que son más fáciles de instalar y tienen costos de puesta en marcha menos costosos, pero pueden fallar si las baterías no reciben mantenimiento. Dependiendo de la distancia y los materiales de construcción, es posible que se requieran uno o más repetidores inalámbricos para llevar la señal al panel de alarma de manera confiable. Un sistema inalámbrico se puede trasladar fácilmente a una nueva propiedad. Una conexión inalámbrica importante para la seguridad es entre el panel de control y la estación de monitoreo. El monitoreo inalámbrico del sistema de alarma protege contra un ladrón que corta cables o fallas de un proveedor de Internet. Esta configuración se conoce comúnmente como totalmente inalámbrica.

Los sistemas híbridos utilizan sensores cableados e inalámbricos para lograr los beneficios de ambos. Los transmisores también se pueden conectar a través de los circuitos eléctricos de las instalaciones para transmitir señales codificadas a la unidad de control (portadora de línea). La unidad de control generalmente tiene un canal o zona separada para sensores contra robo e incendio, y los sistemas más avanzados tienen una zona separada para cada sensor diferente, así como indicadores de problemas internos, como pérdida de energía principal, batería baja y cables rotos.

Dependiendo de la aplicación, la salida de alarma puede ser local, remota o una combinación de ambas. Las alarmas locales no incluyen monitoreo, pero pueden incluir sirenas interiores y/o exteriores, como campanas motorizadas o sirenas y luces electrónicas, como luces estroboscópicas que pueden ser útiles para señalar un aviso de evacuación durante emergencias de incendio o para ahuyentar a un ladrón aficionado. rápidamente. Sin embargo, con el uso generalizado de los sistemas de alarma, especialmente en los automóviles, las falsas alarmas son muy frecuentes y muchos habitantes de las ciudades tienden a ignorar las alarmas en lugar de investigar y no contactar con las autoridades necesarias. En áreas rurales donde no muchos pueden escuchar la campana de incendio o la sirena antirrobo, las luces o los sonidos pueden no hacer mucha diferencia, ya que los servicios de emergencia más cercanos pueden llegar demasiado tarde para evitar pérdidas.

Los sistemas de alarma remota se utilizan para conectar la unidad de control a un monitor predeterminado de algún tipo y están disponibles en muchas configuraciones diferentes. Los sistemas avanzados se conectan a una estación central o a un socorrista (por ejemplo, policía/bomberos/médico) a través de un cable telefónico directo, una red celular, una red de radio o una ruta IP. En el caso de un sistema de señalización dual, se utilizan dos de estas opciones simultáneamente. La monitorización de alarmas incluye no sólo los sensores, sino también el propio transmisor de comunicación. Si bien en algunas zonas todavía se pueden conseguir circuitos telefónicos directos a través de compañías telefónicas, debido a su alto costo y a la llegada de la señalización dual con un costo comparativamente más bajo, su uso se está eliminando gradualmente. Las conexiones directas ahora generalmente se ven solo en edificios de los gobiernos federal, estatal y local, o en un campus escolar que tiene un departamento exclusivo de seguridad, policía, bomberos o emergencias médicas. En el Reino Unido, la comunicación sólo es posible con un centro receptor de alarmas y no se permite la comunicación directamente con los servicios de emergencia.

Los sistemas más típicos incorporan una unidad de comunicación celular digital que se pondrá en contacto con la estación central o una estación de monitoreo a través de la Red Telefónica Pública Conmutada (PSTN) y dará la alarma, ya sea con una voz sintetizada o cada vez más a través de una cadena de mensajes codificados que la estación central decodifica. . Estos pueden conectarse al sistema telefónico normal en el lado del sistema del punto de demarcación , pero generalmente se conectan en el lado del cliente antes que todos los teléfonos dentro de las instalaciones monitoreadas para que el sistema de alarma pueda tomar la línea cortando cualquier llamada activa y la empresa de seguimiento si es necesario. Un sistema de señalización dual daría la alarma de forma inalámbrica a través de una ruta de radio o celular utilizando la línea telefónica o la línea de banda ancha como respaldo para superar cualquier compromiso de la línea telefónica. Los codificadores se pueden programar para indicar qué sensor específico se activó y los monitores pueden mostrar la ubicación física del sensor en una lista o incluso en un mapa de las instalaciones protegidas, lo que puede hacer que la respuesta resultante sea más efectiva.

Muchos paneles de alarma están equipados con una ruta de comunicación de respaldo para usar cuando el circuito PSTN primario no está funcionando. El marcador redundante puede conectarse a una segunda ruta de comunicación, o a un teléfono celular , radio o dispositivo de interfaz de Internet codificado especializado para evitar por completo la PSTN y evitar la manipulación intencional de las líneas telefónicas. La manipulación de la línea podría activar una alarma de supervisión a través de la red de radio, advirtiendo tempranamente de un problema inminente. En algunos casos, es posible que un edificio remoto no tenga servicio telefónico PSTN y el costo de abrir zanjas y ejecutar una línea directa puede ser prohibitivo. Es posible utilizar un dispositivo celular o de radio inalámbrico como método de comunicación principal.

En el Reino Unido, la solución más popular de este tipo es similar en principio a la anterior, pero con las rutas primaria y secundaria invertidas. Utilizar una ruta de radio como ruta de señalización principal no sólo es más rápido que PSTN sino que también permite ahorros de costos significativos, ya que se pueden enviar cantidades ilimitadas de datos sin costo adicional.

El creciente despliegue de la tecnología de voz sobre IP (VoIP) está impulsando la adopción de señalización de banda ancha para la notificación de alarmas. Muchos sitios que requieren instalaciones de alarma ya no tienen líneas telefónicas convencionales (POTS) y los paneles de alarma con capacidad de marcador telefónico convencional no funcionan de manera confiable con algunos tipos de servicio VoIP.

Los paneles o sistemas de alarma analógicos de acceso telefónico con puertos de datos serie/paralelos se pueden migrar a la banda ancha mediante la adición de un dispositivo servidor de alarma que convierte las señales de señalización telefónica o el tráfico del puerto de datos en mensajes IP adecuados para la transmisión de banda ancha. Sin embargo, el uso directo de VoIP para transportar alarmas analógicas sin un dispositivo servidor de alarmas es problemático ya que los códecs de audio utilizados a lo largo de toda la ruta de transmisión de la red no pueden garantizar un nivel adecuado de confiabilidad o calidad de servicio aceptable para la aplicación.

En respuesta a los cambios en la red de comunicaciones públicas, los nuevos sistemas de alarma a menudo utilizan señalización de banda ancha como método de transmisión de alarmas, y los fabricantes están incluyendo la capacidad de informes IP directamente en sus productos de paneles de alarma. Cuando Internet se utiliza como método de señalización principal para aplicaciones críticas de seguridad y protección de vidas, se configuran mensajes de supervisión frecuentes para superar las preocupaciones sobre la energía de respaldo para los equipos de red y el tiempo de entrega de la señal. Pero para aplicaciones típicas, los problemas de conectividad se controlan mediante mensajes de supervisión normales.

La señalización dual es un método de transmisión de alarmas que utiliza una red de telefonía móvil y una ruta telefónica y/o IP para transmitir señales de intrusión, incendio y ataque personal a alta velocidad desde las instalaciones protegidas hasta una Central Receptora de Alarmas (CRA). Normalmente utiliza GPRS o GSM, una tecnología de señalización de alta velocidad utilizada para enviar y recibir "paquetes" de datos, además de una línea telefónica. IP no se utiliza con tanta frecuencia debido a problemas de instalación y configuración, ya que a menudo se requieren altos niveles de experiencia además del conocimiento de instalación de alarmas.

Un dispositivo de comunicación de señalización dual está conectado a un panel de control en una instalación de seguridad y es el componente que transmite la alarma a la CRA. Puede hacerlo de diferentes maneras, a través de la ruta de radio GPRS, a través de la ruta de radio GSM o a través de la línea telefónica/o IP. Estas múltiples rutas de señalización están presentes y viven al mismo tiempo, respaldándose entre sí para minimizar la exposición de la propiedad a intrusos. Si uno falla, siempre hay una copia de seguridad y, según el fabricante elegido, hasta tres rutas funcionan simultáneamente en cualquier momento.

Las rutas duales permiten distinguir entre fallas de hardware y un ataque genuino a la alarma. Esto ayuda a eliminar falsas alarmas y respuestas innecesarias. La señalización dual ha ayudado considerablemente a restaurar la respuesta policial, como en el caso de que se corta una línea telefónica, ya que el dispositivo de señalización dual puede continuar enviando llamadas de alarma a través de una de sus rutas alternativas, ya sea confirmando o negando la alarma desde la ruta inicial.

En el Reino Unido, CSL DualCom Ltd fue pionera en la señalización dual en 1996. La empresa ofreció una alternativa a la señalización de alarma existente y al mismo tiempo estableció el estándar actual para el monitoreo de seguridad profesional de doble ruta. La señalización dual se considera actualmente el formato estándar para la señalización de alarmas y está debidamente especificada por todas las principales compañías de seguros. [20]

Las alarmas monitoreadas y los teléfonos con altavoz permiten que la estación central hable con el propietario o el intruso. Esto puede resultar beneficioso para el propietario en caso de emergencias médicas. En el caso de robos reales, los altavoces permiten que la estación central inste al intruso a que cese y desista mientras se envían unidades de respuesta. El monitoreo de alarma por escucha también se conoce como monitoreo de respuesta de audio inmediata o sistemas de alarma parlante en el Reino Unido.

En Estados Unidos, la policía responde a al menos 36 millones de activaciones de alarmas cada año, con un costo anual estimado de 1.800 millones de dólares. [21]

Dependiendo de la zona activada, el número y secuencia de zonas, la hora del día y otros factores, el centro de monitoreo de alarmas puede iniciar automáticamente varias acciones. Es posible que se indique a los operadores de la estación central que llamen a los servicios de emergencia de inmediato o que llamen primero a las instalaciones protegidas o al administrador de la propiedad para intentar determinar si la alarma es genuina. Los operadores también podrían comenzar a llamar a una lista de números de teléfono proporcionada por el cliente para contactar a alguien e ir a verificar las instalaciones protegidas. Algunas zonas pueden generar una llamada a la compañía local de combustible para calefacción para verificar el sistema, o una llamada al propietario con detalles sobre qué habitación puede estar inundada. Algunos sistemas de alarma están vinculados a sistemas de videovigilancia para que el vídeo actual del área de intrusión pueda mostrarse instantáneamente en un monitor remoto y grabarse.

Algunos sistemas de alarma utilizan tecnología de monitoreo de audio y video en tiempo real para verificar la legitimidad de una alarma. En algunos municipios de Estados Unidos, este tipo de verificación de alarma permite que la propiedad que protege se incluya en una lista de "respuesta verificada", lo que permite respuestas policiales más rápidas y seguras.

Para que sea útil, un sistema de alarma de intrusión se desactiva o reconfigura cuando hay personal autorizado presente. La autorización se puede indicar de varias maneras, a menudo con claves o códigos utilizados en el panel de control o en un panel remoto cerca de una entrada. Las alarmas de alta seguridad pueden requerir múltiples códigos, o una huella digital, una placa, una geometría de la mano , un escaneo de retina, un generador de respuestas encriptadas y otros medios que se consideren suficientemente seguros para ese propósito.

Las autorizaciones fallidas darían lugar a una alarma o un bloqueo cronometrado para evitar experimentar con posibles códigos. Algunos sistemas se pueden configurar para permitir la desactivación de sensores individuales o grupos. Otros también se pueden programar para anular o ignorar sensores individuales y dejar armado el resto del sistema. Esta característica es útil para permitir abrir y cerrar una sola puerta antes de que se active la alarma, o para permitir que una persona salga, pero no regrese. Los sistemas de alta gama permiten múltiples códigos de acceso y es posible que sólo permitan su uso una vez, en días concretos, o sólo en combinación con los códigos de otros usuarios (es decir, acompañados). En cualquier caso, un centro de monitoreo remoto debe disponer que una persona autorizada le proporcione un código oral en caso de falsas alarmas, de modo que el centro de monitoreo pueda estar seguro de que no es necesaria una respuesta de alarma adicional. Al igual que con los códigos de acceso, también puede haber una jerarquía de códigos orales, por ejemplo, para que el reparador de calderas ingrese a las áreas de sensores de la cocina y el sótano, pero no a la bóveda de plata en la despensa. También hay sistemas que permiten ingresar un código de coacción y silenciar la alarma local, pero aun así activan la alarma remota para convocar a la policía en caso de robo.

Los sensores de incendio se pueden aislar, lo que significa que cuando se activan, no activarán la red de alarma principal. Esto es importante cuando se produce humo y calor intencionalmente. Los propietarios de edificios pueden ser multados por generar falsas alarmas que hagan perder el tiempo al personal de emergencia.

El Departamento de Justicia de Estados Unidos estima que entre el 94% y el 98% de todas las llamadas de alarma a las autoridades son falsas alarmas . [21]

La confiabilidad del sistema y los errores del usuario son la causa de la mayoría de las falsas alarmas, a veces llamadas "alarmas molestas". Las falsas alarmas pueden resultar muy costosas para los gobiernos locales, las autoridades locales, los usuarios de los sistemas de seguridad y los miembros de las comunidades locales. En 2007, el Departamento de Justicia informó que en sólo un año, las falsas alarmas costaron a los municipios locales y a sus electores al menos 1.800 millones de dólares. [21]

En muchos municipios de los Estados Unidos, se han adoptado políticas para multar a los propietarios de viviendas y negocios por múltiples activaciones de falsas alarmas en su sistema de seguridad. Si persisten varias falsas alarmas de la misma propiedad, esa propiedad podría agregarse a una lista de "sin respuesta", lo que impide el envío de la policía a la propiedad, excepto en el caso de una emergencia verificada. Aproximadamente el 1% de las llamadas de alarma policial implican en realidad un delito. [21] Las alarmas molestas ocurren cuando un evento no intencionado provoca un estado de alarma mediante un sistema de alarma que de otro modo funciona correctamente. Una falsa alarma también ocurre cuando hay un mal funcionamiento del sistema de alarma que resulta en un estado de alarma. En las tres circunstancias, se debe encontrar y solucionar inmediatamente la fuente del problema, para que los socorristas no pierdan la confianza en los informes de alarma. Es más fácil saber cuando hay falsas alarmas, porque el sistema está diseñado para reaccionar ante esa condición. Las alarmas de falla son más problemáticas porque generalmente requieren pruebas periódicas para asegurarse de que los sensores estén funcionando y que las señales correctas lleguen al monitor. Algunos sistemas están diseñados para detectar problemas internos, como baterías bajas o agotadas, conexiones sueltas, problemas en el circuito telefónico, etc. Mientras que las alarmas molestas anteriores podían activarse por pequeñas perturbaciones, como insectos o mascotas, los modelos de alarmas más nuevos tienen tecnología para medir la tamaño/peso del objeto que causa la perturbación y, por lo tanto, pueden decidir qué tan grave es la amenaza, lo cual es especialmente útil en alarmas antirrobo.

Algunos municipios de Estados Unidos exigen una verificación de alarma antes de enviar a la policía. Según este enfoque, las empresas de monitoreo de alarmas deben verificar la legitimidad de las alarmas (excepto las alarmas de atraco, coacción y pánico ) antes de llamar a la policía. La respuesta verificada generalmente implica una verificación visual en el lugar de un robo o una verificación remota de audio o video. [21]

Las alarmas que utilizan audio, video o una combinación de tecnología de verificación de audio y video brindan a las empresas de seguridad, despachadores, agentes de policía y administradores de propiedades datos más confiables para evaluar el nivel de amenaza de una alarma activada. [22]

Las técnicas de verificación de audio y video utilizan micrófonos y cámaras para registrar frecuencias de audio, señales de video o instantáneas de imágenes. Las transmisiones de audio y video de origen se envían a través de un enlace de comunicación, generalmente una red de protocolo de Internet (IP), a la estación central donde los monitores recuperan las imágenes a través de un software propietario. Luego, la información se transmite a las autoridades y se registra en un archivo de eventos, que puede usarse para planificar un enfoque más estratégico y táctico de una propiedad y, más tarde, como prueba de cargo.

Un ejemplo de este sistema es cuando un sensor infrarrojo pasivo u otro sensor activa un número designado de cuadros de video antes y después de que el evento se envía a la estación central.

Se puede incorporar una segunda solución de vídeo en un panel estándar, que envía una alarma a la estación central. Cuando se recibe una señal, un profesional de monitoreo capacitado accede a la grabadora de video digital (DVR) en el sitio a través de un enlace IP para determinar la causa de la activación. Para este tipo de sistema, la entrada de la cámara al DVR refleja las zonas y particiones del panel de alarma, lo que permite al personal buscar una fuente de alarma en múltiples áreas.

El Departamento de Justicia de los Estados Unidos afirma que la legislación que exige que las empresas de alarmas verifiquen la legitimidad de una alarma antes de contactar a las autoridades (comúnmente conocida como "respuesta verificada") es la forma más efectiva de reducir las falsas alarmas antirrobo. El Departamento de Justicia considera el audio, el vídeo o el relato de un testigo ocular como verificación de la legitimidad de una alarma antirrobo. [21]

La zonificación cruzada es una estrategia que utiliza múltiples sensores para monitorear la actividad en un área y el software analiza las entradas de todas las fuentes. Por ejemplo, si un detector de movimiento se activa en un área, la señal se registra y el monitor de la estación central notifica al cliente. Una segunda señal de alarma, recibida en una zona adyacente en poco tiempo, es la confirmación que el monitor de la estación central necesita para solicitar un despacho inmediatamente. Este método genera una mayor protección.

La verificación de llamadas mejorada (ECV) ayuda a reducir los despachos falsos y al mismo tiempo protege a los ciudadanos, y es obligatoria en varias jurisdicciones de EE. UU., aunque la industria de las alarmas se ha opuesto con éxito en otras. [21] ECV requiere que el personal de la estación central intente verificar la activación de la alarma haciendo un mínimo de dos llamadas telefónicas a dos números de teléfono diferentes de las partes responsables antes de enviar a las autoridades a la escena.

La primera llamada de verificación de alarma se dirige al lugar donde se originó la alarma. Si no se establece contacto con una persona, se realiza una segunda llamada a un número diferente. El número secundario, según dictan las mejores prácticas, debe ser un teléfono que se conteste incluso fuera del horario de atención, preferiblemente un teléfono celular de una persona autorizada para solicitar o eludir una respuesta de emergencia.

ECV, como no puede confirmar un evento de intrusión real y no generará un envío prioritario de aplicación de la ley, no se considera una verdadera verificación de alarma por parte de la industria de la seguridad.

Algunas compañías de seguros y agencias locales exigen que los sistemas de alarma se instalen según un código o estén certificados por un tercero independiente. Se requiere que el sistema de alarma tenga una revisión de mantenimiento cada 6 a 12 meses. En el Reino Unido, los sistemas de alarma contra intrusos 'Sólo audibles' requieren una visita de servicio de rutina una vez cada 12 meses y los sistemas de alarma contra intrusos monitoreados requieren una revisión dos veces cada período de 12 meses. Esto es para garantizar que todos los componentes internos, sensores y fuentes de alimentación funcionen correctamente. En el pasado, esto requeriría que un ingeniero de servicio de alarmas acudiera al lugar y realizara las comprobaciones. Con el uso de Internet o ruta de radio y un dispositivo de transmisión de radio/IP compatible (en las instalaciones alarmadas), algunas comprobaciones ahora se pueden realizar de forma remota desde la estación central.