La seguridad informática (también ciberseguridad , seguridad digital o seguridad de las tecnologías de la información (TI) ) es la protección del software , los sistemas y las redes informáticas contra amenazas que pueden resultar en la divulgación no autorizada de información, el robo (o daño) de hardware , software o datos , así como de la interrupción o desvío de los servicios que prestan. [1] [2]

El campo es importante debido a la dependencia expandida de los sistemas informáticos , Internet [3] y los estándares de redes inalámbricas . También es importante debido al crecimiento de los dispositivos inteligentes , incluidos los teléfonos inteligentes , los televisores y los diversos dispositivos que constituyen la Internet de las cosas (IoT). La ciberseguridad es uno de los nuevos desafíos más importantes que enfrenta el mundo contemporáneo, debido tanto a la complejidad de los sistemas de información como a las sociedades que respaldan. La seguridad es de especial importancia para los sistemas que gobiernan sistemas a gran escala con efectos físicos de largo alcance, como la distribución de energía , las elecciones y las finanzas . [4] [5]

Si bien muchos aspectos de la seguridad informática involucran seguridad digital, como contraseñas electrónicas y cifrado , aún se utilizan medidas de seguridad física, como cerraduras metálicas, para evitar manipulaciones no autorizadas. La seguridad informática no es un subconjunto perfecto de la seguridad de la información , por lo que no encaja completamente en el esquema de convergencia de seguridad .

Una vulnerabilidad se refiere a un fallo en la estructura, ejecución, funcionamiento o supervisión interna de una computadora o sistema que compromete su seguridad. La mayoría de las vulnerabilidades que se han descubierto están documentadas en la base de datos de Vulnerabilidades y Exposiciones Comunes (CVE). [6] Una vulnerabilidad explotable es aquella para la que existe al menos un ataque o exploit en funcionamiento. [7] Los actores que buscan vulnerabilidades de forma maliciosa se conocen como amenazas . Las vulnerabilidades se pueden investigar, aplicar ingeniería inversa, buscar o explotar utilizando herramientas automatizadas o scripts personalizados. [8] [9]

Distintas personas o grupos son vulnerables a los ataques cibernéticos; sin embargo, es probable que distintos grupos experimenten distintos tipos de ataques más que otros. [10]

En abril de 2023, el Departamento de Ciencia, Innovación y Tecnología del Reino Unido publicó un informe sobre los ciberataques de los últimos 12 meses. [11] Encuestaron a 2263 empresas del Reino Unido, 1174 organizaciones benéficas registradas en el Reino Unido y 554 instituciones educativas. La investigación descubrió que "el 32% de las empresas y el 24% de las organizaciones benéficas en general recuerdan alguna infracción o ataque de los últimos 12 meses". Estas cifras fueron mucho más altas para "las empresas medianas (59%), las grandes empresas (69%) y las organizaciones benéficas de altos ingresos con £500.000 o más en ingresos anuales (56%)". [11] Sin embargo, aunque las empresas medianas o grandes son las víctimas con mayor frecuencia, dado que las empresas más grandes generalmente han mejorado su seguridad durante la última década, las pequeñas y medianas empresas (PYME) también se han vuelto cada vez más vulnerables, ya que a menudo "no tienen herramientas avanzadas para defender el negocio". [10] Las PYMES tienen más probabilidades de verse afectadas por malware, ransomware, phishing, ataques de intermediario y ataques de denegación de servicio (DoS). [10]

Los usuarios normales de Internet son los más propensos a verse afectados por ciberataques no dirigidos. [12] En estos casos, los atacantes atacan indiscriminadamente tantos dispositivos, servicios o usuarios como sea posible. Para ello, utilizan técnicas que aprovechan la apertura de Internet. Estas estrategias incluyen principalmente phishing , ransomware , water holing y escaneo. [12]

Para proteger un sistema informático, es importante comprender los ataques que pueden realizarse contra él, y estas amenazas normalmente pueden clasificarse en una de las siguientes categorías:

Una puerta trasera en un sistema informático, un criptosistema o un algoritmo es cualquier método secreto para eludir los controles normales de autenticación o seguridad. Estas debilidades pueden existir por muchas razones, incluido el diseño original o una configuración deficiente. [13] Debido a la naturaleza de las puertas traseras, son de mayor preocupación para las empresas y las bases de datos que para los individuos.

Las puertas traseras pueden ser añadidas por una parte autorizada para permitir un acceso legítimo o por un atacante con fines maliciosos. Los delincuentes suelen utilizar malware para instalar puertas traseras, lo que les otorga acceso administrativo remoto a un sistema. [14] Una vez que tienen acceso, los ciberdelincuentes pueden "modificar archivos, robar información personal, instalar software no deseado e incluso tomar el control de todo el equipo". [14]

Las puertas traseras pueden ser muy difíciles de detectar y generalmente las descubre alguien que tiene acceso al código fuente de la aplicación o un conocimiento profundo del sistema operativo de la computadora.

Los ataques de denegación de servicio (DoS) están diseñados para hacer que una máquina o un recurso de red no esté disponible para sus usuarios previstos. [15] Los atacantes pueden denegar el servicio a víctimas individuales, por ejemplo, introduciendo deliberadamente una contraseña incorrecta suficientes veces consecutivas para provocar el bloqueo de la cuenta de la víctima, o pueden sobrecargar las capacidades de una máquina o red y bloquear a todos los usuarios a la vez. Si bien un ataque de red desde una única dirección IP se puede bloquear añadiendo una nueva regla de cortafuegos, son posibles muchas formas de ataques de denegación de servicio distribuido (DDoS), en los que el ataque procede de una gran cantidad de puntos. En este caso, la defensa contra estos ataques es mucho más difícil. Dichos ataques pueden originarse en los ordenadores zombi de una botnet o en una serie de otras técnicas posibles, incluida la denegación de servicio distribuida y reflexiva (DRDoS), en la que se engaña a sistemas inocentes para que envíen tráfico a la víctima. [15] Con estos ataques, el factor de amplificación hace que el ataque sea más fácil para el atacante porque tiene que utilizar poco ancho de banda. Para comprender por qué los atacantes pueden llevar a cabo estos ataques, consulte la sección "Motivación del atacante".

Un ataque de acceso directo es cuando un usuario no autorizado (un atacante) obtiene acceso físico a una computadora, muy probablemente para copiar datos directamente de ella o robar información. [16] Los atacantes también pueden comprometer la seguridad al realizar modificaciones del sistema operativo, instalar gusanos de software , registradores de pulsaciones de teclas , dispositivos de escucha encubiertos o usar micrófonos inalámbricos. Incluso cuando el sistema está protegido por medidas de seguridad estándar, estas pueden eludirse iniciando otro sistema operativo o herramienta desde un CD-ROM u otro medio de arranque. El cifrado de disco y el estándar Trusted Platform Module están diseñados para prevenir estos ataques.

Los atacantes de servicio directo están relacionados conceptualmente con los ataques de memoria directa , que permiten a un atacante obtener acceso directo a la memoria de una computadora. [17] Los ataques "aprovechan una característica de las computadoras modernas que permite que ciertos dispositivos, como discos duros externos, tarjetas gráficas o tarjetas de red, accedan directamente a la memoria de la computadora". [17]

La escucha clandestina es el acto de escuchar subrepticiamente una conversación (comunicación) privada de una computadora, generalmente entre hosts en una red. Generalmente ocurre cuando un usuario se conecta a una red donde el tráfico no está protegido ni encriptado y envía datos comerciales confidenciales a un colega, que, al ser escuchados por un atacante, podrían ser explotados. [18] Los datos transmitidos a través de una "red abierta" permiten a un atacante explotar una vulnerabilidad e interceptarlos a través de varios métodos.

A diferencia del malware , los ataques de acceso directo u otras formas de ataques cibernéticos, es poco probable que los ataques de espionaje afecten negativamente el rendimiento de las redes o dispositivos, lo que hace que sea difícil detectarlos. [18] De hecho, "el atacante no necesita tener ninguna conexión continua con el software. El atacante puede insertar el software en un dispositivo comprometido, tal vez mediante inserción directa o tal vez mediante un virus u otro malware, y luego regresar algún tiempo después para recuperar los datos que encuentre o hacer que el software envíe los datos en un momento determinado". [19]

El uso de una red privada virtual (VPN), que cifra los datos entre dos puntos, es una de las formas más comunes de protección contra las escuchas clandestinas. La mejor práctica es utilizar la mejor forma de cifrado posible para las redes inalámbricas, así como utilizar HTTPS en lugar de un HTTP sin cifrar . [20]

El FBI y la NSA han utilizado programas como Carnivore y NarusInSight para espiar los sistemas de los proveedores de servicios de Internet . Incluso las máquinas que funcionan como un sistema cerrado (es decir, sin contacto con el mundo exterior) pueden ser espiadas mediante el monitoreo de las débiles transmisiones electromagnéticas generadas por el hardware. TEMPEST es una especificación de la NSA que hace referencia a estos ataques.

El software malicioso ( malware ) es cualquier código de software o programa informático "escrito intencionalmente para dañar un sistema informático o sus usuarios". [21] Una vez presente en una computadora, puede filtrar detalles confidenciales como información personal, información comercial y contraseñas, puede dar el control del sistema al atacante y puede corromper o eliminar datos de forma permanente. [22] Otro tipo de malware es el ransomware , que es cuando "el malware se instala en la máquina de una víctima, encripta sus archivos y luego se da vuelta y exige un rescate (generalmente en Bitcoin ) para devolver esos datos al usuario". [23]

Los tipos de malware incluyen algunos de los siguientes:

Los ataques de intermediario (MITM) implican que un atacante malintencionado intente interceptar, vigilar o modificar las comunicaciones entre dos partes falsificando la identidad de una o ambas partes e inyectándose en el medio. [24] Los tipos de ataques MITM incluyen:

En 2017 surgió una nueva clase de ciberamenazas multivectoriales [25] polimórficas [26] que combinan varios tipos de ataques y cambian de forma para evitar los controles de ciberseguridad a medida que se propagan.

Los ataques polimórficos multivectoriales, como su nombre lo describe, son a la vez multivectoriales y polimórficos. [27] En primer lugar, son un ataque singular que implica múltiples métodos de ataque. En este sentido, son “multivectoriales (es decir, el ataque puede utilizar múltiples medios de propagación, como la Web, el correo electrónico y las aplicaciones”). Sin embargo, también son multietapa, lo que significa que “pueden infiltrarse en redes y moverse lateralmente dentro de la red”. [27] Los ataques pueden ser polimórficos, lo que significa que los ciberataques utilizados, como virus, gusanos o troyanos, “cambian constantemente (“se transforman”), lo que hace casi imposible detectarlos utilizando defensas basadas en firmas”. [27]

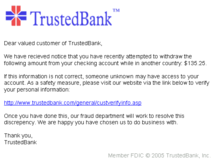

El phishing es el intento de adquirir información confidencial, como nombres de usuario, contraseñas y detalles de tarjetas de crédito, directamente de los usuarios mediante engaños. [28] El phishing generalmente se lleva a cabo mediante suplantación de correo electrónico , mensajería instantánea , mensajes de texto o una llamada telefónica . A menudo, indican a los usuarios que ingresen detalles en un sitio web falso cuya apariencia es casi idéntica a la del legítimo. [29] El sitio web falso a menudo solicita información personal, como detalles de inicio de sesión y contraseñas. Esta información luego se puede utilizar para obtener acceso a la cuenta real del individuo en el sitio web real.

El phishing, que se aprovecha de la confianza de la víctima, puede clasificarse como una forma de ingeniería social . Los atacantes pueden utilizar formas creativas de obtener acceso a cuentas reales. Una estafa común es que los atacantes envíen facturas electrónicas falsas [30] a personas que muestran que recientemente compraron música, aplicaciones u otros productos, y les piden que hagan clic en un enlace si las compras no fueron autorizadas. Un tipo de phishing más estratégico es el spear-phishing, que aprovecha los datos personales o específicos de la organización para hacer que el atacante parezca una fuente confiable. Los ataques de spear-phishing se dirigen a personas específicas, en lugar de a la amplia red que abarcan los intentos de phishing. [31]

La escalada de privilegios describe una situación en la que un atacante con cierto nivel de acceso restringido puede, sin autorización, elevar sus privilegios o nivel de acceso. [32] Por ejemplo, un usuario de computadora estándar puede explotar una vulnerabilidad en el sistema para obtener acceso a datos restringidos; o incluso convertirse en root y tener acceso total sin restricciones a un sistema. La gravedad de los ataques puede variar desde ataques que simplemente envían un correo electrónico no solicitado hasta un ataque de ransomware a grandes cantidades de datos. La escalada de privilegios generalmente comienza con técnicas de ingeniería social , a menudo phishing . [32]

La escalada de privilegios se puede dividir en dos estrategias: escalada de privilegios horizontal y vertical:

Cualquier sistema computacional afecta a su entorno de alguna forma. Este efecto puede ir desde la radiación electromagnética hasta el efecto residual en las celdas de RAM que, como consecuencia, hacen posible un ataque de arranque en frío , pasando por fallos en la implementación del hardware que permiten el acceso o la adivinación de otros valores que normalmente deberían ser inaccesibles. En los escenarios de ataque de canal lateral, el atacante recopilaría dicha información sobre un sistema o red para adivinar su estado interno y, como resultado, acceder a la información que la víctima supone que es segura.

La ingeniería social , en el contexto de la seguridad informática, tiene como objetivo convencer a un usuario para que revele secretos como contraseñas, números de tarjetas, etc. o conceda acceso físico, por ejemplo, haciéndose pasar por un alto ejecutivo, un banco, un contratista o un cliente. [33] Esto generalmente implica explotar la confianza de las personas y confiar en sus sesgos cognitivos . Una estafa común implica correos electrónicos enviados al personal del departamento de contabilidad y finanzas, haciéndose pasar por su director ejecutivo y solicitando urgentemente alguna acción. Una de las principales técnicas de ingeniería social son los ataques de phishing .

A principios de 2016, el FBI informó que este tipo de estafas de compromiso de correo electrónico empresarial (BEC) habían costado a las empresas estadounidenses más de 2 mil millones de dólares en aproximadamente dos años. [34]

En mayo de 2016, el equipo de la NBA Milwaukee Bucks fue víctima de este tipo de estafa cibernética con un perpetrador que se hizo pasar por el presidente del equipo, Peter Feigin, lo que resultó en la entrega de los formularios de impuestos W-2 de 2015 de todos los empleados del equipo . [35]

La suplantación de identidad es un acto de hacerse pasar por una entidad válida mediante la falsificación de datos (como una dirección IP o un nombre de usuario), con el fin de obtener acceso a información o recursos que de otro modo no se podría obtener. La suplantación de identidad está estrechamente relacionada con el phishing . [36] [37] Existen varios tipos de suplantación de identidad, entre ellos:

En 2018, la empresa de ciberseguridad Trellix publicó una investigación sobre el riesgo potencialmente mortal que supone la suplantación de identidad en el sector sanitario. [39]

La manipulación describe una modificación o alteración maliciosa de datos. Es un acto intencional pero no autorizado que da como resultado la modificación de un sistema, de sus componentes, de su comportamiento previsto o de los datos. Los ataques denominados Evil Maid y la implantación de capacidades de vigilancia en los enrutadores por parte de los servicios de seguridad son ejemplos de ello. [40]

El contrabando de HTML permite a un atacante "contrabandear" un código malicioso dentro de un HTML o una página web en particular. [41] Los archivos HTML pueden llevar cargas útiles ocultas como datos inertes benignos para poder burlar los filtros de contenido . Estas cargas útiles se pueden reconstruir en el otro lado del filtro. [42]

Cuando un usuario objetivo abre el HTML, se activa el código malicioso; luego, el navegador web "decodifica" el script, que luego libera el malware en el dispositivo objetivo. [41]

El comportamiento de los empleados puede tener un gran impacto en la seguridad de la información en las organizaciones. Los conceptos culturales pueden ayudar a que los distintos segmentos de la organización trabajen de manera eficaz o en contra de la eficacia en materia de seguridad de la información dentro de una organización. La cultura de seguridad de la información es la "...totalidad de patrones de comportamiento en una organización que contribuyen a la protección de la información de todo tipo". [43]

Andersson y Reimers (2014) descubrieron que los empleados a menudo no se consideran parte del esfuerzo de seguridad de la información de su organización y, a menudo, toman medidas que impiden los cambios organizacionales. [44] De hecho, el Informe de investigaciones de violaciones de datos de Verizon de 2020, que examinó 3950 violaciones de seguridad, descubrió que el 30% de los incidentes de ciberseguridad involucraban a actores internos dentro de una empresa. [45] Las investigaciones muestran que la cultura de seguridad de la información debe mejorarse continuamente. En "Information Security Culture from Analysis to Change", los autores comentaron: "Es un proceso interminable, un ciclo de evaluación y cambio o mantenimiento". Para gestionar la cultura de seguridad de la información, se deben seguir cinco pasos: preevaluación, planificación estratégica, planificación operativa, implementación y postevaluación. [46]

En seguridad informática, una contramedida es una acción, dispositivo, procedimiento o técnica que reduce una amenaza, una vulnerabilidad o un ataque eliminándolos o previniéndolos, minimizando el daño que pueden causar o descubriéndolos y reportándolos para que se puedan tomar acciones correctivas. [47] [48] [49]

En las siguientes secciones se enumeran algunas contramedidas comunes:

La seguridad por diseño, o también conocido como seguro por diseño, significa que el software ha sido diseñado desde cero para ser seguro. En este caso, la seguridad se considera una característica principal.

El Centro Nacional de Seguridad Cibernética del gobierno del Reino Unido divide los principios de diseño cibernético seguro en cinco secciones: [50]

Estos principios de diseño de seguridad por diseño pueden incluir algunas de las siguientes técnicas:

La arquitectura de seguridad puede definirse como la "práctica de diseñar sistemas informáticos para alcanzar objetivos de seguridad". [51] Estos objetivos se superponen con los principios de "seguridad por diseño" explorados anteriormente, incluidos los de "hacer que el compromiso inicial del sistema sea difícil" y "limitar el impacto de cualquier compromiso". [51] En la práctica, el papel de un arquitecto de seguridad sería garantizar que la estructura de un sistema refuerce la seguridad del sistema y que los nuevos cambios sean seguros y cumplan con los requisitos de seguridad de la organización. [52] [53]

De manera similar, Techopedia define la arquitectura de seguridad como "un diseño de seguridad unificado que aborda las necesidades y los riesgos potenciales involucrados en un determinado escenario o entorno. También especifica cuándo y dónde aplicar controles de seguridad. El proceso de diseño es generalmente reproducible". Los atributos clave de la arquitectura de seguridad son: [54]

La práctica de la arquitectura de seguridad proporciona la base adecuada para abordar sistemáticamente las preocupaciones comerciales, de TI y de seguridad en una organización.

Un estado de seguridad informática es el ideal conceptual que se logra mediante el uso de tres procesos: prevención, detección y respuesta ante amenazas. Estos procesos se basan en diversas políticas y componentes del sistema, entre los que se incluyen los siguientes:

Hoy en día, la seguridad informática consiste principalmente en medidas preventivas, como cortafuegos o un procedimiento de salida . Un cortafuegos puede definirse como una forma de filtrar datos de red entre un host o una red y otra red, como Internet . Pueden implementarse como software que se ejecuta en la máquina, conectándose a la pila de red (o, en el caso de la mayoría de los sistemas operativos basados en UNIX como Linux , integrado en el núcleo del sistema operativo ) para proporcionar filtrado y bloqueo en tiempo real. [55] Otra implementación es el llamado cortafuegos físico , que consiste en una máquina separada que filtra el tráfico de red. Los cortafuegos son comunes entre las máquinas que están conectadas permanentemente a Internet.

Algunas organizaciones están recurriendo a plataformas de big data , como Apache Hadoop , para ampliar la accesibilidad a los datos y el aprendizaje automático para detectar amenazas persistentes avanzadas . [57]

Para garantizar una seguridad adecuada, se debe proteger la confidencialidad, integridad y disponibilidad de una red, mejor conocida como la tríada CIA, que se considera la base de la seguridad de la información. [58] Para lograr esos objetivos, se deben emplear medidas de seguridad administrativas, físicas y técnicas. El grado de seguridad que se le otorga a un activo solo se puede determinar cuando se conoce su valor. [59]

La gestión de vulnerabilidades es el ciclo de identificación, reparación o mitigación de vulnerabilidades , [60] especialmente en software y firmware . La gestión de vulnerabilidades es parte integral de la seguridad informática y de la seguridad de la red .

Las vulnerabilidades se pueden descubrir con un escáner de vulnerabilidades , que analiza un sistema informático en busca de vulnerabilidades conocidas, [61] como puertos abiertos , configuración de software insegura y susceptibilidad al malware . Para que estas herramientas sean efectivas, deben mantenerse actualizadas con cada nueva actualización que lance el proveedor. Por lo general, estas actualizaciones buscarán las nuevas vulnerabilidades que se introdujeron recientemente.

Además de los análisis de vulnerabilidades, muchas organizaciones contratan auditores de seguridad externos para que realicen pruebas de penetración periódicas en sus sistemas a fin de identificar vulnerabilidades. En algunos sectores, esto es un requisito contractual. [62]

El acto de evaluar y reducir las vulnerabilidades a los ataques cibernéticos se conoce comúnmente como evaluaciones de seguridad de la tecnología de la información . Su objetivo es evaluar los sistemas en busca de riesgos y predecir y probar sus vulnerabilidades. Si bien es posible la verificación formal de la corrección de los sistemas informáticos, [63] [64] aún no es común. Los sistemas operativos verificados formalmente incluyen seL4 , [65] y PikeOS de SYSGO [66] [67] , pero estos representan un porcentaje muy pequeño del mercado.

Es posible reducir las posibilidades de un atacante manteniendo los sistemas actualizados con parches y actualizaciones de seguridad y contratando a personas con experiencia en seguridad. Las grandes empresas con amenazas significativas pueden contratar analistas del Centro de Operaciones de Seguridad (SOC). Estos son especialistas en ciberdefensas, y su función va desde "realizar análisis de amenazas hasta investigar informes de nuevos problemas y preparar y probar planes de recuperación ante desastres". [68]

Si bien no hay medidas que puedan garantizar por completo la prevención de un ataque, estas medidas pueden ayudar a mitigar el daño de posibles ataques. Los efectos de la pérdida o el daño de los datos también se pueden reducir mediante la realización de copias de seguridad y un seguro .

Además de las evaluaciones formales, existen varios métodos para reducir las vulnerabilidades. La autenticación de dos factores es un método para mitigar el acceso no autorizado a un sistema o a información confidencial. [69] Requiere algo que usted sabe: una contraseña o PIN, y algo que usted tiene : una tarjeta, un dispositivo de seguridad, un teléfono celular u otro dispositivo de hardware. Esto aumenta la seguridad ya que una persona no autorizada necesita ambos para obtener acceso.

La protección contra la ingeniería social y los ataques de acceso directo a computadoras (físicos) solo se puede lograr por medios no informáticos, que pueden ser difíciles de implementar, en relación con la confidencialidad de la información. A menudo se requiere capacitación para ayudar a mitigar este riesgo mejorando el conocimiento de las personas sobre cómo protegerse y aumentando la conciencia de las amenazas. [70] Sin embargo, incluso en entornos altamente disciplinados (por ejemplo, organizaciones militares), los ataques de ingeniería social aún pueden ser difíciles de prever y prevenir.

La inoculación, derivada de la teoría de la inoculación , busca prevenir la ingeniería social y otros trucos y trampas fraudulentas inculcando una resistencia a los intentos de persuasión a través de la exposición a intentos similares o relacionados. [71]

La seguridad informática basada en hardware o asistida también ofrece una alternativa a la seguridad informática basada únicamente en software. El uso de dispositivos y métodos como dongles , módulos de plataforma confiables , carcasas que detectan intrusiones, bloqueos de unidades, desactivación de puertos USB y acceso habilitado para dispositivos móviles puede considerarse más seguro debido al acceso físico (o acceso sofisticado por puerta trasera) necesario para verse comprometido. Cada uno de estos se explica con más detalle a continuación.

Un uso del término seguridad informática se refiere a la tecnología que se utiliza para implementar sistemas operativos seguros . El uso de sistemas operativos seguros es una buena forma de garantizar la seguridad informática. Se trata de sistemas que han obtenido la certificación de una organización externa de auditoría de seguridad; las evaluaciones más populares son Common Criteria (CC). [85]

En ingeniería de software, la codificación segura tiene como objetivo proteger contra la introducción accidental de vulnerabilidades de seguridad. También es posible crear software diseñado desde cero para ser seguro. Dichos sistemas son seguros por diseño . Más allá de esto, la verificación formal tiene como objetivo demostrar la corrección de los algoritmos subyacentes a un sistema; [86] importante para los protocolos criptográficos, por ejemplo.

Dentro de los sistemas informáticos, dos de los principales modelos de seguridad capaces de imponer la separación de privilegios son las listas de control de acceso (ACL) y el control de acceso basado en roles (RBAC).

Una lista de control de acceso (ACL), en relación con un sistema de archivos informático, es una lista de permisos asociados a un objeto. Una ACL especifica qué usuarios o procesos del sistema tienen acceso a los objetos, así como qué operaciones están permitidas en determinados objetos.

El control de acceso basado en roles es un enfoque para restringir el acceso al sistema a usuarios autorizados, [87] [88] [89] utilizado por la mayoría de las empresas con más de 500 empleados, [90] y puede implementar control de acceso obligatorio (MAC) o control de acceso discrecional (DAC).

Otro enfoque, la seguridad basada en capacidades , se ha restringido en su mayor parte a los sistemas operativos de investigación. Sin embargo , las capacidades también se pueden implementar a nivel de lenguaje, lo que conduce a un estilo de programación que es esencialmente un refinamiento del diseño orientado a objetos estándar. Un proyecto de código abierto en este ámbito es el lenguaje E.

El usuario final es ampliamente reconocido como el eslabón más débil en la cadena de seguridad [91] y se estima que más del 90% de los incidentes y violaciones de seguridad involucran algún tipo de error humano. [92] [93] Entre las formas de errores y errores de juicio más comúnmente registradas están la mala gestión de contraseñas, el envío de correos electrónicos que contienen datos confidenciales y archivos adjuntos al destinatario equivocado, la incapacidad de reconocer URL engañosas y de identificar sitios web falsos y archivos adjuntos peligrosos en correos electrónicos. Un error común que cometen los usuarios es guardar su identificación de usuario/contraseña en sus navegadores para facilitar el inicio de sesión en sitios bancarios. Esto es un regalo para los atacantes que han obtenido acceso a una máquina por algún medio. El riesgo puede mitigarse mediante el uso de autenticación de dos factores. [94]

Como el componente humano del riesgo cibernético es particularmente relevante para determinar el riesgo cibernético global [95] que enfrenta una organización, la capacitación en concientización sobre seguridad, en todos los niveles, no solo proporciona un cumplimiento formal con los mandatos regulatorios y de la industria, sino que se considera esencial [96] para reducir el riesgo cibernético y proteger a las personas y las empresas de la gran mayoría de las amenazas cibernéticas.

El enfoque en el usuario final representa un cambio cultural profundo para muchos profesionales de seguridad, que tradicionalmente han abordado la ciberseguridad exclusivamente desde una perspectiva técnica, y avanza en la línea sugerida por los principales centros de seguridad [97] para desarrollar una cultura de conciencia cibernética dentro de la organización, reconociendo que un usuario consciente de la seguridad proporciona una importante línea de defensa contra los ataques cibernéticos.

En relación con la formación de los usuarios finales, la higiene digital o ciberhigiene es un principio fundamental relacionado con la seguridad de la información y, como demuestra la analogía con la higiene personal , es el equivalente a establecer medidas rutinarias sencillas para minimizar los riesgos de las amenazas cibernéticas. Se parte del supuesto de que las buenas prácticas de ciberhigiene pueden dar a los usuarios de la red otra capa de protección, reduciendo el riesgo de que un nodo vulnerable se utilice para lanzar ataques o comprometer otro nodo o red, especialmente en el caso de ciberataques comunes. [98] La ciberhigiene tampoco debe confundirse con la ciberdefensa proactiva , un término militar. [99]

Las medidas más habituales de higiene digital pueden incluir la actualización de la protección contra malware, las copias de seguridad en la nube, las contraseñas y la garantía de derechos de administrador restringidos y cortafuegos de red. [100] A diferencia de una defensa contra amenazas basada puramente en la tecnología, la higiene cibernética se refiere principalmente a medidas rutinarias que son técnicamente sencillas de implementar y que dependen en gran medida de la disciplina [101] o la educación. [102] Se puede considerar como una lista abstracta de consejos o medidas que han demostrado tener un efecto positivo en la seguridad digital personal o colectiva. Como tal, estas medidas pueden ser realizadas por personas no especializadas, no solo por expertos en seguridad.

La higiene cibernética se relaciona con la higiene personal de la misma manera que los virus informáticos se relacionan con los virus biológicos (o patógenos). Sin embargo, mientras que el término virus informático se acuñó casi simultáneamente con la creación de los primeros virus informáticos funcionales, [103] el término higiene cibernética es una invención mucho más tardía, tal vez de 2000 [104] por el pionero de Internet Vint Cerf . Desde entonces ha sido adoptado por el Congreso [105] y el Senado de los Estados Unidos, [106] el FBI, [107] instituciones de la UE [98] y jefes de estado. [99]

Responder a los intentos de violación de seguridad suele ser muy difícil por diversos motivos, entre ellos:

Cuando un ataque tiene éxito y se produce una violación de seguridad, muchas jurisdicciones cuentan ahora con leyes obligatorias de notificación de violaciones de seguridad .

El crecimiento del número de sistemas informáticos y la creciente dependencia de ellos por parte de individuos, empresas, industrias y gobiernos significa que hay un número cada vez mayor de sistemas en riesgo.

Los sistemas informáticos de los reguladores financieros y las instituciones financieras como la Comisión de Bolsa y Valores de Estados Unidos , SWIFT, los bancos de inversión y los bancos comerciales son objetivos destacados de piratería para los ciberdelincuentes interesados en manipular los mercados y obtener ganancias ilícitas. [108] Los sitios web y las aplicaciones que aceptan o almacenan números de tarjetas de crédito , cuentas de corretaje e información de cuentas bancarias también son objetivos destacados de piratería, debido al potencial de ganancia financiera inmediata al transferir dinero, realizar compras o vender la información en el mercado negro . [109] Los sistemas de pago en tiendas y los cajeros automáticos también han sido manipulados para recopilar datos de cuentas de clientes y PIN .

El informe de Internet de la UCLA : Surveying the Digital Future (2000) concluyó que la privacidad de los datos personales creaba barreras para las ventas en línea y que más de nueve de cada diez usuarios de Internet estaban algo o muy preocupados por la seguridad de las tarjetas de crédito . [110]

Las tecnologías web más comunes para mejorar la seguridad entre navegadores y sitios web se denominan SSL (Secure Sockets Layer), y su sucesor TLS ( Transport Layer Security ), los servicios de gestión de identidad y autenticación y los servicios de nombres de dominio permiten a las empresas y consumidores participar en comunicaciones y comercio seguros. Varias versiones de SSL y TLS se utilizan comúnmente hoy en día en aplicaciones como la navegación web, el correo electrónico, el fax por Internet, la mensajería instantánea y VoIP (voz sobre IP). Existen varias implementaciones interoperables de estas tecnologías, incluida al menos una implementación que es de código abierto . El código abierto permite que cualquiera vea el código fuente de la aplicación y busque e informe vulnerabilidades.

Las compañías de tarjetas de crédito Visa y MasterCard colaboraron para desarrollar el chip EMV seguro que se incorpora a las tarjetas de crédito. Otros avances incluyen el Programa de Autenticación con Chip , en el que los bancos proporcionan a los clientes lectores de tarjetas portátiles para realizar transacciones seguras en línea. Otros avances en este ámbito incluyen el desarrollo de tecnologías como la emisión instantánea, que ha permitido que los quioscos de los centros comerciales que actúan en nombre de los bancos emitan tarjetas de crédito en el acto a los clientes interesados.

Las computadoras controlan funciones en muchos servicios públicos, incluida la coordinación de las telecomunicaciones , la red eléctrica , las plantas de energía nuclear y la apertura y cierre de válvulas en las redes de agua y gas. Internet es un vector de ataque potencial para tales máquinas si está conectada, pero el gusano Stuxnet demostró que incluso el equipo controlado por computadoras no conectadas a Internet puede ser vulnerable. En 2014, el Equipo de preparación para emergencias informáticas , una división del Departamento de Seguridad Nacional , investigó 79 incidentes de piratería en empresas de energía. [111]

La industria de la aviación depende en gran medida de una serie de sistemas complejos que podrían ser atacados. [112] Un simple corte de energía en un aeropuerto puede causar repercusiones en todo el mundo, [113] gran parte del sistema depende de transmisiones de radio que podrían verse interrumpidas, [114] y controlar aeronaves sobre océanos es especialmente peligroso porque la vigilancia por radar solo se extiende de 175 a 225 millas de la costa. [115] También existe la posibilidad de un ataque desde el interior de una aeronave. [116]

La implementación de correcciones en los sistemas aeroespaciales plantea un desafío singular, ya que el transporte aéreo eficiente se ve muy afectado por el peso y el volumen. Mejorar la seguridad mediante la incorporación de dispositivos físicos a los aviones podría aumentar su peso sin carga y, potencialmente, reducir la capacidad de carga o de pasajeros. [117]

En Europa, con el Servicio de Red Paneuropeo [118] y NewPENS, [119] y en los EE.UU. con el programa NextGen, [120] los proveedores de servicios de navegación aérea están avanzando hacia la creación de sus propias redes dedicadas.

Muchos pasaportes modernos son ahora pasaportes biométricos , que contienen un microchip incorporado que almacena una fotografía digitalizada e información personal como nombre, género y fecha de nacimiento. Además, más países [ ¿cuáles? ] están introduciendo tecnología de reconocimiento facial para reducir el fraude relacionado con la identidad . La introducción del pasaporte electrónico ha ayudado a los funcionarios fronterizos a verificar la identidad del titular del pasaporte, lo que permite un procesamiento rápido de los pasajeros. [121] Hay planes en marcha en los EE. UU., el Reino Unido y Australia para introducir quioscos SmartGate con tecnología de reconocimiento de retina y huellas dactilares . [122] La industria de las aerolíneas está pasando del uso de billetes de papel tradicionales al uso de billetes electrónicos (e-tickets). Esto ha sido posible gracias a los avances en las transacciones en línea con tarjetas de crédito en asociación con las aerolíneas. Las compañías de autobuses de larga distancia [ ¿cuáles? ] también están cambiando a las transacciones de billetes electrónicos en la actualidad.

Las consecuencias de un ataque exitoso varían desde la pérdida de confidencialidad hasta la pérdida de integridad del sistema, interrupciones del control del tráfico aéreo , pérdida de aeronaves e incluso pérdida de vidas.

Las computadoras de escritorio y portátiles son comúnmente el objetivo de recopilar contraseñas o información de cuentas financieras o para construir una botnet para atacar a otro objetivo. Los teléfonos inteligentes , las tabletas , los relojes inteligentes y otros dispositivos móviles como los dispositivos de autocuantificación como los rastreadores de actividad tienen sensores como cámaras, micrófonos, receptores GPS, brújulas y acelerómetros que podrían ser explotados y pueden recopilar información personal, incluida información de salud confidencial. Las redes WiFi, Bluetooth y de teléfonos celulares en cualquiera de estos dispositivos podrían usarse como vectores de ataque, y los sensores podrían activarse de forma remota después de una violación exitosa. [123]

El creciente número de dispositivos de automatización del hogar, como el termostato Nest, también son objetivos potenciales. [123]

Hoy en día, muchos proveedores de atención médica y compañías de seguros de salud utilizan Internet para ofrecer productos y servicios mejorados, por ejemplo, mediante el uso de telesalud para ofrecer potencialmente una mejor calidad y acceso a la atención médica, o rastreadores de actividad física para reducir las primas de seguro.

La empresa de atención médica Humana se asocia con WebMD , Oracle Corporation , EDS y Microsoft para permitir a sus miembros acceder a sus registros de atención médica, así como para proporcionar una descripción general de los planes de atención médica. [124] Los registros de pacientes se colocan cada vez más en redes internas seguras, aliviando la necesidad de espacio de almacenamiento adicional. [125]

Las grandes corporaciones son objetivos habituales. En muchos casos, los ataques tienen como objetivo obtener beneficios económicos a través del robo de identidad e implican violaciones de datos . Algunos ejemplos incluyen la pérdida de datos financieros y de tarjetas de crédito de millones de clientes por parte de Home Depot , [126] Staples , [127] Target Corporation , [128] y Equifax . [129]

Los registros médicos han sido blanco de robos de identidad en general, fraudes de seguros de salud y suplantación de identidad de pacientes para obtener medicamentos recetados con fines recreativos o para revenderlos. [130] Aunque las amenazas cibernéticas siguen aumentando, el 62% de todas las organizaciones no aumentaron la capacitación en seguridad para sus negocios en 2015. [131]

Sin embargo, no todos los ataques tienen motivaciones económicas: la empresa de seguridad HBGary Federal sufrió una serie de ataques graves en 2011 por parte del grupo hacktivista Anonymous en represalia porque el director ejecutivo de la empresa afirmó haberse infiltrado en su grupo, [132] [133] y Sony Pictures fue hackeada en 2014 con el aparente doble motivo de avergonzar a la empresa a través de filtraciones de datos y paralizarla borrando estaciones de trabajo y servidores. [134] [135]

Los vehículos están cada vez más informatizados, con sincronización del motor, control de crucero , frenos antibloqueo , tensores de cinturones de seguridad, cerraduras de puertas, airbags y sistemas avanzados de asistencia al conductor en muchos modelos. Además, los coches conectados pueden utilizar WiFi y Bluetooth para comunicarse con los dispositivos de consumo a bordo y la red de telefonía móvil. [136] Se espera que los coches autónomos sean aún más complejos. Todos estos sistemas conllevan algunos riesgos de seguridad, y estas cuestiones han ganado una amplia atención. [137] [138] [139]

Algunos ejemplos de riesgo son el uso de un CD malicioso como vector de ataque [140] y el uso de los micrófonos de a bordo del automóvil para espiar. Sin embargo, si se obtiene acceso a la red de área de control interna de un automóvil , el peligro es mucho mayor [136] ; y en una prueba de 2015 ampliamente publicitada, los piratas informáticos secuestraron un vehículo a distancia desde 10 millas de distancia y lo condujeron hasta una zanja [141] [142] .

Los fabricantes están reaccionando de diversas maneras. En 2016, Tesla lanzó algunas correcciones de seguridad por aire en los sistemas informáticos de sus automóviles. [143] En el área de vehículos autónomos, en septiembre de 2016, el Departamento de Transporte de los Estados Unidos anunció algunas normas de seguridad iniciales y pidió a los estados que elaboraran políticas uniformes. [144] [145] [146]

Además, se están desarrollando licencias de conducir electrónicas utilizando la misma tecnología. Por ejemplo, la autoridad de licencias de México (ICV) ha utilizado una plataforma de tarjeta inteligente para emitir las primeras licencias de conducir electrónicas en la ciudad de Monterrey , en el estado de Nuevo León . [147]

Las compañías navieras [148] han adoptado la tecnología RFID (identificación por radiofrecuencia) como un dispositivo de seguimiento eficiente y digitalmente seguro . A diferencia de un código de barras , la RFID se puede leer a una distancia de hasta 20 pies. La RFID es utilizada por FedEx [149] y UPS [150] .

Los sistemas informáticos gubernamentales y militares son comúnmente atacados por activistas [151] [152] [153] y potencias extranjeras. [154] [155] [156] [157] Infraestructura de los gobiernos locales y regionales, como controles de semáforos , comunicaciones de la policía y agencias de inteligencia, registros de personal , así como registros de estudiantes. [158]

El FBI , la CIA y el Pentágono utilizan tecnología de acceso controlado seguro para cualquiera de sus edificios. Sin embargo, el uso de esta forma de tecnología se está extendiendo al mundo empresarial. Cada vez más empresas están aprovechando el desarrollo de la tecnología de acceso controlado seguro digitalmente. ACUVision de GE, por ejemplo, ofrece una plataforma de panel único para control de acceso, monitoreo de alarmas y grabación digital. [159]

La Internet de las cosas (IoT) es la red de objetos físicos, como dispositivos, vehículos y edificios, que incorporan componentes electrónicos , software , sensores y conectividad de red que les permite recopilar e intercambiar datos. [160] Se han planteado inquietudes respecto de que esto se está desarrollando sin tener en cuenta adecuadamente los desafíos de seguridad que implica. [161] [162]

Si bien la IoT crea oportunidades para una integración más directa del mundo físico en los sistemas informáticos, [163] [164] también ofrece oportunidades para el uso indebido. En particular, a medida que la Internet de las cosas se expande ampliamente, es probable que los ciberataques se conviertan en una amenaza cada vez más física (en lugar de simplemente virtual). [165] Si la cerradura de una puerta de entrada está conectada a Internet y se puede bloquear o desbloquear desde un teléfono, entonces un delincuente podría ingresar a la casa con solo presionar un botón desde un teléfono robado o pirateado. Las personas podrían perder mucho más que sus números de tarjeta de crédito en un mundo controlado por dispositivos habilitados para IoT. Los ladrones también han utilizado medios electrónicos para burlar las cerraduras de las puertas de los hoteles que no están conectadas a Internet. [166]

Un ataque dirigido a la infraestructura física o a la vida humana suele denominarse ataque cibercinético. A medida que los dispositivos y aparatos de IoT se generalizan, la prevalencia y el daño potencial de los ataques cibercinéticos pueden aumentar sustancialmente.

Los dispositivos médicos han sido atacados con éxito o se han demostrado vulnerabilidades potencialmente mortales, incluidos tanto equipos de diagnóstico intrahospitalarios [167] como dispositivos implantados, incluidos marcapasos [168] y bombas de insulina . [169] Hay muchos informes de hospitales y organizaciones hospitalarias que han sido pirateados, incluidos ataques de ransomware , [170] [171] [172] [173] exploits de Windows XP , [174] [175] virus, [176] [177] y violaciones de datos confidenciales almacenados en servidores hospitalarios. [178] [171] [179] [180] El 28 de diciembre de 2016, la Administración de Alimentos y Medicamentos de los EE. UU. publicó sus recomendaciones sobre cómo los fabricantes de dispositivos médicos deberían mantener la seguridad de los dispositivos conectados a Internet, pero no hay una estructura para su aplicación. [181] [182]

En los sistemas de generación distribuida, el riesgo de un ciberataque es real, según Daily Energy Insider . Un ataque podría causar una pérdida de energía en una gran área durante un largo período de tiempo, y un ataque de este tipo podría tener consecuencias tan graves como un desastre natural. El Distrito de Columbia está considerando la creación de una Autoridad de Recursos Energéticos Distribuidos (DER) dentro de la ciudad, con el objetivo de que los clientes tengan más conocimiento de su propio uso de energía y dar a la empresa eléctrica local, Pepco , la oportunidad de estimar mejor la demanda de energía. La propuesta del DC, sin embargo, "permitiría a los proveedores externos crear numerosos puntos de distribución de energía, lo que potencialmente podría crear más oportunidades para que los atacantes cibernéticos amenacen la red eléctrica". [183]

Tal vez el dispositivo de telecomunicaciones digitalmente seguro más conocido sea la tarjeta SIM (módulo de identidad del abonado), un dispositivo que se incorpora a la mayoría de los dispositivos celulares del mundo antes de que se pueda obtener cualquier servicio. La tarjeta SIM es sólo el comienzo de este entorno digitalmente seguro.

El borrador de la norma de servidores web de tarjetas inteligentes (SCWS) define las interfaces con un servidor HTTP en una tarjeta inteligente . [184] Se están realizando pruebas para proteger la información de pago y de tarjeta de crédito vía OTA ("over-the-air") desde y hacia un teléfono móvil. Se están desarrollando dispositivos combinados SIM/DVD mediante la tecnología de tarjetas de vídeo inteligentes que incorpora un disco óptico compatible con DVD en el cuerpo de la tarjeta de una tarjeta SIM normal.

Otros avances en telecomunicaciones que involucran seguridad digital incluyen las firmas móviles , que utilizan la tarjeta SIM incorporada para generar una firma electrónica legalmente vinculante .

Las violaciones de seguridad han causado graves daños financieros , pero como no existe un modelo estándar para calcular el coste de un incidente, los únicos datos disponibles son los que publican las organizaciones implicadas. "Varias empresas de consultoría en seguridad informática elaboran estimaciones de las pérdidas totales mundiales atribuibles a los ataques de virus y gusanos y a los actos digitales hostiles en general. Las estimaciones de pérdidas de 2003 realizadas por estas empresas oscilan entre 13.000 millones de dólares (sólo gusanos y virus) y 226.000 millones de dólares (para todas las formas de ataques encubiertos). La fiabilidad de estas estimaciones se pone a menudo en tela de juicio; la metodología subyacente es básicamente anecdótica". [185]

Sin embargo, las estimaciones razonables del costo financiero de las violaciones de seguridad pueden ayudar a las organizaciones a tomar decisiones de inversión racionales. Según el modelo clásico de Gordon-Loeb que analiza el nivel óptimo de inversión en seguridad de la información, se puede concluir que la cantidad que una empresa gasta para proteger la información debería ser, en general, solo una pequeña fracción de la pérdida esperada (es decir, el valor esperado de la pérdida resultante de una violación de la seguridad cibernética o de la información ). [186]

Al igual que con la seguridad física , las motivaciones para las violaciones de la seguridad informática varían según los atacantes. Algunos son buscadores de emociones o vándalos , algunos son activistas, otros son delincuentes que buscan ganancias económicas. Los atacantes patrocinados por el Estado son ahora comunes y cuentan con buenos recursos, pero comenzaron con aficionados como Markus Hess, que pirateaba para la KGB , como relata Clifford Stoll en The Cuckoo's Egg .

Las motivaciones de los atacantes pueden variar para todo tipo de ataques, desde el placer hasta los objetivos políticos. [15] Por ejemplo, los "hacktivistas" pueden atacar a una empresa u organización que realiza actividades con las que no están de acuerdo. Esto sería para crear mala publicidad para la empresa haciendo que su sitio web se caiga.

Los piratas informáticos de gran capacidad, a menudo con un mayor respaldo o patrocinio estatal, pueden atacar en función de las demandas de sus patrocinadores financieros. Es más probable que estos ataques intenten un ataque más serio. Un ejemplo de un ataque más serio fue el hackeo de la red eléctrica de Ucrania en 2015 , que supuestamente utilizó el spear-phishing, la destrucción de archivos y los ataques de denegación de servicio para llevar a cabo el ataque completo. [187] [188]

Además, las motivaciones recientes de los atacantes se pueden remontar a organizaciones extremistas que buscan obtener ventajas políticas o perturbar agendas sociales. [189] El crecimiento de Internet, las tecnologías móviles y los dispositivos informáticos económicos han llevado a un aumento de las capacidades, pero también del riesgo para los entornos que se consideran vitales para las operaciones. Todos los entornos críticos objetivo son susceptibles de ser comprometidos y esto ha llevado a una serie de estudios proactivos sobre cómo migrar el riesgo teniendo en cuenta las motivaciones de este tipo de actores. Existen varias diferencias marcadas entre la motivación de los hackers y la de los actores de los estados nacionales que buscan atacar basándose en una preferencia ideológica. [190]

Un aspecto clave del modelado de amenazas para cualquier sistema es identificar las motivaciones detrás de los ataques potenciales y los individuos o grupos que probablemente los lleven a cabo. El nivel y el detalle de las medidas de seguridad variarán según el sistema específico que se esté protegiendo. Por ejemplo, una computadora personal doméstica, un banco y una red militar clasificada enfrentan amenazas distintas, a pesar de utilizar tecnologías subyacentes similares. [191]

La gestión de incidentes de seguridad informática es un enfoque organizado para abordar y gestionar las consecuencias de un incidente o compromiso de seguridad informática con el objetivo de prevenir una violación o frustrar un ciberataque. Un incidente que no se identifica y gestiona en el momento de la intrusión normalmente se intensifica hasta convertirse en un evento más dañino, como una violación de datos o una falla del sistema. El resultado previsto de un plan de respuesta a incidentes de seguridad informática es contener el incidente, limitar el daño y ayudar a la recuperación de la actividad normal. Responder a los compromisos rápidamente puede mitigar las vulnerabilidades explotadas, restaurar servicios y procesos y minimizar las pérdidas. [192] La planificación de la respuesta a incidentes permite a una organización establecer una serie de mejores prácticas para detener una intrusión antes de que cause daños. Los planes de respuesta a incidentes típicos contienen un conjunto de instrucciones escritas que describen la respuesta de la organización a un ciberataque. Sin un plan documentado, una organización puede no detectar con éxito una intrusión o compromiso y las partes interesadas pueden no comprender sus funciones, procesos y procedimientos durante una escalada, lo que ralentiza la respuesta y la resolución de la organización.

Hay cuatro componentes clave de un plan de respuesta a incidentes de seguridad informática:

A continuación se ofrecen algunos ejemplos ilustrativos de diferentes tipos de violaciones de seguridad informática.

En 1988, 60.000 ordenadores estaban conectados a Internet, y la mayoría eran mainframes, miniordenadores y estaciones de trabajo profesionales. El 2 de noviembre de 1988, muchos empezaron a funcionar más despacio, porque estaban ejecutando un código malicioso que exigía tiempo de procesador y que se propagaba a otros ordenadores: el primer gusano informático de Internet . [194] El origen del software se remonta a Robert Tappan Morris, un estudiante de posgrado de la Universidad de Cornell de 23 años de edad , que dijo "quería contar cuántas máquinas estaban conectadas a Internet". [194]

En 1994, piratas informáticos no identificados realizaron más de cien intrusiones en el Laboratorio Rome , la principal instalación de comando e investigación de la Fuerza Aérea de los Estados Unidos. Utilizando caballos de Troya , los piratas informáticos pudieron obtener acceso sin restricciones a los sistemas de red de Rome y eliminar rastros de sus actividades. Los intrusos pudieron obtener archivos clasificados, como datos de sistemas de órdenes de tareas aéreas y, además, pudieron penetrar en las redes conectadas del Centro de Vuelo Espacial Goddard de la Administración Nacional de Aeronáutica y del Espacio , la Base Aérea Wright-Patterson, algunos contratistas de Defensa y otras organizaciones del sector privado, haciéndose pasar por un usuario confiable del centro Rome. [195]

A principios de 2007, la empresa estadounidense de ropa y artículos para el hogar TJX anunció que había sido víctima de una intrusión no autorizada en sus sistemas informáticos [196] y que los piratas informáticos habían accedido a un sistema que almacenaba datos sobre transacciones con tarjetas de crédito , tarjetas de débito , cheques y devoluciones de mercancías. [197]

In 2010, the computer worm known as Stuxnet reportedly ruined almost one-fifth of Iran's nuclear centrifuges.[198] It did so by disrupting industrial programmable logic controllers (PLCs) in a targeted attack. This is generally believed to have been launched by Israel and the United States to disrupt Iran's nuclear program[199][200][201][202] – although neither has publicly admitted this.

In early 2013, documents provided by Edward Snowden were published by The Washington Post and The Guardian[203][204] exposing the massive scale of NSA global surveillance. There were also indications that the NSA may have inserted a backdoor in a NIST standard for encryption.[205] This standard was later withdrawn due to widespread criticism.[206] The NSA additionally were revealed to have tapped the links between Google's data centers.[207]

A Ukrainian hacker known as Rescator broke into Target Corporation computers in 2013, stealing roughly 40 million credit cards,[208] and then Home Depot computers in 2014, stealing between 53 and 56 million credit card numbers.[209] Warnings were delivered at both corporations, but ignored; physical security breaches using self checkout machines are believed to have played a large role. "The malware utilized is absolutely unsophisticated and uninteresting," says Jim Walter, director of threat intelligence operations at security technology company McAfee – meaning that the heists could have easily been stopped by existing antivirus software had administrators responded to the warnings. The size of the thefts has resulted in major attention from state and Federal United States authorities and the investigation is ongoing.

In April 2015, the Office of Personnel Management discovered it had been hacked more than a year earlier in a data breach, resulting in the theft of approximately 21.5 million personnel records handled by the office.[210] The Office of Personnel Management hack has been described by federal officials as among the largest breaches of government data in the history of the United States.[211] Data targeted in the breach included personally identifiable information such as Social Security numbers, names, dates and places of birth, addresses, and fingerprints of current and former government employees as well as anyone who had undergone a government background check.[212][213] It is believed the hack was perpetrated by Chinese hackers.[214]

In July 2015, a hacker group is known as The Impact Team successfully breached the extramarital relationship website Ashley Madison, created by Avid Life Media. The group claimed that they had taken not only company data but user data as well. After the breach, The Impact Team dumped emails from the company's CEO, to prove their point, and threatened to dump customer data unless the website was taken down permanently.[215] When Avid Life Media did not take the site offline the group released two more compressed files, one 9.7GB and the second 20GB. After the second data dump, Avid Life Media CEO Noel Biderman resigned; but the website remained to function.

In June 2021, the cyber attack took down the largest fuel pipeline in the U.S. and led to shortages across the East Coast.[216]

International legal issues of cyber attacks are complicated in nature. There is no global base of common rules to judge, and eventually punish, cybercrimes and cybercriminals - and where security firms or agencies do locate the cybercriminal behind the creation of a particular piece of malware or form of cyber attack, often the local authorities cannot take action due to lack of laws under which to prosecute.[217][218] Proving attribution for cybercrimes and cyberattacks is also a major problem for all law enforcement agencies. "Computer viruses switch from one country to another, from one jurisdiction to another – moving around the world, using the fact that we don't have the capability to globally police operations like this. So the Internet is as if someone [had] given free plane tickets to all the online criminals of the world."[217] The use of techniques such as dynamic DNS, fast flux and bullet proof servers add to the difficulty of investigation and enforcement.

The role of the government is to make regulations to force companies and organizations to protect their systems, infrastructure and information from any cyberattacks, but also to protect its own national infrastructure such as the national power-grid.[219]

The government's regulatory role in cyberspace is complicated. For some, cyberspace was seen as a virtual space that was to remain free of government intervention, as can be seen in many of today's libertarian blockchain and bitcoin discussions.[220]

Many government officials and experts think that the government should do more and that there is a crucial need for improved regulation, mainly due to the failure of the private sector to solve efficiently the cybersecurity problem. R. Clarke said during a panel discussion at the RSA Security Conference in San Francisco, he believes that the "industry only responds when you threaten regulation. If the industry doesn't respond (to the threat), you have to follow through."[221] On the other hand, executives from the private sector agree that improvements are necessary, but think that government intervention would affect their ability to innovate efficiently. Daniel R. McCarthy analyzed this public-private partnership in cybersecurity and reflected on the role of cybersecurity in the broader constitution of political order.[222]

On 22 May 2020, the UN Security Council held its second ever informal meeting on cybersecurity to focus on cyber challenges to international peace. According to UN Secretary-General António Guterres, new technologies are too often used to violate rights.[223]

Many different teams and organizations exist, including:

On 14 April 2016, the European Parliament and the Council of the European Union adopted the General Data Protection Regulation (GDPR). The GDPR, which came into force on 25 May 2018, grants individuals within the European Union (EU) and the European Economic Area (EEA) the right to the protection of personal data. The regulation requires that any entity that processes personal data incorporate data protection by design and by default. It also requires that certain organizations appoint a Data Protection Officer (DPO).

Most countries have their own computer emergency response team to protect network security.

Since 2010, Canada has had a cybersecurity strategy.[229][230] This functions as a counterpart document to the National Strategy and Action Plan for Critical Infrastructure.[231] The strategy has three main pillars: securing government systems, securing vital private cyber systems, and helping Canadians to be secure online.[230][231] There is also a Cyber Incident Management Framework to provide a coordinated response in the event of a cyber incident.[232][233]

The Canadian Cyber Incident Response Centre (CCIRC) is responsible for mitigating and responding to threats to Canada's critical infrastructure and cyber systems. It provides support to mitigate cyber threats, technical support to respond & recover from targeted cyber attacks, and provides online tools for members of Canada's critical infrastructure sectors.[234] It posts regular cybersecurity bulletins[235] & operates an online reporting tool where individuals and organizations can report a cyber incident.[236]

To inform the general public on how to protect themselves online, Public Safety Canada has partnered with STOP.THINK.CONNECT, a coalition of non-profit, private sector, and government organizations,[237] and launched the Cyber Security Cooperation Program.[238][239] They also run the GetCyberSafe portal for Canadian citizens, and Cyber Security Awareness Month during October.[240]

Public Safety Canada aims to begin an evaluation of Canada's cybersecurity strategy in early 2015.[231]

Australian federal government announced an $18.2 million investment to fortify the cybersecurity resilience of small and medium enterprises (SMEs) and enhance their capabilities in responding to cyber threats. This financial backing is an integral component of the soon-to-be-unveiled 2023-2030 Australian Cyber Security Strategy, slated for release within the current week. A substantial allocation of $7.2 million is earmarked for the establishment of a voluntary cyber health check program, facilitating businesses in conducting a comprehensive and tailored self-assessment of their cybersecurity upskill.

This avant-garde health assessment serves as a diagnostic tool, enabling enterprises to ascertain the robustness of Australia's cyber security regulations. Furthermore, it affords them access to a repository of educational resources and materials, fostering the acquisition of skills necessary for an elevated cybersecurity posture. This groundbreaking initiative was jointly disclosed by Minister for Cyber Security Clare O'Neil and Minister for Small Business Julie Collins.[241]

Some provisions for cybersecurity have been incorporated into rules framed under the Information Technology Act 2000.[242]

The National Cyber Security Policy 2013 is a policy framework by the Ministry of Electronics and Information Technology (MeitY) which aims to protect the public and private infrastructure from cyberattacks, and safeguard "information, such as personal information (of web users), financial and banking information and sovereign data". CERT- In is the nodal agency which monitors the cyber threats in the country. The post of National Cyber Security Coordinator has also been created in the Prime Minister's Office (PMO).

The Indian Companies Act 2013 has also introduced cyber law and cybersecurity obligations on the part of Indian directors. Some provisions for cybersecurity have been incorporated into rules framed under the Information Technology Act 2000 Update in 2013.[243]

Following cyberattacks in the first half of 2013, when the government, news media, television stations, and bank websites were compromised, the national government committed to the training of 5,000 new cybersecurity experts by 2017. The South Korean government blamed its northern counterpart for these attacks, as well as incidents that occurred in 2009, 2011,[244] and 2012, but Pyongyang denies the accusations.[245]

The United States has its first fully formed cyber plan in 15 years, as a result of the release of this National Cyber plan.[246] In this policy, the US says it will: Protect the country by keeping networks, systems, functions, and data safe; Promote American wealth by building a strong digital economy and encouraging strong domestic innovation; Peace and safety should be kept by making it easier for the US to stop people from using computer tools for bad things, working with friends and partners to do this; and increase the United States' impact around the world to support the main ideas behind an open, safe, reliable, and compatible Internet.[247]

The new U.S. cyber strategy[248] seeks to allay some of those concerns by promoting responsible behavior in cyberspace, urging nations to adhere to a set of norms, both through international law and voluntary standards. It also calls for specific measures to harden U.S. government networks from attacks, like the June 2015 intrusion into the U.S. Office of Personnel Management (OPM), which compromised the records of about 4.2 million current and former government employees. And the strategy calls for the U.S. to continue to name and shame bad cyber actors, calling them out publicly for attacks when possible, along with the use of economic sanctions and diplomatic pressure.[249]

The 1986 18 U.S.C. § 1030, the Computer Fraud and Abuse Act is the key legislation. It prohibits unauthorized access or damage of protected computers as defined in . Although various other measures have been proposed[250][251] – none have succeeded.

In 2013, executive order 13636 Improving Critical Infrastructure Cybersecurity was signed, which prompted the creation of the NIST Cybersecurity Framework.

In response to the Colonial Pipeline ransomware attack[252] President Joe Biden signed Executive Order 14028[253] on May 12, 2021, to increase software security standards for sales to the government, tighten detection and security on existing systems, improve information sharing and training, establish a Cyber Safety Review Board, and improve incident response.

The General Services Administration (GSA) has[when?] standardized the penetration test service as a pre-vetted support service, to rapidly address potential vulnerabilities, and stop adversaries before they impact US federal, state and local governments. These services are commonly referred to as Highly Adaptive Cybersecurity Services (HACS).

The Department of Homeland Security has a dedicated division responsible for the response system, risk management program and requirements for cybersecurity in the United States called the National Cyber Security Division.[254][255] The division is home to US-CERT operations and the National Cyber Alert System.[255] The National Cybersecurity and Communications Integration Center brings together government organizations responsible for protecting computer networks and networked infrastructure.[256]

The third priority of the FBI is to: "Protect the United States against cyber-based attacks and high-technology crimes",[257] and they, along with the National White Collar Crime Center (NW3C), and the Bureau of Justice Assistance (BJA) are part of the multi-agency task force, The Internet Crime Complaint Center, also known as IC3.[258]

In addition to its own specific duties, the FBI participates alongside non-profit organizations such as InfraGard.[259][260]

The Computer Crime and Intellectual Property Section (CCIPS) operates in the United States Department of Justice Criminal Division. The CCIPS is in charge of investigating computer crime and intellectual property crime and is specialized in the search and seizure of digital evidence in computers and networks.[261] In 2017, CCIPS published A Framework for a Vulnerability Disclosure Program for Online Systems to help organizations "clearly describe authorized vulnerability disclosure and discovery conduct, thereby substantially reducing the likelihood that such described activities will result in a civil or criminal violation of law under the Computer Fraud and Abuse Act (18 U.S.C. § 1030)."[262]

The United States Cyber Command, also known as USCYBERCOM, "has the mission to direct, synchronize, and coordinate cyberspace planning and operations to defend and advance national interests in collaboration with domestic and international partners."[263] It has no role in the protection of civilian networks.[264][265]

The U.S. Federal Communications Commission's role in cybersecurity is to strengthen the protection of critical communications infrastructure, to assist in maintaining the reliability of networks during disasters, to aid in swift recovery after, and to ensure that first responders have access to effective communications services.[266]

The Food and Drug Administration has issued guidance for medical devices,[267] and the National Highway Traffic Safety Administration[268] is concerned with automotive cybersecurity. After being criticized by the Government Accountability Office,[269] and following successful attacks on airports and claimed attacks on airplanes, the Federal Aviation Administration has devoted funding to securing systems on board the planes of private manufacturers, and the Aircraft Communications Addressing and Reporting System.[270] Concerns have also been raised about the future Next Generation Air Transportation System.[271]

The US Department of Defense (DoD) issued DoD Directive 8570 in 2004, supplemented by DoD Directive 8140, requiring all DoD employees and all DoD contract personnel involved in information assurance roles and activities to earn and maintain various industry Information Technology (IT) certifications in an effort to ensure that all DoD personnel involved in network infrastructure defense have minimum levels of IT industry recognized knowledge, skills and abilities (KSA). Andersson and Reimers (2019) report these certifications range from CompTIA's A+ and Security+ through the ICS2.org's CISSP, etc.[272]

Computer emergency response team is a name given to expert groups that handle computer security incidents. In the US, two distinct organizations exist, although they do work closely together.

In the context of U.S. nuclear power plants, the U.S. Nuclear Regulatory Commission (NRC) outlines cybersecurity requirements under 10 CFR Part 73, specifically in §73.54.[274]

The Nuclear Energy Institute's NEI 08-09 document, Cyber Security Plan for Nuclear Power Reactors,[275] outlines a comprehensive framework for cybersecurity in the nuclear power industry. Drafted with input from the U.S. NRC, this guideline is instrumental in aiding licensees to comply with the Code of Federal Regulations (CFR), which mandates robust protection of digital computers and equipment and communications systems at nuclear power plants against cyber threats.[276]

There is growing concern that cyberspace will become the next theater of warfare. As Mark Clayton from The Christian Science Monitor wrote in a 2015 article titled "The New Cyber Arms Race":

In the future, wars will not just be fought by soldiers with guns or with planes that drop bombs. They will also be fought with the click of a mouse a half a world away that unleashes carefully weaponized computer programs that disrupt or destroy critical industries like utilities, transportation, communications, and energy. Such attacks could also disable military networks that control the movement of troops, the path of jet fighters, the command and control of warships.[277]

This has led to new terms such as cyberwarfare and cyberterrorism. The United States Cyber Command was created in 2009[278] and many other countries have similar forces.

There are a few critical voices that question whether cybersecurity is as significant a threat as it is made out to be.[279][280][281]

Cybersecurity is a fast-growing field of IT concerned with reducing organizations' risk of hack or data breaches.[282] According to research from the Enterprise Strategy Group, 46% of organizations say that they have a "problematic shortage" of cybersecurity skills in 2016, up from 28% in 2015.[283] Commercial, government and non-governmental organizations all employ cybersecurity professionals. The fastest increases in demand for cybersecurity workers are in industries managing increasing volumes of consumer data such as finance, health care, and retail.[284] However, the use of the term cybersecurity is more prevalent in government job descriptions.[285]

Typical cybersecurity job titles and descriptions include:[286]

Student programs are also available for people interested in beginning a career in cybersecurity.[290][291] Meanwhile, a flexible and effective option for information security professionals of all experience levels to keep studying is online security training, including webcasts.[292][293] A wide range of certified courses are also available.[294]

In the United Kingdom, a nationwide set of cybersecurity forums, known as the U.K Cyber Security Forum, were established supported by the Government's cybersecurity strategy[295] in order to encourage start-ups and innovation and to address the skills gap[296] identified by the U.K Government.

In Singapore, the Cyber Security Agency has issued a Singapore Operational Technology (OT) Cybersecurity Competency Framework (OTCCF). The framework defines emerging cybersecurity roles in Operational Technology. The OTCCF was endorsed by the Infocomm Media Development Authority (IMDA). It outlines the different OT cybersecurity job positions as well as the technical skills and core competencies necessary. It also depicts the many career paths available, including vertical and lateral advancement opportunities.[297]

The following terms used with regards to computer security are explained below:

Since the Internet's arrival and with the digital transformation initiated in recent years, the notion of cybersecurity has become a familiar subject in both our professional and personal lives. Cybersecurity and cyber threats have been consistently present for the last 60 years of technological change. In the 1970s and 1980s, computer security was mainly limited to academia until the conception of the Internet, where, with increased connectivity, computer viruses and network intrusions began to take off. After the spread of viruses in the 1990s, the 2000s marked the institutionalization of organized attacks such as distributed denial of service.[301] This led to the formalization of cybersecurity as a professional discipline.[302]

The April 1967 session organized by Willis Ware at the Spring Joint Computer Conference, and the later publication of the Ware Report, were foundational moments in the history of the field of computer security.[303] Ware's work straddled the intersection of material, cultural, political, and social concerns.[303]

A 1977 NIST publication[304] introduced the CIA triad of confidentiality, integrity, and availability as a clear and simple way to describe key security goals.[305] While still relevant, many more elaborate frameworks have since been proposed.[306][307]

However, in the 1970s and 1980s, there were no grave computer threats because computers and the internet were still developing, and security threats were easily identifiable. More often, threats came from malicious insiders who gained unauthorized access to sensitive documents and files. Although malware and network breaches existed during the early years, they did not use them for financial gain. By the second half of the 1970s, established computer firms like IBM started offering commercial access control systems and computer security software products.[308]

One of the earliest examples of an attack on a computer network was the computer worm Creeper written by Bob Thomas at BBN, which propagated through the ARPANET in 1971.[309] The program was purely experimental in nature and carried no malicious payload. A later program, Reaper, was created by Ray Tomlinson in 1972 and used to destroy Creeper.[citation needed]