Una LAN inalámbrica ( WLAN ) es una red informática inalámbrica que vincula dos o más dispositivos mediante comunicación inalámbrica para formar una red de área local (LAN) dentro de un área limitada, como una casa, una escuela, un laboratorio de informática, un campus o un edificio de oficinas. Esto ofrece a los usuarios la posibilidad de moverse dentro del área y permanecer conectados a la red. A través de una puerta de enlace , una WLAN también puede proporcionar una conexión a Internet en general .

Las redes LAN inalámbricas basadas en los estándares IEEE 802.11 son las redes informáticas más utilizadas en el mundo. Se las conoce comúnmente como Wi-Fi , que es una marca registrada perteneciente a la Wi-Fi Alliance . Se utilizan para redes domésticas y de pequeñas oficinas que conectan computadoras portátiles , impresoras , teléfonos inteligentes , televisores web y dispositivos de juegos con un enrutador de red inalámbrica, que los vincula a Internet. Los puntos de acceso proporcionados por enrutadores en restaurantes, cafeterías, hoteles, bibliotecas y aeropuertos permiten a los consumidores acceder a Internet con dispositivos inalámbricos portátiles.

Norman Abramson , profesor de la Universidad de Hawái , desarrolló la primera red de comunicación informática inalámbrica del mundo, ALOHAnet . El sistema entró en funcionamiento en 1971 e incluía siete ordenadores distribuidos en cuatro islas para comunicarse con el ordenador central de la isla de Oahu sin utilizar líneas telefónicas. [1]

El hardware de red LAN inalámbrica inicialmente era tan costoso que solo se utilizaba como alternativa a la red LAN cableada en lugares donde el cableado era difícil o imposible. Los primeros desarrollos incluyeron soluciones específicas para la industria y protocolos propietarios, pero a fines de la década de 1990 estos fueron reemplazados por estándares técnicos , principalmente las diversas versiones de IEEE 802.11 (en productos que usaban la marca Wi-Fi ).

A principios de 1991, el Instituto Europeo de Normas de Telecomunicaciones (ETSI) comenzó a desarrollar una alternativa europea conocida como HiperLAN/1, cuya primera versión se aprobó en 1996. A esta le siguió una especificación funcional HiperLAN/2 con influencias ATM [ cita requerida ] , que se completó en febrero de 2000. Ninguna de las normas europeas logró el éxito comercial de 802.11, aunque gran parte del trabajo sobre HiperLAN/2 ha sobrevivido en la especificación física ( PHY ) para IEEE 802.11a , que es casi idéntica a la PHY de HiperLAN/2.

En 2009, se agregó 802.11n a 802.11. Opera tanto en la banda de 2,4 GHz como en la de 5 GHz a una velocidad máxima de transferencia de datos de 600 Mbit/s. La mayoría de los enrutadores más nuevos son de banda dual y pueden utilizar ambas bandas inalámbricas. Esto permite que las comunicaciones de datos eviten la congestionada banda de 2,4 GHz , que también se comparte con dispositivos Bluetooth y hornos microondas . La banda de 5 GHz también tiene más canales que la banda de 2,4 GHz, lo que permite que una mayor cantidad de dispositivos compartan el espacio. No todos los canales WLAN están disponibles en todas las regiones.

Un grupo HomeRF se formó en 1997 para promover una tecnología dirigida al uso residencial, pero se disolvió en enero de 2003. [2]

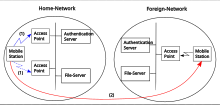

Todos los componentes que pueden conectarse a un medio inalámbrico en una red se denominan estaciones. Todas las estaciones están equipadas con controladores de interfaz de red inalámbrica . Las estaciones inalámbricas se dividen en dos categorías: puntos de acceso inalámbrico (WAP) y clientes. Los WAP son estaciones base para la red inalámbrica. Transmiten y reciben frecuencias de radio para que los dispositivos habilitados para la tecnología inalámbrica se comuniquen con ellos. Los clientes inalámbricos pueden ser dispositivos móviles como computadoras portátiles, asistentes digitales personales , teléfonos VoIP y otros teléfonos inteligentes , o dispositivos no portátiles como computadoras de escritorio , impresoras y estaciones de trabajo que están equipadas con una interfaz de red inalámbrica.

El conjunto de servicios básicos (BSS) es un conjunto de todas las estaciones que pueden comunicarse entre sí en la capa física. Cada BSS tiene una identificación (ID) denominada BSSID, que es la dirección MAC del punto de acceso que presta servicio al BSS.

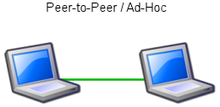

Existen dos tipos de BSS: BSS independiente (también denominado IBSS) y BSS de infraestructura. Un BSS independiente (IBSS) es una red ad hoc que no contiene puntos de acceso, lo que significa que no se puede conectar a ningún otro conjunto de servicios básicos. En un IBSS, las STA se configuran en modo ad hoc (peer-to-peer).

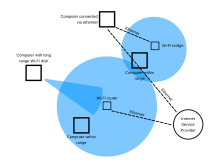

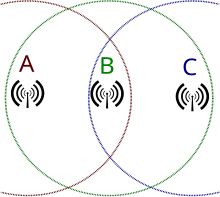

Un conjunto de servicios extendidos (ESS) es un conjunto de BSS conectados. Los puntos de acceso de un ESS están conectados mediante un sistema de distribución. Cada ESS tiene un identificador llamado SSID, que es una cadena de caracteres de 32 bytes (máximo).

Un sistema de distribución (DS) conecta puntos de acceso en un conjunto de servicios extendido. El concepto de DS se puede utilizar para aumentar la cobertura de la red mediante la itinerancia entre celdas. El DS puede ser cableado o inalámbrico. Los sistemas de distribución inalámbricos actuales se basan principalmente en protocolos WDS o Mesh [3] , aunque se utilizan otros sistemas.

El estándar IEEE 802.11 tiene dos modos básicos de funcionamiento: el modo infraestructura y el modo ad hoc . En el modo ad hoc, las unidades móviles se comunican directamente de igual a igual. En el modo infraestructura, las unidades móviles se comunican a través de un punto de acceso inalámbrico (WAP) que también sirve como puente hacia otras redes, como una red de área local o Internet.

Dado que la comunicación inalámbrica utiliza un medio más abierto para la comunicación en comparación con las redes LAN cableadas, los diseñadores de 802.11 también incluyeron mecanismos de cifrado: Privacidad equivalente a cable (WEP), que ya no se considera segura, y Acceso protegido Wi-Fi (WPA, WPA2, WPA3), para proteger las redes informáticas inalámbricas. Muchos puntos de acceso también ofrecerán Configuración protegida Wi-Fi , un método rápido, pero que ya no se considera seguro, de unir un nuevo dispositivo a una red cifrada.

La mayoría de las redes Wi-Fi se implementan en modo de infraestructura . En este modo, los clientes inalámbricos, como computadoras portátiles y teléfonos inteligentes, se conectan al WAP para unirse a la red. El WAP generalmente tiene una conexión de red cableada y puede tener conexiones inalámbricas permanentes a otros WAP.

Los WAP suelen ser fijos y brindan servicio a los nodos de sus clientes dentro del alcance. Algunas redes tendrán múltiples WAP que utilicen el mismo SSID y la misma configuración de seguridad. En ese caso, al conectarse a cualquier WAP de esa red, el cliente se une a la red y el software del cliente intentará elegir el WAP que brinde el mejor servicio, como el WAP con la señal más fuerte.

Una red ad hoc es una red en la que las estaciones se comunican únicamente de igual a igual (P2P). No hay una base y nadie da permiso para hablar. Esto se logra mediante el Conjunto de servicios básicos independientes (IBSS). Una red Wi-Fi Direct es un tipo diferente de red inalámbrica en la que las estaciones se comunican de igual a igual. [4] En una red de igual a igual, los dispositivos inalámbricos que se encuentran dentro del alcance de cada uno pueden descubrirse y comunicarse directamente sin involucrar a los puntos de acceso centrales.

En un grupo Wi-Fi P2P, el propietario del grupo funciona como un punto de acceso y todos los demás dispositivos son clientes. Existen dos métodos principales para establecer un propietario de grupo en el grupo Wi-Fi Direct. En un enfoque, el usuario configura un propietario de grupo P2P manualmente. Este método también se conoce como propietario de grupo autónomo ( GO autónomo ). En el segundo método, llamado creación de grupo basada en negociación , dos dispositivos compiten en función del valor de intención del propietario del grupo. El dispositivo con mayor valor de intención se convierte en propietario del grupo y el segundo dispositivo se convierte en cliente. El valor de intención del propietario del grupo puede depender de si el dispositivo inalámbrico realiza una conexión cruzada entre un servicio WLAN de infraestructura y un grupo P2P, la potencia disponible en el dispositivo inalámbrico, si el dispositivo inalámbrico ya es propietario de un grupo en otro grupo o la intensidad de la señal recibida del primer dispositivo inalámbrico.

IEEE 802.11 define las capas PHY y de control de acceso al medio (MAC) basándose en el acceso múltiple con detección de portadora y prevención de colisiones (CSMA/CA). Esto contrasta con Ethernet, que utiliza el acceso múltiple con detección de portadora y prevención de colisiones (CSMA/CD). La especificación 802.11 incluye disposiciones diseñadas para minimizar las colisiones, ya que las unidades móviles tienen que lidiar con el problema del nodo oculto , en el que dos unidades móviles pueden estar dentro del alcance de un punto de acceso común, pero fuera del alcance una de la otra.

Un puente se puede utilizar para conectar redes, normalmente de distintos tipos. Un puente Ethernet inalámbrico permite la conexión de dispositivos de una red Ethernet cableada a una red inalámbrica. El puente actúa como punto de conexión a la LAN inalámbrica.

Un sistema de distribución inalámbrica (WDS) permite la interconexión inalámbrica de puntos de acceso en una red IEEE 802.11. Permite que una red inalámbrica se amplíe utilizando múltiples puntos de acceso sin la necesidad de una red troncal cableada para conectarlos, como se requiere tradicionalmente. La ventaja notable de un WDS sobre algunas otras soluciones es que conserva las direcciones MAC de los paquetes de cliente a través de enlaces entre puntos de acceso. [5]

Un punto de acceso puede ser una estación base principal, de retransmisión o remota. Una estación base principal suele estar conectada a la red Ethernet cableada. Una estación base de retransmisión retransmite datos entre estaciones base remotas, clientes inalámbricos u otras estaciones de retransmisión a una estación base principal o a otra estación base de retransmisión. Una estación base remota acepta conexiones de clientes inalámbricos y las pasa a estaciones principales o de retransmisión.

Debido a que los datos se reenvían de forma inalámbrica, consumiendo ancho de banda inalámbrico, el rendimiento en este método se reduce a la mitad para los clientes inalámbricos que no están conectados a una estación base principal. Las conexiones entre estaciones base se realizan en la capa 2 y no involucran ni requieren direcciones IP de capa 3. La capacidad WDS también puede denominarse modo repetidor porque parece conectar y aceptar clientes inalámbricos al mismo tiempo (a diferencia del puenteo tradicional).

Todas las estaciones base de un WDS deben estar configuradas para utilizar el mismo canal de radio y compartir claves WEP o WPA, si se utilizan. Pueden configurarse con distintos identificadores de conjunto de servicios. El WDS también requiere que cada estación base esté configurada para reenviar a otras en el sistema, como se mencionó anteriormente.

Existen dos definiciones para el roaming de LAN inalámbrica: