El modo EAX (encriptar-luego-autenticar-luego-traducir [1] ) es un modo de operación para cifrados de bloques criptográficos. Es un algoritmo de Encriptación Autenticada con Datos Asociados ( AEAD ) diseñado para proporcionar simultáneamente autenticación y privacidad del mensaje ( encriptación autenticada ) con un esquema de dos pasos, un paso para lograr privacidad y otro para autenticidad para cada bloque.

El modo EAX se presentó el 3 de octubre de 2003 a la atención del NIST con el fin de reemplazar al CCM como modo de operación estándar de AEAD, ya que el modo CCM carece de algunos atributos deseables del EAX y es más complejo.

EAX es un esquema AEAD de dos pasadas que utiliza nonces y no tiene restricciones sobre el cifrado de bloque primitivo que se utilizará ni sobre el tamaño de bloque, y admite mensajes de longitud arbitraria. La longitud de la etiqueta de autenticación se puede modificar arbitrariamente hasta el tamaño de bloque del cifrado utilizado.

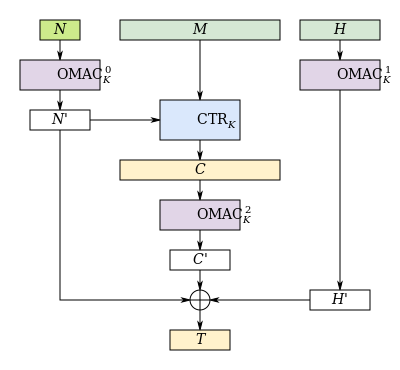

El cifrado de bloque primitivo se utiliza en modo CTR para cifrado y como OMAC para autenticación sobre cada bloque a través del método de composición EAX, que puede verse como un caso particular de un algoritmo más general llamado EAX2 y descrito en El modo de operación EAX [2].

La implementación de referencia en el documento mencionado anteriormente utiliza AES en modo CTR para el cifrado combinado con AES OMAC para la autenticación.

Al ser un esquema de dos pasadas, el modo EAX es más lento que un esquema de una sola pasada bien diseñado basado en las mismas primitivas.

El modo EAX tiene varios atributos deseables, en particular:

En particular, el modo CCM carece de los dos últimos atributos (CCM puede procesar datos asociados, no puede preprocesarlos).

Los autores del modo EAX, Mihir Bellare , Phillip Rogaway y David Wagner, pusieron el trabajo bajo dominio público y han declarado que no tenían conocimiento de ninguna patente que cubriera esta tecnología. Por lo tanto, se cree que el modo de funcionamiento EAX es libre y sin gravámenes para cualquier uso.

En el estándar ANSI C12.22 se utiliza una modificación del modo EAX, denominada EAX′ o EAXprime, para el transporte de datos de contadores a través de una red. En 2012, Kazuhiko Minematsu, Stefan Lucks , Hiraku Morita y Tetsu Iwata publicaron un artículo que demuestra la seguridad del modo con mensajes más largos que la clave, pero demuestra un ataque trivial contra mensajes cortos utilizando este modo. Los autores afirmaron que no sabían si los protocolos ANSI C12.22 eran vulnerables al ataque. [3] [4]