Un gusano informático es un programa informático de malware independiente que se replica a sí mismo para propagarse a otros equipos. [1] A menudo utiliza una red informática para propagarse, apoyándose en fallos de seguridad en el equipo de destino para acceder a él. Utilizará esta máquina como host para escanear e infectar otros equipos. Cuando estos nuevos equipos invadidos por el gusano sean controlados, el gusano seguirá escaneando e infectando otros equipos utilizando estos equipos como hosts, y este comportamiento continuará. [2] Los gusanos informáticos utilizan métodos recursivos para copiarse a sí mismos sin programas host y distribuirse basándose en la explotación de las ventajas del crecimiento exponencial , controlando e infectando así cada vez más equipos en poco tiempo. [3] Los gusanos casi siempre causan al menos algún daño a la red, aunque solo sea consumiendo ancho de banda , mientras que los virus casi siempre corrompen o modifican archivos en un equipo objetivo.

Muchos gusanos están diseñados únicamente para propagarse y no intentan cambiar los sistemas por los que pasan. Sin embargo, como demostraron el gusano Morris y Mydoom , incluso estos gusanos "sin carga útil" pueden causar importantes perturbaciones al aumentar el tráfico de la red y otros efectos no deseados.

El término "gusano" fue utilizado por primera vez en la novela de John Brunner de 1975, The Shockwave Rider . En la novela, Nichlas Haflinger diseña y pone en marcha un gusano de recolección de datos en un acto de venganza contra los hombres poderosos que dirigen una red nacional de información electrónica que induce a la conformidad masiva. "Tienes el gusano más grande que jamás haya existido suelto en la red, y automáticamente sabotea cualquier intento de monitorearlo. ¡Nunca ha habido un gusano con una cabeza tan dura o una cola tan larga!" [4] "Entonces se le ocurrió la respuesta, y casi se rió. Fluckner había recurrido a uno de los trucos más viejos del oficio y había soltado en la red continental una tenia autoperpetuante, probablemente dirigida por un grupo de denuncia "prestado" de una gran corporación, que se desplazaría de un nexo a otro cada vez que su código de crédito fuera introducido en un teclado. Podrían pasar días para matar a un gusano como ese, y a veces semanas." [4]

El segundo gusano informático de la historia fue concebido como software antivirus. Se lo denominó Reaper y fue creado por Ray Tomlinson para replicarse en ARPANET y eliminar el programa experimental Creeper (el primer gusano informático, 1971).

El 2 de noviembre de 1988, Robert Tappan Morris , un estudiante de posgrado en informática de la Universidad de Cornell , desató lo que se conocería como el gusano Morris , interrumpiendo muchas computadoras que entonces estaban en Internet, estimadas en ese momento como una décima parte de todas las conectadas. [5] Durante el proceso de apelación de Morris, el Tribunal de Apelaciones de los Estados Unidos estimó el costo de eliminar el gusano de cada instalación entre $ 200 y $ 53,000; este trabajo impulsó la formación del Centro de Coordinación CERT [6] y la lista de correo Phage. [7] El propio Morris se convirtió en la primera persona juzgada y condenada bajo la Ley de Abuso y Fraude Informático de 1986. [8]

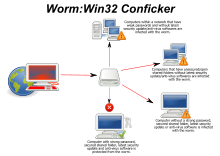

Conficker , un gusano informático descubierto en 2008 que atacaba principalmente a los sistemas operativos Microsoft Windows , es un gusano que emplea tres estrategias de propagación diferentes: sondeo local, sondeo de vecindario y sondeo global. [9] Este gusano se consideró una epidemia híbrida y afectó a millones de computadoras. El término "epidemia híbrida" se utiliza debido a los tres métodos separados que empleó para propagarse, lo que se descubrió a través del análisis de código. [10]

Independencia

Los virus informáticos generalmente requieren un programa anfitrión. [11] El virus escribe su propio código en el programa anfitrión. Cuando el programa se ejecuta, el programa de virus escrito se ejecuta primero, causando infección y daño. Un gusano no necesita un programa anfitrión, ya que es un programa o fragmento de código independiente. Por lo tanto, no está restringido por el programa anfitrión , sino que puede ejecutarse de forma independiente y llevar a cabo ataques de forma activa. [12] [13]

Ataques de explotación

Como un gusano no está limitado por el programa anfitrión, puede aprovechar diversas vulnerabilidades del sistema operativo para llevar a cabo ataques activos. Por ejemplo, el virus " Nimda " aprovecha las vulnerabilidades para atacar.

Complejidad

Algunos gusanos se combinan con scripts de páginas web y se ocultan en páginas HTML mediante VBScript , ActiveX y otras tecnologías. Cuando un usuario accede a una página web que contiene un virus, este reside automáticamente en la memoria y espera a ser activado. También hay algunos gusanos que se combinan con programas de puerta trasera o caballos de Troya , como " Code Red ". [14]

Contagio

Los gusanos son más infecciosos que los virus tradicionales. No solo infectan los equipos locales, sino también todos los servidores y clientes de la red basados en el equipo local. Los gusanos pueden propagarse fácilmente a través de carpetas compartidas , correos electrónicos , [15] páginas web maliciosas y servidores con una gran cantidad de vulnerabilidades en la red. [16]

Cualquier código diseñado para hacer algo más que propagar el gusano se conoce normalmente como " carga útil ". Las cargas útiles maliciosas típicas pueden eliminar archivos de un sistema host (por ejemplo, el gusano ExploreZip ), cifrar archivos en un ataque de ransomware o exfiltrar datos como documentos confidenciales o contraseñas. [ cita requerida ]

Algunos gusanos pueden instalar una puerta trasera , lo que permite que el autor del gusano controle de forma remota el ordenador como si fuera un " zombi ". Las redes de este tipo de máquinas suelen denominarse botnets y se utilizan con mucha frecuencia para diversos fines maliciosos, como el envío de spam o la realización de ataques DoS . [17] [18] [19]

Algunos gusanos especiales atacan los sistemas industriales de forma selectiva. Stuxnet se transmitía principalmente a través de redes LAN y unidades USB infectadas, ya que sus objetivos nunca estaban conectados a redes no confiables, como Internet. Este virus puede destruir el software de control de producción central utilizado por empresas químicas, de generación y transmisión de energía en varios países del mundo (en el caso de Stuxnet, Irán, Indonesia e India fueron los más afectados), se utilizaba para "dar órdenes" a otros equipos de la fábrica y ocultar esas órdenes para que no fueran detectadas. Stuxnet utilizaba múltiples vulnerabilidades y cuatro exploits de día cero diferentes (por ejemplo: [1]) en sistemas Windows y sistemas Siemens SIMATICWinCC para atacar los controladores lógicos programables integrados de las máquinas industriales. Aunque estos sistemas funcionan independientemente de la red, si el operador inserta una unidad infectada con el virus en la interfaz USB del sistema, el virus podrá obtener el control del sistema sin ningún otro requisito operativo o aviso. [20] [21] [22]

Los gusanos se propagan explotando vulnerabilidades en los sistemas operativos. Los proveedores con problemas de seguridad proporcionan actualizaciones de seguridad periódicas [23] (véase " Martes de parches "), y si estas se instalan en una máquina, la mayoría de los gusanos no pueden propagarse a ella. Si se revela una vulnerabilidad antes de que el proveedor publique el parche de seguridad, es posible que se produzca un ataque de día cero .

Los usuarios deben tener cuidado al abrir correos electrónicos inesperados [24] [25] y no deben ejecutar archivos o programas adjuntos ni visitar sitios web que estén vinculados a dichos correos electrónicos. Sin embargo, al igual que con el gusano ILOVEYOU , y con el aumento del crecimiento y la eficiencia de los ataques de phishing , sigue siendo posible engañar al usuario final para que ejecute código malicioso.

Los programas antivirus y antispyware son útiles, pero deben actualizarse con nuevos archivos de patrones al menos cada pocos días. También se recomienda el uso de un firewall .

Los usuarios pueden minimizar la amenaza que representan los gusanos manteniendo actualizado el sistema operativo y otro software de sus computadoras, evitando abrir correos electrónicos no reconocidos o inesperados y ejecutando software antivirus y de firewall . [26]

Las técnicas de mitigación incluyen:

Las infecciones a veces se pueden detectar por su comportamiento: normalmente, escaneando Internet al azar en busca de hosts vulnerables para infectar. [27] [28] Además, se pueden utilizar técnicas de aprendizaje automático para detectar nuevos gusanos, analizando el comportamiento del equipo sospechoso. [29]

Un gusano útil o antigusano es un gusano diseñado para hacer algo que su autor considera útil, aunque no necesariamente con el permiso del propietario del ordenador que lo ejecuta. A partir de las primeras investigaciones sobre gusanos en Xerox PARC , ha habido intentos de crear gusanos útiles. Esos gusanos permitieron a John Shoch y Jon Hupp probar los principios de Ethernet en su red de ordenadores Xerox Alto . [30] De forma similar, la familia de gusanos Nachi intentó descargar e instalar parches del sitio web de Microsoft para reparar vulnerabilidades en el sistema host explotando esas mismas vulnerabilidades. [31] En la práctica, aunque esto puede haber hecho que estos sistemas fueran más seguros, generó un tráfico de red considerable, reiniciaba la máquina durante el proceso de parcheo y hacía su trabajo sin el consentimiento del propietario o usuario del ordenador. Independientemente de su carga útil o de las intenciones de sus autores, los expertos en seguridad consideran a todos los gusanos como malware . Otro ejemplo de este enfoque es el parche que Roku OS aplica a un error que permite que Roku OS sea rooteado a través de una actualización de sus canales de protector de pantalla, que intentaría conectarse a telnet y parchear el dispositivo. [32]

Un estudio propuso el primer gusano informático que opera en la segunda capa del modelo OSI (capa de enlace de datos), utilizando información de topología como tablas de memoria direccionable por contenido (CAM) e información de árbol de expansión almacenada en conmutadores para propagarse y sondear en busca de nodos vulnerables hasta que se cubra la red empresarial. [33]

Los anti-gusanos se han utilizado para combatir los efectos de los gusanos Code Red , [34] Blaster y Santy . Welchia es un ejemplo de un gusano útil. [35] Utilizando las mismas deficiencias explotadas por el gusano Blaster , Welchia infectó computadoras y comenzó automáticamente a descargar actualizaciones de seguridad de Microsoft para Windows sin el consentimiento de los usuarios. Welchia reinicia automáticamente las computadoras que infecta después de instalar las actualizaciones. Una de estas actualizaciones fue el parche que solucionó el exploit. [35]

Otros ejemplos de gusanos útiles son "Den_Zuko", "Cheeze", "CodeGreen" y "Millenium". [35]

Los gusanos de arte ayudan a los artistas a realizar obras de arte efímeras a gran escala, convirtiendo los ordenadores infectados en nodos que contribuyen a la creación de la obra de arte. [36]